Фильтрация и запрос обнаруженных приложений в Microsoft Defender for Cloud Apps

Если у вас есть большое количество обнаруженных приложений, вам будет полезно фильтровать и запрашивать их. В этой статье описывается, какие фильтры доступны и как запрашивать обнаруженные приложения.

Обнаруженные фильтры приложений

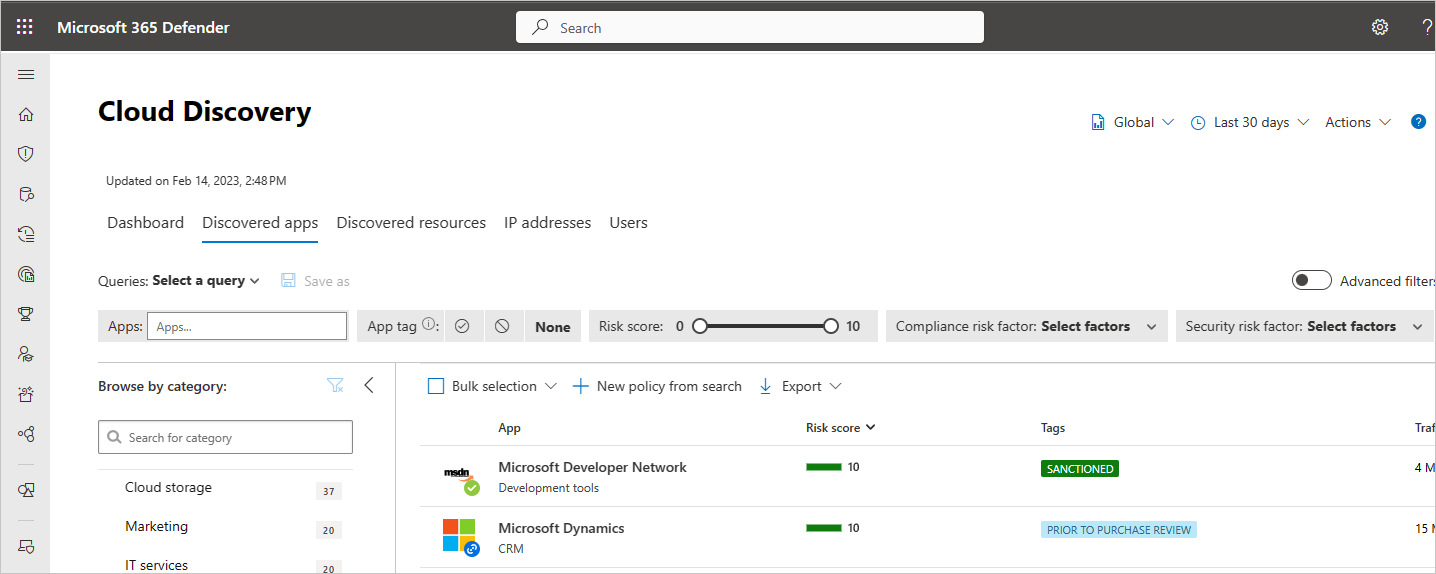

Существует два способа фильтрации обнаруженных приложений. Базовый фильтр включает фильтры, найденные на этом изображении:

При включении расширенных фильтров вы увидите список возможных фильтров, включая следующие:

- Тег приложения. Выберите, было ли приложение санкционировано, несанкционировано или не помечено. Кроме того, можно создать настраиваемый тег для приложения, а затем использовать его для фильтрации по определенным типам приложений.

- Приложения и домены. Позволяет выполнять поиск определенных приложений или приложений, используемых в определенных доменах.

- Категории. Фильтр категорий, расположенный в левой части страницы, позволяет искать типы приложений в соответствии с категориями приложений. Примеры категорий включают приложения социальных сетей, приложения облачного хранилища и службы размещения. Вы можете выбрать несколько категорий одновременно или одну категорию, а затем применить базовые и расширенные фильтры поверх.

- Фактор риска соответствия. Позволяет искать конкретные стандарты, сертификацию и соответствие требованиям, которым может соответствовать приложение (HIPAA, ISO 27001, SOC 2, PCI-DSS и т. д.).

- Общий фактор риска. Позволяет искать общие факторы риска, такие как популярность потребителей, языковой стандарт центра обработки данных и многое другое.

- Оценка риска. Позволяет фильтровать приложения по оценке риска, чтобы можно было сосредоточиться, например, на просмотре только приложений с высоким уровнем риска. Вы также можете переопределить оценку риска, заданную Defender for Cloud Apps. Дополнительные сведения см. в статье Работа с оценкой риска.

- Фактор риска безопасности. Позволяет фильтровать по определенным мерам безопасности (например, шифрование неактивных данных, многофакторная проверка подлинности и т. д.).

-

Использование. Позволяет выполнять фильтрацию на основе статистики использования этого приложения. Использование, например приложения с указанным числом отправляемых данных, приложения с указанным числом пользователей или меньше указанного числа пользователей.

- Транзакция: одна строка использования журнала между двумя устройствами.

- Фактор правового риска. Позволяет выполнять фильтрацию на основе всех действующих правил и политик для обеспечения защиты данных и конфиденциальности пользователей приложения, таких как dmca и политики хранения данных.

Создание настраиваемых тегов приложений и управление ими

Вы можете создать настраиваемый тег приложения. Затем эти теги можно использовать в качестве фильтров для более глубокого погружения в определенные типы приложений, которые вы хотите исследовать. Например, настраиваемые watch список, назначение определенному подразделению или пользовательские утверждения, такие как "утверждены юридическими". Теги приложений также можно использовать в политиках обнаружения приложений в фильтрах или путем применения тегов к приложениям в рамках действий по управлению политиками.

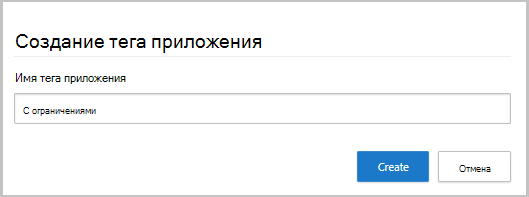

Чтобы создать настраиваемый тег приложения, выполните приведенные далее действия.

На портале Microsoft Defender выберите Параметры. Затем выберите Облачные приложения. В разделе Cloud Discovery выберите Теги приложений. Затем выберите +Добавить тег приложения.

Вы можете использовать таблицу "Теги приложений" , чтобы просмотреть, какие приложения в настоящее время помечены тегами каждого приложения, и удалить неиспользуемые теги приложений.

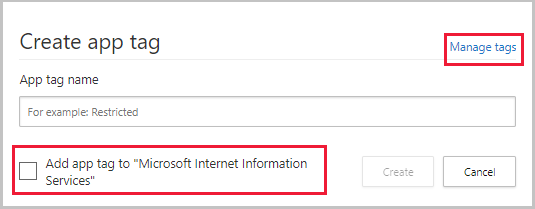

Чтобы применить тег приложения, на вкладке Обнаруженные приложения выберите три точки справа от имени приложения. Выберите тег приложения для применения.

Примечание.

Вы также можете создать новый тег приложения непосредственно в таблице Обнаруженные приложения , выбрав Создать тег приложения после выбора трех точек справа от любого выбранного приложения. При создании тега из обнаруженного приложения его можно применить к приложению. Вы также можете открыть экран Теги приложения , щелкнув ссылку Управление тегами в углу.

Обнаруженные запросы приложений

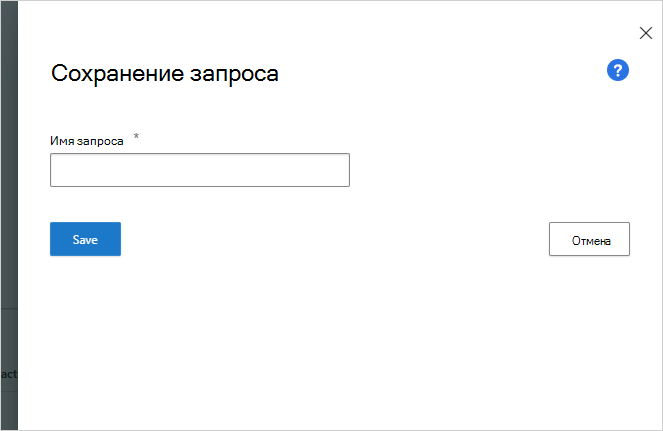

Чтобы упростить исследование, можно создавать пользовательские запросы и сохранять их для последующего использования.

На странице Обнаруженные приложения используйте фильтры, как описано выше, чтобы детализировать приложения при необходимости.

После достижения нужных результатов нажмите кнопку Сохранить как над фильтрами.

Во всплывающем окне Сохранить запрос присвойте запросу имя.

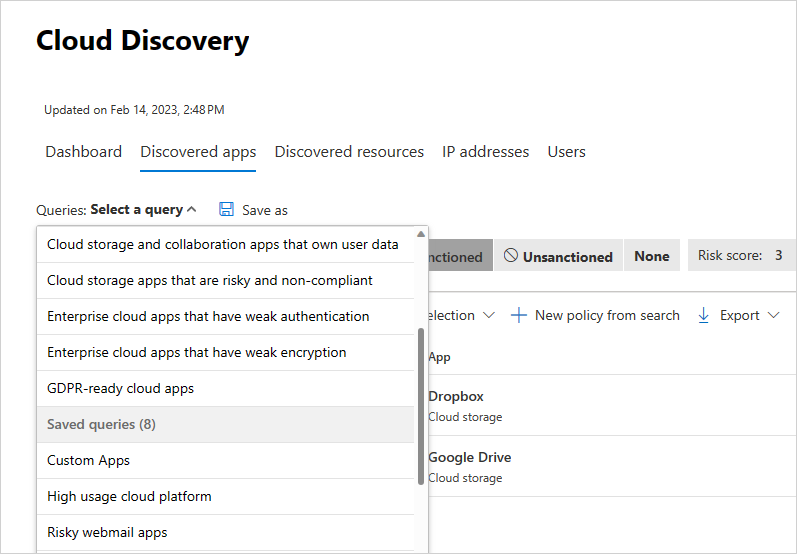

Чтобы снова использовать этот запрос в будущем, в разделе Запросы прокрутите вниз до пункта Сохраненные запросы и выберите свой запрос.

Defender for Cloud Apps также предоставляет рекомендуемые запросы и позволяет сохранять часто используемые пользовательские запросы. Предлагаемые запросы предоставляют рекомендуемые способы исследования, которые фильтруют обнаруженные приложения с помощью следующих необязательных рекомендуемых запросов:

Облачные приложения, которые разрешают анонимное использование . Фильтрует все обнаруженные приложения, чтобы отобразить только приложения, которые представляют угрозу безопасности, так как они не требуют проверки подлинности пользователей и позволяют пользователям отправлять данные.

Облачные приложения, сертифицированные CSA STAR . Фильтрует все обнаруженные приложения, чтобы отобразить только приложения с сертификацией CSA STAR путем самостоятельной оценки, сертификации, аттестации или непрерывного мониторинга.

Облачные приложения, совместимые с FedRAMP . Фильтрует все обнаруженные приложения, чтобы отображались только приложения с высоким, средним или низким коэффициентом риска соответствия FedRAMP.

Облачные хранилища и приложения для совместной работы, владеющие данными пользователей . Фильтрует все обнаруженные приложения, чтобы отобразить только приложения, которые являются рискованными, так как они не позволяют вам иметь право владения данными, но они сохраняют ваши данные.

Приложения облачного хранилища, которые являются рискованными и не совместимыми . Фильтрует все обнаруженные приложения, чтобы отображать только приложения, в которых они не соответствуют SOC 2 или HIPAA, они не поддерживают версию PCI DSS и имеют оценку риска 5 или ниже.

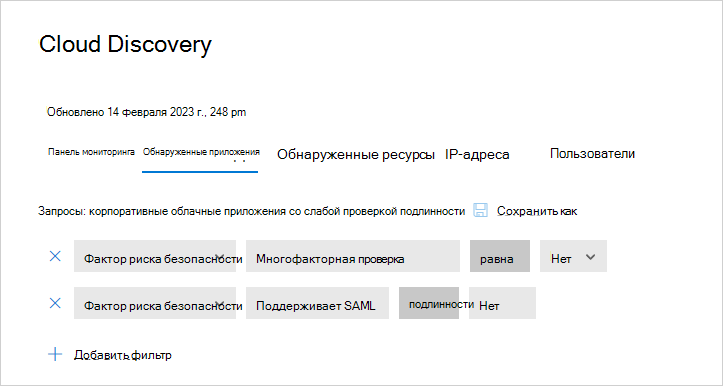

Корпоративные облачные приложения со слабой проверкой подлинности . Фильтрует все обнаруженные приложения, чтобы отобразить только приложения, которые не поддерживают SAML, не имеют политики паролей и не поддерживают MFA.

Корпоративные облачные приложения со слабым шифрованием фильтруют все обнаруженные приложения, чтобы отобразить только приложения, которые являются рискованными, так как они не шифруют неактивные данные и не поддерживают какой-либо протокол шифрования.

Облачные приложения, готовые к GDPR . Фильтрует все обнаруженные приложения для отображения только приложений, готовых к GDPR. Так как соответствие GDPR является главным приоритетом, этот запрос помогает легко определить приложения, готовые к GDPR, и устранить угрозы, оценивая риск тех, которые не являются.

Кроме того, предлагаемые запросы можно использовать в качестве отправной точки для нового запроса. Сначала выберите один из предлагаемых запросов. Затем внесите необходимые изменения и нажмите кнопку Сохранить как , чтобы создать новый сохраненный запрос.