Создание VPN-шлюза с помощью CLI

В этой статье описано, как создать VPN-шлюз Azure с помощью Azure CLI. VPN-шлюз используется при создании VPN-подключения к локальной сети. Для подключения виртуальных сетей можно также использовать VPN-шлюз. Дополнительные сведения о некоторых параметрах, приведенных в этой статье, см. в статье "Создание VPN-шлюза — портал".

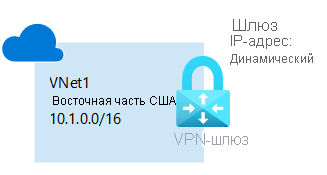

- В левой части схемы показана виртуальная сеть и VPN-шлюз, создаваемый с помощью действий, описанных в этой статье.

- Позже можно добавить различные типы подключений, как показано в правой части схемы. Например, можно создавать подключения типа "сеть — сеть" и "точка — сеть". Чтобы просмотреть различные архитектуры проектирования, которые можно создать, см . проект VPN-шлюза.

Действия, описанные в этой статье, создают виртуальную сеть, подсеть, подсеть шлюза и VPN-шлюз с избыточностью между зонами в активном режиме (шлюз виртуальной сети) с помощью номера SKU поколения 2 VpnGw2AZ. Действия, описанные в этой статье, создают виртуальную сеть, подсеть, подсеть шлюза и VPN-шлюз с избыточностью между зонами в активном режиме (шлюз виртуальной сети) с помощью номера SKU поколения 2 VpnGw2AZ. После создания шлюза можно настроить подключения.

- Если вы хотите создать VPN-шлюз с помощью номера SKU уровня "Базовый", см. статью "Создание VPN-шлюза базового SKU".

- По возможности рекомендуется создать VPN-шлюз активного режима. VPN-шлюзы в активном режиме обеспечивают лучшую доступность и производительность, чем VPN-шлюзы стандартного режима. Дополнительные сведения о шлюзах active-active см. в разделе "Сведения о шлюзах активно-активного режима".

- Сведения о зонах доступности и избыточных между зонами шлюзах см. в разделе "Что такое зоны доступности?

Примечание.

Инструкции, описанные в этой статье, используют SKU VPNGw2AZ шлюза, который поддерживает зоны доступности Azure. Если зоны доступности не поддерживаются для вашего региона, используйте вместо него номер SKU, отличный от AZ. Дополнительные сведения об номерах SKU см. в разделе "О номерах SKU шлюза".

Подготовка к работе

Для этих действий требуется подписка Azure. Если у вас нет подписки Azure, создайте бесплатную учетную запись, прежде чем приступить к работе.

Необходимые компоненты

Используйте среду Bash в Azure Cloud Shell. Дополнительные сведения см . в кратком руководстве по Bash в Azure Cloud Shell.

Если вы предпочитаете выполнять справочные команды CLI локально, установите Azure CLI. Если вы работаете в Windows или macOS, Azure CLI можно запустить в контейнере Docker. Дополнительные сведения см. в статье Как запустить Azure CLI в контейнере Docker.

Если вы используете локальную установку, выполните вход в Azure CLI с помощью команды az login. Чтобы выполнить аутентификацию, следуйте инструкциям в окне терминала. Сведения о других возможностях, доступных при входе, см. в статье Вход с помощью Azure CLI.

Установите расширение Azure CLI при первом использовании, когда появится соответствующий запрос. Дополнительные сведения о расширениях см. в статье Использование расширений с Azure CLI.

Выполните команду az version, чтобы узнать установленную версию и зависимые библиотеки. Чтобы обновиться до последней версии, выполните команду az upgrade.

- Для работы с этой статьей требуется Azure CLI версии 2.0.4 или более поздней. Если вы используете Azure Cloud Shell, последняя версия уже установлена.

Создание или изменение группы ресурсов

Создайте группу ресурсов с помощью команды az group create. Группа ресурсов — это логический контейнер, в котором происходит развертывание ресурсов Azure и управление ими.

az group create --name TestRG1 --location eastus

Создание виртуальной сети

Если у вас еще нет виртуальной сети, создайте ее, используя команду az network vnet create. При создании виртуальной сети убедитесь, что указанные адресные пространства не перекрываются ни одной из адресных пространств, которые у вас есть в локальной сети. Если на обеих сторонах VPN-подключения существует повторяющийся диапазон адресов, трафик не направляется так, как это может потребоваться. Кроме того, если вы хотите подключить эту виртуальную сеть к другой виртуальной сети, адресное пространство не может перекрываться с другой виртуальной сетью. Спланируйте конфигурацию сети соответствующим образом.

В следующем примере создается виртуальная сеть с именем VNet1 и подсетью FrontEnd. Подсеть FrontEnd не используется в этом упражнении. Вы можете заменить собственное имя подсети.

az network vnet create \

-n VNet1 \

-g TestRG1 \

-l eastus \

--address-prefix 10.1.0.0/16 \

--subnet-name FrontEnd \

--subnet-prefix 10.1.0.0/24

добавить подсеть шлюза;

Ресурсы шлюза виртуальной сети развертываются в определенной подсети с именем GatewaySubnet. Подсеть шлюза входит в диапазон IP-адресов виртуальной сети, указанный при настройке виртуальной сети.

Если у вас нет подсети с именем GatewaySubnet, при создании VPN-шлюза происходит сбой. Рекомендуется создать подсеть шлюза, которая использует /27 (или больше). Например, /27 или /26. Дополнительные сведения см. в разделе VPN-шлюз параметров — подсеть шлюза.

Внимание

Группы безопасности сети в подсети шлюза не поддерживаются. Связывание группы безопасности сети с этой подсетью может привести к остановке работы шлюза виртуальной сети (VPN и шлюзов ExpressRoute). Дополнительные сведения о группах безопасности сети см. в статье Фильтрация сетевого трафика с помощью групп безопасности сети.

Используйте следующий пример, чтобы добавить подсеть шлюза:

az network vnet subnet create \

--vnet-name VNet1 \

-n GatewaySubnet \

-g TestRG1 \

--address-prefix 10.1.255.0/27

Запрос общедоступных IP-адресов

VPN-шлюз должен иметь общедоступный IP-адрес. При создании подключения к шлюзу VPN это — IP-адрес, который вы указываете. Для шлюзов активного режима каждый экземпляр шлюза имеет собственный ресурс общедоступного IP-адреса. Сначала запросите ресурс IP-адреса, а затем укажите его при создании шлюза виртуальной сети. Кроме того, для любого номера SKU шлюза, заканчивающегося в AZ, также необходимо указать параметр зоны. В этом примере указывается конфигурация, из-за избыточной между зонами, так как она указывает все три региональных зоны.

IP-адрес назначается ресурсу при создании VPN-шлюза. Общедоступный IP-адрес изменяется только после удаления и повторного создания шлюза. При изменении размера, сбросе или других внутренних операциях обслуживания или обновления IP-адрес VPN-шлюза не изменяется.

Используйте команду az network public-ip create, чтобы запросить общедоступный IP-адрес:

az network public-ip create --name VNet1GWpip1 --resource-group TestRG1 --allocation-method Static --sku Standard --version IPv4 --zone 1 2 3

Чтобы создать шлюз active-active (рекомендуется), запросить второй общедоступный IP-адрес:

az network public-ip create --name VNet1GWpip2 --resource-group TestRG1 --allocation-method Static --sku Standard --version IPv4 --zone 1 2 3

Создание VPN-шлюза

Создание шлюза часто занимает 45 минут и более, в зависимости от выбранного SKU шлюза. После создания шлюза можно создать подключение между виртуальной сетью и локальным расположением. Или создайте подключение между виртуальной сетью и другой виртуальной сетью.

Чтобы создать VPN-шлюз, используйте команду az network vnet-gateway create. При выполнении этой команды с использованием параметра --no-wait вы не увидите ответа или выходных данных. Параметр --no-wait позволяет создать шлюз в фоновом режиме. Это не означает, что VPN-шлюз создается немедленно. Если вы хотите создать шлюз с помощью другого номера SKU, ознакомьтесь с разделом "Сведения о номерах SKU шлюза", чтобы определить номер SKU, который лучше всего соответствует вашим требованиям к конфигурации.

Шлюз режима "Активный— активный"

az network vnet-gateway create --name VNet1GW --public-ip-addresses VNet1GWpip1 VNet1GWpip2 --resource-group TestRG1 --vnet VNet1 --gateway-type Vpn --vpn-type RouteBased --sku VpnGw2AZ --vpn-gateway-generation Generation2 --no-wait

Шлюз режима "Активный режим ожидания"

az network vnet-gateway create --name VNet1GW --public-ip-addresses VNet1GWpip1 --resource-group TestRG1 --vnet VNet1 --gateway-type Vpn --vpn-type RouteBased --sku VpnGw2AZ --vpn-gateway-generation Generation2 --no-wait

Для создания VPN-шлюза требуется не менее 45 минут.

Просмотр VPN-шлюза

az network vnet-gateway show \

-n VNet1GW \

-g TestRG1

Просмотр IP-адресов шлюза

Каждому экземпляру VPN-шлюза назначается ресурс общедоступного IP-адреса. Чтобы просмотреть IP-адрес, связанный с ресурсом, используйте следующую команду. Повторите для каждого экземпляра шлюза.

az network public-ip show -g TestRG1 -n VNet1GWpip1

Очистка ресурсов

При отсутствии необходимости дальнейшего использования созданных ресурсов группу ресурсов можно удалить командой az group delete. При этом удаляется группа ресурсов и все содержащиеся в ней ресурсы.

az group delete --name TestRG1 --yes

Следующие шаги

После создания шлюза можно настроить подключения.