Добавление расширенных условий в правила автоматизации Microsoft Sentinel

В этой статье объясняется, как добавить расширенные условия "Или" в правила автоматизации в Microsoft Sentinel для более эффективного рассмотрения инцидентов.

Добавьте условия "Или" в форму групп условий в разделе "Условия" правила автоматизации.

Группы условий могут содержать два уровня условий:

Простой: по меньшей мере два условия, разделенных оператором

OR:- A

ORB - A

ORBORC (См. пример 1B ниже.) - и другие возможности.

- A

Составной: более двух условий, при этом по меньшей мере на одной стороне оператора

ORприсутствует не менее двух условий:- (A

andB)ORC - (A

andB)OR(CandD) - (A

andB)OR(CandDandE) - (A

andB)OR(CandD)OR(EandF) - и другие возможности.

- (A

Вы увидите, что эта возможность дает больше контроля и гибкости в аспекте условия запуска правил. Она также может значительно повысить эффективность, так как позволяет объединить множество старых правил автоматизации в одно новое правило.

Внимание

Microsoft Sentinel общедоступен в единой платформе операций безопасности Майкрософт на портале Microsoft Defender. Для предварительной версии Microsoft Sentinel доступен на портале Defender без XDR Microsoft Defender или лицензии E5. Дополнительные сведения см . на портале Microsoft Defender в Microsoft Sentinel.

Добавить группу условия

Так как группы условий предлагают гораздо больше возможностей и гибкости при создании правил автоматизации, оптимальнее всего объяснить, как это сделать, — с помощью примеров.

Давайте создадим правило, которое изменит уровень серьезности входящего инцидента с любого уровня на "Высокая" с учетом того, что он соответствует заданным нами условиям.

Для Microsoft Sentinel в портал Azure выберите страницу автоматизации конфигурации>. Для Microsoft Sentinel на портале Defender выберите службу автоматизации конфигурации>Microsoft Sentinel>.

На странице Автоматизация нажмите Создать > Правило автоматизации на панели кнопок в верхней части страницы.

Дополнительные сведения см. в общих инструкциях по созданию правила автоматизации.

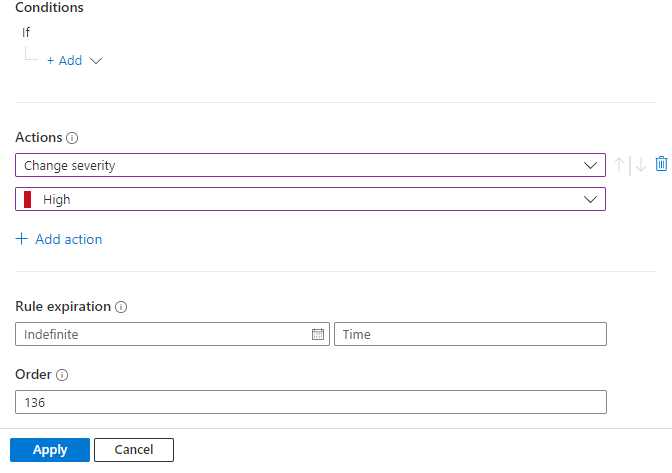

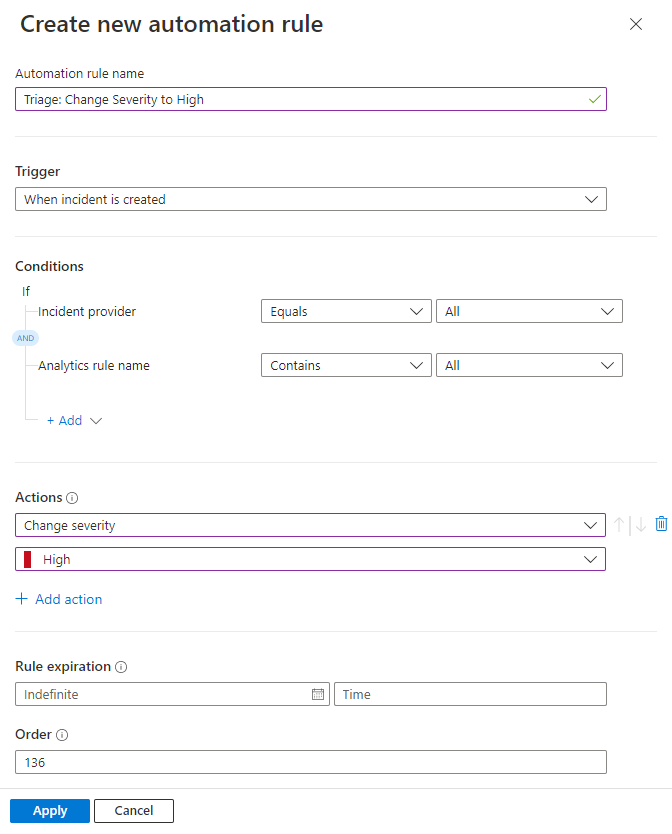

Присвойте правилу имя: "Рассмотрение: изменение уровня серьезности на высокий"

Выберите триггер При создании инцидента.

В условиях, если вы видите условия имени поставщика инцидентов и правила аналитики, оставьте их по мере их использования. Эти условия недоступны, если рабочая область подключена к порталу Microsoft Defender. В любом случае мы добавим дополнительные условия позже в этом процессе.

В разделе Действия выберите Изменить серьезность в раскрывающемся списке.

Выберите Высокая в раскрывающемся списке, который отображается под пунктом Изменить уровень серьезности.

Например, на следующих вкладках показаны примеры из рабочей области, подключенной к порталу Defender, на порталах Azure или Defender, а также в рабочей области, которая не является следующей:

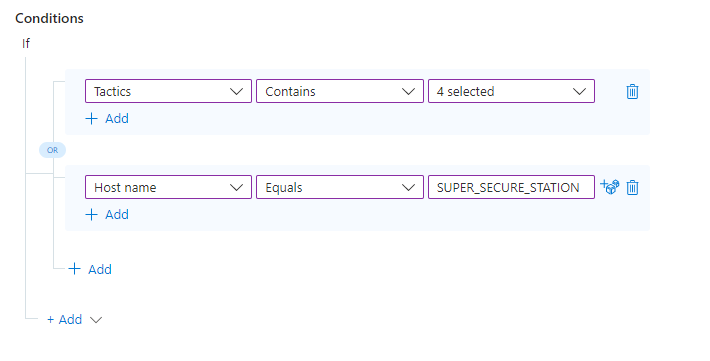

Пример 1. Простые условия

В этом первом примере мы создадим простую группу условий: если условие A или условие B верно, правило будет выполняться, а уровень серьезности инцидента будет изменен на Высокая.

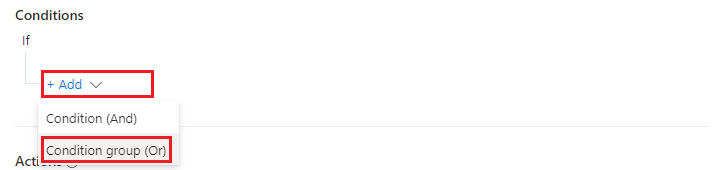

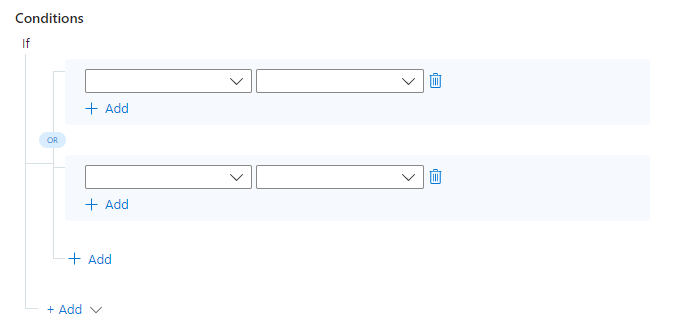

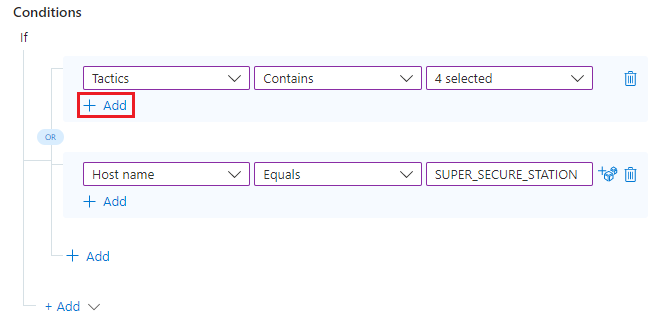

Выберите элемент +Добавить расширитель и выберите группу условий (или) в раскрывающемся списке.

Убедитесь, что отображаются два набора полей условий, разделенные оператором

OR. Это условия A и B, которые мы упоминали выше: если A или B верны, правило будет выполняться.

(Не переживайте, если все различные уровни ссылок "Добавить" пока непонятны, мы объясним их позже.)

Давайте решим, какими будут эти условия. То есть, какие два разных условия будут приводить к изменению серьезности инцидента на Высокая? Предлагаем следующее:

Если связанная с инцидентом тактика MITRE ATT&CK включает любой из четырех выбранных из раскрывающегося списка (см. изображение ниже), уровень серьезности должен быть поднят на высокий.

Если инцидент содержит сущность Имя узла с именем "SUPER_SECURE_STATION", уровень серьезности должен быть повышен до "Высокая".

Если хотя бы ОДНО из этих условий верно, действия, определенные в правиле, будут выполнены, что изменит уровень серьезности инцидента на "Высокая".

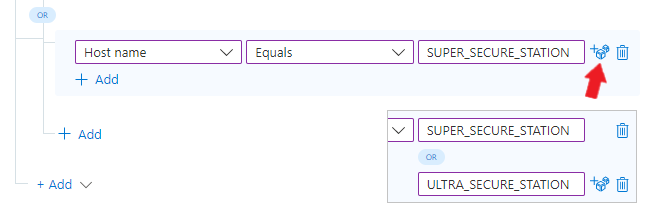

Пример 1A. Добавление значения ИЛИ в отдельное условие

Предположим, что у нас не одна, но две сверхконфиденциальных рабочих станции, инциденты которых мы хотим обрабатывать с высоким уровнем серьезности. Мы можем добавить другое значение в существующее условие (для любых условий на основе свойств сущности), щелкнув значок кости справа от существующего значения и добавив новое значение ниже.

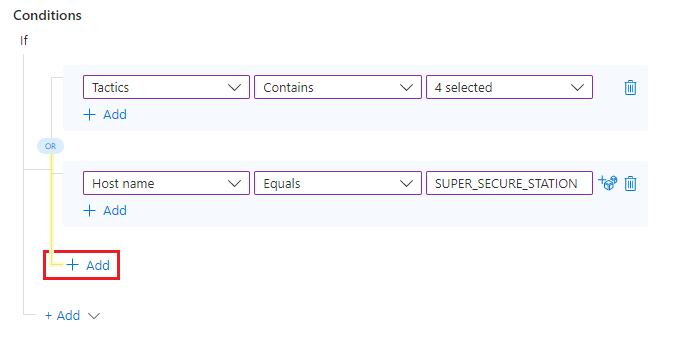

Пример 1B. Добавление дополнительных условий ИЛИ

Предположим, мы хотим, чтобы это правило запускалось при выполнении одного из ТРЕХ (или больше) условий. Если A или B или C верны, правило будет запущено.

Помните все эти ссылки "Добавить"? Чтобы добавить другое условие ИЛИ, нажмите кнопку + Добавить, связанную со строкой с помощью оператора

OR.

Заполните параметры и значения этого условия аналогично первым двум.

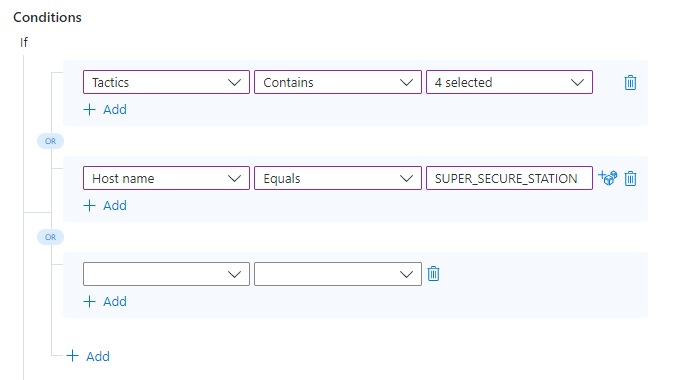

Пример 2. Составные условия

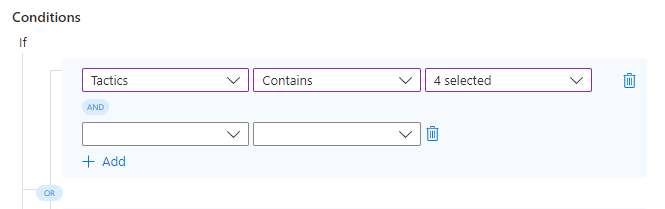

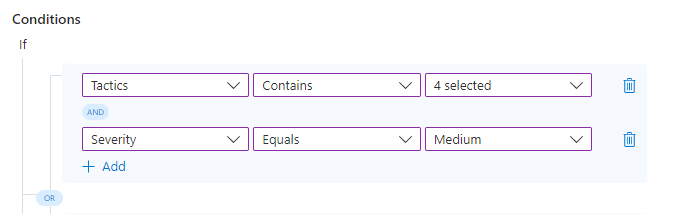

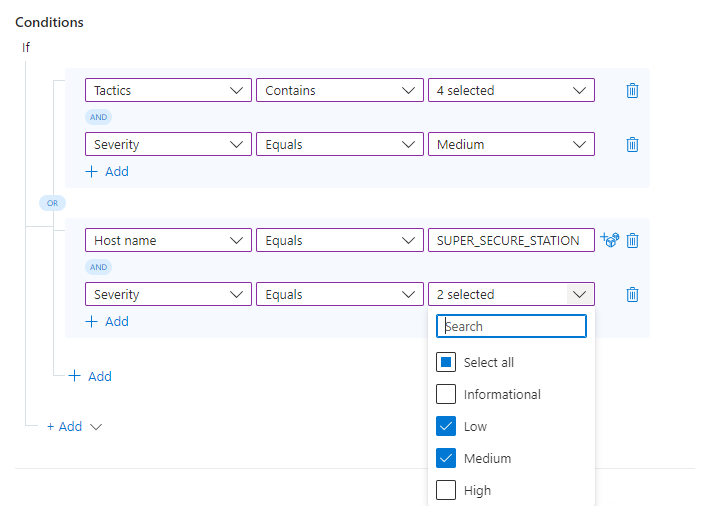

Теперь мы будем немного более строги. Мы хотим добавить дополнительные условия к каждой стороне нашего исходного условия ИЛИ. То есть мы хотим, чтобы правило запускалось, если A и B верны, ИЛИ если C и D верны.

Чтобы добавить условие к одной стороне группы условий ИЛИ, щелкните ссылку + Добавить сразу под существующим условием на той же стороне оператора

OR(в той же области синего цвета), к которому нужно добавить новое условие.

Вы увидите новую строку, добавленную в существующее условие (в той же сине-затеняемой области), связанной с ним оператором

AND.

Заполните параметры и значения этого условия аналогично другим.

Повторите предыдущие два шага, чтобы добавить условие AND в любую сторону группы условий OR.

Вот и все! Вы можете использовать полученные здесь знания, чтобы добавить дополнительные условия и группы условий с использованием различных сочетаний операторов AND и OR для создания мощных, гибких и эффективных правил автоматизации, которые оптимизируют работу и ускоряют реагирование и разрешение.

Следующие шаги

В этом документе вы узнали, как добавить группы условий к правилам автоматизации с помощью операторов OR.

- Инструкции по созданию базовых правил автоматизации см. в статье Создание и использование правил автоматизации Microsoft Sentinel для управления реагированием на угрозы.

- Дополнительные сведения о правилах автоматизации см. в статье Автоматизация обработки инцидентов с помощью правил автоматизации в Microsoft Sentinel

- Дополнительные сведения о расширенных параметрах автоматизации см. в статье Автоматизация реагирования на угрозы с помощью сборников схем в Microsoft Sentinel.

- Справку по реализации правил автоматизации и сборников схем см. в учебнике Использование сборников схем для автоматизации реагирования на угрозы в Microsoft Sentinel.