Начало работы с мониторингом безопасности Корпоративного Интернета вещей

В этой статье описывается, как Microsoft Defender для конечной точки клиенты могут включить корпоративную безопасность Интернета вещей для своих устройств Интернета вещей, используя добавленное значение безопасности в Microsoft Defender для Интернета вещей.

Хотя инвентаризация устройств Интернета вещей уже доступна для клиентов Defender для конечной точки P2, включение корпоративной безопасности Интернета вещей добавляет оповещения, рекомендации и данные уязвимостей, созданные для устройств Интернета вещей в корпоративной сети.

Устройства Интернета вещей включают принтеры, камеры, телефоны VOIP, смарт-телевизоры и многое другое. Включение корпоративной безопасности Интернета вещей означает, например, что вы можете использовать рекомендацию в XDR в Microsoft Defender, чтобы открыть один ИТ-билет для исправления уязвимых приложений на обоих серверах и принтерах.

Необходимые компоненты

Прежде чем начать процедуры в этой статье, ознакомьтесь с устройствами Secure IoT в организации , чтобы узнать больше об интеграции Между Defender для конечной точки и Defender для Интернета вещей.

Убедитесь в наличии следующих элементов.

Устройства Интернета вещей в сети, видимые в инвентаризации устройств XDR в Microsoft Defender

Доступ к порталу Microsoft Defender в качестве администратора безопасности

Microsoft Defender для конечной точки агенты, развернутые в вашей среде. Дополнительные сведения см. в Microsoft Defender для конечной точки подключения.

Одна из следующих лицензий:

Лицензия Microsoft 365 E5 (ME5) или E5 Security

Microsoft Defender для конечной точки P2 с дополнительным автономным Microsoft Defender для Интернета вещей — лицензия на устройство EIoT — лицензия на надстройку, доступная для покупки или пробной версии Центр администрирования Microsoft 365.

Совет

Если у вас есть автономная лицензия, вам не нужно переключаться в Enterprise IoT Security и напрямую переходить к добавленной безопасности в Microsoft Defender XDR.

Дополнительные сведения см. в разделе "Безопасность Корпоративного Интернета вещей" в XDR в Microsoft Defender.

Включение мониторинга безопасности Корпоративного Интернета вещей

В этой процедуре описывается, как включить мониторинг корпоративного Интернета вещей в XDR в Microsoft Defender и подходит только для клиентов безопасности ME5/E5.

Пропустите эту процедуру, если у вас есть один из следующих типов планов лицензирования:

- Клиенты с устаревшим тарифным планом Enterprise IoT и лицензией ME5/E5 Security.

- Клиенты с автономными лицензиями на устройства, добавленные в Microsoft Defender для конечной точки P2. В таких случаях параметр безопасности Enterprise IoT включен как доступный только для чтения.

Чтобы включить мониторинг Корпоративного Интернета вещей, выполните приведенные действия.

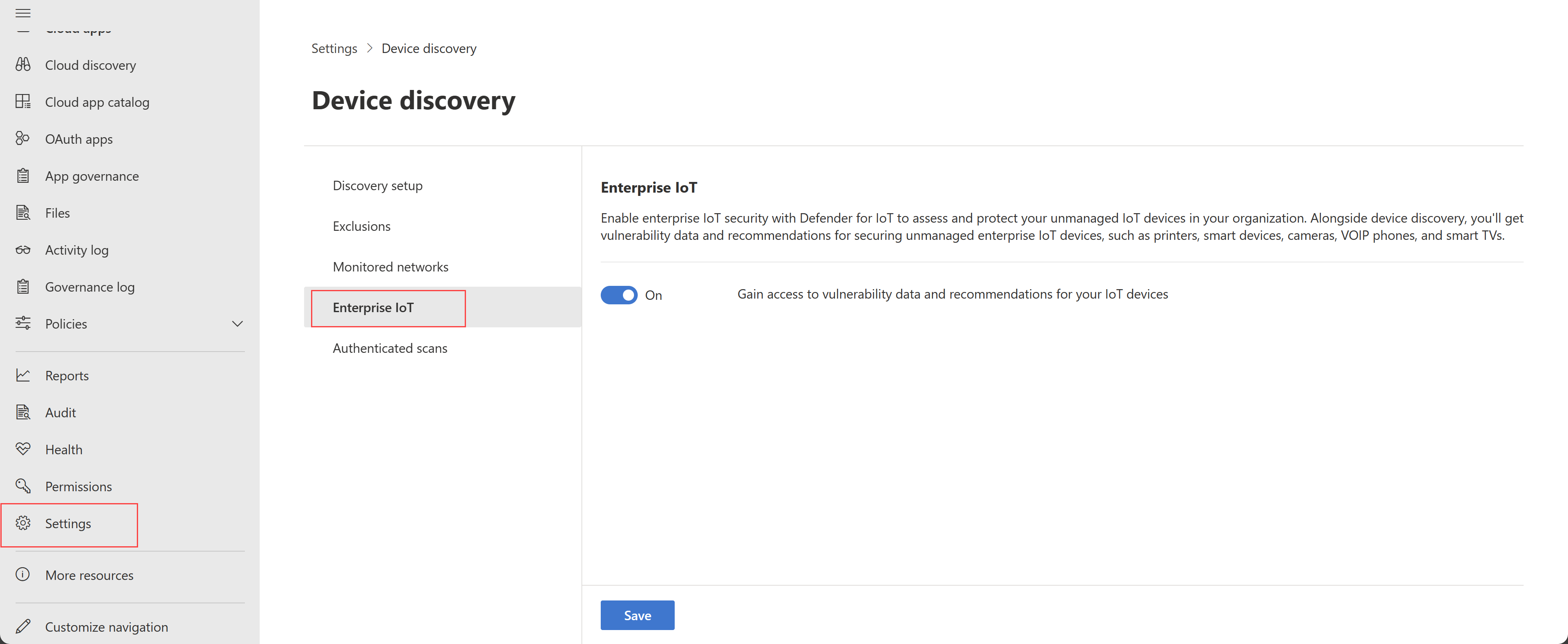

- В Microsoft Defender XDR выберите параметры>обнаружения>устройств Enterprise IoT.

Примечание.

Убедитесь, что вы включили обнаружение устройств в дополнительных функциях параметров конечных>>точек.

Переключите параметр "Безопасность Корпоративного Интернета вещей" на "Вкл.". Например:

Просмотр добавленного значения безопасности в XDR в Microsoft Defender

В этой процедуре описывается просмотр связанных оповещений, рекомендаций и уязвимостей для конкретного устройства в Microsoft Defender XDR, когда включен параметр безопасности Enterprise IoT.

Чтобы просмотреть добавленное значение безопасности, выполните приведенные действия.

В XDR в Microsoft Defender выберите "Активы>", чтобы открыть страницу инвентаризации устройств.

Перейдите на вкладку "Устройства Интернета вещей" и выберите конкретный IP-адрес устройства, чтобы получить дополнительные сведения. Например:

На странице сведений об устройстве просмотрите следующие вкладки, чтобы просмотреть данные, добавленные корпоративной безопасностью Интернета вещей для устройства:

На вкладке "Оповещения" проверьте наличие оповещений , активированных устройством. Имитация оповещений в Microsoft 365 Defender для Корпоративного Интернета вещей с помощью сценария Raspberry Pi, доступного на странице "Оценка Защитника Microsoft 365" и "Учебники ".

Вы также можете настроить расширенные запросы охоты для создания пользовательских правил генерации оповещений. Дополнительные сведения см . в примерах запросов расширенной охоты для мониторинга Enterprise IoT.

На вкладке "Рекомендации по безопасности" проверьте все рекомендации, доступные для устройства, чтобы снизить риск и поддерживать меньшую область атаки.

На вкладке обнаруженных уязвимостей проверьте наличие известных CVEs, связанных с устройством. Известные cvEs могут помочь решить, следует ли устанавливать исправления, удалять или содержать устройство и устранять риск для вашей сети. Кроме того, используйте расширенные запросы охоты для сбора уязвимостей на всех устройствах.

Чтобы охотиться на угрозы:

На странице инвентаризации устройств выберите "Перейти охота на запросы устройств" с помощью таблиц, таких как таблица DeviceInfo. На странице расширенной охоты запросите данные с помощью других схем.

Примеры запросов расширенной охоты для Корпоративного Интернета вещей

В этом разделе перечислены примеры запросов расширенной охоты, которые можно использовать в Microsoft 365 Defender для мониторинга и защиты устройств Интернета вещей с помощью Enterprise для безопасности Интернета вещей.

Поиск устройств по определенному типу или подтипу

Используйте следующий запрос, чтобы определить устройства, существующие в корпоративной сети по типу устройства, например маршрутизаторам:

DeviceInfo

| summarize arg_max(Timestamp, *) by DeviceId

| where DeviceType == "NetworkDevice" and DeviceSubtype == "Router"

Поиск и экспорт уязвимостей для устройств Интернета вещей

Используйте следующий запрос для перечисления всех уязвимостей на устройствах Интернета вещей:

DeviceInfo

| where DeviceCategory =~ "iot"

| join kind=inner DeviceTvmSoftwareVulnerabilities on DeviceId

Дополнительные сведения см. в статье "Расширенная охота" и "Общие сведения о расширенной схеме охоты".