Сканирование вредоносных программ по запросу

Сканирование вредоносных программ по запросу в Microsoft Defender для хранилища позволяет проверять существующие большие двоичные объекты в учетных записях служба хранилища Azure при необходимости. Эта возможность обеспечивает гибкость для сканирования сохраненных данных в ответ на изменения требований безопасности, требований соответствия требованиям или инцидентов безопасности, обеспечивая непрерывную защиту данных.

Используя антивирусная программа в Microsoft Defender с последними определениями вредоносных программ, сканирование по запросу предлагает облачное решение. Для этого не требуются дополнительные затраты на инфраструктуру или операционную нагрузку. Этот подход устраняет пробелы в охвате, особенно для передаваемых данных перед включением сканирования. Это также помогает при появлении новых угроз, что позволяет заранее защитить сохраненные файлы и снизить потенциальную уязвимость в облачных средах.

Распространенные варианты использования для сканирования вредоносных программ по запросу

Использование проверки вредоносных программ по запросу в Microsoft Defender для хранилища предоставляет следующие преимущества:

- Реагирование на события безопасности. Немедленно сканируйте учетные записи хранения при обнаружении оповещений системы безопасности или подозрительных действий.

- Обеспечение соответствия требованиям: выполнение запланированных или по требованию проверок для соответствия требованиям к защите данных и нормативным требованиям.

- Упреждающее управление безопасностью: настройте повторяющиеся проверки для обеспечения непрерывной безопасности среды.

- Создайте базовый план безопасности: проверьте существующие данные при первом включении Defender для хранилища, чтобы установить базовые показатели для будущей безопасности.

Вредоносные программы могут проникать в облачные среды хранения и представлять значительные риски для организаций. Сканирование вредоносных программ по запросу предоставляет встроенное облачное решение для обнаружения и устранения этих угроз путем сканирования существующих данных для вредоносного содержимого.

Общие аспекты при проверке при отправке

Следующие разделы применимы как к проверке вредоносных программ по запросу, так и по запросу.

- Дополнительные затраты, включая служба хранилища Azure операции чтения, индексирование BLOB-объектов и уведомления сетки событий.

- Просмотр и использование результатов сканирования: такие методы, как теги индекса BLOB-объектов, Defender для облака оповещения системы безопасности, события сетки событий и Log Analytics.

- Автоматизация ответов: автоматизация таких действий, как блокировка, удаление или перемещение файлов на основе результатов сканирования.

- Поддерживаемые ограничения и содержимое. Охватывает поддерживаемые типы файлов, размеры, шифрование и ограничения региона.

- Доступ и конфиденциальность данных. Сведения о том, как служба обращается к данным и обрабатывает ваши данные, включая рекомендации по конфиденциальности.

- Обработка ложных срабатываний и ложных отрицательных значений. Действия по отправке файлов для проверки и создания правил подавления.

- Сканирование BLOB-объектов и влияние на операции ввода-вывода в секунду. Узнайте, как сканирование активирует дальнейшие операции чтения и обновляет теги индекса BLOB-объектов.

Подробные сведения об этих разделах см. на странице "Введение в сканирование вредоносных программ".

Запуск проверок по запросу

Общие сведения о процессе сканирования по запросу

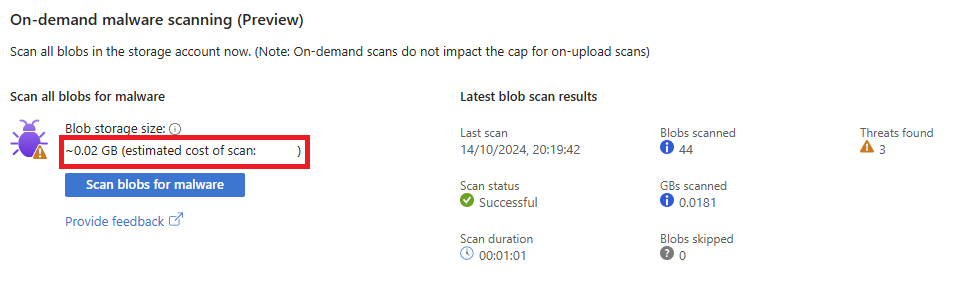

- Оценка затрат. Перед запуском сканирования портал Azure предоставляет предполагаемые затраты на основе метрики емкости BLOB-объектов и объема данных, предлагая видимость потенциальных затрат на сканирование.

- Запуск сканирования: сканирование можно запускать вручную из портал Azure, запускаться программным способом с помощью REST API или автоматически с помощью logic Apps, модулей Runbook службы автоматизации или сценариев PowerShell, что позволяет интегрироваться в различные рабочие процессы.

- Перечисление и отправка больших двоичных объектов для сканирования: после запуска сканирования система перечисляет все поддерживаемые большие двоичные объекты в учетной записи хранения и отправляет их для параллельного сканирования. В зависимости от количества и размера большого двоичного объекта этот процесс может занять от нескольких минут до нескольких часов.

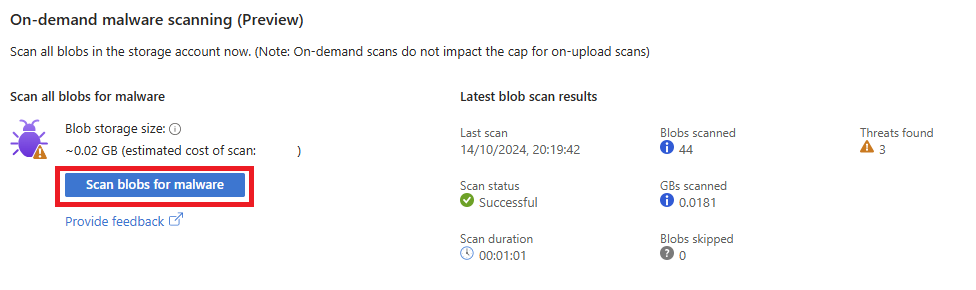

- Ход выполнения мониторинга. Ход сканирования можно отслеживать с помощью портал Azure или API с подробными сведениями о количестве отсканированных больших двоичных объектов, пропущенных файлов, тома данных, вредоносных файлов, обнаруженных, состояния сканирования и длительности.

- Завершение и результаты. После сканирования всех больших двоичных объектов система помечает сканирование как завершенное и предоставляет сводку результатов. API также можно использовать для запроса сведений о последней проверке.

Основные рекомендации

- Ограничение однократного сканирования: одновременно может выполняться только одна проверка по запросу для каждой учетной записи хранения.

- Отмена: сканирование может быть отменено только на начальных этапах сканирования.

Необходимые компоненты

- Разрешения: роль владельца или участника в подписке или учетной записи хранения или определенные роли с необходимыми разрешениями.

- Защитник для хранилища с сканированием вредоносных программ: необходимо включить подписку или отдельные учетные записи хранения.

На портале Azure

Войдите в портал Azure и перейдите к учетной записи хранения.

В разделе "Безопасность и сеть" выберите Microsoft Defender для облака.

В разделе сканирования вредоносных программ по запросу оцените предполагаемые затраты на основе объема данных.

Выберите " Сканировать большие двоичные объекты для вредоносных программ" , чтобы инициировать проверку. При появлении запроса подтвердите удаление.

Мониторинг хода выполнения:

Состояние сканирования и результаты обновляются каждые 20–30 секунд.

Просмотр таких сведений, как состояние сканирования, сканированные большие двоичные объекты, сканированные данные, обнаруженные вредоносные BLOB-объекты и длительность сканирования.

Просмотрите результаты:

Если угрозы найдены, просмотрите сведения в разделе "Инциденты безопасности" и " Оповещения".

Обновите страницу, если оповещения не отображаются немедленно.

Примечание.

Вы можете отменить текущую проверку, нажав кнопку "Отмена". Отмена возможна только на начальных этапах сканирования, прежде чем она достигнет состояния ожидания завершения . После того как проверка войдет в это состояние или за ее пределами, ее невозможно отменить.

Использование REST API

Запуск проверки

Чтобы запустить проверку вредоносных программ с помощью REST API, выполните следующие действия.

Request URL (URL-адрес запроса).

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/startMalwareScan?api-version=2024-10-01-previewПроверка подлинности:

- Убедитесь, что вы получили действительный маркер носителя. Это необходимо для доступа к API.

Пример:

POST https://management.azure.com/subscriptions/12345678-1234-1234-1234-123456789abc/resourceGroups/myResourceGroup/providers/Microsoft.Storage/storageAccounts/mystorageaccount/providers/Microsoft.Security/defenderForStorageSettings/current/StartMalwareScan?api-version=2024-10-01-preview Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGciOi...

Проверка состояния и результатов сканирования

После запуска сканирования можно проверить состояние и просмотреть результаты с помощью следующих команд:

Request URL (URL-адрес запроса).

GET https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest?api-version=2024-10-01-previewПример ответа:

{ "scanId": "abcd1234-5678-90ab-cdef-1234567890ab", "scanStatus": "InProgress", "scanStartTime": "2024-10-03T12:34:56Z", "scanSummary": { "blobs": { "totalBlobsScanned": 150, "maliciousBlobsCount": 2, "skippedBlobsCount": 0, "scannedBlobsInGB": 10.5 }, "estimatedScanCostUSD": 1.575 } }

Отмена сканирования

Вы можете отменить проверку только во время его начальных этапов. Когда проверка достигнет состояния WaitForCompletion или более поздней, отмена невозможна. Чтобы отменить проверку, отправьте следующий запрос на отмену:

Request URL (URL-адрес запроса).

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest/cancelMalwareScan?api-version=2024-10-01-preview

Рекомендации по затратам

Перед началом проверки по запросу портал Azure предоставляет оценку затрат на основе метрики емкости BLOB-объектов, обновляемой каждые несколько часов. Оценка отображается в долларах США и отражает затраты на отсканированные ГБ. В отличие от сканирования при отправке, ежемесячные затраты полностью основаны на использовании.

Рекомендации по управлению затратами

- Просмотрите оценки затрат: всегда проверяйте предполагаемые затраты в портал Azure перед началом проверки.

- Правильно задайте частоту сканирования: планирование или автоматизация сканирования на основе риска, фокусируясь на высокоприоритетных данных, чтобы избежать ненужных затрат.

- Автоматизация эффективно. Убедитесь, что триггеры автоматизации сканируются только при необходимости, например в ответ на определенные события или оповещения.

Рекомендации

Чтобы максимально повысить эффективность сканирования вредоносных программ по запросу в Microsoft Defender для хранилища, рассмотрите следующие рекомендации.

- Интеграция с ответом на инциденты: используйте сканирование по запросу для быстрого решения инцидентов безопасности путем сканирования потенциально скомпрометированных файлов в ответ на оповещения.

- Автоматизация проверок соответствия: настройте автоматизированные, регулярные проверки, чтобы обеспечить постоянное соответствие нормативным требованиям и готовности к аудиту. Используйте Logic Apps или модули Runbook для упрощения этого процесса.

- Настройте автоматические ответы на результаты сканирования: настройте автоматизированные рабочие процессы, которые отвечают на результаты проверки вредоносных программ, например перемещение инфицированных файлов в карантин или пересылка чистых файлов.

- Упреждающее управление затратами: всегда просматривайте оценки затрат, предоставляемые в портал Azure перед запуском сканирования, особенно для больших наборов данных или частых проверок.

- Последовательно отслеживайте результаты: непрерывно отслеживайте результаты сканирования и оповещения системы безопасности, чтобы оставаться в курсе потенциальных угроз и принимать своевременные меры.