Общие сведения об управлении безопасностью ИИ

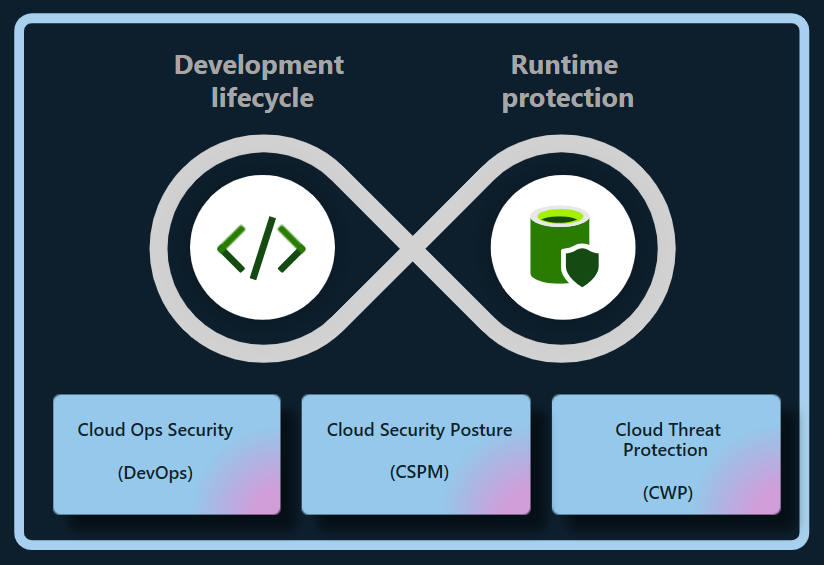

План управления posture Cloud Security (CSPM) Defender в Microsoft Defender для облака защищает корпоративные, многооблачные или гибридные облачные приложения (в настоящее время Azure и AWS) на протяжении всего жизненного цикла. Defender для облака снижает риски для рабочих нагрузок искусственного интеллекта между облаками на основе:

- Узнайте о созданном законопроекте по ИИ материалов (ИИ BOM), который включает компоненты приложений, данные и артефакты ИИ из кода в облако.

- Укрепление состояния безопасности приложений и создания ими с помощью встроенных рекомендаций и изучения и устранения рисков безопасности.

- Использование анализа пути атаки для выявления и устранения рисков.

Внимание

Чтобы включить возможности управления безопасностью искусственного интеллекта в учетной записи AWS, которая уже:

- Подключен к учетной записи Azure.

- Включен CSPM Defender.

- Имеет тип разрешений, заданный как минимальный доступ к привилегиям.

Необходимо перенастроить разрешения для этого соединителя, чтобы включить соответствующие разрешения, выполнив следующие действия.

- В портал Azure перейдите на страницу "Параметры среды" и выберите соответствующий соединитель AWS.

- Выберите "Настроить доступ".

- Убедитесь, что для типа разрешений задано значение "Минимальный доступ к привилегиям".

- Выполните шаги 5– 8 , чтобы завершить настройку.

Обнаружение созданных приложений ИИ

Defender для облака обнаруживает рабочие нагрузки ИИ и определяет сведения о BOM вашей организации. Эта видимость позволяет выявлять уязвимости и устранять уязвимости и защищать созданные приложения ИИ от потенциальных угроз.

Defender для облака автоматически и непрерывно обнаруживает развернутые рабочие нагрузки искусственного интеллекта в следующих службах:

- Служба Azure OpenAI

- Машинное обучение Azure

- Amazon Bedrock

Defender для облака также могут обнаруживать уязвимости в зависимостях библиотеки создания ИИ, таких как TensorFlow, PyTorch и Langchain, сканируя исходный код для инфраструктуры как кода (IaC) неправильно настроенных и образов контейнеров для уязвимостей. Регулярное обновление или исправление библиотек может препятствовать эксплойтам, защите создаваемых приложений ИИ и поддержанию их целостности.

С помощью этих функций Defender для облака обеспечивает полную видимость рабочих нагрузок ИИ из кода в облако.

Снижение рисков для создания приложений искусственного интеллекта

CSPM Defender предоставляет контекстную информацию о безопасности ИИ вашей организации. Вы можете снизить риски в рабочих нагрузках ИИ, используя рекомендации по безопасности и анализ пути атаки.

Изучение рисков с помощью рекомендаций

Defender для облака оценивает рабочие нагрузки ИИ. Он выдает рекомендации по идентификации, безопасности данных и интернету для выявления и приоритета критически важных проблем безопасности.

Обнаружение неправильных конфигураций IaC

Безопасность DevOps обнаруживает неправильные конфигурации IaC, которые могут предоставлять созданные приложения ИИ уязвимостям безопасности, например чрезмерно предоставляемые средства управления доступом или непреднамеренно предоставляемые общедоступные службы. Эти неправильные конфигурации могут привести к нарушениям данных, несанкционированным доступом и соответствию требованиям, особенно при обработке строгих правил конфиденциальности данных.

Defender для облака оценивает конфигурацию созданных приложений ИИ и предоставляет рекомендации по обеспечению безопасности для улучшения состояния безопасности ИИ.

Чтобы предотвратить сложные проблемы позже, исправление обнаружило неправильные конфигурации в начале цикла разработки.

К текущим проверкам безопасности искусственного интеллекта IaC относятся:

- Использование частных конечных точек службы искусственного интеллекта Azure

- Ограничение конечных точек службы искусственного интеллекта Azure

- Использование управляемого удостоверения для учетных записей службы ИИ Azure

- Использование проверки подлинности на основе удостоверений для учетных записей службы ИИ Azure

Изучение рисков с помощью анализа путей атаки

Анализ пути атаки обнаруживает и устраняет риски для рабочих нагрузок ИИ. Создание моделей искусственного интеллекта для конкретных данных и настройка предварительно обученной модели на определенном наборе данных для повышения производительности связанной задачи — это этапы предоставления данных.

Благодаря непрерывному мониторингу рабочих нагрузок ИИ анализ пути атаки может выявлять слабые места и потенциальные уязвимости и выполнять рекомендации. Кроме того, она распространяется на случаи, когда данные и вычислительные ресурсы распределяются между Azure, AWS и GCP.