Аудит соответствия ресурсов службы Azure Web PubSub с помощью Политика Azure

Политика Azure — это бесплатная служба в Azure для создания, назначения и управления политиками, которые применяют правила и эффекты, чтобы обеспечить соответствие ресурсов корпоративным стандартам и соглашениям об уровне обслуживания. Используйте эти политики для аудита ресурсов Web PubSub для обеспечения соответствия требованиям.

В этой статье описаны встроенные политики для службы Azure Web PubSub.

Встроенные определения политик

В следующей таблице содержится индекс встроенных определений политик Политика Azure для Azure Web PubSub. Встроенные определения Политика Azure для других служб см. в Политика Azure встроенных определений.

Имя каждого встроенного определения политики связано с определением политики на портале Azure. Используйте ссылку в столбце Version, чтобы просмотреть источник в репозитории Политика Azure GitHub.

| Имя. (портал Azure) |

Description | Действие | Версия (GitHub) |

|---|---|---|---|

| Для службы Azure Web PubSub должен быть отключен доступ из общедоступной сети | Отключение доступа к общедоступной сети повышает безопасность, гарантируя, что служба Azure Web PubSub не будет доступна в общедоступном Интернете. Создав частные конечные точки, можно ограничить доступ к службе Azure Web PubSub. См. дополнительные сведения: https://aka.ms/awps/networkacls. | Audit, Deny, Disabled | 1.0.0 |

| Для Службы Azure Web PubSub должны быть включены журналы диагностики | Аудит активации журналов диагностики. Это позволит воссоздать действия для расследования в случае инцидентов безопасности или компрометации сети. | AuditIfNotExists, Disabled | 1.0.0 |

| Служба Azure Web PubSub должна иметь отключенные локальные методы проверки подлинности | Отключение локальных методов проверки подлинности повышает безопасность, гарантируя, что служба Azure Web PubSub исключительно требует удостоверений Azure Active Directory для проверки подлинности. | Audit, Deny, Disabled | 1.0.0 |

| Служба Azure Web PubSub должна использовать SKU с поддержкой приватного канала | При использовании поддерживаемого номера SKU Приватный канал Azure позволяет подключить виртуальную сеть к службам Azure без общедоступного IP-адреса в исходном или целевом расположениях. Платформа Приватного канала поддерживает подключение между потребителем и службами через магистральную сеть Azure. Сопоставив частные конечные точки со службой Azure Web PubSub, можно снизить риски утечки данных. Дополнительные сведения о приватных каналах см. здесь: https://aka.ms/awps/privatelink. | Audit, Deny, Disabled | 1.0.0 |

| Служба Azure Web PubSub должна использовать приватный канал | Приватный канал Azure позволяет подключить виртуальные сети к службам Azure без общедоступного IP-адреса в исходном или целевом расположении. Платформа Приватного канала поддерживает подключение между потребителем и службами через магистральную сеть Azure. Сопоставив частные конечные точки со службой Azure Web PubSub, можно снизить риски утечки данных. Дополнительные сведения о приватных каналах см. здесь: https://aka.ms/awps/privatelink. | Audit, Disabled | 1.0.0 |

| Настройка службы Azure Web PubSub для отключения локальной проверки подлинности | Отключите локальные методы проверки подлинности, чтобы служба Azure Web PubSub исключительно требует удостоверений Azure Active Directory для проверки подлинности. | Modify, Disabled | 1.0.0 |

| Настройка отключения доступа к общедоступной сети для службы Azure Web PubSub | Отключите доступ к общедоступной сети для своего ресурса Azure Web PubSub, чтобы он был недоступным через общедоступный Интернет. Это позволяет снизить риски утечки данных. См. дополнительные сведения: https://aka.ms/awps/networkacls. | Modify, Disabled | 1.0.0 |

| Настройка использования частных зон DNS для службы Azure Web PubSub | Использование частных зон DNS для переопределения разрешения DNS для частной конечной точки. Частная зона DNS связывается с виртуальной сетью для разрешения в службу Azure Web PubSub. См. дополнительные сведения: https://aka.ms/awps/privatelink. | DeployIfNotExists, Disabled | 1.0.0 |

| Настройка службы Azure Web PubSub с помощью частных конечных точек | Частные конечные точки подключают ваши виртуальные сети к службам Azure без общедоступного IP-адреса в источнике или месте назначения. Сопоставив частные конечные точки со службой Azure Web PubSub, можно снизить риски утечки данных. Дополнительные сведения о приватных каналах см. здесь: https://aka.ms/awps/privatelink. | DeployIfNotExists, Disabled | 1.0.0 |

Назначение определений политик

При назначении определения политики:

- Определения политик можно назначать с помощью портал Azure, Azure CLI, шаблона Resource Manager или пакетов SDK Политика Azure.

- Назначения политик можно область в группу ресурсов, подписку или группу управления Azure.

- Вы можете включить или отключить принудительное применение политик в любое время.

- Назначения политик Web PubSub применяются к существующим и новым ресурсам Web PubSub в область.

Примечание.

После назначения или обновления политики для применения изменений к ресурсам в заданной области потребуется некоторое время. См. сведения о триггерах оценки политики.

Проверка соответствия политик требованиям

Просматривайте сведения о соответствии требованиям, созданные назначениями политик, с помощью портала Azure, программ командной строки Azure или пакетов SDK Политики Azure. Дополнительные сведения см. в статье Получение данных о соответствии для ресурсов Azure.

Если ресурс не соответствует требованиям, возможных причин этого множество. Чтобы определить причину или найти соответствующее изменение, см. раздел Определения несоответствий.

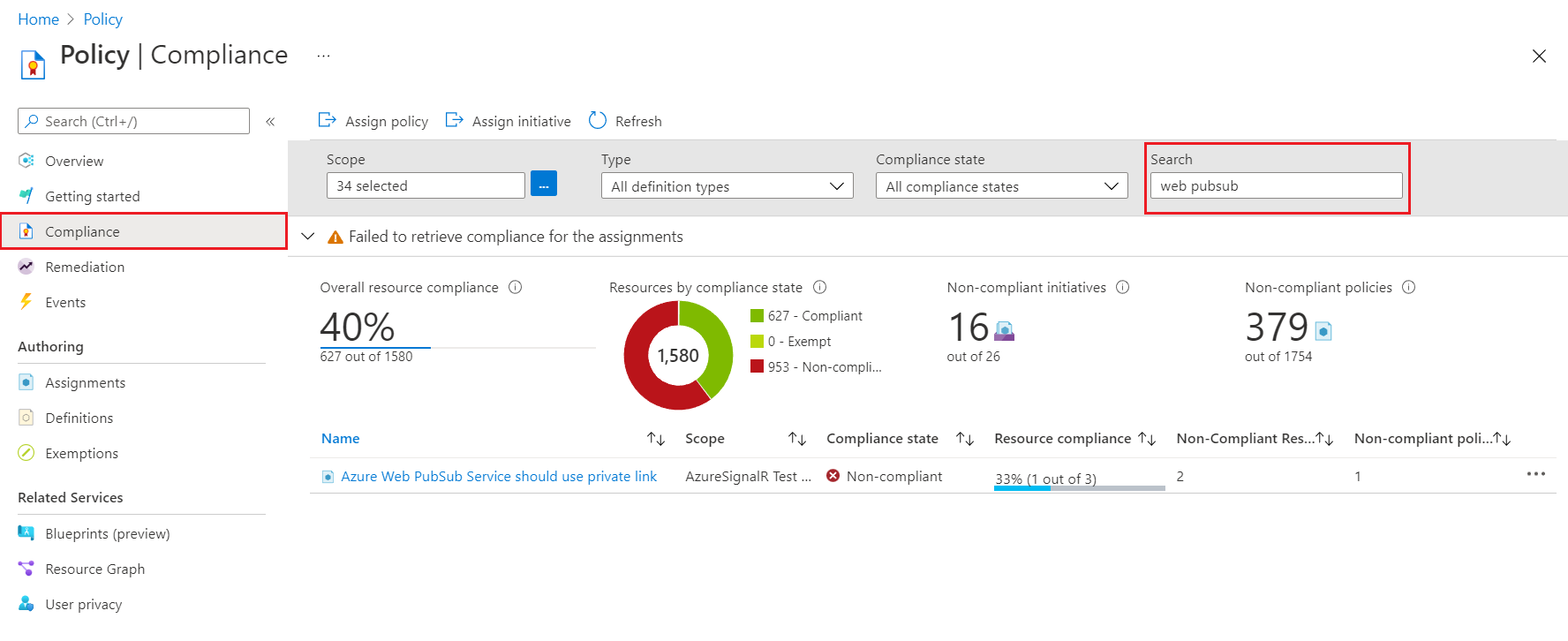

Сведения о соответствии политик требованиям на портале:

- Откройте портал Azure и найдите политику.

- Выберите политику.

- Выберите Соответствие.

- Используйте фильтры для отображения по области, типу или состоянию соответствия. Используйте список поиска по имени или идентификатору.

- Выберите политику для просмотра сводных сведений о соответствии требованиям и событиях.

- Выберите определенный веб-pubSub для соответствия ресурсам.

Сведения о соответствии политик требованиям в Azure CLI

Вы можете использовать Azure CLI для получения данных о соответствии. Используйте команду az policy assignment list, чтобы получить идентификаторы политики политик политик Azure Web PubSub Service, которые применяются:

az policy assignment list --query "[?contains(displayName,'Web PubSub')].{name:displayName, ID:id}" --output table

Пример результата:

Name ID

------------------------------------------------------------------------------------- --------------------------------------------------------------------------------------------------------------------------------

[Preview]: Azure Web PubSub Service should use private links /subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Authorization/policyAssignments/<assignmentId>

Выполните команду az policy state list, чтобы вернуть состояние соответствия в формате JSON для всех ресурсов в определенной группе ресурсов:

az policy state list --g <resourceGroup>

Выполните команду az policy state list, чтобы вернуть состояние соответствия в формате JSON определенного ресурса Web PubSub:

az policy state list \

--resource /subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.SignalRService/WebPubSub/<resourceName> \

--namespace Microsoft.SignalRService \

--resource-group <resourceGroup>

Следующие шаги

Ознакомьтесь с дополнительными сведениями об определениях и эффектах Политики Azure

Создайте настраиваемое определение политики

Узнайте больше о возможностях системы управления в Azure