Использование шлюза приложений Azure для защиты веб-приложений в решении Azure VMware

Шлюз приложений Azure — это подсистема балансировки нагрузки веб-трафика уровня 7, которая позволяет управлять трафиком в веб-приложениях, предлагаемых как в Решение Azure VMware версии 1.0, так и в версии 2.0. Обе версии протестированы с веб-приложениями, работающими в решении VMware для Azure.

и включают следующие возможности:

- сходство сеансов на основе файлов cookie;

- Маршрутизация на основе URL-адреса

- Web Application Firewall (WAF)

Полный список функций см. в статье возможности шлюза приложений Azure.

В этой статье показано, как использовать шлюз приложений перед фермой веб-серверов для защиты веб-приложения, работающего в решении VMware для Azure.

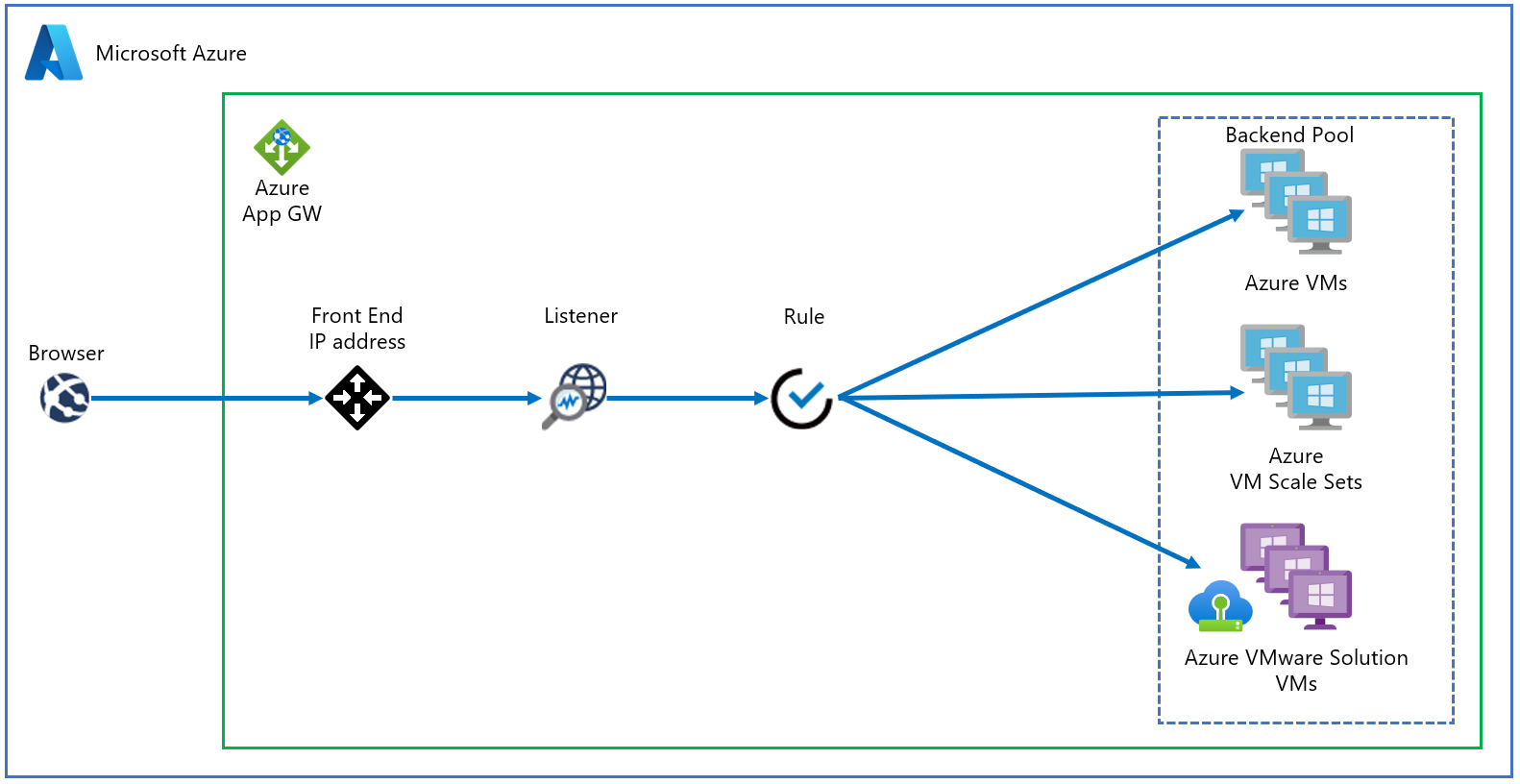

Топология

На схеме показано, как Шлюз приложений используется для защиты виртуальных машин IaaS Azure, Масштабируемые наборы виртуальных машин Azure или локальных серверов. Шлюз приложений рассматривает виртуальные машины Azure VMware в качестве локальных серверов.

Внимание

Шлюз приложений Azure — это предпочтительный метод предоставления веб-приложений, работающих на Решение Azure VMware виртуальных машинах.

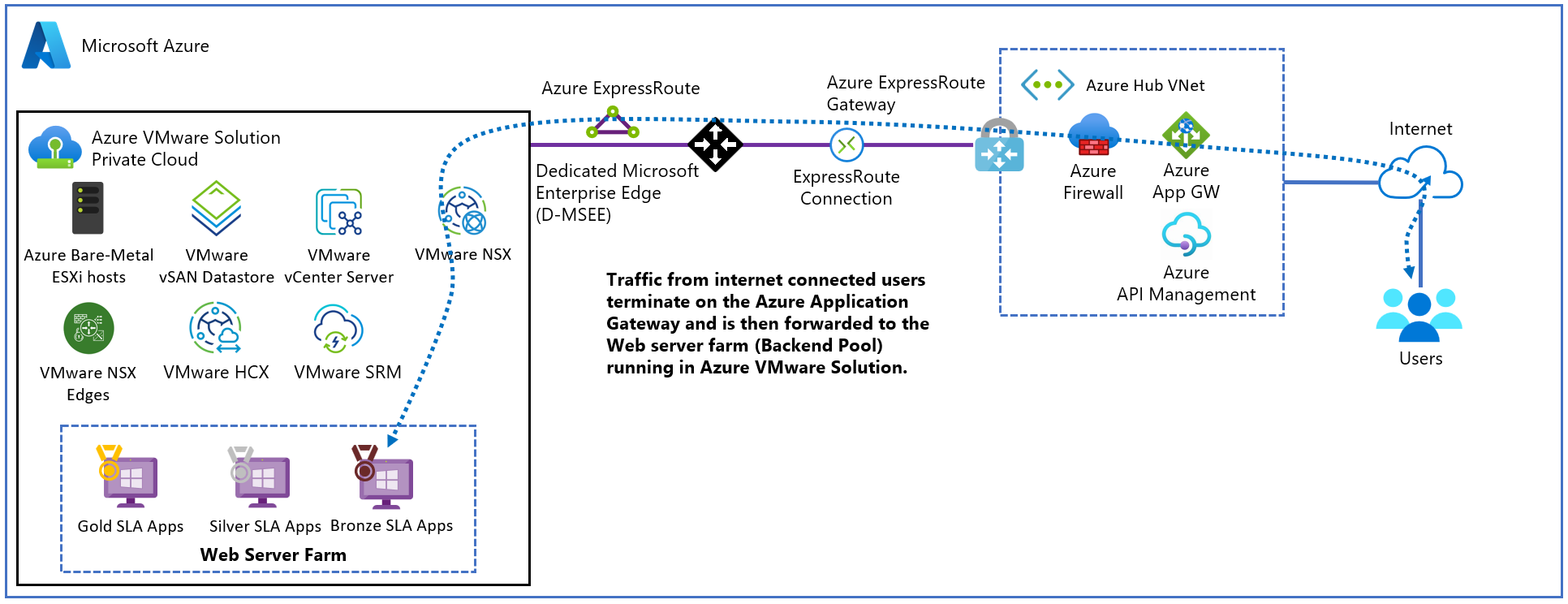

На схеме показан сценарий тестирования, используемый для проверки шлюза приложений с помощью веб-приложений решения Azure VMware.

Экземпляр шлюза приложений разворачивается в концентраторе в выделенной подсети с общедоступным IP-адресом Azure. Рекомендуется активировать защиту от атак DDoS Azure для виртуальной сети. Веб-сервер размещается в частном облаке решения Azure VMware на основе NSX T0 и шлюзов T1. Кроме того, решение VMware для Azure использует Global REACH ExpressRoute для подключения к концентратору и локальным системам.

Необходимые компоненты

- Учетная запись Azure с активной подпиской.

- Развернутое и работающее частное облако решения Azure VMware.

Развертывание и конфигурация

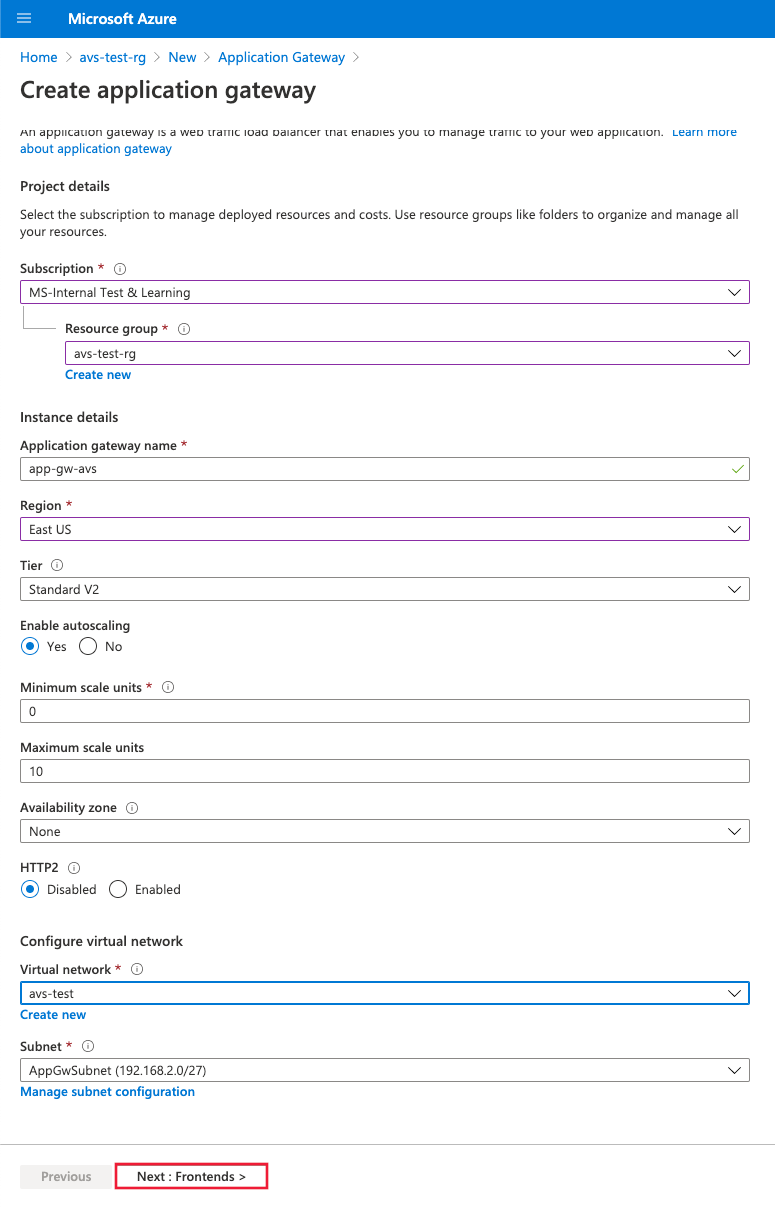

В портале Azure найдите шлюз приложений и выберите создать шлюз приложений.

Укажите основные сведения, как показано на следующем рисунке; затем нажмите кнопку "Далее" — интерфейсы>.

Выберите тип внешнего IP-адреса. Выберите существующий общедоступный IP-адрес или создайте его. По завершении выберите Далее: серверные компоненты>.

Примечание.

Для частных интерфейсов поддерживаются только номера SKU "Стандартный" и "брандмауэр веб-приложения" (WAF).

Добавьте серверный пул виртуальных машин, работающих в инфраструктуре решения VMware в Azure. Укажите сведения о веб-серверах, которые работают в частном облаке решения Azure VMware, и нажмите кнопку Добавить. Затем выберите Далее: конфигурация >.

На вкладке Конфигурация выберите Добавить правило маршрутизации.

На вкладке Прослушиватель укажите сведения для прослушивателя. Если выбран вариант HTTPS, необходимо предоставить сертификат из PFX-файла или существующего сертификата Azure Key Vault.

Перейдите на вкладку серверные целевые объекты и выберите созданный ранее серверный пул. В поле Параметры HTTP выберите Добавить новое.

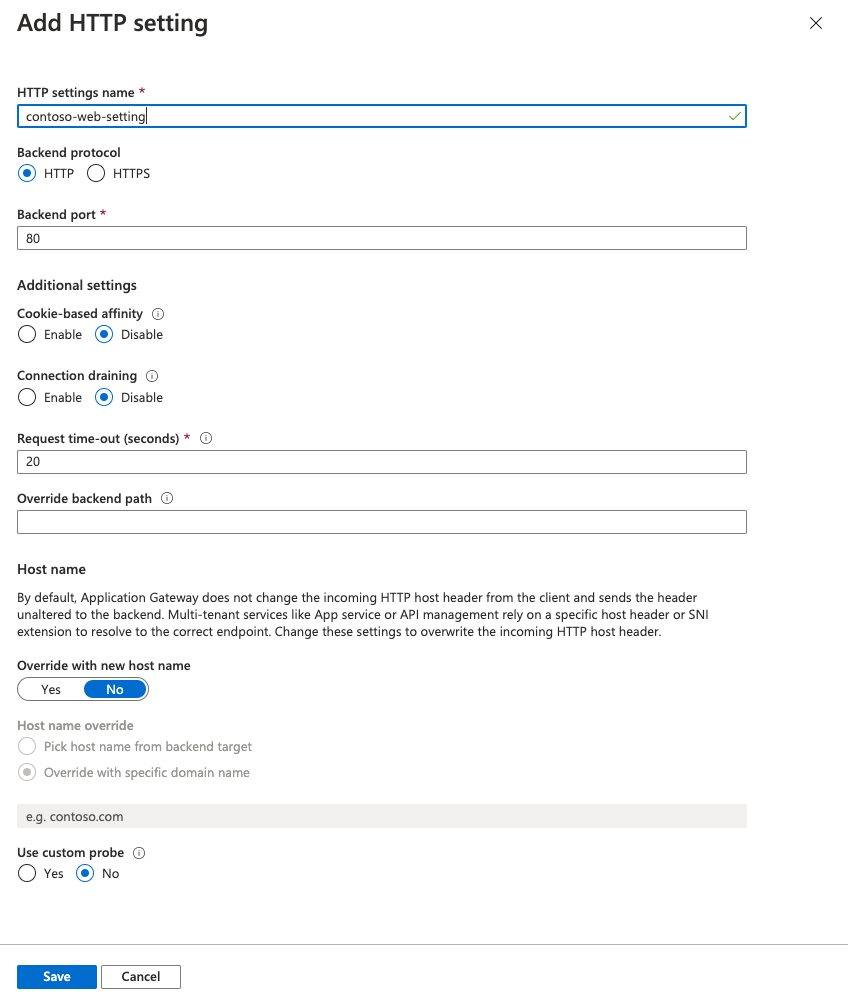

Настройте параметры для параметров HTTP. Выберите Добавить.

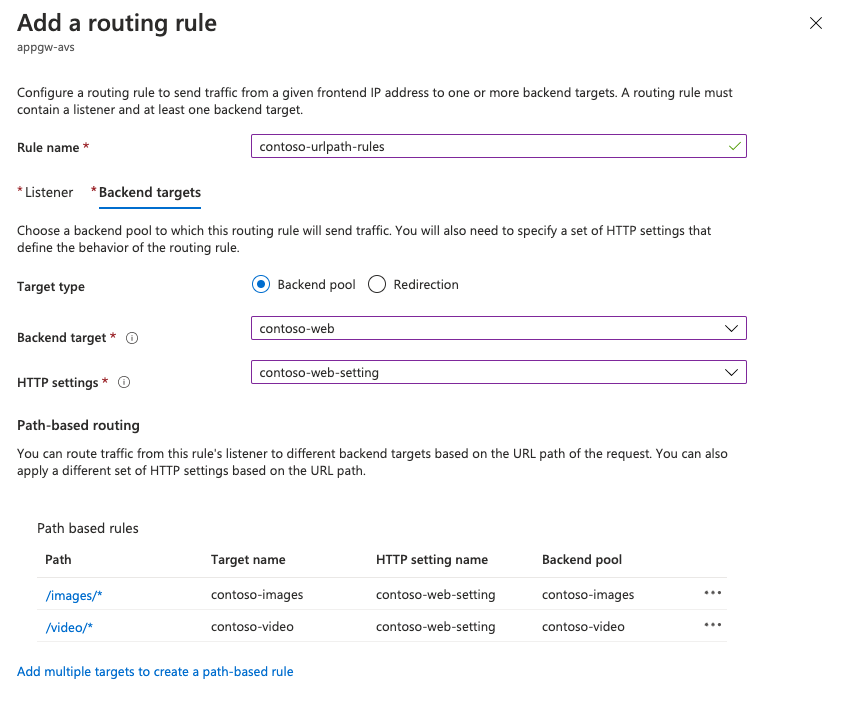

Если необходимо настроить правила на основе пути, выберите Добавить несколько целевых объектов, чтобы создать правило на основе пути.

Добавьте правило на основе пути и нажмите кнопку Добавить. Повторите, чтобы добавить дополнительные правила на основе пути.

Завершив добавление правил на основе пути, нажмите кнопку "Добавить еще раз", а затем нажмите кнопку "Далее: теги>".

Добавьте теги, а затем нажмите кнопку "Далее: проверка и создание>".

Проверка выполняется в шлюзе приложений. В случае успеха нажмите кнопку Создать для развертывания.

Примеры конфигураций

Теперь настройте Шлюз приложений с виртуальными машинами Решение Azure VMware в качестве серверных пулов для следующих вариантов использования:

Размещение нескольких сайтов

В этой процедуре показано, как определить серверные пулы адресов с помощью виртуальных машин, работающих в частном облаке решения Azure VMware в существующем шлюзе приложений.

Примечание.

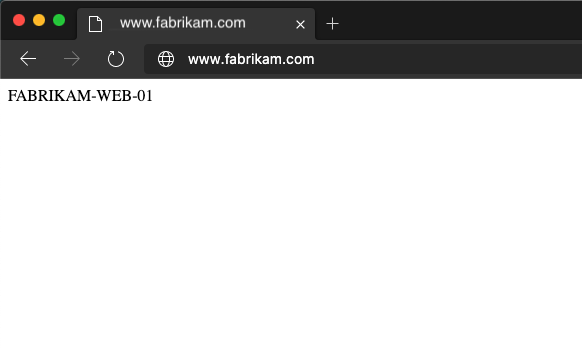

В этой процедуре предполагается, что у вас несколько доменов, поэтому мы будем использовать примеры www.contoso.com и www.contoso2.com.

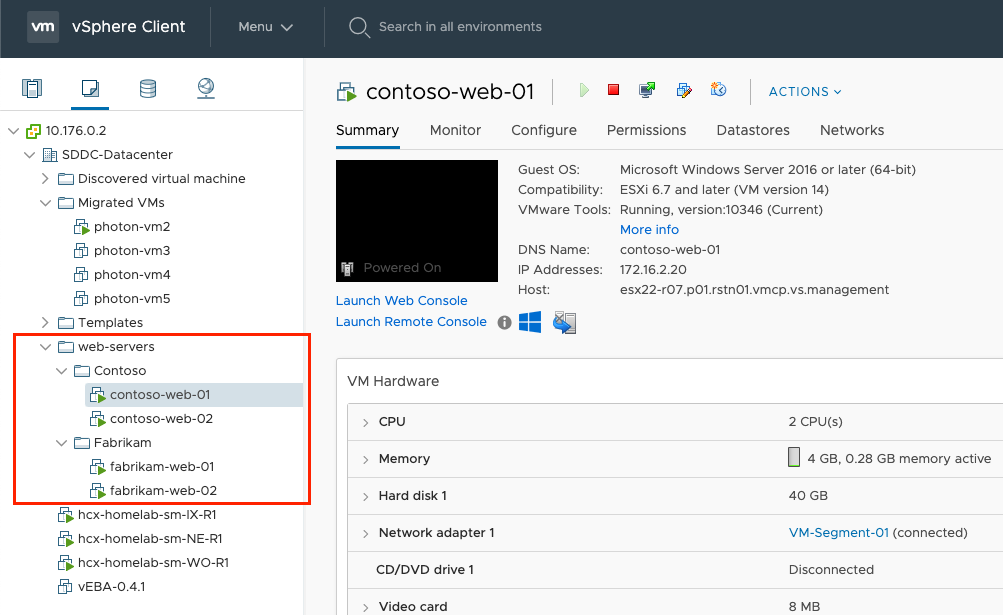

В частном облаке создайте два разных пула виртуальных машин. Один представляет Contoso и второй contoso2.

Мы использовали Windows Server 2016 с установленной ролью службы IIS (IIS). После установки виртуальных машин выполните следующие команды PowerShell, чтобы настроить службы IIS на каждой из виртуальных машин.

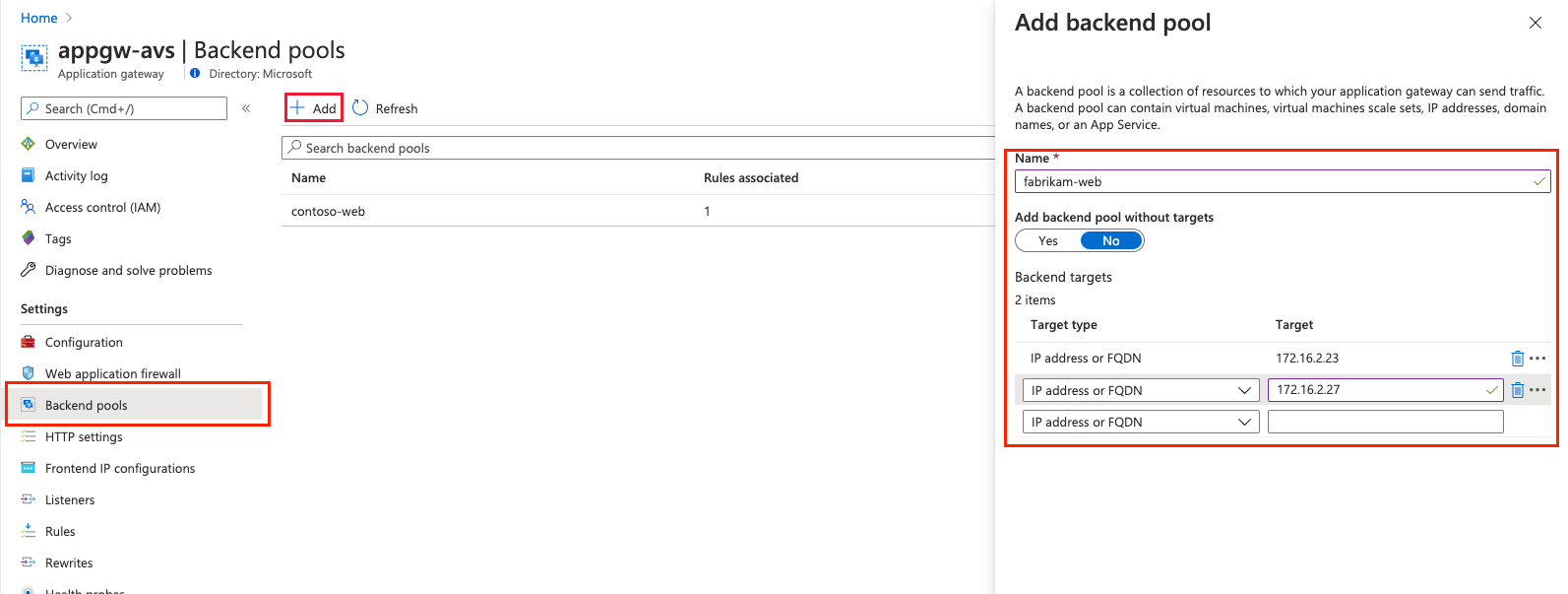

Install-WindowsFeature -Name Web-Server Add-Content -Path C:\inetpub\wwwroot\Default.htm -Value $($env:computername)В существующем экземпляре шлюза приложений выберите серверные пулы в меню слева, щелкните Добавитьи введите сведения о новых пулах. Выберите Добавить в области справа.

В разделе Listeners (прослушиватели) создайте новый прослушиватель для каждого веб-сайта. Введите сведения для каждого прослушивателя и нажмите кнопку Добавить.

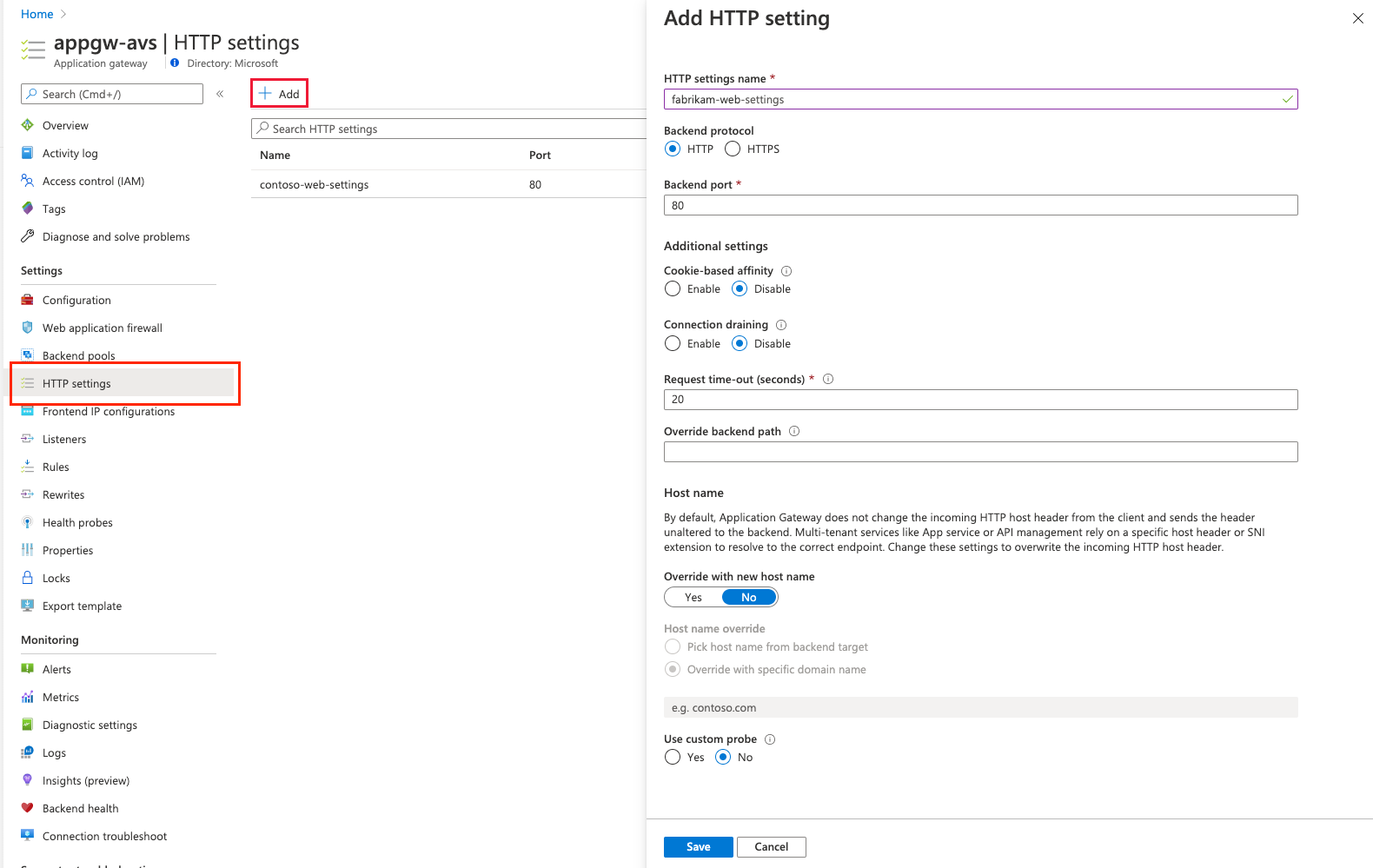

Слева выберите Параметры HTTP и нажмите кнопку Добавить в левой области. Введите сведения для создания нового параметра HTTP и нажмите кнопку Сохранить.

Создайте правила в разделе правила в меню слева. Свяжите каждое правило с соответствующим прослушивателем. Выберите Добавить.

Настройте соответствующий серверный пул и параметры HTTP. Выберите Добавить.

Проверка подключения. Откройте предпочитаемый браузер и перейдите к разным веб-сайтам, размещенным в среде Решение Azure VMware.

Маршрутизация по URL-адресу

Следующие шаги определяют пулы внутренних адресов с помощью виртуальных машин, работающих в частном облаке решения Azure VMware. Частное облако находится на существующем шлюзе приложений. Затем мы создадим правила маршрутизации, которые обеспечивают поступление веб-трафика на соответствующие серверы в пуле.

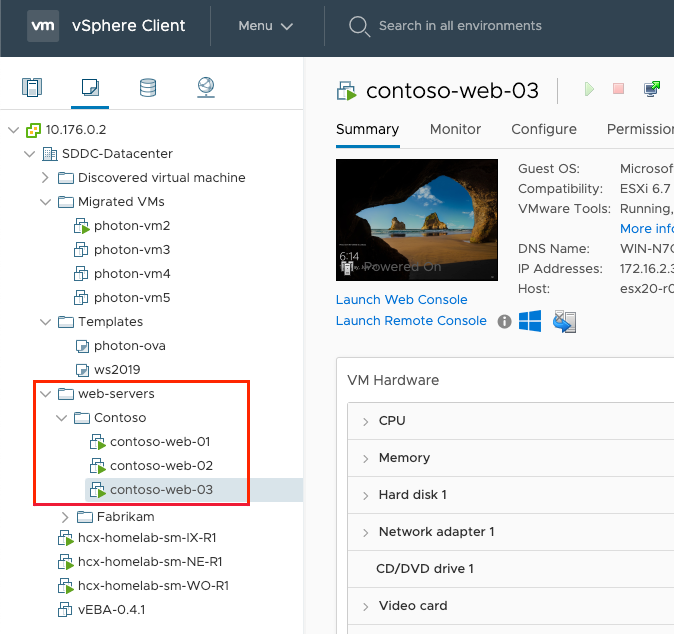

В частном облаке создайте пул виртуальных машин для представления веб-фермы.

Для иллюстрации этого руководства используется роль Windows Server 2016 с ролью IIS. После установки виртуальных машин выполните следующие команды PowerShell, чтобы настроить службы IIS для каждой виртуальной машины.

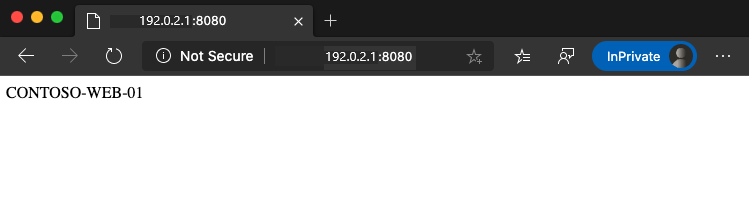

На первой виртуальной машине contoso-web-01 будет размещен основной веб-сайт.

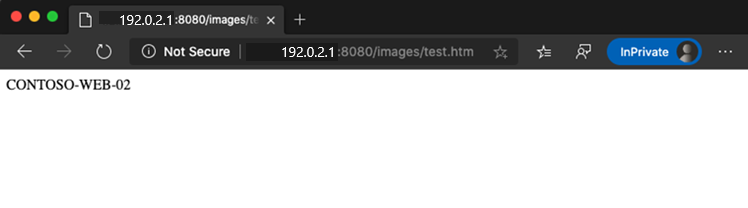

Install-WindowsFeature -Name Web-Server Add-Content -Path C:\inetpub\wwwroot\Default.htm -Value $($env:computername)На второй виртуальной машине contoso-web-02 будет размещен сайт образов.

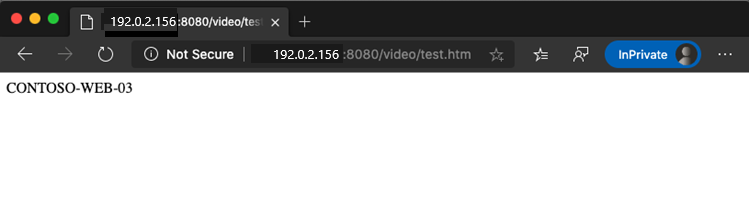

Install-WindowsFeature -Name Web-Server New-Item -Path "C:\inetpub\wwwroot\" -Name "images" -ItemType "directory" Add-Content -Path C:\inetpub\wwwroot\images\test.htm -Value $($env:computername)На третьей виртуальной машине contoso-web-03 будет размещен сайт видео.

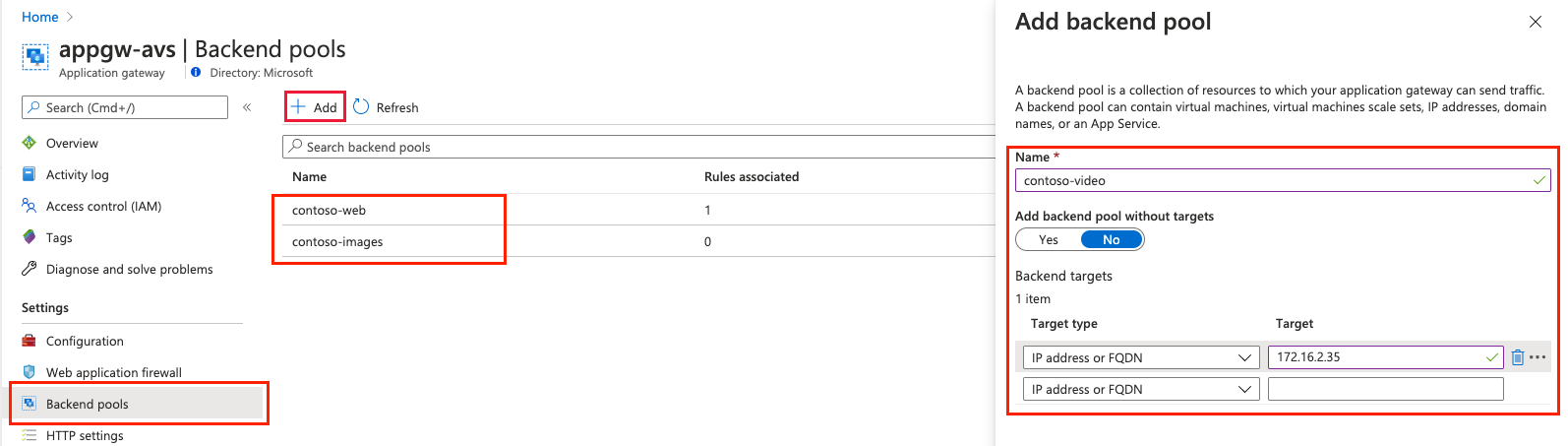

Install-WindowsFeature -Name Web-Server New-Item -Path "C:\inetpub\wwwroot\" -Name "video" -ItemType "directory" Add-Content -Path C:\inetpub\wwwroot\video\test.htm -Value $($env:computername)Добавьте три новых серверных пула в существующий экземпляр шлюза приложений.

- Выберите Серверные пулы в меню слева.

- Выберите Добавить и введите сведения о первом пуле, contoso-Web.

- Добавьте одну виртуальную машину в качестве целевой.

- Выберите Добавить.

- Повторите эту процедуру для contoso-Images и contoso-Video, добавив одну уникальную виртуальную машину в качестве целевого объекта.

В разделе Прослушиватели создайте новый прослушиватель типа Basic с помощью порта 8080.

В панели навигации слева выберите Параметры HTTP и нажмите кнопку Добавить в левой области. Введите сведения для создания нового параметра HTTP и нажмите кнопку Сохранить.

Создайте правила в разделе Правила в меню слева и свяжите каждое из них с ранее созданным прослушивателем. Затем настройте основной внутренний пул и параметры HTTP и выберите Добавить.

Выполните проверку настройки. Получите доступ к шлюзу приложений на портал Azure и скопируйте общедоступный IP-адрес в разделе Обзор.

Next Steps

Теперь, когда вы рассмотрели использование Шлюз приложений для защиты веб-приложения, работающего на Решение Azure VMware, ознакомьтесь со следующими сведениями: