Запуск скрипта развертывания Bicep в частном режиме через частную конечную точку

Microsoft.Resources/deploymentScripts С помощью версии 2023-08-01API ресурсов можно запускать сценарии развертывания в частном порядке в экземпляре контейнера Azure (ACI).

Настройка среды

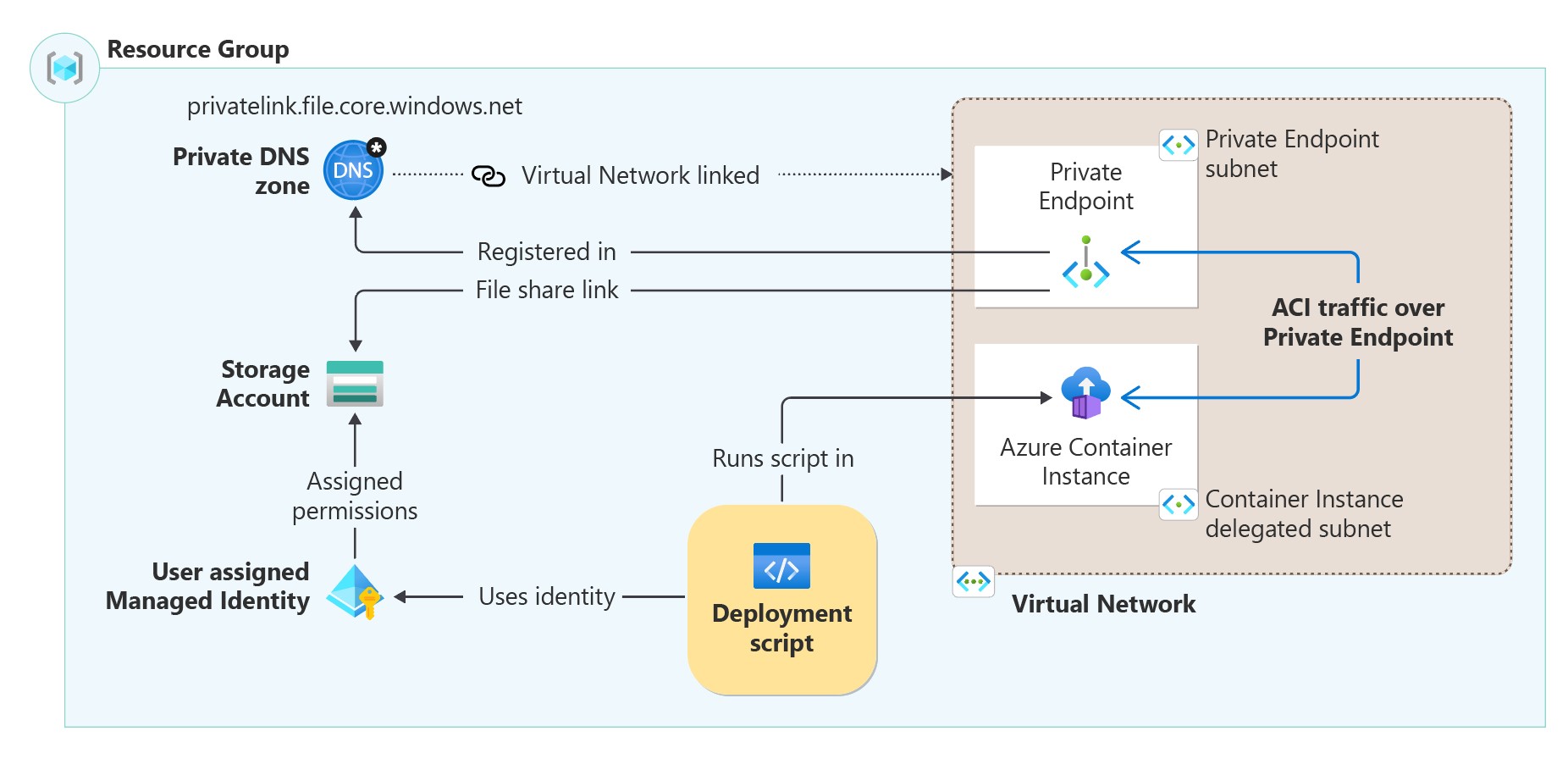

В этой настройке ACI, созданный скриптом развертывания, выполняется в виртуальной сети и получает частный IP-адрес. Затем он устанавливает подключение к новой или предварительно существующей учетной записи хранения через частную конечную точку. Свойство containerSettings/subnetIds указывает ACI, который должен быть развернут в подсети виртуальной сети.

Чтобы запускать сценарии развертывания в частном порядке, вам потребуется следующая инфраструктура, как показано на схеме архитектуры:

- Создайте виртуальную сеть с двумя подсетями:

- Подсеть для частной конечной точки.

- Подсеть для ACI, для этой подсети требуется делегирование

Microsoft.ContainerInstance/containerGroups.

- Создайте учетную запись хранения без доступа к общедоступной сети.

- Создайте частную конечную точку в виртуальной сети, настроенную подресурсом

fileучетной записи хранения. - Создайте частную зону

privatelink.file.core.windows.netDNS и зарегистрируйте IP-адрес частной конечной точки в качестве записи A. Связывание частной зоны DNS с созданной виртуальной сетью. - Создайте управляемое удостоверение, назначаемое пользователем, с

Storage File Data Privileged Contributorразрешениями для учетной записи хранения и укажите его в свойствеidentityв ресурсе скрипта развертывания. Чтобы назначить удостоверение, см. раздел "Удостоверение". - Ресурс ACI создается автоматически ресурсом скрипта развертывания.

Следующий файл Bicep настраивает инфраструктуру, необходимую для выполнения скрипта развертывания в частном порядке:

@maxLength(10) // Required maximum length, because the storage account has a maximum of 26 characters

param namePrefix string

param location string = resourceGroup().location

param userAssignedIdentityName string = '${namePrefix}Identity'

param storageAccountName string = '${namePrefix}stg${uniqueString(resourceGroup().id)}'

param vnetName string = '${namePrefix}Vnet'

param deploymentScriptName string = '${namePrefix}ds'

var roleNameStorageFileDataPrivilegedContributor = '69566ab7-960f-475b-8e7c-b3118f30c6bd'

var vnetAddressPrefix = '192.168.4.0/23'

var subnetEndpointAddressPrefix = '192.168.4.0/24'

var subnetACIAddressPrefix = '192.168.5.0/24'

resource managedIdentity 'Microsoft.ManagedIdentity/userAssignedIdentities@2023-01-31' = {

name: userAssignedIdentityName

location: location

}

resource storageAccount 'Microsoft.Storage/storageAccounts@2023-04-01' = {

name: storageAccountName

kind: 'StorageV2'

location: location

sku: {

name: 'Standard_LRS'

}

properties: {

publicNetworkAccess: 'Disabled'

networkAcls: {

defaultAction: 'Deny'

bypass: 'AzureServices'

}

}

}

resource privateEndpoint 'Microsoft.Network/privateEndpoints@2023-11-01' = {

name: storageAccount.name

location: location

properties: {

privateLinkServiceConnections: [

{

name: storageAccount.name

properties: {

privateLinkServiceId: storageAccount.id

groupIds: [

'file'

]

}

}

]

customNetworkInterfaceName: '${storageAccount.name}-nic'

subnet: {

id: virtualNetwork::privateEndpointSubnet.id

}

}

}

resource storageFileDataPrivilegedContributorReference 'Microsoft.Authorization/roleDefinitions@2022-04-01' existing = {

name: roleNameStorageFileDataPrivilegedContributor

scope: tenant()

}

resource roleAssignment 'Microsoft.Authorization/roleAssignments@2022-04-01' = {

name: guid(storageFileDataPrivilegedContributorReference.id, managedIdentity.id, storageAccount.id)

scope: storageAccount

properties: {

principalId: managedIdentity.properties.principalId

roleDefinitionId: storageFileDataPrivilegedContributorReference.id

principalType: 'ServicePrincipal'

}

}

resource privateDnsZone 'Microsoft.Network/privateDnsZones@2020-06-01' = {

name: 'privatelink.file.core.windows.net'

location: 'global'

resource virtualNetworkLink 'virtualNetworkLinks' = {

name: uniqueString(virtualNetwork.name)

location: 'global'

properties: {

registrationEnabled: false

virtualNetwork: {

id: virtualNetwork.id

}

}

}

resource resRecord 'A' = {

name: storageAccount.name

properties: {

ttl: 10

aRecords: [

{

ipv4Address: first(first(privateEndpoint.properties.customDnsConfigs)!.ipAddresses)

}

]

}

}

}

resource virtualNetwork 'Microsoft.Network/virtualNetworks@2023-11-01' = {

name: vnetName

location: location

properties:{

addressSpace: {

addressPrefixes: [

vnetAddressPrefix

]

}

}

resource privateEndpointSubnet 'subnets' = {

name: 'PrivateEndpointSubnet'

properties: {

addressPrefixes: [

subnetEndpointAddressPrefix

]

}

}

resource containerInstanceSubnet 'subnets' = {

name: 'ContainerInstanceSubnet'

properties: {

addressPrefix: subnetACIAddressPrefix

delegations: [

{

name: 'containerDelegation'

properties: {

serviceName: 'Microsoft.ContainerInstance/containerGroups'

}

}

]

}

}

}

resource privateDeploymentScript 'Microsoft.Resources/deploymentScripts@2023-08-01' = {

name: deploymentScriptName

dependsOn: [

privateEndpoint

privateDnsZone::virtualNetworkLink

]

location: location

kind: 'AzurePowerShell'

identity: {

type: 'UserAssigned'

userAssignedIdentities: {

'${managedIdentity.id}' : {}

}

}

properties: {

storageAccountSettings: {

storageAccountName: storageAccount.name

}

containerSettings: {

subnetIds: [

{

id: virtualNetwork::containerInstanceSubnet.id

}

]

}

azPowerShellVersion: '9.0'

retentionInterval: 'P1D'

scriptContent: 'Write-Host "Hello World!"'

}

}

ACI загружает образы контейнеров из реестра контейнеров Майкрософт. Если вы используете брандмауэр, укажите URL-адрес mcr.microsoft.com для скачивания образа. Сбой скачивания образа контейнера приводит к вводу состояния ACI waiting , что в конечном итоге приводит к ошибке времени ожидания.

Следующие шаги

Из этой статьи вы узнали, как запускать сценарии развертывания через частную конечную точку. Чтобы получить дополнительные сведения, обратитесь к разделу