Установка агента Azure Monitor и управление ими с помощью Политика Azure

Вы можете использовать Политика Azure для автоматической установки агента Azure Monitor на существующих и новых виртуальных машинах и автоматического подключения к ним соответствующих правил сбора данных (DCR). В этой статье описаны встроенные политики и инициативы, которые можно использовать для этих функций и функций Azure Monitor, которые помогут вам управлять ими.

Используйте следующие политики и инициативы политики для автоматической установки агента и связывания его с DCR при каждом создании виртуальной машины, масштабируемого набора виртуальных машин или сервера с поддержкой Azure Arc.

Примечание.

В Azure Monitor есть предварительный интерфейс DCR , упрощающий создание назначений для политик и инициатив, использующих контроллеры домена. Этот интерфейс включает инициативы, которые устанавливают агент Azure Monitor. Этот интерфейс можно использовать для создания назначений для инициатив, описанных в этой статье. Дополнительные сведения см. в разделе "Управление контроллерами домена и связями" в Azure Monitor.

Необходимые компоненты

Перед началом работы просмотрите предварительные требования для установки агента.

Примечание.

По платформа удостоверений Майкрософт рекомендациям политики установки агента Azure Monitor на виртуальных машинах и масштабируемых наборах виртуальных машин используют управляемое удостоверение, назначаемое пользователем. Этот вариант обеспечивает более широкие возможности масштабирования и устойчивости управляемых удостоверений для таких ресурсов.

Для серверов с поддержкой Azure Arc политики используют управляемое удостоверение, назначаемое системой, в настоящее время единственным поддерживаемым вариантом.

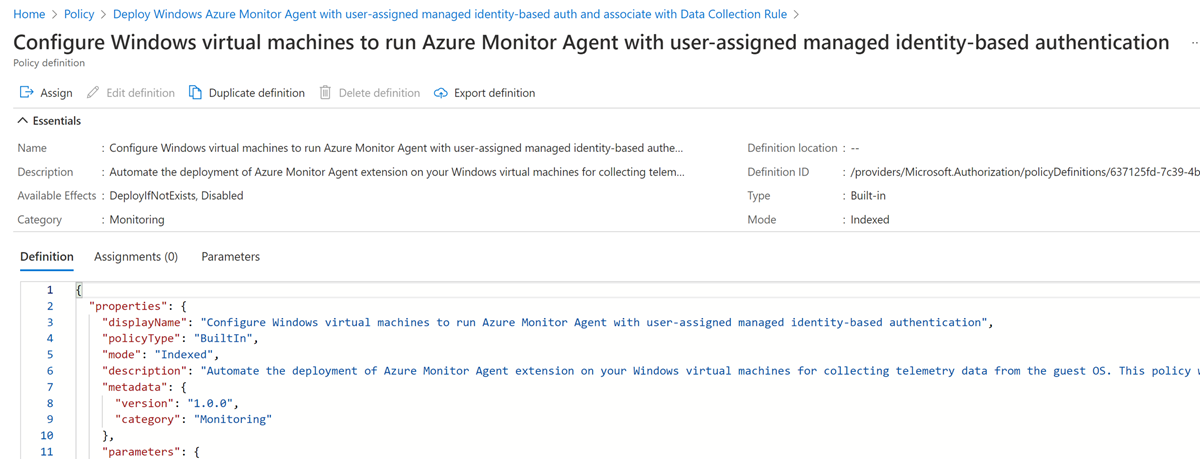

Встроенные политики

Вы можете использовать отдельные политики из инициатив политики, описанных в следующем разделе, чтобы выполнить одно действие в масштабе. Например, если вы хотите автоматически установить только агент, используйте в инициативе политику установки второго агента.

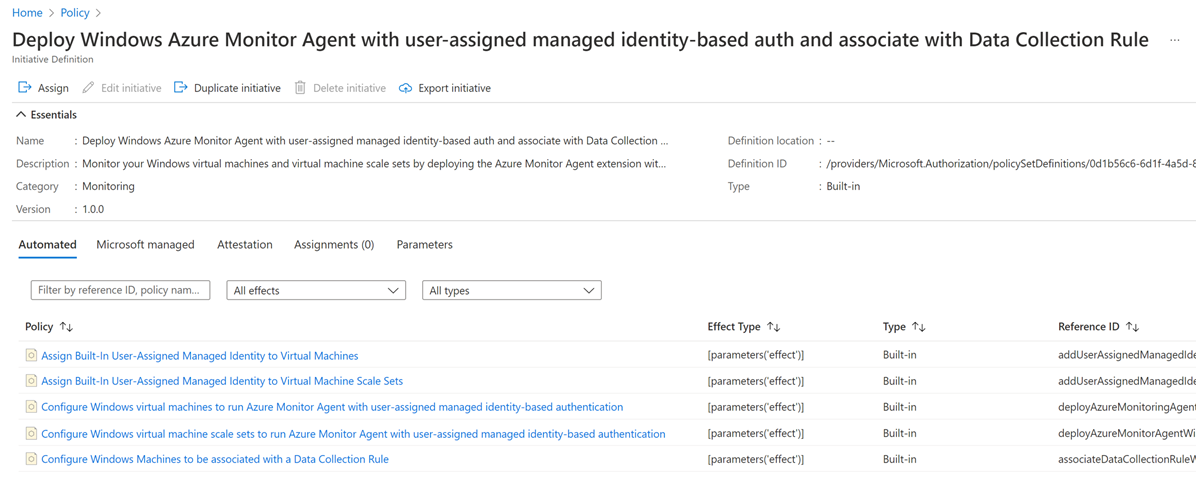

Встроенные инициативы политик

Встроенные инициативы политики для виртуальных машин Windows и Linux и масштабируемых наборов обеспечивают сквозное подключение с помощью агента Azure Monitor:

- Развертывание агента Azure Monitor для клиентских компьютеров Windows с помощью управляемой проверки подлинности на основе управляемых удостоверений, назначаемого пользователем, и свяжите его с DCR

- Развертывание агента Azure Monitor для клиентских компьютеров Linux с помощью проверки подлинности на основе управляемых удостоверений, назначаемого пользователем, и свяжите его с DCR

Примечание.

Определения политик включают только список версий Windows и Linux, поддерживаемых корпорацией Майкрософт. Чтобы добавить пользовательский образ, используйте параметр "Дополнительные образы виртуальных машин".

Эти инициативы содержат отдельные политики, которые:

(Необязательно) Создайте и назначьте одно встроенное управляемое удостоверение, назначаемое пользователем, на подписку и в каждом регионе. Подробнее.

Приведите собственное удостоверение, назначаемое пользователем:

- Если задано значение false, он создает встроенное управляемое удостоверение, назначаемое пользователем, в предопределенной группе ресурсов и назначает его всем компьютерам, к которым применяется политика. Расположение группы ресурсов можно настроить в параметре Встроенного удостоверения-RG Location .

- Если задано значение true, вместо этого можно использовать существующее удостоверение, назначаемое пользователем, которое автоматически назначается всем компьютерам, к которым применяется политика.

Установите расширение агента Azure Monitor на компьютере и настройте его для использования удостоверения, назначаемого пользователем, как указано в следующих параметрах:

Приведите собственное удостоверение, назначаемое пользователем:

- Если задано значение false, агент настраивает для использования встроенного управляемого удостоверения, назначаемого пользователем, созданного предыдущей политикой.

- Если задано значение true, он настраивает агент для использования существующего удостоверения, назначаемого пользователем.

Имя управляемого удостоверения, назначаемое пользователем: если вы используете собственное удостоверение (true выбрано), укажите имя удостоверения, назначенного компьютерам.

Группа ресурсов управляемого удостоверения, назначаемая пользователем: если вы используете собственное удостоверение (true выбрано), укажите группу ресурсов, в которой существует удостоверение.

Дополнительные образы виртуальных машин. Передайте дополнительные имена образов виртуальных машин, к которым вы хотите применить политику, если они еще не включены.

Встроенное расположение Identity-RG: если вы используете встроенное управляемое удостоверение, назначаемое пользователем, укажите расположение для создания удостоверения и группы ресурсов. Этот параметр используется только в том случае, если параметр "Принести собственное управляемое удостоверение, назначаемое пользователем", имеет значение false.

Создайте и разверните связь, чтобы связать компьютер с указанным DCR.

Известные проблемы

- Поведение управляемого удостоверения по умолчанию. Подробнее.

- Возможное состояние гонки при использовании встроенной политики создания удостоверения, назначаемого пользователем. Подробнее.

- Назначение политики группам ресурсов. Если область назначения политики является группой ресурсов, а не подпиской, удостоверение, используемое назначением политики (которое отличается от удостоверения, назначаемого пользователем, которое используется агентом), необходимо вручную предоставить определенные роли перед назначением или исправлением. Не удалось выполнить этот шаг, это приведет к сбоям развертывания.

- Другие ограничения управляемого удостоверения.

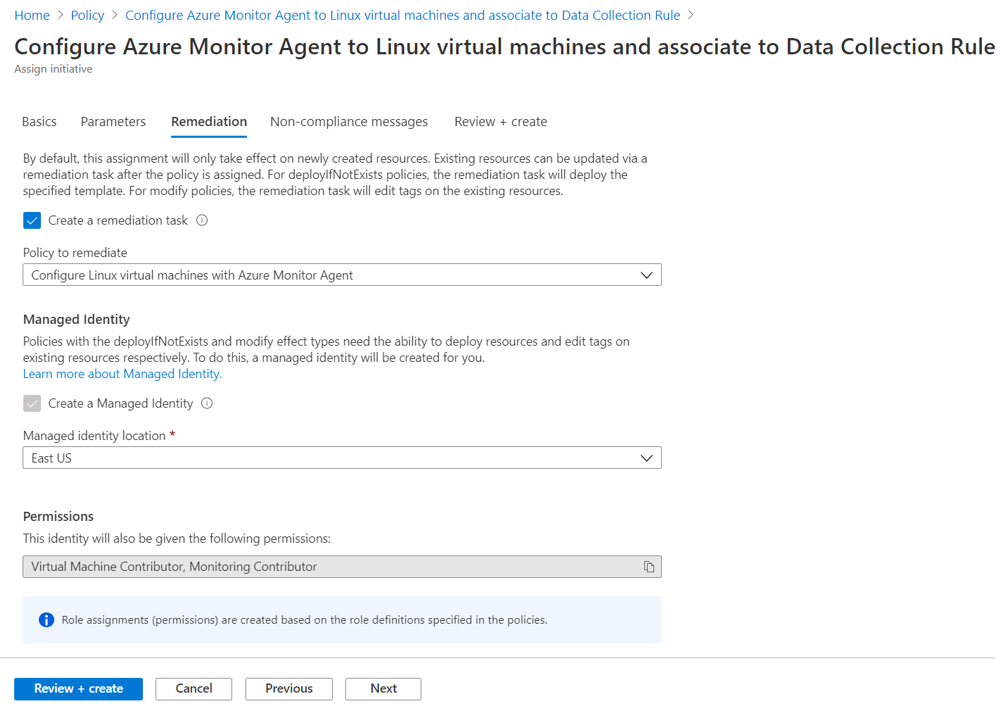

Серверы

Инициативы или политики применяются к каждой виртуальной машине по мере ее создания. Задача исправления развертывает определения политики в инициативе в существующих ресурсах. Агент Azure Monitor можно настроить для всех уже созданных ресурсов.

При создании назначения с помощью портала Azure можно сразу же создать задачу исправления. Сведения об исправлении см. в разделе "Исправление несоответствующих ресурсов" с помощью Политика Azure.

Связанный контент

Создайте DCR для сбора данных из агента и отправки его в Azure Monitor.