Установка и включение сетевого ATC в Локальной версии Azure, версия 22H2

Область применения: Azure Local 2311.2 и более поздних версий

В этой статье содержатся сведения о том, как установить и включить Сетевой ATC в существующем локальном экземпляре Azure с версией 22H2. После включения сетевого ATC вы можете воспользоваться преимуществами нескольких преимуществ и использовать эту конфигурацию во всех новых развертываниях.

Внимание

- Перед применением обновления решения обязательно установите и включите Сетевой ATC в существующем локальном экземпляре Azure. Если сетевой ATC уже включен в существующей системе, этот шаг можно пропустить.

- Рекомендуется настроить сетевой ATC после обновления операционной системы с версии 22H2 до версии 23H2. Дополнительные сведения см. в статье Об обновлении локальной службы Azure до последней версии 23H2 с помощью PowerShell.

Сведения о сетевом ATC

Сетевой ATC хранит сведения в системной базе данных, которая затем реплицируется на другие компьютеры в системе. На исходном компьютере другие компьютеры в системе видят изменения в системной базе данных и создают новое намерение. Здесь мы настроим систему для получения нового намерения. Кроме того, мы контролируем развертывание нового намерения путем остановки или отключения службы ATC сети на компьютерах с виртуальными машинами с виртуальными машинами.

Льготы

Для локальной сети Azure ATC предоставляет следующие преимущества:

- Сокращает время развертывания сети узла, сложность и ошибки.

- Развертывает последние проверенные и поддерживаемые рекомендации Майкрософт.

- Обеспечивает согласованность конфигурации в системе.

- Устраняет смещение конфигурации.

Подготовка к работе

Перед установкой и включением сетевого ATC в существующем локальном каталоге Azure убедитесь в том, что:

- На узле, на котором нет работающей виртуальной машины.

- Вы находитесь в системе с работающими рабочими нагрузками.

Действия по установке и включению сетевого ATC

Внимание

Если на локальных компьютерах Azure нет рабочих нагрузок, выполните шаг 4. Удалите существующую конфигурацию на приостановленном компьютере без запуска виртуальных машин , чтобы удалить предыдущие конфигурации, которые могут конфликтовать с Network ATC, а затем добавьте намерения после стандартных процедур, обнаруженных в развертывании сети узлов с помощью Network ATC.

Шаг 1. Установка сетевого ATC

На этом шаге вы устанавливаете Сетевой ATC на каждом компьютере в системе с помощью следующей команды. Перезагрузка не требуется.

Install-WindowsFeature -Name NetworkATC

Шаг 2. Остановка службы Сетевого ATC

Чтобы предотвратить применение намерения сетевых ATC во время выполнения виртуальных машин, остановите или отключите службу Сетевого ATC на всех компьютерах, которые не приостановлены. Используйте следующие команды:

Set-Service -Name NetworkATC -StartupType Disabled

Stop-Service -Name NetworkATC

Шаг 3. Приостановка одного компьютера в системе

При приостановке одной машины в системе все рабочие нагрузки перемещаются на другие компьютеры, что делает компьютер доступным для изменений. Затем приостановленный компьютер переносится в Сетевой ATC. Чтобы приостановить компьютер, используйте следующую команду:

Suspend-ClusterNode

Шаг 4. Удаление существующей конфигурации на приостановленном компьютере без запуска виртуальных машин

На этом шаге мы устраняем все предыдущие конфигурации, такие как VMSwitchполитика бриджинга Центра обработки данных (NetQos) для трафика RDMA, а также отработка отказа балансировки нагрузки (LBFO), которая может препятствовать возможности Сетевого ATC реализовать новое намерение. Несмотря на то, что сеть ATC пытается внедрить существующие конфигурации с соответствующими именами; включая NetQos и другие параметры, проще удалить текущую конфигурацию и разрешить сети ATC повторно развернуть необходимые элементы конфигурации и многое другое.

Если в вашей системе несколько VMSwitch , убедитесь, что в намерении указан переключатель, подключенный к адаптерам.

Чтобы удалить существующую VMSwitch конфигурацию, выполните следующую команду:

Get-VMSwitch -Name <VMSwitchName> | Remove-VMSwitch -force

Чтобы удалить существующие конфигурации NetQos, используйте следующие команды:

Get-NetQosTrafficClass | Remove-NetQosTrafficClass

Get-NetQosPolicy | Remove-NetQosPolicy -Confirm:$false

Get-NetQosFlowControl | Disable-NetQosFlowControl

LBFO не поддерживается в локальной среде Azure. Однако если вы случайно развернули команду LBFO, ее следует удалить с помощью следующей команды:

Get-NetLBFOTeam | Remove-NetLBFOTeam -Confirm:$true

Если компьютеры были настроены с помощью диспетчер виртуальных машин (VMM), эти объекты конфигурации также могут быть удалены.

Шаг 5. Запуск службы Сетевого ATC

В качестве меры предосторожности, чтобы контролировать скорость развертывания, мы приостанавливали компьютер, а затем остановили и отключили службу ATC сети на предыдущих шагах. Так как намерения ATC сети реализуются на уровне системы, выполните этот шаг только один раз.

Чтобы запустить службу Network ATC, на приостановленном компьютере выполните следующую команду:

Start-Service -Name NetworkATC

Set-service -Name NetworkATC -StartupType Automatic

Шаг 6. Добавление намерения ATC сети

Можно добавить различные намерения. Определите намерение или намерения, которые вы хотите использовать, используя примеры в следующем разделе.

Чтобы добавить намерение Network ATC, выполните Add-NetIntent команду с соответствующими параметрами для намерения, которое требуется развернуть.

Примеры намерений

Сетевой ATC изменяет развертывание сетей узлов, а не то, что вы развертываете. Можно развернуть несколько сценариев, если каждый сценарий поддерживается корпорацией Майкрософт. Ниже приведены некоторые примеры распространенных шаблонов сети узлов и соответствующих команд PowerShell для Azure Local.

Эти примеры не являются единственными сочетаниями, но они должны дать вам представление о возможностях.

Для простоты мы демонстрируем только два физических адаптера для каждой команды SET, однако можно добавить больше. Дополнительные сведения см. в разделе "Общие сведения о шаблонах ссылок на сеть" для Локальной службы Azure.

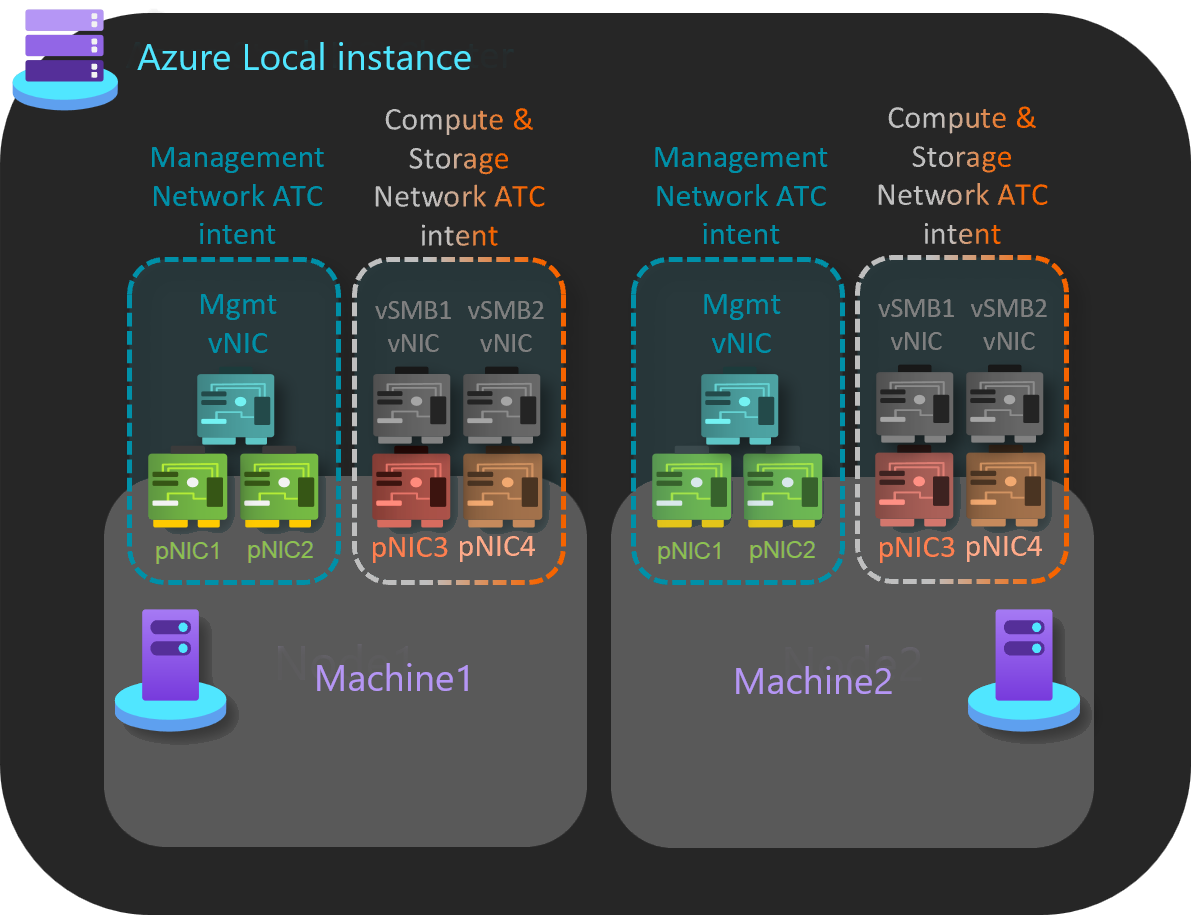

Управление группами и вычисление в одном намерении с отдельным намерением для хранения

В этом примере существует два намерения, управляемые на разных компьютерах.

Управление и вычисление. Это намерение использует выделенную пару портов сетевого адаптера.

Хранилище. Это намерение использует выделенную пару портов сетевого адаптера.

Ниже приведен пример реализации этого шаблона сети узла:

Add-NetIntent -Name Management_Compute -Management -Compute -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Storage -Storage -AdapterName pNIC3, pNIC4

Группировать весь трафик по одному намерению

В этом примере существует одно намерение, управляемое на компьютерах.

Управление, вычисление и хранилище. Это намерение использует выделенную пару портов сетевого адаптера.

Ниже приведен пример реализации этого шаблона сети узла:

Add-NetIntent -Name MgmtComputeStorage -Management -Compute -Storage -AdapterName pNIC1, pNIC2

Группировать трафик вычислений и хранилища в одном намерении с отдельным намерением управления

В этом примере существует два намерения, управляемые на разных компьютерах.

Управление. Это намерение использует выделенную пару портов сетевого адаптера.

Вычисление и хранилище. Это намерение использует выделенную пару портов сетевого адаптера.

Ниже приведен пример реализации этого шаблона сети узла:

Add-NetIntent -Name Mgmt -Management -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Compute_Storage -Compute -Storage -AdapterName pNIC3, pNIC4

Полностью дезагрегированные сети узлов

В этом примере существует три намерения, управляемые на разных компьютерах.

Управление. Это намерение использует выделенную пару портов сетевого адаптера.

Вычисление. Это намерение использует выделенную пару портов сетевого адаптера.

Хранилище. Это намерение использует выделенную пару портов сетевого адаптера.

Ниже приведен пример реализации этого шаблона сети узла:

Add-NetIntent -Name Mgmt -Management -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Compute -Compute -AdapterName pNIC3, pNIC4 Add-NetIntent -Name Storage -Storage -AdapterName pNIC5, pNIC6

Шаг 7. Проверка развертывания на одном компьютере

Команда Get-NetIntentStatus показывает состояние развертывания запрошенных намерений. Результат возвращает один объект для каждого намерения для каждого компьютера в системе. Например, если у вас есть система с тремя узлами с двумя намерениями, вы увидите шесть объектов, каждый из которых имеет собственное состояние, возвращенный командой.

Чтобы проверить успешное развертывание намерений, отправленных на шаге 5, выполните следующую команду:

Get-NetIntentStatus -Name <IntentName>

Ниже приведен пример выхода.

PS C:\Users\administrator.CONTOSO> Get-NetlntentStatus

IntentName : convergedintent

Host : node1

IsComputelntentSet : True

IsManagementlntentSet : True

IsStoragelntentSet : True

IsStretchlntentSet : False

LastUpdated : 07/23/2024 11:11:15

LastSuccess : 07/23/2024 11:11:15

RetryCount : 0

LastConfigApplied : 1

Error :

Progress : 1 of 1

ConfigurationStatus : Success

ProvisioningStatus : Completed

Убедитесь, что у каждого намерения есть запись для узла, над которым вы работаете. Кроме того, убедитесь, что ConfigurationStatus показывает успех.

Если в ConfigurationStatus отображается ошибка, проверьте, указывает ли сообщение об ошибке причину сбоя. Вы также можете просмотреть журналы событий Microsoft-Windows-Networking-NetworkATC/Admin для получения дополнительных сведений о причине сбоя. Примеры устранения сбоев см. в разделе "Распространенные сообщения об ошибках".

Шаг 8. Переименование VMSwitch на других компьютерах

На этом шаге вы переходите с компьютера, развернутого с помощью Сети ATC, на следующий компьютер и переносите виртуальные машины с этого второго компьютера. Необходимо убедиться, что второй компьютер имеет то же VMSwitch имя, что и компьютер, развернутый с помощью Сетевого ATC.

Внимание

После переименования виртуального коммутатора необходимо отключить и повторно подключить каждую виртуальную машину, чтобы она соответствующим образом кэшировала новое имя виртуального коммутатора. Это разрушительное действие, которое требует завершения планирования. Если это действие не выполняется, динамические миграции завершаются ошибкой, указывающей, что виртуальный коммутатор не существует в назначении.

Переименование виртуального коммутатора является неразрушительным изменением и может выполняться одновременно на всех компьютерах. Выполните следующую команду:

#Run on the machine where you configured Network ATC

Get-VMSwitch | ft Name

#Run on the next machine to rename the virtual switch

Rename-VMSwitch -Name 'ExistingName' -NewName 'NewATCName'

После переименования переключения отключите и повторно подключите виртуальные сетевые интерфейсы для изменения имени, чтобы перейти к ней VMSwitch . Следующую команду можно использовать для выполнения этого действия для всех виртуальных машин:

$VMSW = Get-VMSwitch

$VMs = Get-VM

$VMs | %{Get-VMNetworkAdapter -VMName $_.name | Disconnect-VMNetworkAdapter ; Get-VMNetworkAdapter -VMName $_.name | Connect-VMNetworkAdapter -SwitchName $VMSW.name}

Вы не изменяете сетевой ATC VMSwitch по двум причинам:

- Сетевой ATC гарантирует, что все компьютеры в системе имеют одинаковое имя для поддержки динамической миграции и симметрии.

- Сетевой ATC реализует и управляет именами объектов конфигурации. В противном случае необходимо убедиться, что этот артефакт конфигурации полностью развернут.

Шаг 9. Возобновление работы компьютера

Чтобы повторно ввести систему или вернуть систему в службу, выполните следующую команду:

Resume-ClusterNode

Примечание.

Чтобы применить параметры ATC сети в локальной среде Azure, повторите шаги 1–5 (пропустите удаление виртуального коммутатора по мере переименования), шаг 7 и шаг 9 для каждого компьютера системы.

Следующий шаг

Узнайте, как оценить готовность к обновлению решения для локальной среды Azure.