Федерация удостоверений рабочей нагрузки в Kubernetes с поддержкой Azure Arc (предварительная версия)

Рабочие нагрузки программного обеспечения, работающие в кластерах Kubernetes, требуют удостоверения для проверки подлинности и доступа к ресурсам или обмена данными с другими службами. Для рабочей нагрузки программного обеспечения, работающей за пределами Azure, необходимо использовать учетные данные приложения, такие как секрет или сертификат, для доступа к ресурсам, защищенным Microsoft Entra (например, Azure Key Vault или хранилищем BLOB-объектов Azure). Эти учетные данные представляют угрозу безопасности и должны храниться без риска их раскрытия и обновляться. При истечении срока действия учетных данных также существует риск простоя службы.

Федерация удостоверений рабочей нагрузки позволяет настроить управляемое удостоверение, назначаемое пользователем, или регистрацию приложения в идентификаторе Microsoft Entra для доверия маркеров от внешнего поставщика удостоверений (IdP), например Kubernetes. Назначаемое пользователем управляемое удостоверение или регистрация приложения в идентификаторе Microsoft Entra становится удостоверением для рабочих нагрузок программного обеспечения, работающих в кластерах Kubernetes с поддержкой Arc. После создания связи доверия рабочая нагрузка может обмениваться доверенными маркерами из кластеров Kubernetes с поддержкой Arc для маркеров доступа из платформа удостоверений Майкрософт. Ваша рабочая нагрузка программного обеспечения использует этот маркер доступа для доступа к ресурсам, защищенным Microsoft Entra. С помощью федерации удостоверений рабочей нагрузки вы можете устранить нагрузку на обслуживание, чтобы вручную управлять учетными данными, и устранить риск утечки секретов или истечения срока действия сертификатов.

Внимание

Функция федерации удостоверений рабочей нагрузки Azure Arc в настоящее время доступна в предварительной версии. Юридические условия, применимые к функциям Azure, которые находятся в состоянии бета-версии, предварительной версии или иным образом еще не выпущены в общедоступной версии, см. на странице Дополнительные условия использования предварительных версий в Microsoft Azure.

Как удостоверение рабочей нагрузки работает с кластерами Kubernetes с поддержкой Azure Arc

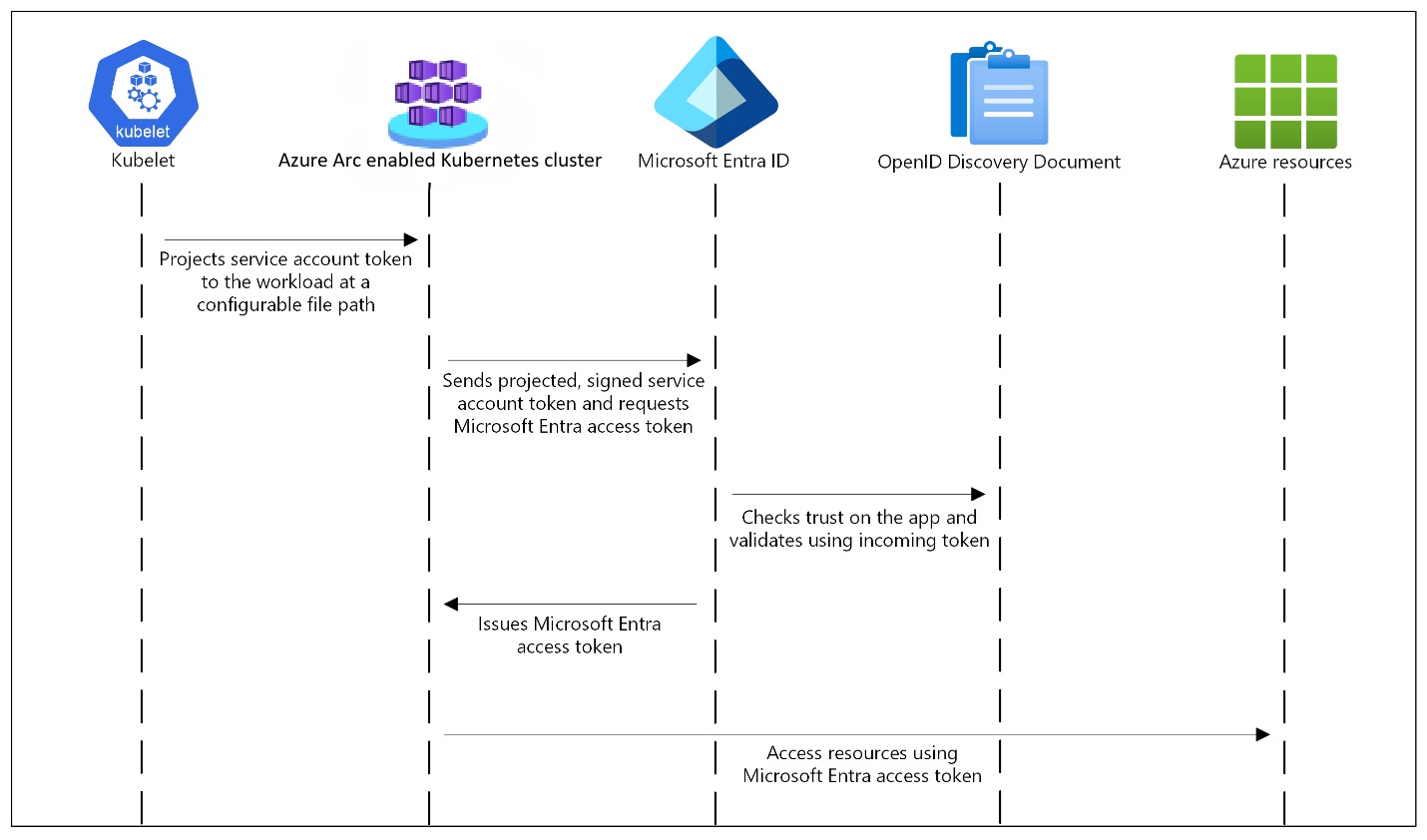

Поддержка удостоверений рабочей нагрузки для Kubernetes с поддержкой Azure Arc использует проекцию томов маркеров учетных записей службы (т. е. учетную запись службы), чтобы модули pod рабочей нагрузки могли использовать удостоверение Kubernetes. Выдается токен Kubernetes, а федерация OpenID Connect (OIDC) позволяет приложениям Kubernetes безопасно получать доступ к ресурсам Azure с помощью идентификатора Microsoft Entra, основанного на учетных записях службы с аннотированием.

Кластер Kubernetes с поддержкой Arc выступает в качестве издателя маркеров. Идентификатор Microsoft Entra использует OIDC для обнаружения открытых ключей подписывания и проверки подлинности маркера учетной записи службы перед обменом на токен Microsoft Entra. Рабочая нагрузка может обмениваться маркером учетной записи службы, проецируемым на его том, для маркера Microsoft Entra с помощью клиентской библиотеки удостоверений Azure или библиотеки проверки подлинности Майкрософт (MSAL).

В следующей таблице показаны необходимые конечные точки издателя OIDC для Идентификация рабочей нагрузки Microsoft Entra.

| Конечная точка | Description |

|---|---|

{IssuerURL}/.well-known/openid-configuration |

Также известен как документ обнаружения OIDC. Содержит метаданные о конфигурациях издателя. |

{IssuerURL}/openid/v1/jwks |

Содержит открытые ключи подписывания, которые использует идентификатор Microsoft Entra для проверки подлинности маркера учетной записи службы. |

Метки и заметки учетной записи службы

Идентификация рабочей нагрузки Microsoft Entra поддерживает следующие сопоставления, связанные с учетной записью службы:

- Один к одному: учетная запись службы ссылается на объект Microsoft Entra.

- Многие к одному: несколько учетных записей служб ссылались на один и тот же объект Microsoft Entra.

- Один ко многим: учетная запись службы ссылается на несколько объектов Microsoft Entra, изменив заметку идентификатора клиента. Дополнительные сведения см. в статье "Как настроить федерацию нескольких удостоверений с учетной записью службы Kubernetes".

Требования

Кластеры Kubernetes с поддержкой Azure Arc поддерживают удостоверение рабочей нагрузки Microsoft Entra, начиная с версии 1.21 агента.

Чтобы использовать функцию идентификации рабочей нагрузки, необходимо иметь Azure CLI версии 2.64 или более поздней версии, а az connectedk8s также версию 1.10.0 или более позднюю. Перед обновлением версии Azure CLI обязательно обновите az connectedk8s версию Azure CLI. Если вы используете Azure Cloud Shell, будет установлена последняя версия Azure CLI.

Идентификация рабочей нагрузки Microsoft Entra работает особенно хорошо с Клиентские библиотеки удостоверений Azure или коллекция библиотеки проверки подлинности Майкрософт (MSAL) вместе с регистрацией приложения. Рабочая нагрузка может использовать любую из этих библиотек, чтобы легко пройти проверку подлинности и получить доступ к облачным ресурсам Azure.

Дополнительные сведения об интеграции с популярными библиотеками см. в статье "Использование Идентификация рабочей нагрузки Microsoft Entra с AKS".

Текущие ограничения

Имейте в виду следующие текущие ограничения:

- Можно настроить не более 20 федеративных учетных данных удостоверения на управляемое удостоверение.

- После первоначального добавления учетных данных федерального удостоверения потребуется несколько секунд для распространения.

- Создание учетных данных федеративного удостоверения не поддерживается для управляемых удостоверений, назначенных пользователем, в определенных регионах.