Управление удостоверениями и доступом (IAM) — это процесс, политика и технология, которая охватывает управление удостоверениями и доступ к которым они могут получить доступ. IAM включает компоненты, поддерживающие проверку подлинности и авторизацию пользователей и других учетных записей в системе.

Любой компонент системы IAM может привести к нарушению работы. Устойчивость IAM — это способность терпеть нарушения системных компонентов IAM и восстанавливаться с минимальным воздействием на бизнес, пользователей, клиентов и операций. В этом руководстве описаны способы создания устойчивой системы IAM.

Для повышения устойчивости IAM:

- Предположим, что нарушения будут возникать, и планировать их.

- Сокращение зависимостей, сложности и отдельных точек сбоя.

- Обеспечение комплексной обработки ошибок.

Важно признать и планировать непредвиденные ситуации. Однако добавление дополнительных систем удостоверений с их зависимостями и сложностью может сократить, а не повысить устойчивость.

Разработчики могут управлять устойчивостью IAM в своих приложениях с помощью управляемых удостоверений Microsoft Entra, где это возможно. Дополнительные сведения см. в разделе "Повышение устойчивости приложений проверки подлинности и авторизации", которые вы разрабатываете.

При планировании устойчивости решения IAM рассмотрите следующие элементы:

- Приложения, использующие систему IAM.

- Общедоступные инфраструктуры, используемые для вызовов проверки подлинности, включая:

- Телекоммуникационные компании.

- Поставщики услуг Интернета.

- Поставщики открытых ключей.

- Облачные и локальные поставщики удостоверений.

- Другие службы, использующие IAM и API-интерфейсы, которые подключают службы.

- Любые другие локальные компоненты в системе.

Архитектура

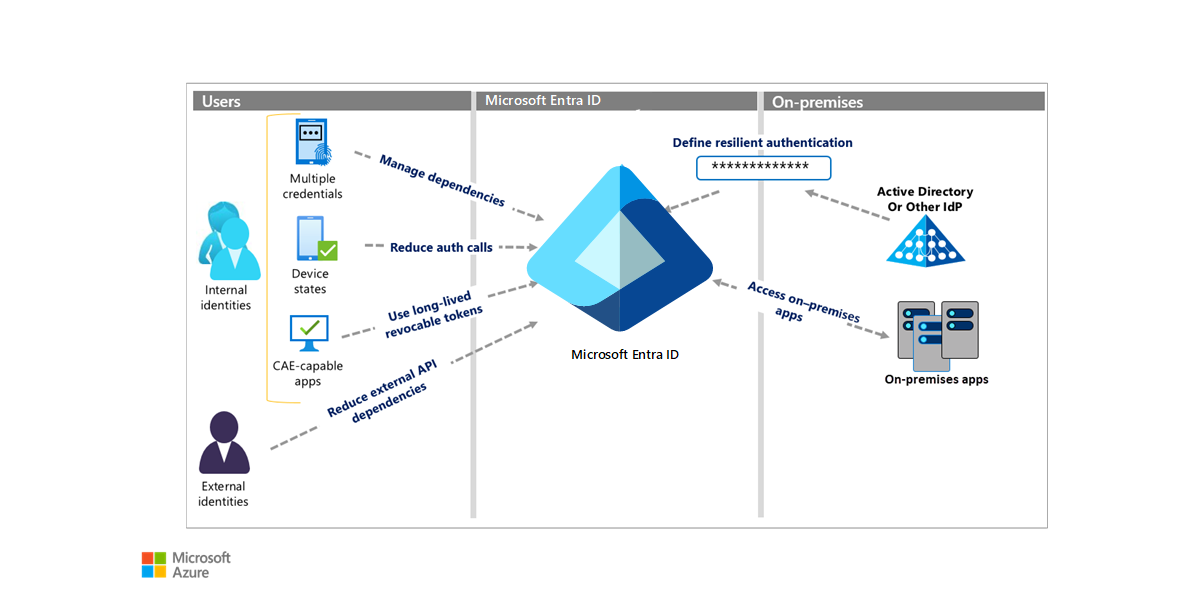

На этой схеме показано несколько способов повышения устойчивости IAM. Связанные статьи подробно объясняют методы.

Управление зависимостями и сокращение вызовов проверки подлинности

Каждый вызов проверки подлинности подвергается нарушению, если какой-либо компонент вызова завершается сбоем. Если проверка подлинности нарушена из-за сбоев базовых компонентов, пользователи не могут получить доступ к своим приложениям. Таким образом, сокращение числа вызовов проверки подлинности и количество зависимостей в этих вызовах является важным для устойчивости.

- Управление зависимостями. Создание устойчивости с помощью управления учетными данными.

- Сокращение вызовов проверки подлинности. Создание устойчивости с помощью состояний устройства.

- Уменьшите внешние зависимости API.

Использование долгоживующих маркеров отзыва

В системе проверки подлинности на основе маркеров, например идентификатора Microsoft Entra, клиентское приложение пользователя должно получить маркер безопасности из системы удостоверений, прежде чем он сможет получить доступ к приложению или другому ресурсу. В течение срока действия маркера клиент может использовать один и тот же маркер несколько раз для доступа к приложению.

Если срок действия истекает во время сеанса пользователя, приложение отклоняет маркер, а клиент должен получить новый маркер из идентификатора Microsoft Entra. Получение нового маркера потенциально требует взаимодействия пользователя, например запросов учетных данных или других требований. Уменьшение частоты вызова проверки подлинности с помощью маркеров с длительным сроком действия уменьшает ненужные взаимодействия. При этом необходимо соотносить жизненный цикл маркера с риском из-за меньшего числа проверок на соответствие политике.

- Используйте долгоживущие маркеры отзыва.

- Создание устойчивости с помощью непрерывной оценки доступа (CAE).

Дополнительные сведения об управлении временем существования маркеров см. в статье "Оптимизация запросов повторной проверки подлинности" и сведения о времени существования сеанса для многофакторной проверки подлинности Microsoft Entra.

Гибридная и локальная устойчивость

- Создайте устойчивость в гибридной архитектуре, чтобы определить устойчивую проверку подлинности из локальная служба Active Directory или других поставщиков удостоверений (поставщиков удостоверений).

- Чтобы управлять внешними удостоверениями, создайте устойчивость при проверке подлинности внешнего пользователя.

- Для доступа к локальным приложениям создайте устойчивость в доступе к приложениям с помощью Прокси приложения.

Следующие шаги

- Повышение устойчивости разрабатываемых приложений проверки подлинности и авторизации

- Повышение устойчивости инфраструктуры IAM

- Создание устойчивости в системах, с которыми сталкиваются клиенты (CIAM), с помощью Azure Active Directory B2C