Разгрузка SSL с помощью Шлюз приложений для контейнеров — API входящего трафика

Этот документ помогает настроить пример приложения, использующего ресурс входящего трафика из API входящего трафика:

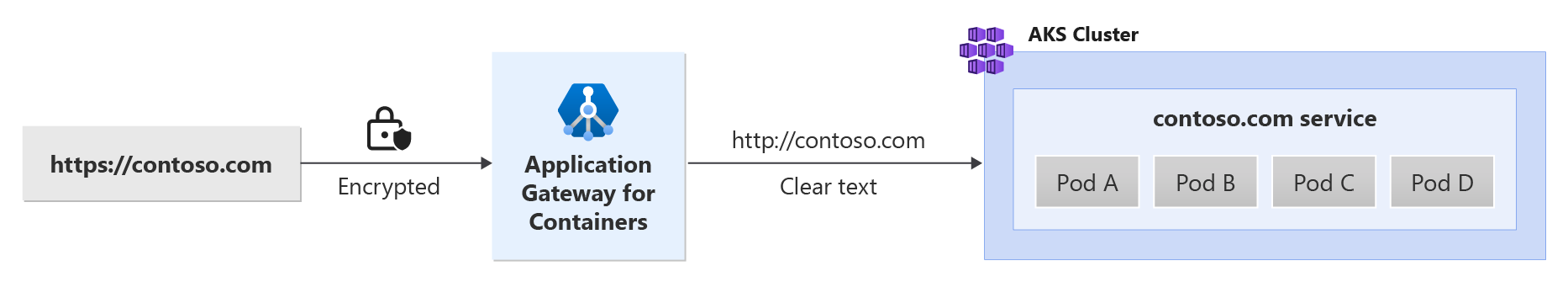

Общие сведения

Шлюз приложений для контейнеров обеспечивает разгрузку SSL для повышения производительности серверной части. См. следующий пример сценария:

Необходимые компоненты

Если вы следуйте стратегии развертывания BYO, убедитесь, что вы настроили Шлюз приложений для ресурсов контейнеров и контроллера балансировки нагрузки

Если вы следуйте стратегии управляемого развертывания ALB, убедитесь, что вы подготавливаете контроллер ALB и Шлюз приложений для ресурсов контейнеров с помощью настраиваемого ресурса ApplicationLoadBalancer.

Разверните пример приложения HTTPS: примените следующий файл deployment.yaml в кластере, чтобы создать пример веб-приложения для демонстрации разгрузки TLS/SSL.

kubectl apply -f https://raw.githubusercontent.com/MicrosoftDocs/azure-docs/refs/heads/main/articles/application-gateway/for-containers/examples/https-scenario/ssl-termination/deployment.yamlЭта команда создает следующую команду в кластере:

- пространство имен с именем

test-infra - одна служба, вызываемая

echotest-infraв пространстве имен - одно развертывание, вызываемое

echotest-infraв пространстве имен - один секрет, вызываемый

listener-tls-secrettest-infraв пространстве имен

- пространство имен с именем

Развертывание необходимых ресурсов API входящего трафика

- Создание объекта ingress

kubectl apply -f - <<EOF

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress-01

namespace: test-infra

annotations:

alb.networking.azure.io/alb-name: alb-test

alb.networking.azure.io/alb-namespace: alb-test-infra

spec:

ingressClassName: azure-alb-external

tls:

- hosts:

- example.com

secretName: listener-tls-secret

rules:

- host: example.com

http:

paths:

- path: /

pathType: Prefix

backend:

service:

name: echo

port:

number: 80

EOF

Примечание.

Когда контроллер ALB создает Шлюз приложений для ресурсов контейнеров в ARM, он будет использовать следующее соглашение об именовании для внешнего ресурса: fe-8< случайным образом созданные символы>

Если вы хотите изменить имя внешнего интерфейса, созданного в Azure, попробуйте выполнить собственную стратегию развертывания.

При создании ресурса входящего трафика убедитесь, что состояние отображает имя узла подсистемы балансировки нагрузки и что оба порта прослушивают запросы.

kubectl get ingress ingress-01 -n test-infra -o yaml

Пример выходных данных успешного создания входящего трафика.

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

annotations:

alb.networking.azure.io/alb-frontend: FRONTEND_NAME

alb.networking.azure.io/alb-id: /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourcegroups/yyyyyyyy/providers/Microsoft.ServiceNetworking/trafficControllers/zzzzzz

kubectl.kubernetes.io/last-applied-configuration: |

{"apiVersion":"networking.k8s.io/v1","kind":"Ingress","metadata":{"annotations":{"alb.networking.azure.io/alb-frontend":"FRONTEND_NAME","alb.networking.azure.io/alb-id":"/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourcegroups/yyyyyyyy/providers/Microsoft.ServiceNetworking/trafficControllers/zzzzzz"},"name"

:"ingress-01","namespace":"test-infra"},"spec":{"ingressClassName":"azure-alb-external","rules":[{"host":"example.com","http":{"paths":[{"backend":{"service":{"name":"echo","port":{"number":80}}},"path":"/","pathType":"Prefix"}]}}],"tls":[{"hosts":["example.com"],"secretName":"listener-tls-secret"}]}}

creationTimestamp: "2023-07-22T18:02:13Z"

generation: 2

name: ingress-01

namespace: test-infra

resourceVersion: "278238"

uid: 17c34774-1d92-413e-85ec-c5a8da45989d

spec:

ingressClassName: azure-alb-external

rules:

- host: example.com

http:

paths:

- backend:

service:

name: echo

port:

number: 80

path: /

pathType: Prefix

tls:

- hosts:

- example.com

secretName: listener-tls-secret

status:

loadBalancer:

ingress:

- hostname: xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx.fzyy.alb.azure.com

ports:

- port: 80

protocol: TCP

- port: 443

protocol: TCP

Проверка доступа к приложению.

Теперь мы готовы отправить некоторый трафик в пример приложения через полное доменное имя, назначенное интерфейсу. Используйте приведенную ниже команду, чтобы получить полное доменное имя.

fqdn=$(kubectl get ingress ingress-01 -n test-infra -o jsonpath='{.status.loadBalancer.ingress[0].hostname}')

Curling this FQDN должен возвращать ответы из серверной части, как настроено в HTTPRoute.

fqdnIp=$(dig +short $fqdn)

curl -vik --resolve example.com:443:$fqdnIp https://example.com

Поздравляем, вы установили контроллер ALB, развернули серверное приложение и перенаправили трафик в приложение через входящий трафик на Шлюз приложений для контейнеров.