Руководство по настройке Azure Active Directory B2C для работы с LexisNexis

В этом руководстве описано, как интегрировать Azure Active Directory B2C (Azure AD B2C) с LexisNexis ThreatMetrix. Узнайте больше о методах связи LexisNexis и ThreatMetix, службе профилирования и проверки удостоверений, которая также предоставляет комплексные оценки рисков на основе пользовательских устройств.

Профилирование этой интеграции основано на данных пользователя, предоставленных во время процесса регистрации. ThreatMetrix позволяет пользователю выполнять вход или нет.

Атрибуты анализа рисков ThreatMetrix:

- Адрес электронной почты

- Номер телефона

- Сведения о профилировании, собранные с устройства пользователя

Предварительные требования

Чтобы приступить к работе, вам потребуется:

Подписка Azure

- Если у вас ее нет, получите бесплатную учетную запись Azure.

- Клиент Azure AD B2C, связанный с вашей подпиской Azure

Описание сценария

Интеграция с ThreatMetrix включает в себя следующие компоненты.

- Azure AD B2C — сервер авторизации, который проверяет учетные данные пользователя, также известный как поставщик удостоверений (IdP).

- ThreatMetrix — объединяет введенные пользователем данные с данными профилирования с устройства пользователя для проверки безопасности взаимодействия.

- Пользовательский REST API — используйте для реализации интеграции Azure AD B2C и ThreatMetrix.

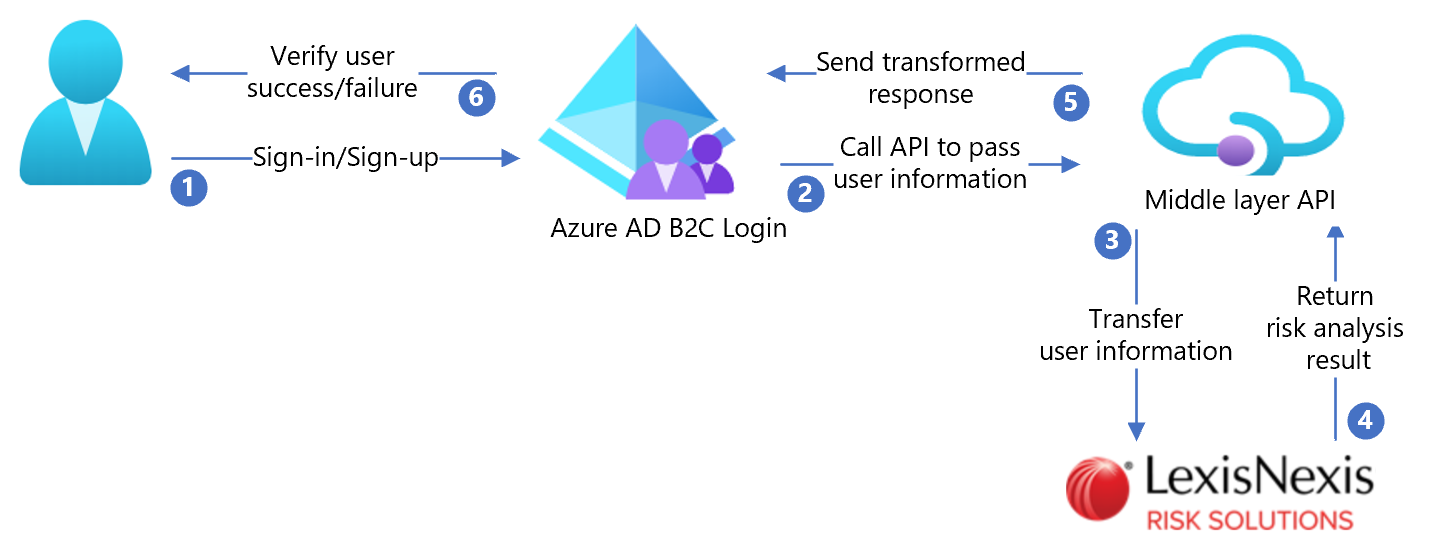

Принцип работы системы показан на схеме архитектуры ниже.

- Пользователь выбирает регистрацию, чтобы создать новую учетную запись, и вводит атрибуты. Azure AD B2C собирает атрибуты.

- Azure AD B2C вызывает API среднего уровня и передает атрибуты пользователя.

- API среднего уровня преобразует атрибуты в потребляемый формат API и отправляет их в LexisNexis.

- LexisNexis проверяет идентификацию пользователя на основе анализа рисков и возвращает результаты в API среднего уровня.

- API среднего уровня обрабатывает результаты и отправляет соответствующую информацию в Azure AD B2C.

- Azure AD B2C получает сведения от API среднего уровня. Если ответ завершается ошибкой, появляется сообщение об ошибке. Если ответ выполнен успешно, пользователь проходит проверку подлинности и предоставляет ему доступ.

Создание учетной записи и политики LexisNexis

- Чтобы создать учетную запись LexisNexis, перейдите в lexisnexis.com и выберите Связаться с нами.

- Создайте политику с помощью документации по LexisNexis.

- После создания учетной записи вы получите сведения о конфигурации API. Для завершения процесса используйте следующие разделы.

Примечание

Имя политики будет использоваться позже.

Настройка Azure AD B2C для работы с LexisNexis

Развертывание API

Чтобы развернуть код API в службе Azure, перейдите в раздел /samples/ThreatMetrix/Api. Вы можете опубликовать код из Visual Studio.

Примечание

Для настройки идентификатора Microsoft Entra потребуется развернутый URL-адрес службы.

Настройка API

Вы можете настроить параметры приложения в службе приложение Azure, не задавая их в репозиторий. Вы предоставьте следующие параметры ДЛЯ REST API:

| Параметры приложений | Источник | Примечания |

|---|---|---|

| ThreatMetrix:Url | Конфигурация учетной записи ThreatMetrix | Н/Д |

| ThreatMetrix:OrgId | Конфигурация учетной записи ThreatMetrix | Н/Д |

| ThreatMetrix:ApiKey | Конфигурация учетной записи ThreatMetrix | Н/Д |

| ThreatMetrix:Policy | Имя политики, созданное в ThreatMetrix | Н/Д |

| BasicAuth:ApiUsername | Введите имя пользователя API | Имя пользователя используется в конфигурации Azure AD B2C |

| BasicAuth:ApiPassword | Ввод пароля API | Пароль используется в конфигурации Azure AD B2C |

Развертывание пользовательского интерфейса

В этом решении используются пользовательские шаблоны пользовательского интерфейса, загруженные Azure AD B2C. Эти шаблоны выполняют профилирование, которое передается в ThreatMetrix.

Используйте инструкции из пошагового руководства по пользовательскому содержимому страницы , чтобы развернуть файлы пользовательского интерфейса в /samples/ThreatMetrix/ui-template в учетной записи хранения BLOB-объектов. Инструкции включают настройку учетной записи хранения BLOB-объектов, настройку общего доступа к ресурсам независимо от источника (CORS) и включение общего доступа.

Пользовательский интерфейс основан на синем шаблоне океана в /samples/ThreatMetrix/ui-template/ocean_blue. Обновление ссылок пользовательского интерфейса для ссылки на развернутые расположения. В папке пользовательского интерфейса найдите и замените https://yourblobstorage/blobcontainer развернутым расположением.

Создание ключей политики API

Чтобы создать два ключа политики, следуйте инструкциям в статье Добавление ключей политики имени пользователя и пароля REST API. Одна политика — для имени пользователя API, другая — для созданного вами пароля API.

Пример имен ключей политики:

- B2C_1A_RestApiUsername

- B2C_1A_RestApiPassword

Обновление URL-адреса API

В samples/ThreatMetrix/policy/TrustFrameworkExtensions.xmlнайдите Rest-LexisNexus-SessionQuery технический профиль и обновите ServiceUrl элемент метаданных, указав развернутое расположение API.

Обновление URL-адреса пользовательского интерфейса

В /samples/ThreatMetrix/policy/TrustFrameworkExtensions.xmlнайдите и замените https://yourblobstorage/blobcontainer/ расположением файла пользовательского интерфейса.

Примечание

Мы рекомендуем добавить уведомление о согласии на страницу коллекции атрибутов. Уведомляйте пользователей о том, что информация передается в сторонние службы для проверки личности.

Настройка политики Azure Active Directory B2C

Перейдите в начальный пакет настраиваемой политики, чтобы скачать LocalAccounts. Настройте политику в samples/ThreatMetrix/policy/ для клиента Azure AD B2C.

Примечание

Обновите политики, чтобы они были связаны с клиентом.

Тестирование потока пользователя

- Откройте клиент Azure AD B2C.

- В разделе Политики выберите Потоки пользователей.

- Выберите созданный поток пользователя.

- Выберите Выполнить поток пользователя.

- В поле Приложение выберите зарегистрированное приложение (например, JWT).

- URL-адрес ответа: выберите URL-адрес перенаправления.

- Выберите Выполнить поток пользователя.

- Завершите процесс регистрации.

- Создайте учетную запись.

- Выполните выход.

- Завершите поток входа.

- Выберите Continue (Продолжить).

- Появится головоломка ThreatMetrix.