Использование JIT-защиты Защита от потери данных Microsoft Purview

Вы можете использовать JIT-защиту от потери данных конечной точки (DLP), чтобы заблокировать все действия исходящего трафика в отслеживаемых файлах в ожидании успешного завершения оценки политики.

Если JIT-защита включена и во время обработки оценки политики, защита от потери данных в конечной точке блокирует все действия исходящего трафика для каждого пользователя, чья учетная запись находится в выбранном область. Конечная точка защиты от потери данных выполняет аудит действий исходящего трафика для всех учетных записей пользователей, которые были исключены (с помощью параметра Исключить) или иным образом не находятся в область.

Сфера применения

JIT-защита для конечной точки DLP изначально поддерживается на следующих устройствах:

- Windows 10

- Windows 11

- macOS (три последние версии)

Рекомендации по развертыванию JIT-защиты

Шаг 1. Подготовка среды

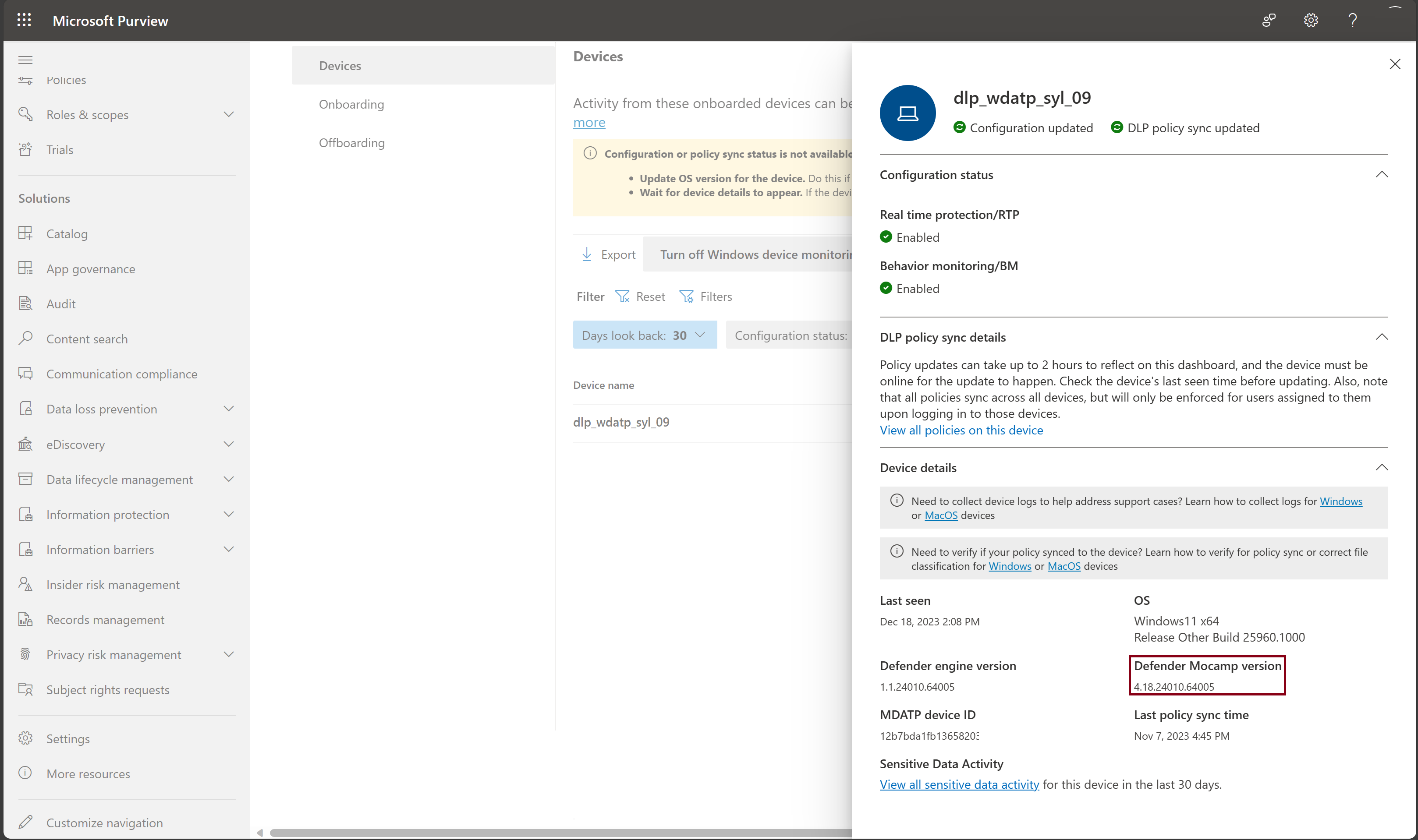

Перед развертыванием JIT-защиты необходимо сначала развернуть клиент защиты от вредоносных программ версии 4.18.23080 или более поздней:

Примечание.

Для компьютеров с устаревшей версией антивредоносного клиента рекомендуется отключить JIT-защиту, установив один из следующих KB:

Шаг 2. Развертывание JIT-защиты

Выберите соответствующую вкладку для используемого портала. В зависимости от плана Microsoft 365 Портал соответствия требованиям Microsoft Purview будет прекращена или будет прекращена в ближайшее время.

Дополнительные сведения о портале Microsoft Purview см. на портале Microsoft Purview. Дополнительные сведения о портале соответствия требованиям см. в разделе Портал соответствия требованиям Microsoft Purview.

Войдите на портал Microsoft Purview.

Выберите Параметры Защита> от >потери данныхJIT-защита.

В разделе Выберите расположения для мониторинга установите флажок рядом с элементом Устройства.

В разделе Резервное действие в случае сбоя выберите Разрешить пользователям выполнять действия. Это позволяет пользователю выполнить действие в случае сбоя классификации.

Предостережение

Не выбирайте параметр Блокировать выполнение действий пользователями , пока не будете полностью понимать влияние этой функции.

Следует проверять параметры на каждом этапе, пока количество событий не будет стабильным, и вы не будете иметь представление о возможном размере группы пользователей, к которой вы хотите применить режим принудительного применения, на основе следующих вычислений телеметрии.

Шаг 3. Оценка количества событий JIT-защиты для развертывания

Оцените влияние развертывания JIT-защиты, выполнив следующее вычисление на основе событий в обозревателе действий:

- N = количество уникальных компьютеров, запускаемых событиями JIT-защиты.

- S — общее количество компьютеров в область развертывания.

N/S возвращает процент компьютеров, которые могут столкнуться с событием блокировки JIT-защиты.

Используя эти сведения, вы должны знать, сколько компьютеров будет затронуто реализацией режима JIT-блокировки при развертывании область и сколько возможных запросов в службу поддержки вы можете увидеть. Затем вы можете решить, следует ли расширять область.

Шаг 4. Тонкая настройка JIT-защиты с помощью других дополнительных параметров

В дополнение к откату в случае сбоя, как описано в шаге 1, можно также использовать следующие параметры для точной настройки JIT-защиты:

- Управление копированием в буфер обмена. Включите этот параметр, если вы хотите запретить пользователям копировать содержимое в буфер обмена, пока JIT-защита оценивает файл.

Примечание.

Включение элемента Управления копированием в буфер обмена может повлиять на производительность пользователя. Перед включением этого параметра обязательно проверьте влияние на производительность.

Исключения приложений для Windows. Приложения, которые вы здесь включаете, не будут оцениваться JIT-защитой на устройствах Windows.

Исключения пути к файлам для Windows. Файлы в этих расположениях не будут оцениваться JIT-защитой.

Примечание.

Разница между параметром исключений пути к файлу и параметрами защиты> от потери данныхПараметры>конечной точки>исключения пути к файлу для Windows заключается в том, что:

- Параметр исключений пути к файлу здесь исключает только определенные пути к файлам из JIT-защиты. Во всех остальных случаях Microsoft Purview по-прежнему применяет классификацию защиты от потери данных и защиту конечных точек для файлов в этих папках.

- Параметр исключения пути к файлам для Windows, найденный с помощью параметра Защита > от потери данныхПараметры>конечных> точекИсключения пути к файлу для Windows не позволяет Purview применять классификацию и защиту конечной точки защиты от потери данных для файлов в указанных папках.

- Исключения расширений файлов. Файлы с этими расширениями не оцениваются JIT-защитой.

Шаг 5. Развертывание JIT-защиты в параметре "Запретить пользователям выполнять действия" для параметра "Резервное действие в случае сбоя"

Эта конфигурация управляет только режимом принудительного применения, который должен применяться при сбое классификации. Независимо от выбранного здесь значения соответствующие данные телеметрии отображаются в обозревателе действий.