Навигация, обработка и управление инцидентами Microsoft Sentinel в портал Azure

В этой статье описывается, как перемещаться и выполнять базовые действия по инцидентам в портал Azure.

Необходимые компоненты

Для расследования инцидентов требуется назначение роли реагирования Microsoft Sentinel.

Дополнительные сведения о ролях в Microsoft Sentinel.

Если у вас есть гостевой пользователь, которому необходимо назначить инциденты, пользователю необходимо назначить роль читателя каталогов в клиенте Microsoft Entra. Обычные пользователи (не могут) назначать эту роль по умолчанию.

Переход и обработка инцидентов

В меню навигации Microsoft Sentinel в разделе "Управление угрозами" выберите "Инциденты".

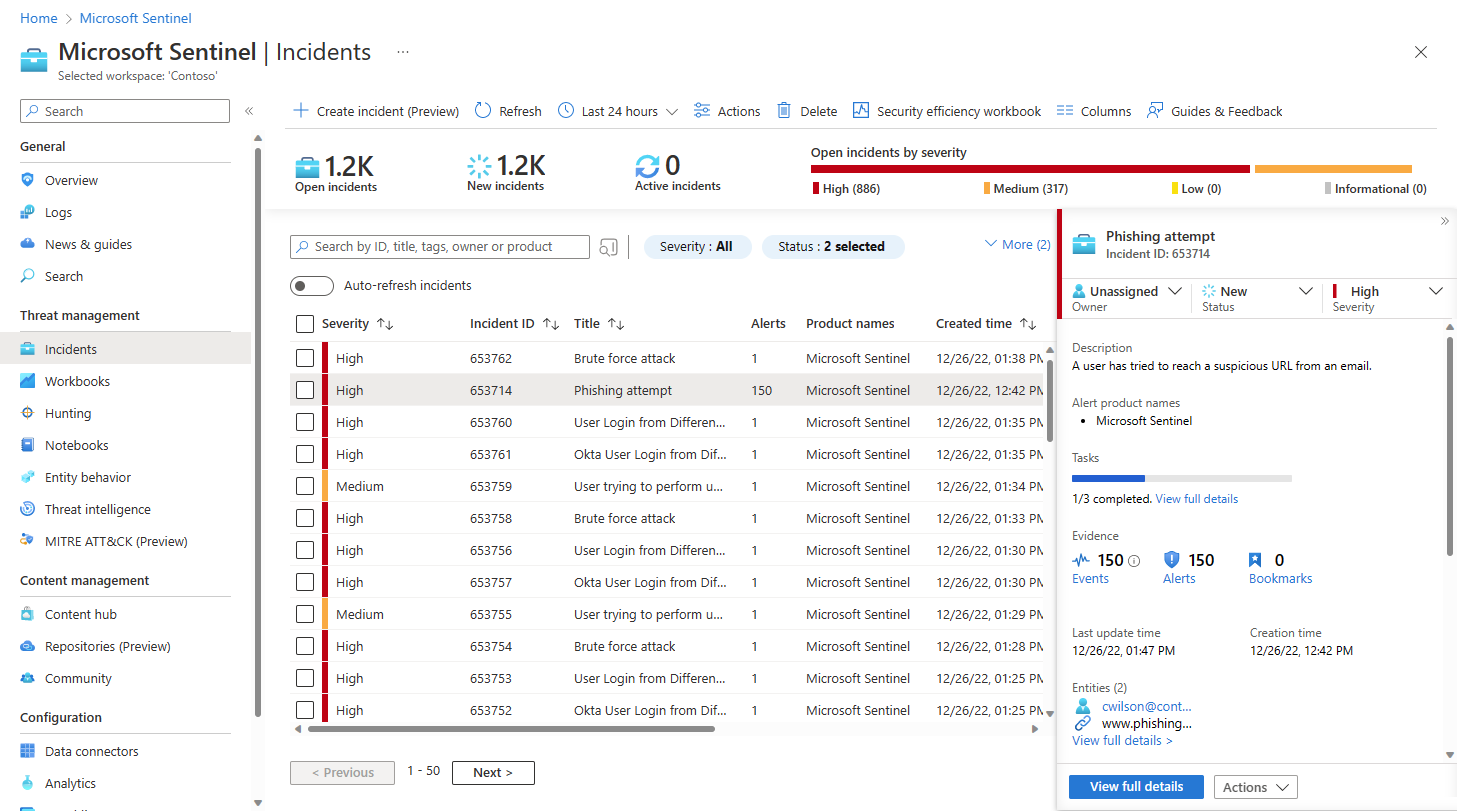

На странице "Инциденты" приведены основные сведения обо всех открытых инцидентах. Например:

В верхней части экрана у вас есть панель инструментов с действиями, которые можно предпринять за пределами определенного инцидента , либо в сетке в целом, либо на нескольких выбранных инцидентах. У вас также есть количество открытых инцидентов, будь то новые или активные, и количество открытых инцидентов по серьезности.

На центральной панели есть сетка инцидентов, которая представляет собой список инцидентов, отфильтрованных элементами управления фильтрации в верхней части списка, и панель поиска для поиска конкретных инцидентов.

На стороне у вас есть панель сведений, в котором отображаются важные сведения об инциденте, выделенном в центральном списке, а также кнопки для принятия определенных конкретных действий в отношении этого инцидента.

У вашей команды по операциям безопасности могут быть правила автоматизации, чтобы выполнить основные действия по новым инцидентам и назначить их соответствующим сотрудникам.

В этом случае отфильтруйте список инцидентов по владельцу , чтобы ограничить список инцидентов, назначенных вам или вашей команде. Этот отфильтрованный набор представляет личную рабочую нагрузку.

В противном случае вы можете выполнить базовую процедуру самостоятельно. Начните с фильтрации списка инцидентов по доступным критериям фильтрации, независимо от состояния, серьезности или имени продукта. Дополнительные сведения см. в разделе Поиск инцидентов.

Выполняйте определенные инциденты и немедленно выполняйте первоначальные действия прямо на странице сведений на странице "Инциденты ", не вводя полную страницу сведений об инциденте. Например:

Изучите инциденты XDR в Microsoft Defender XDR: выполните исследование в XDR в Microsoft Defender, чтобы перейти к параллельному инциденту на портале Defender. Все изменения, внесенные в инцидент в XDR в Microsoft Defender, синхронизируются с тем же инцидентом в Microsoft Sentinel.

Откройте список назначенных задач: инциденты с назначенными задачами отображают количество завершенных и общих задач и ссылку "Просмотр полных сведений ". Перейдите по ссылке, чтобы открыть страницу "Задачи инцидента", чтобы просмотреть список задач для этого инцидента.

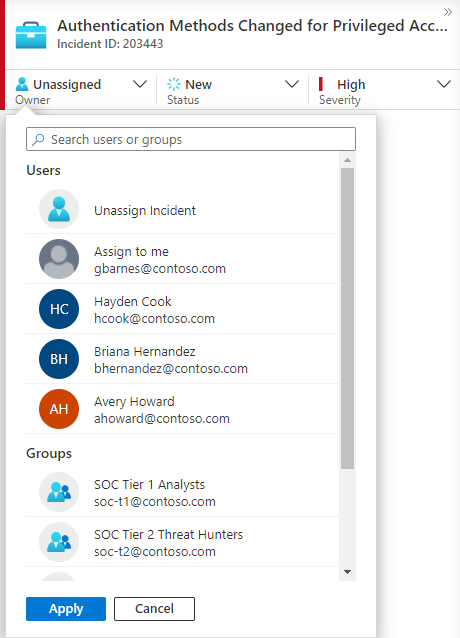

Назначьте владение инцидентом пользователю или группе, выбрав в раскрывающемся списке "Владелец ".

Недавно выбранные пользователи и группы отображаются в верхней части раскрывающегося списка.

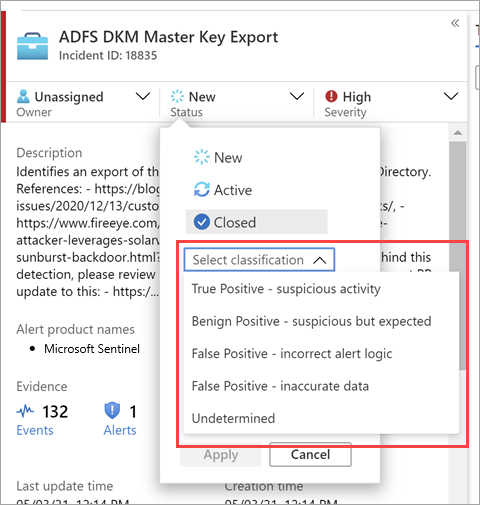

Обновите состояние инцидента (например, "Создать" до "Активный" или "Закрытый"), выбрав в раскрывающемся списке "Состояние". При закрытии инцидента необходимо указать причину. Дополнительные сведения см. в разделе "Закрытие инцидента".

Измените серьезность инцидента, выбрав из раскрывающегося списка серьезности .

Добавьте теги для классификации инцидентов. Чтобы узнать, куда добавлять теги, может потребоваться прокрутить вниз до нижней части области сведений.

Добавьте комментарии в журнал действий, идей, вопросов и т. д. Чтобы узнать, куда добавлять примечания, может потребоваться прокрутить вниз до нижней части области сведений.

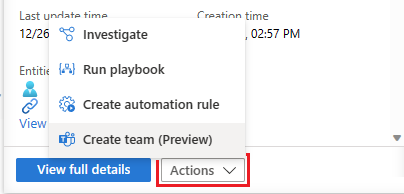

Если сведения в области сведений достаточно для запроса дальнейших действий по исправлению или устранению рисков, нажмите кнопку "Действия " внизу, чтобы выполнить одно из следующих действий:

Действие Description Исследование Используйте графическое средство исследования для обнаружения связей между оповещениями, сущностями и действиями, как в этом инциденте, так и в других инцидентах. Сборник схем run Запустите сборник схем для этого инцидента, чтобы сделать определенное обогащение, совместную работу или ответные действия, такие как инженеры SOC, возможно, сделали доступными. Создание правила автоматизации Создайте правило автоматизации, которое выполняется только на таких инцидентах (созданных одним и тем же правилом аналитики) в будущем, чтобы уменьшить будущую рабочую нагрузку или учесть временные изменения требований (например, для теста на проникновение). Создание команды (предварительная версия) Создайте команду в Microsoft Teams для совместной работы с другими лицами или командами в разных отделах по обработке инцидента. Например:

Если требуется дополнительная информация об инциденте, выберите "Просмотреть полные сведения " в области сведений, чтобы открыть и просмотреть подробные сведения об инциденте, включая оповещения и сущности в инциденте, список аналогичных инцидентов и выбранные основные сведения.

Поиск инцидентов

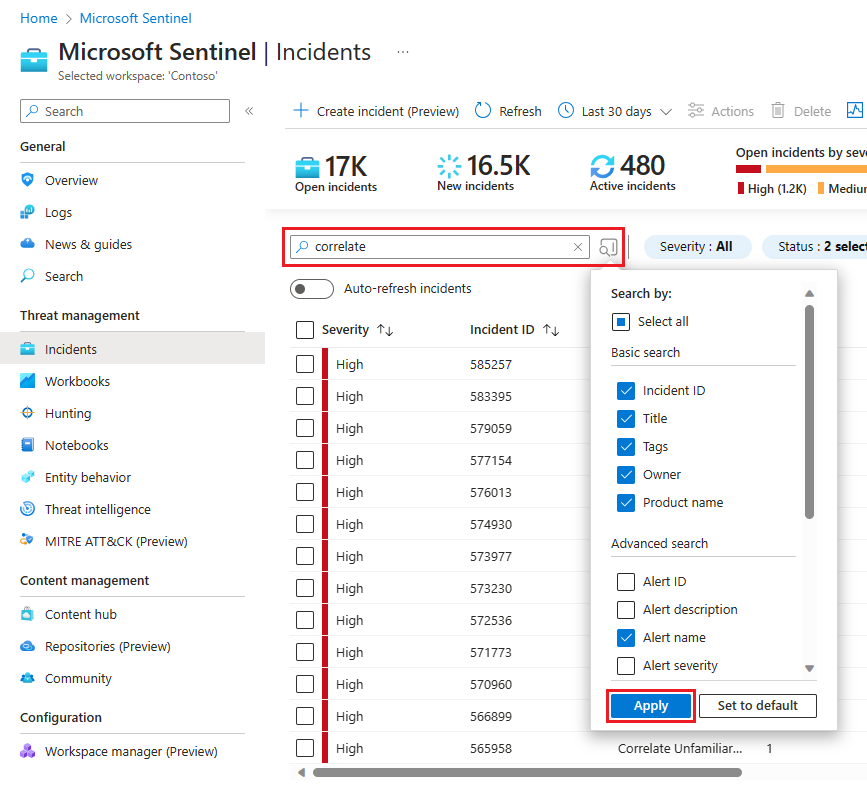

Чтобы быстро найти конкретный инцидент, введите строку поиска в поле поиска над сеткой инцидентов и нажмите клавишу ВВОД, чтобы изменить отображаемый список инцидентов. Если инцидент не включен в результаты, может потребоваться сузить поиск с помощью дополнительных параметров поиска .

Чтобы изменить параметры поиска, нажмите кнопку Поиск, а затем выберите параметры, с помощью которых необходимо выполнить поиск.

Например:

По умолчанию система выполняет поиск инцидентов только по значениям следующих параметров: Идентификатор инцидента, Заголовок, Теги, Владелец и Название продукта. В области поиска прокрутите список вниз, чтобы выбрать один или несколько других параметров для поиска, и щелкните Применить, чтобы обновить параметры поиска. Выберите По умолчанию, чтобы сбросить выбранные параметры до значения по умолчанию.

Примечание.

При поиске в поле Владелец поддерживаются как имена, так и адреса электронной почты.

При использовании параметров расширенного поиска поведение поиска изменяется следующим образом:

| Поведение поиска | Description |

|---|---|

| Цвет кнопки поиска | Цвет кнопки поиска меняется в зависимости от типов параметров, которые используются при поиске.

|

| Автоматическое обновление | Использование параметров расширенного поиска не позволяет выбрать автоматическое обновление результатов. |

| Параметры сущности | Для расширенного поиска поддерживаются все параметры сущности. При поиске по любому параметру сущности поиск выполняется по всем параметрам сущности. |

| Поиск по строкам | При поиске строки слов все слова включаются в поисковой запрос. Строки поиска чувствительны к регистру. |

| Поддержка между рабочими областями | Расширенные поиски не поддерживаются для представлений между рабочими областями. |

| Число отображаемых результатов поиска | При использовании параметров расширенного поиска за раз отображается только 50 результатов. |

Совет

Если вы не можете найти необходимый инцидент, удалите параметры поиска, чтобы расширить область поиска. Если результаты поиска содержат слишком много элементов, добавьте дополнительные фильтры, чтобы сократить количество результатов.

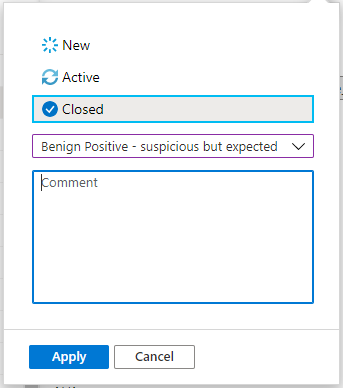

Закрытие инцидента

После устранения конкретного инцидента (например, когда расследование достигает своего вывода), задайте состояние инцидента закрытым. При этом вам будет предложено классифицировать инцидент, указав причину закрытия. Этот шаг является обязательным.

Выберите классификацию и выберите один из следующих вариантов в раскрывающемся списке:

- True Positive — подозрительное действие

- Доброкачественные положительные — подозрительные, но ожидаемые

- Ложное срабатывание — неправильная логика оповещений

- Ложное срабатывание — неверные данные

- Неидентифицированный

Дополнительные сведения о ложноположительных результатах и неопасных положительных результатах см. в разделе Обработка ложноположительных результатов в Microsoft Sentinel.

Выбрав соответствующую классификацию, добавьте в поле Комментарий текст описания. Это полезно в случае, если вам нужно обратиться к этому инциденту. Нажмите кнопку "Применить" , когда вы закончите, и инцидент закрыт.

Следующий шаг

Дополнительные сведения см. в статье "Исследование инцидентов Microsoft Sentinel" в портал Azure