Introdução

Hoje, confiamos em aplicativos de nuvem mais do que nunca, tanto em nossas vidas pessoais quanto no trabalho. Um membro típico de uma organização utiliza muitos aplicativos de nuvem diferentes para realizar suas tarefas diárias. Por exemplo, eles podem usar aplicativos separados para verificar emails, enviar mensagens e fazer chamadas. Um usuário agora pode executar um aplicativo em um dispositivo, como seu laptop, e depois executar o mesmo aplicativo em um dispositivo diferente, como seu smartphone, e continuar de onde parou.

No entanto, isso significa que, se um único aplicativo for comprometido, o dispositivo, o usuário e a organização como um todo podem estar em risco. É por isso que é fundamental proteger todos os aplicativos de nuvem, independentemente do seu propósito ou escopo.

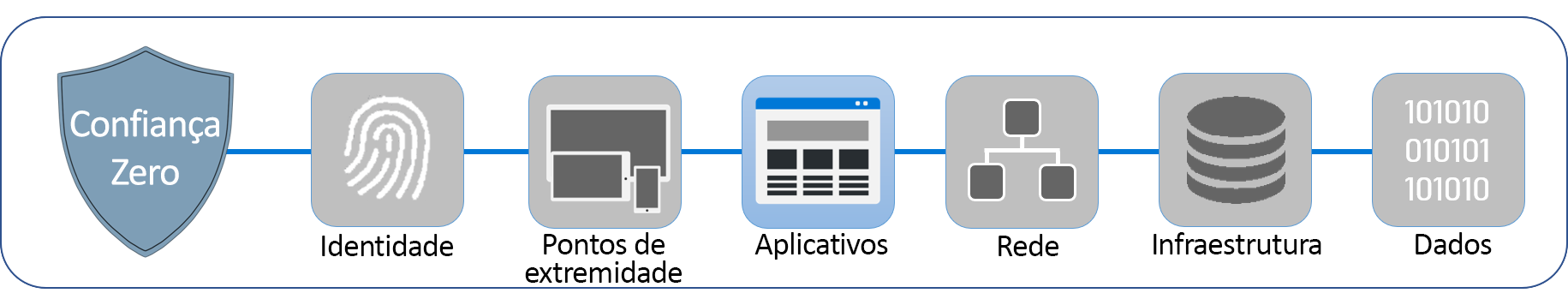

Vamos analisar os aplicativos na jornada de Confiança Zero.

Lembre-se de que a Confiança Zero exige que você aplique os seguintes princípios de segurança:

- Verificar explicitamente.

- Usar acesso com privilégios mínimos

- Assumir a violação

Para proteger a organização e seus usuários, todos os aplicativos devem aderir a esses princípios.

Neste módulo, você aprenderá sobre aplicativos de nuvem e terá uma introdução ao conceito de shadow IT e seu impacto. Você também verá como usar a abordagem de Confiança Zero para proteger os aplicativos.