Recomendar quando usar o Azure DDoS Protection Standard

Os ataques de Denial of Service distribuído (DDoS) são algumas das maiores preocupações de disponibilidade e segurança relativamente aos clientes que estão a mover as suas aplicações para a cloud. Um ataque DDoS tenta esgotar os recursos de um aplicativo, tornando o aplicativo indisponível para usuários legítimos. Os ataques de DDoS podem ser direcionadas para qualquer ponto final que esteja publicamente acessível através da internet.

A Proteção contra DDoS do Azure, combinada com as práticas recomendadas de design de aplicativos, fornece recursos aprimorados de mitigação de DDoS para defesa contra ataques DDoS. Ele é ajustado automaticamente para ajudar a proteger seus recursos específicos do Azure em uma rede virtual. A proteção é fácil de ativar em qualquer rede virtual nova ou existente e não requer nenhuma alteração da aplicação ou dos recursos.

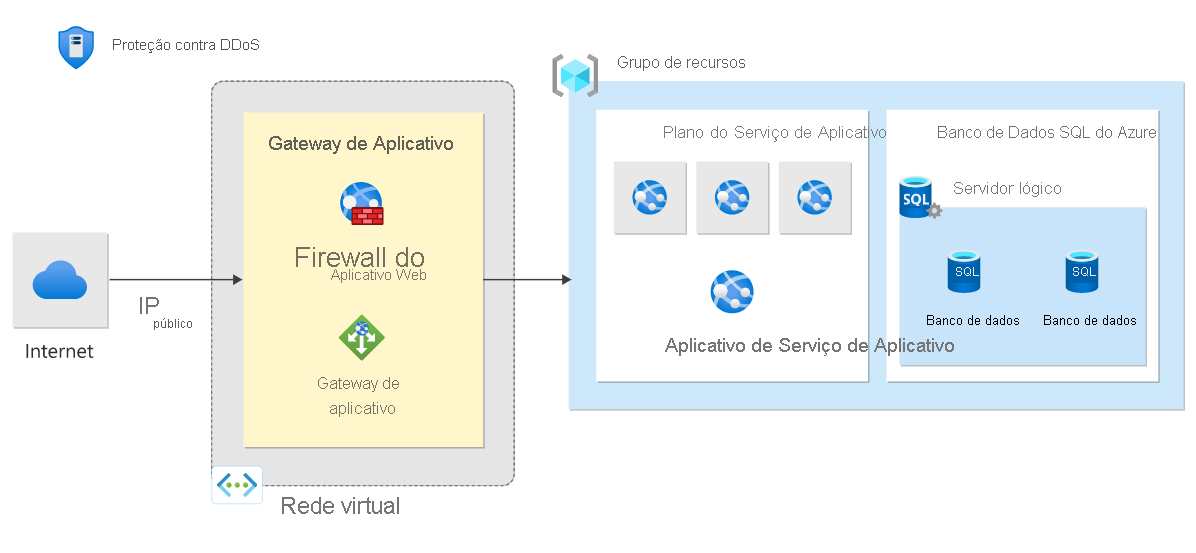

A Proteção contra DDoS do Azure protege nas camadas de rede de camada 3 e camada 4. Para proteção de aplicativos Web na camada 7, você precisa adicionar proteção na camada de aplicativo usando uma oferta WAF.

Escalões

Proteção de rede DDoS

A Proteção de Rede DDoS do Azure, combinada com as práticas recomendadas de design de aplicativos, fornece recursos aprimorados de mitigação de DDoS para defesa contra ataques DDoS. Ele é ajustado automaticamente para ajudar a proteger seus recursos específicos do Azure em uma rede virtual.

Proteção IP contra DDoS

DDoS IP Protection é um modelo de IP pago por protegido. O DDoS IP Protection contém os mesmos recursos principais de engenharia que o DDoS Network Protection, mas será diferente nos seguintes serviços de valor agregado: suporte de resposta rápida DDoS, proteção de custos e descontos no WAF.

Principais Funcionalidades

Monitoramento de tráfego sempre ativo: seus padrões de tráfego de aplicativos são monitorados 24 horas por dia, 7 dias por semana, procurando indicadores de ataques DDoS. A Proteção contra DDoS do Azure atenua instantaneamente e automaticamente o ataque, assim que é detetado.

Ajuste adaptativo em tempo real: o perfil de tráfego inteligente aprende o tráfego do seu aplicativo ao longo do tempo e seleciona e atualiza o perfil mais adequado para o seu serviço. O perfil ajusta-se à medida que o tráfego muda ao longo do tempo.

Análises, métricas e alertas da Proteção contra DDoS: a Proteção contra DDoS do Azure aplica três políticas de mitigação ajustadas automaticamente (TCP SYN, TCP e UDP) para cada IP público do recurso protegido, na rede virtual que tem o DDoS habilitado. Os limites de política são configurados automaticamente por meio do perfil de tráfego de rede baseado em aprendizado de máquina. A mitigação de DDoS ocorre para um endereço IP sob ataque somente quando o limite da política é excedido.

- Análise de ataque: obtenha relatórios detalhados em incrementos de cinco minutos durante um ataque e um resumo completo após o término do ataque. Transmita logs de fluxo de mitigação para o Microsoft Sentinel ou um sistema de gerenciamento de eventos e informações de segurança offline (SIEM) para monitoramento quase em tempo real durante um ataque.

- Métricas de ataque: as métricas resumidas de cada ataque podem ser acessadas por meio do Azure Monitor.

- Alertas de ataque: os alertas podem ser configurados no início e na interrupção de um ataque e ao longo da duração do ataque, usando métricas de ataque integradas. Os alertas integram-se no seu software operacional, como os registos do Microsoft Azure Monitor, o Splunk, o Armazenamento do Azure, o E-mail e o portal do Azure.

Resposta Rápida de DDoS do Azure: Durante um ataque ativo, os clientes têm acesso à equipe de Resposta Rápida de DDoS (DRR), que pode ajudar na investigação de ataques durante um ataque e na análise pós-ataque.

Integração de plataforma nativa: nativamente integrada ao Azure. Inclui configuração através do portal do Azure. A Proteção contra DDoS do Azure compreende os seus recursos e configuração de recursos.

Proteção chave na mão: A configuração simplificada protege imediatamente todos os recursos em uma rede virtual assim que a Proteção de Rede DDoS é ativada. Nenhuma intervenção ou definição de usuário é necessária. Da mesma forma, a configuração simplificada protege imediatamente um recurso IP público quando o DDoS IP Protection está ativado para ele.

Proteção multicamadas: quando implantada com um firewall de aplicativo Web (WAF), a Proteção contra DDoS do Azure protege tanto na camada de rede (Camada 3 e 4, oferecida pela Proteção contra DDoS do Azure) quanto na camada de aplicativo (Camada 7, oferecida por um WAF).

Ampla escala de mitigação: Todos os vetores de ataque L3/L4 podem ser mitigados, com capacidade global, para proteger contra os maiores ataques DDoS conhecidos.

Garantia de custo: receba crédito de serviço de transferência de dados e expansão de aplicativos para custos de recursos incorridos como resultado de ataques DDoS documentados.

Arquitetura

A Proteção contra DDoS do Azure foi projetada para serviços implantados em uma rede virtual. Para outros serviços, aplica-se a proteção DDoS padrão no nível da infraestrutura, que protege contra ataques comuns da camada de rede.

Preços

Para a Proteção de Rede DDoS, sob um locatário, um único plano de proteção contra DDoS pode ser usado em várias assinaturas, portanto, não há necessidade de criar mais de um plano de proteção contra DDoS. Para Proteção IP DDoS, não há necessidade de criar um plano de proteção DDoS. Os clientes podem ativar a proteção IP DDoS em qualquer recurso IP público.

Melhores práticas

Maximize a eficácia da sua estratégia de proteção e mitigação contra DDoS seguindo estas práticas recomendadas:

- Projete seus aplicativos e infraestrutura com redundância e resiliência em mente.

- Implemente uma abordagem de segurança em várias camadas, incluindo proteção de rede, aplicativos e dados.

- Preparar um plano de resposta a incidentes para garantir uma resposta coordenada a ataques DDoS.