Descrever os plug-ins da Microsoft disponíveis no Microsoft Security Copilot

O Microsoft Security Copilot integra-se com várias fontes, incluindo produtos de segurança da própria Microsoft, fornecedores que não são da Microsoft, feeds de inteligência de código aberto, sites e bases de conhecimento para gerar orientações específicas para sua organização.

Um dos mecanismos pelos quais o Copilot se integra a estas várias fontes é através de plugins. Os plugins estendem as capacidades do Copilot. Nesta unidade, você explorará os plug-ins da Microsoft.

Plug-ins da Microsoft

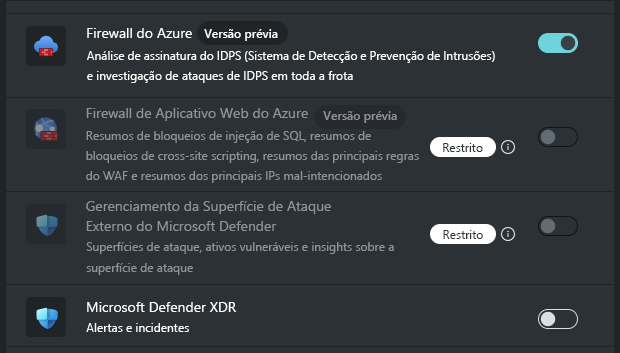

Os plug-ins da Microsoft dão ao Copilot acesso a informações e recursos de dentro dos produtos Microsoft da sua organização. A imagem a seguir mostra apenas um subconjunto dos plug-ins da Microsoft disponíveis e a ordem em que os plug-ins são listados pode variar do que é exibido no produto.

Se um proprietário do Copilot tiver acesso restrito ao plugin, os plug-ins que foram definidos como restritos serão mostrados acinzentados e restritos.

De um modo geral, os plugins da Microsoft no Copilot usam o modelo OBO (em nome de) – o que significa que o Copilot sabe que um cliente tem licenças para produtos específicos e está automaticamente conectado a esses produtos. O Copilot pode então acessar os produtos específicos quando o plug-in está ativado e, quando aplicável, os parâmetros são configurados. Alguns plug-ins da Microsoft que exigem instalação, conforme observado pelo ícone de configurações ou pelo botão de configuração, podem incluir parâmetros configuráveis que são usados para autenticação em vez do modelo OBO.

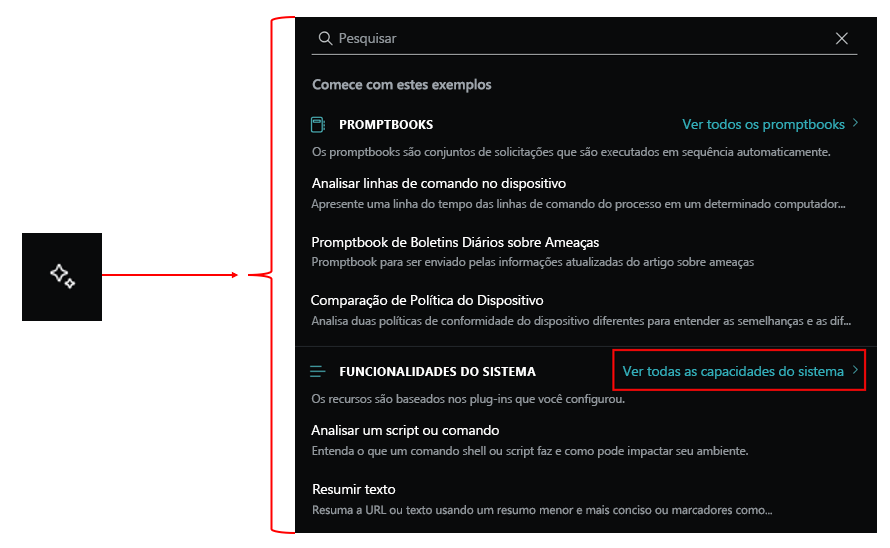

Para visualizar os recursos do sistema suportados pelos plug-ins habilitados, selecione o ícone de prompt localizado na barra de prompt e selecione "Ver todos os recursos do sistema". Os recursos do sistema são prompts únicos específicos que você pode usar no Copilot. A seleção de um recurso do sistema normalmente requer mais informações para obter uma resposta útil, mas o Copilot fornece essa orientação.

As seções a seguir fornecem breves descrições para muitos, mas não todos, dos plug-ins disponíveis da Microsoft. O Microsoft Security Copilot está continuamente adicionando suporte para produtos Microsoft.

Firewall do Azure (Pré-visualização)

O Firewall do Azure é um serviço de segurança de firewall de rede inteligente e nativo da nuvem que fornece a melhor proteção contra ameaças para suas cargas de trabalho de nuvem em execução no Azure. É uma firewall com total monitoração de estado como um serviço com elevada disponibilidade incorporada e escalabilidade da cloud sem restrições.

A integração do Firewall do Azure com o Copilot ajuda os analistas a realizar investigações detalhadas do tráfego mal-intencionado intercetado pelo sistema de deteção e prevenção de intrusões (IDPS) e/ou pelos recursos de inteligência de ameaças dos firewalls em seu ambiente.

Para usar a integração do Firewall do Azure com o Copilot:

- Os Firewalls do Azure a serem usados com o Security Copilot devem ser configurados com logs estruturados específicos de recursos para IDPS e esses logs devem ser enviados para um espaço de trabalho do Log Analytics.

- Os usuários que usam o plug-in do Firewall do Azure no Security Copilot devem ter as funções apropriadas de controle de acesso baseado em função (RBAC) do Azure para acessar o Firewall e o espaço de trabalho associado do Log Analytics.

- O plug-in do Firewall do Azure no Security Copilot deve estar ativado.

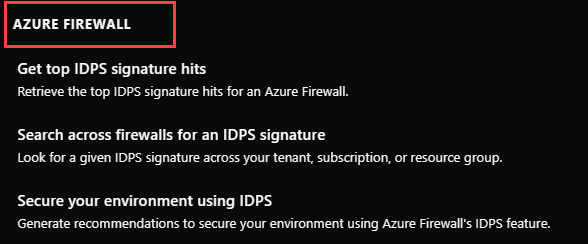

Os recursos do Firewall do Azure no Copilot são prompts internos que você pode usar, mas também pode inserir seus próprios prompts com base nos recursos suportados.

Exemplos de prompts incluem:

- Houve algum tráfego malicioso intercetado pelo meu nome> de Firewall <Firewall?

- Quais são os 20 principais acessos de IDPS dos últimos sete dias para o nome> do Firewall Firewall <no nome do grupo de recursos do grupo <>de recursos?

- Se eu quiser ter certeza de que todos os meus firewalls estão protegidos contra ataques do número> de ID <da assinatura, como faço isso?

Firewall de Aplicativo Web do Azure (Visualização)

A integração do Azure Web Application Firewall (WAF) no Security Copilot permite uma investigação profunda de eventos do Azure WAF. Ele pode ajudá-lo a investigar logs WAF acionados pelo WAF do Azure em questão de minutos e fornecer vetores de ataque relacionados usando respostas de linguagem natural na velocidade da máquina. Ele fornece visibilidade do cenário de ameaças do seu ambiente. Ele permite que você recupere uma lista de regras WAF acionadas com mais freqüência e identifique os principais endereços IP ofensivos em seu ambiente.

A integração do Security Copilot é suportada no Azure WAF integrado com o Azure Application Gateway e no Azure WAF integrado com o Azure Front Door.

Para usar a integração do WAF do Azure no Copilot, o plug-in do WAF do Azure no Security Copilot deve ser ativado e configurado.

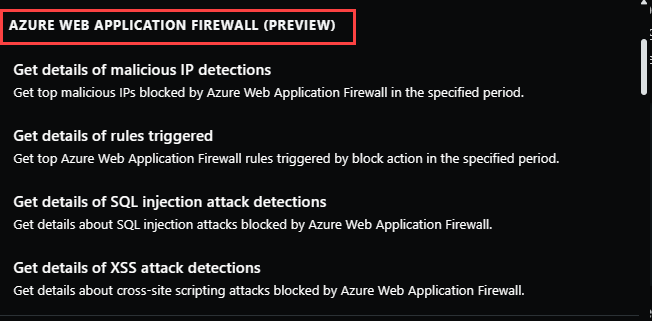

A experiência autônoma de visualização no WAF do Azure pode ajudá-lo a:

- Fornecer uma lista das principais regras WAF do Azure acionadas no ambiente do cliente e gerar contexto profundo com vetores de ataque relacionados.

- Fornecer uma lista de endereços IP maliciosos no ambiente do cliente e gerar ameaças relacionadas.

- Resumindo ataques de injeção de SQL (SQLi).

- Resumindo ataques de script entre sites (XSS).

Os recursos do Firewall de Aplicativo Web do Azure no Copilot são prompts internos que você pode usar, mas também pode inserir seus próprios prompts com base nos recursos suportados.

Exemplos de prompts incluem:

- Houve um ataque de injeção de SQL no meu WAF global no último dia?

- Quais foram as principais regras globais do WAF acionadas nas últimas 24 horas?

- Resumir a lista de endereços IP maliciosos no meu WAF do Azure Front Door nas últimas seis horas?

Azure AI Search (Pré-visualização)

O plug-in Azure AI Search permite que você conecte as bases de conhecimento ou repositórios da sua empresa ao Microsoft Security Copilot. Detalhes sobre este plugin e conexões com bases de conhecimento são descritos em uma unidade subsequente deste módulo.

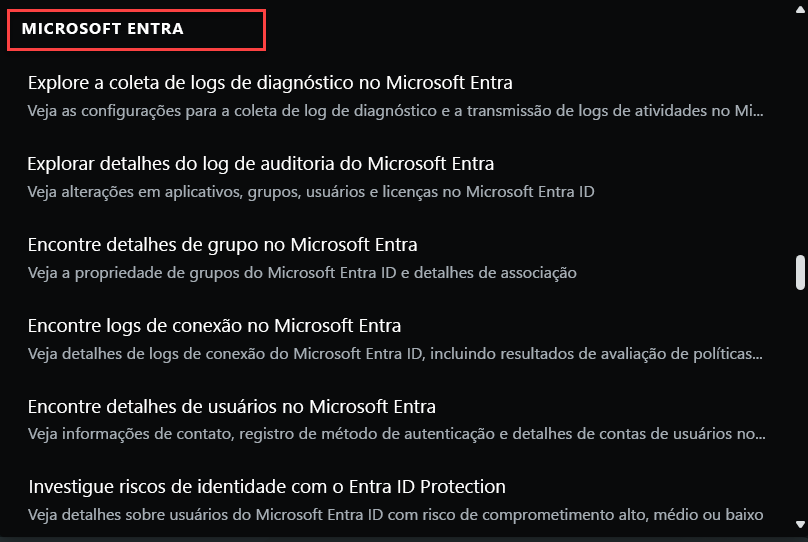

Microsoft Entra

O Microsoft Entra é uma família de soluções de identidade multicloud e acesso à rede que permite às organizações proteger qualquer identidade e proteger o acesso a qualquer recurso. Ele fornece uma plataforma unificada para gerenciamento de identidade e acesso à rede, facilitando a proteção de identidades e o acesso a recursos em ambientes multicloud e híbridos.

O Security Copilot integra-se com o Microsoft Entra. Com o plug-in Entra ativado, os analistas de segurança podem obter instantaneamente um resumo de risco, etapas para corrigir e orientação recomendada para cada identidade em risco, em linguagem natural. Os analistas podem usar o Copilot para orientar na criação de um fluxo de trabalho de ciclo de vida para simplificar o processo de criação e emissão de credenciais de usuário e direitos de acesso. Estas e muitas outras capacidades do Entra são suportadas pelo Copilot.

Os recursos do Microsoft Entra no Copilot são prompts internos que você pode usar, mas também pode inserir seus próprios prompts com base nos recursos suportados.

Com o plugin ativado, a integração do Copilot com o Microsoft Entra também pode ser experimentada através da experiência incorporada. Os cenários suportados pela experiência incorporada são descritos com mais detalhes no módulo intitulado "Descrever as experiências incorporadas do Microsoft Security Copilot".

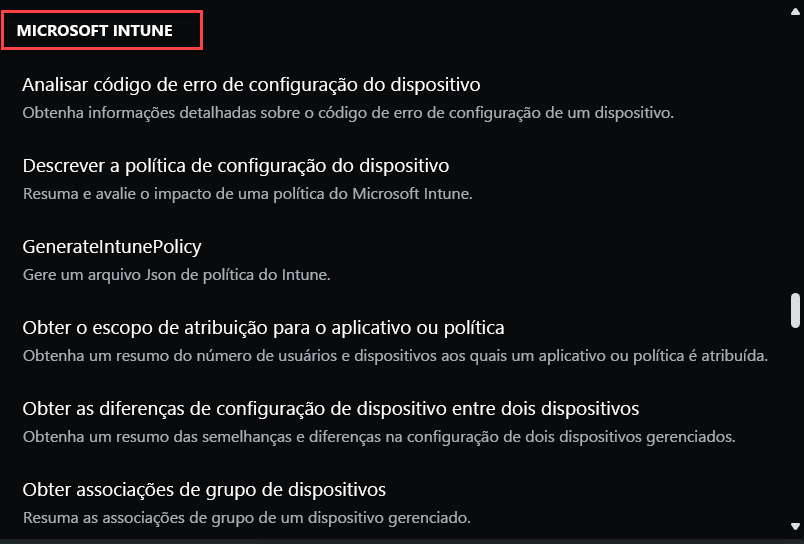

Microsoft Intune

O Microsoft Intune é uma solução de gestão de pontos finais baseado na nuvem. Ele gerencia o acesso do usuário aos recursos organizacionais e simplifica o gerenciamento de aplicativos e dispositivos em seus muitos dispositivos, incluindo dispositivos móveis, computadores desktop e pontos de extremidade virtuais.

O Security Copilot integra-se com o Microsoft Intune. Se o Microsoft Intune estiver disponível no mesmo locatário que o Copilot e o plug-in estiver habilitado, o Copilot poderá obter informações sobre seus dispositivos, aplicativos, políticas de conformidade e configuração e atribuições de política gerenciadas no Intune.

Para utilizar o plug-in do Microsoft Intune, o usuário precisaria receber uma função específica do serviço Intune, como a função Intune Endpoint Security Manager, além da permissão de função que concede acesso ao Copilot.

Os recursos suportados pelo plug-in do Intune permitem que um usuário:

- Compare diferentes linhas de base de segurança.

- Obtenha um resumo de uma política existente.

- Obtenha o escopo de atribuição de política.

- Obtenha as diferenças ou comparações entre dois dispositivos.

- Reúna rapidamente detalhes de um dispositivo perguntando sobre ele.

- Obtenha informações detalhadas sobre os registros de dispositivos de um usuário e a conformidade do dispositivo para solução de problemas ou uma investigação de segurança.

- E muito mais

Os recursos do Microsoft Intune no Copilot são prompts internos que você pode usar, mas também pode inserir seus próprios prompts com base nos recursos suportados

Alguns prompts de exemplo incluem:

- Quais aplicativos do Intune são mais atribuídos?

- Quantos dispositivos foram inscritos no Intune nas últimas 24 horas?

- Qual é a diferença de configuração de hardware entre os dispositivos DeviceA e DeviceB?

Com o plug-in habilitado, a integração do Copilot com o Microsoft Intune também pode ser experimentada por meio da experiência incorporada. Os cenários suportados pela experiência incorporada são descritos com mais detalhes no módulo intitulado "Descrever as experiências incorporadas do Microsoft Security Copilot".

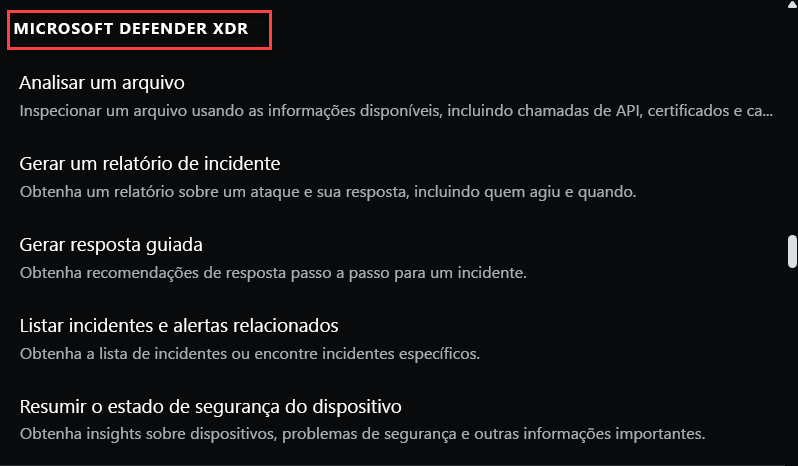

Microsoft Defender XDR

O Microsoft Defender XDR é um pacote unificado de defesa empresarial pré e pós-violação que coordena nativamente a deteção, prevenção, investigação e resposta entre pontos de extremidade, identidades, email e aplicativos para fornecer proteção integrada contra ataques sofisticados.

Há dois plugins separados no Copilot que se relacionam com o Microsoft Defender XDR (a interface do usuário ainda pode mostrar o Microsoft 365 Defender):

- Microsoft Defender XDR

- Linguagem natural para KQL para Microsoft Defender XDR

A permissão de função que concede ao usuário acesso ao Copilot determina o nível de acesso aos dados XDR do Microsoft Defender. Não há permissões de função adicionais necessárias para usar o plug-in Microsoft Defender XDR ou o plug-in Linguagem natural para Defender XDR KQL.

Microsoft Defender XDR

O plug-in Microsoft Defender XDR inclui recursos que permitem aos usuários:

- Resuma incidentes rapidamente

- Tome medidas em caso de incidentes através de respostas guiadas.

- Criar relatórios de incidente

- Obtenha respostas guiadas por incidentes

- Obter resumos de dispositivos Defender

- Analise arquivos

- saiba mais...

Os recursos do Microsoft Defender XDR no Copilot são prompts internos que você pode usar, mas você também pode inserir seus próprios prompts com base nos recursos suportados.

O Copilot também inclui um promptbook interno para a investigação de incidentes do Microsoft Defender XDR que você pode usar para obter um relatório sobre um incidente específico, com alertas relacionados, pontuações de reputação, usuários e dispositivos.

Com o plugin ativado, a integração do Copilot com o Defender XDR também pode ser experimentada através da experiência incorporada. Os cenários suportados pela experiência incorporada são descritos com mais detalhes no módulo intitulado "Descrever as experiências incorporadas do Microsoft Security Copilot".

Linguagem natural para KQL para Microsoft Defender

O plug-in de linguagem natural para KQL para Microsoft Defender (NL2KQLDefender) permite a funcionalidade do assistente de consulta que converte qualquer pergunta de linguagem natural no contexto da caça a ameaças em uma consulta KQL pronta para ser executada. O assistente de consulta economiza tempo das equipes de segurança, gerando uma consulta KQL que pode ser executada automaticamente ou ajustada de acordo com as necessidades do analista.

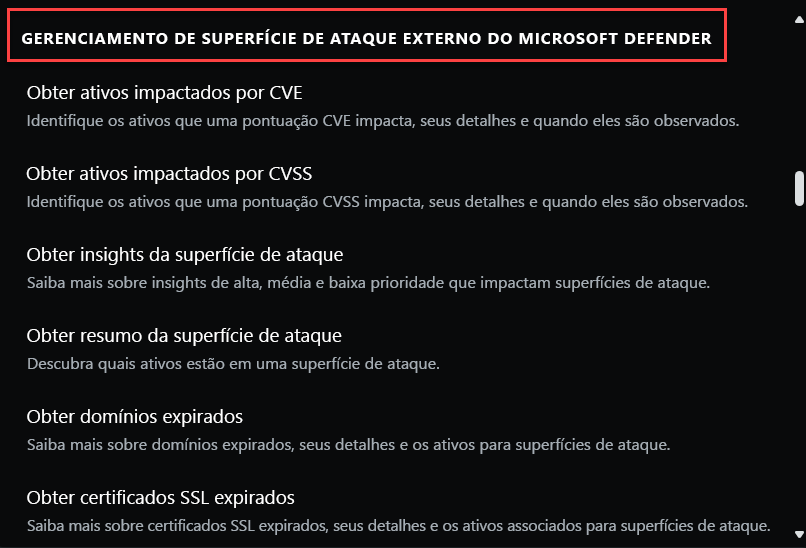

Gerenciamento de Superfície de Ataque Externo do Microsoft Defender (EASM do Defender)

O Gerenciamento de Superfície de Ataque Externo do Microsoft Defender (Defender EASM) descobre e mapeia continuamente sua superfície de ataque digital para fornecer uma exibição externa de sua infraestrutura online. Essa visibilidade permite que as equipes de segurança e TI identifiquem incógnitas, priorizem riscos, eliminem ameaças e estendam o controle de vulnerabilidade e exposição para além do firewall. O Attack Surface Insights é gerado usando dados de vulnerabilidade e infraestrutura para mostrar as principais áreas de preocupação para sua organização.

Se você usar o Defender EASM no mesmo locatário do Copilot e ativar o plug-in, o Copilot poderá exibir informações do Defender EASM sobre a superfície de ataque de uma organização. Essas informações podem ajudá-lo a entender sua postura de segurança e mitigar vulnerabilidades.

Os recursos do Defender EASM no Copilot são prompts internos que você pode usar, mas você também pode inserir seus próprios prompts com base nos recursos suportados.

Alguns exemplos de prompts incluem:

- Minha superfície de ataque externo é afetada pelo CVE-2023-21709?

- Obtenha ativos afetados por CVSSs de alta prioridade na minha superfície de ataque.

- Quantos ativos têm CVSSs críticos para a minha organização?

Para usar este plugin, é necessário configurar parâmetros para identificar a assinatura da sua organização para o Defender EASM.

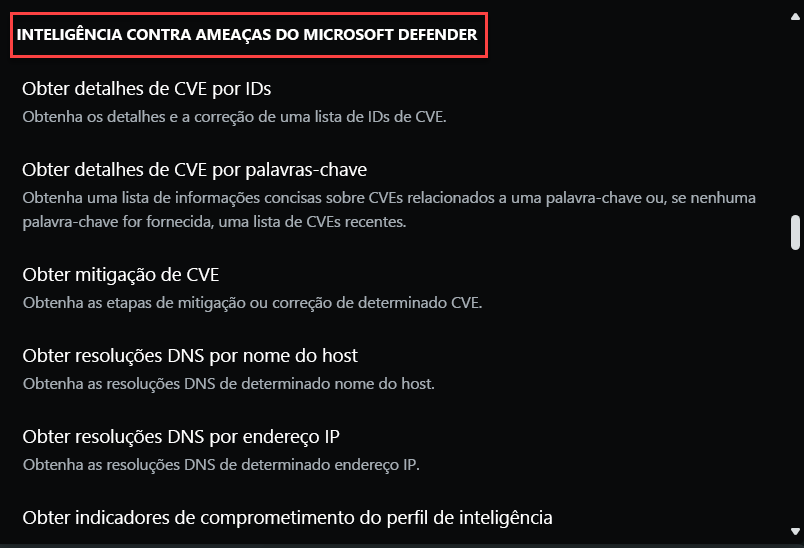

Informações sobre Ameaças do Microsoft Defender

O Microsoft Defender Threat Intelligence (Defender TI) é uma plataforma que simplifica a triagem, a resposta a incidentes, a caça a ameaças, o gerenciamento de vulnerabilidades e os fluxos de trabalho de analistas de inteligência de ameaças cibernéticas ao realizar análises de infraestrutura de ameaças e coletar informações sobre ameaças.

O Security Copilot integra-se com o Microsoft Defender TI. Com o plug-in Defender TI ativado, o Copilot fornece informações sobre grupos de atividades de ameaças, indicadores de comprometimento (IOCs), ferramentas e inteligência contextual de ameaças. Você pode usar os prompts e promptbooks para investigar incidentes, enriquecer seus fluxos de caça com informações de inteligência de ameaças ou obter mais conhecimento sobre o cenário de ameaças globais ou da sua organização.

Os recursos do Microsoft Defender TI no Copilot são prompts internos que você pode usar, mas você também pode inserir seus próprios prompts com base nos recursos suportados.

Alguns prompts de exemplo incluem:

- Mostre-me os últimos artigos sobre ameaças.

- Obtenha artigos sobre ameaças associados ao setor financeiro.

- Compartilhe as tecnologias suscetíveis à vulnerabilidade - CVE-2021-44228.

- Resuma a vulnerabilidade CVE-2021-44228.

Os promptbooks integrados que fornecem informações do Defender TI, incluem:

- Avaliação de impacto de vulnerabilidade - Gera um relatório resumindo a inteligência de uma vulnerabilidade conhecida, incluindo etapas sobre como resolvê-la.

- Perfil do agente de ameaças - Gera um relatório que traça o perfil de um grupo de atividades conhecido, incluindo sugestões para se defender contra suas ferramentas e táticas comuns.

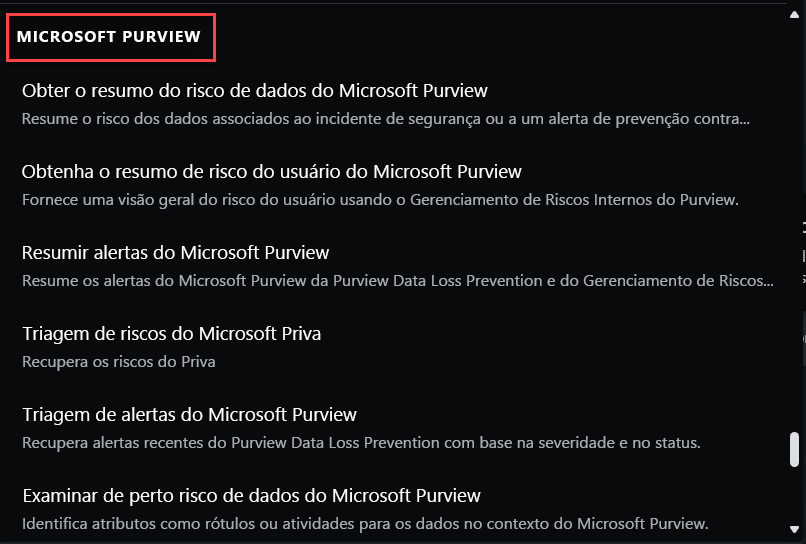

Microsoft Purview

O Microsoft Purview é um conjunto abrangente de soluções que pode ajudar sua organização a governar, proteger e gerenciar dados, onde quer que eles estejam. As soluções Microsoft Purview fornecem cobertura integrada e ajudam a lidar com a fragmentação de dados entre organizações, a falta de visibilidade que dificulta a proteção e a governança de dados e a indefinição das funções tradicionais de gerenciamento de TI.

O plug-in Purview no Security Copilot permite que você obtenha dados valiosos e informações de risco do usuário para ajudar a identificar a origem de um ataque e quaisquer dados confidenciais que possam estar em risco, desde que você tenha a permissão de função apropriada no Microsoft Purview. Como o Microsoft Copilot assume as permissões do usuário quando ele tenta acessar os dados para responder às consultas, você precisa ter as permissões de função necessárias para acessar os dados. Além disso, sua organização deve ser licenciada e integrada às soluções Microsoft Purview aplicáveis.

Os recursos do Microsoft Purview no Copilot são prompts internos que você pode usar, mas você também pode inserir seus próprios prompts com base nos recursos suportados.

Os recursos do copiloto também podem ser experimentados diretamente das soluções Purview, através da experiência incorporada. Os cenários suportados pela experiência incorporada são descritos com mais detalhes no módulo intitulado "Descrever as experiências incorporadas do Microsoft Security Copilot".

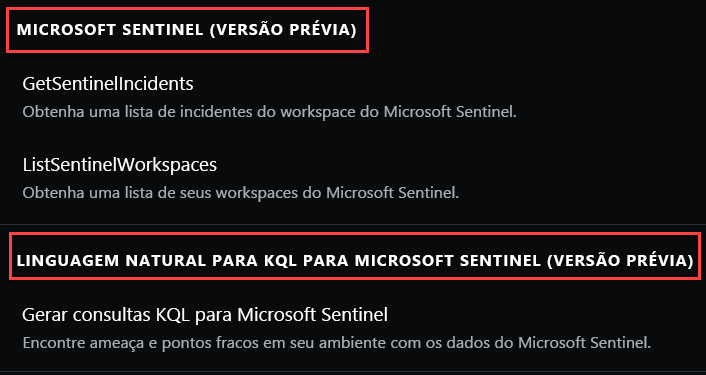

Microsoft Sentinel (Pré-visualização)

O Microsoft Sentinel oferece análises de segurança inteligentes e inteligência contra ameaças em toda a empresa. Com o Microsoft Sentinel, você obtém uma única solução para deteção de ataques, visibilidade de ameaças, caça proativa e resposta a ameaças.

Existem dois plugins separados no Copilot que se relacionam com o Sentinel:

- Microsoft Sentinel (Pré-visualização)

- Linguagem natural para Microsoft Sentinel KQL (Pré-visualização)

Microsoft Sentinel (Pré-visualização)

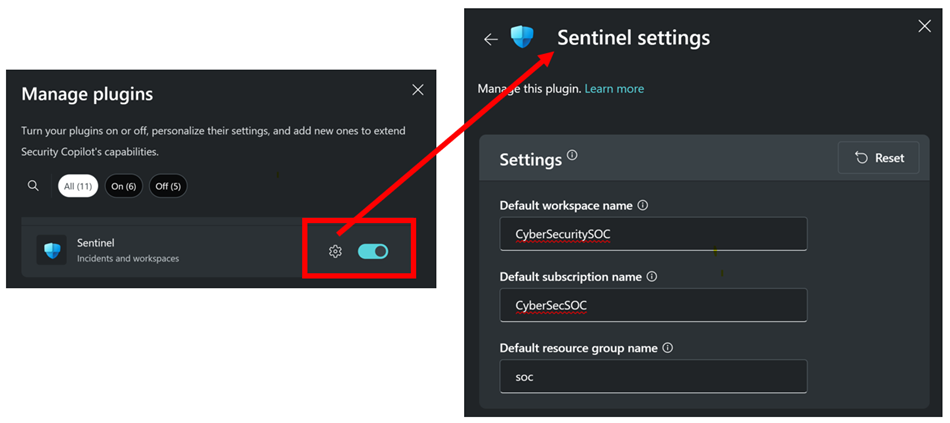

Para utilizar o plug-in do Sentinel, o usuário precisaria receber uma permissão de função que conceda acesso ao Copilot e uma função específica do Sentinel, como o Microsoft Sentinel Reader, para acessar incidentes no espaço de trabalho.

O plug-in do Sentinel também requer que o usuário configure o espaço de trabalho do Sentinel, o nome da assinatura e o nome do grupo de recursos.

Os recursos do plug-in do Sentinel são focados em incidentes e espaços de trabalho. Além disso, o Copilot inclui um promptbook para a investigação de incidentes do Microsoft Sentinel. Este promptbook inclui prompts para obter um relatório sobre um incidente específico, juntamente com alertas relacionados, pontuações de reputação, usuários e dispositivos.

Linguagem natural para Microsoft Sentinel KQL (Pré-visualização)

O plugin de linguagem natural para Sentinel KQL (NL2KQLSentinel) converte qualquer pergunta de linguagem natural no contexto da caça a ameaças em uma consulta KQL pronta para ser executada. Isso economiza tempo das equipes de segurança, gerando uma consulta KQL que pode ser executada automaticamente ou ajustada de acordo com as necessidades do analista.