O que é o ID do dispositivo no Azure?

Nesta unidade, você aprenderá sobre a identidade do dispositivo e as opções de registro e como elas se aplicam a vários dispositivos. Você aprenderá como aplicar o Acesso Condicional para melhorar o controle de acesso com seus dispositivos. Por fim, você considerará os benefícios e as considerações de usar a identidade do dispositivo no Azure.

Noções básicas do ID do dispositivo

A identidade do dispositivo no Microsoft Entra ID ajuda você a controlar os dispositivos que você adiciona à instância do Microsoft Entra da sua organização. Também o ajuda a controlar os dados, os recursos e os elementos a que esses dispositivos podem aceder. Ele fornece uma estrutura para implementar o Acesso Condicional baseado em dispositivo. Você pode usar uma política de Acesso Condicional baseada em dispositivo para limitar o acesso do dispositivo aos ativos da sua organização.

Hoje em dia, o ambiente de trabalho não se restringe aos limites controláveis da sua área de trabalho no local. Nos dias de hoje, os seus colaboradores podem trabalhar em vários locais, não só na região ou país de origem deles, como também no estrangeiro. Os utilizadores podem aceder a um leque mais vasto de tecnologias. Sua organização possui algumas dessas tecnologias, mas não possui outras.

O desafio que a equipe de TI enfrenta é como dar flexibilidade aos usuários e, ao mesmo tempo, proteger os dados da empresa. Você quer oferecer suporte aos seus usuários e permitir que eles sejam produtivos onde quer que estejam trabalhando e em qualquer dispositivo que estejam usando, mas ainda precisa manter os recursos e ativos da sua organização seguros.

Encontrar um equilíbrio entre proteger os ativos e conceder aos utilizadores uma maior flexibilidade nos dispositivos que utilizam está no cerne da identidade de dispositivos. têm de ser conhecidos todos os dispositivos que quer ligar à rede. Há ferramentas, como o Microsoft Intune, que podem melhorar o que se sabe sobre um dispositivo ao garantir a conformidade com os requisitos organizacionais.

A combinação do Microsoft Entra ID com o início de sessão único significa que os utilizadores podem aceder a serviços e aplicações através de qualquer dispositivo. Essa solução atende à necessidade da sua organização de proteger seus recursos e ativos e oferece aos usuários a flexibilidade que eles desejam.

Opções de registo de dispositivos

Você tem três opções de registro de dispositivo para adicionar um dispositivo ao Microsoft Entra ID:

Microsoft Entra registado: Estes dispositivos enquadram-se na categoria Bring Your Own Device (BYOD). Costumam ser dispositivos privados ou que utilizam uma conta Microsoft pessoal ou outra conta local. Este método de registo de dispositivos é o menos restritivo porque suporta dispositivos com Windows 10 ou mais recente, iOS, iPadOS, Android e macOS. A segurança dos dispositivos é, geralmente, assegurada por uma palavra-passe, um PIN, um padrão ou pelo Windows Hello.

O Microsoft Entra juntou-se: a sua organização é proprietária destes dispositivos. Os usuários acessam sua instância do Microsoft Entra baseada em nuvem por meio de sua conta de trabalho. Os IDs dos dispositivos existem apenas na cloud. Esta opção está disponível apenas para dispositivos Windows 10, Windows 11 ou Windows Server 2019. A instalação do Windows Server 2019 Server Core não é suportada. No caso desta opção, a segurança é assegurada por uma palavra-passe ou pelo Windows Hello.

Microsoft Entra híbrido junto: Esta opção é semelhante ao Microsoft Entra juntou. A organização é proprietária desses dispositivos e eles estão conectados com uma conta do Microsoft Entra que pertence a essa organização. As identidades de dispositivos existem na cloud e no local. A opção híbrida é mais adequada às organizações que precisam de acesso no local e a partir da cloud. Esta opção suporta Windows 8.1, 10 e 11 e Windows Server 2012 ou posterior.

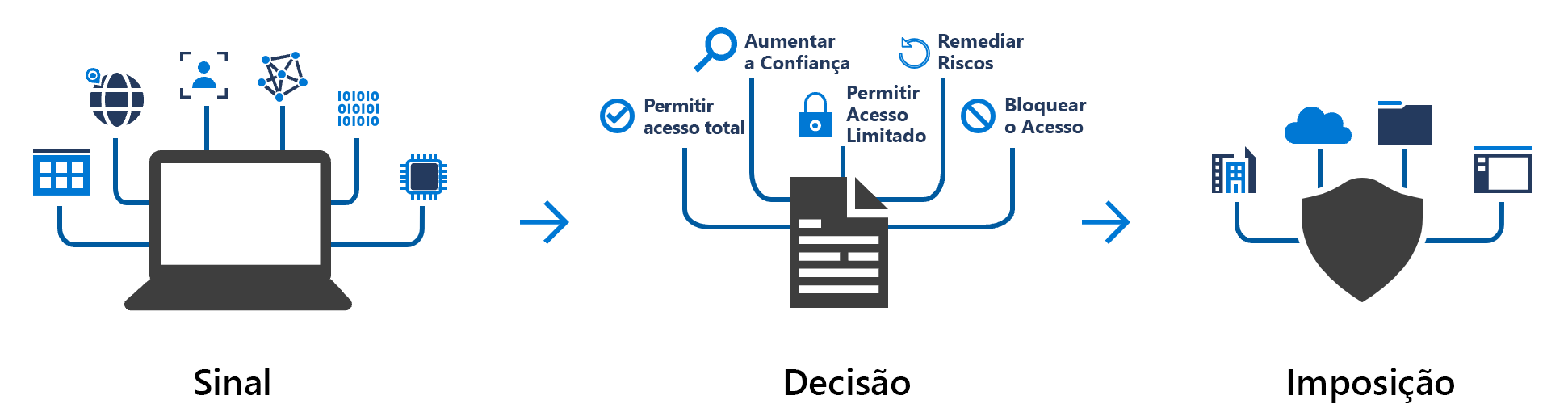

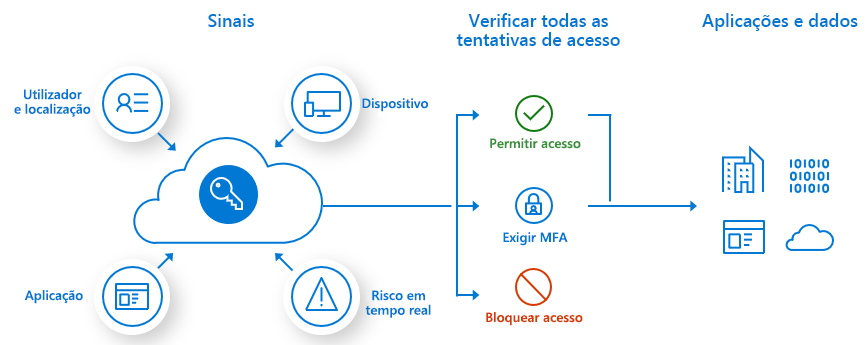

Acesso Condicional

O Acesso Condicional no Microsoft Entra ID usa dados de fontes conhecidas como sinais, valida-os em relação a uma base de regras definível pelo usuário e escolhe o melhor resultado para aplicar as políticas de segurança da sua organização. O Acesso Condicional permite o gerenciamento de identidade de dispositivo, mas as políticas de Acesso Condicional podem ser complexas.

Em sua forma mais simples, você pode pensar nessas políticas como declarações "se-então". Se um utilizador quiser aceder a um recurso, terá de satisfazer a condição para concluir o pedido. Exemplo: Um gerente de folha de pagamento deseja acessar o aplicativo de folha de pagamento. A política de Acesso Condicional exige que eles usem um dispositivo compatível e concluam a autenticação multifator para acessar o aplicativo.

As políticas de Acesso Condicional são aplicadas depois que um usuário conclui com êxito a autenticação de primeiro fator, geralmente com um nome de usuário e senha. Estas políticas não substituem a autenticação do primeiro fator. São utilizadas para aceder a fatores, como o dispositivo, a localização e a aplicação, bem como para avaliar o risco em tempo real.

Tipos comuns de sinal

O Acesso Condicional usa muitos tipos de sinal comuns para tomar uma decisão sobre qual resultado recomendar.

Os sinais incluem os seguintes tipos:

- Associação de utilizador ou grupo, que concede acesso detalhado aos recursos.

- As informações de localização IP usam uma lista de permissões de endereços IP confiáveis e uma lista de bloqueio de endereços IP bloqueados ou proibidos.

- Dispositivo, que lhe permite especificar o tipo de dispositivo e o respetivo estado.

- Aplicação, que lhe permite controlar o acesso a uma aplicação de um dispositivo específico.

- A deteção de riscos calculados e em tempo real permite que o Microsoft Entra ID identifique comportamentos não apenas durante o login, mas também durante toda a sessão do usuário.

- O Microsoft Defender for Cloud Apps fornece monitoramento em tempo real da sessão do usuário e do acesso ao aplicativo. O Defender for Cloud Apps também o ajuda a controlar o seu ambiente na nuvem.

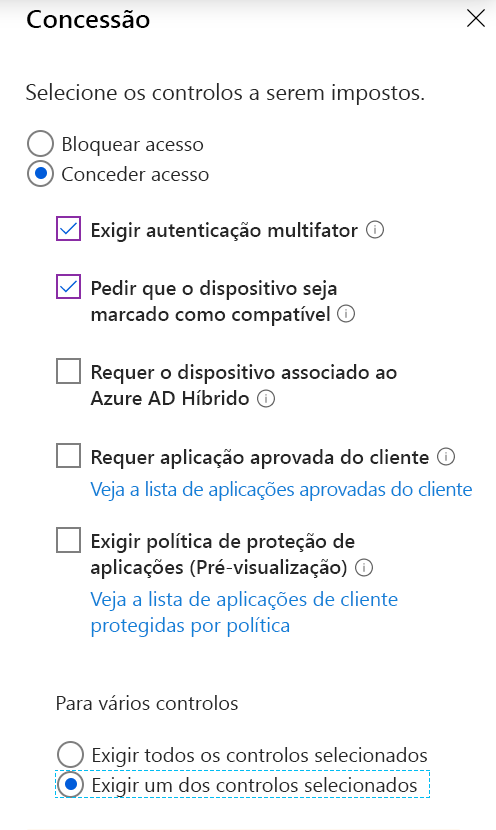

Decisões comuns

O Acesso Condicional avalia os sinais e fornece uma decisão:

- Bloquear o acesso, que é a opção mais restritiva.

- Conceder acesso, que é o menos restritivo, mas pode exigir critérios adicionais antes de permitir o acesso.

Esses critérios podem ser um ou mais dos seguintes:

- Autenticação multifator

- Dispositivo marcado como em conformidade

- Dispositivo que é Microsoft Entra híbrido juntou-se

- Aplicação aprovada

- Necessidade de uma política de proteção de aplicações

Se sua organização usa a autenticação multifator do Microsoft Entra, os usuários não precisam fazer a autenticação multifator quando estiverem usando um dispositivo compatível com MDM (gerenciamento de dispositivos móveis) e o Microsoft Entra ingressou. Você pode selecionar a opção Exigir um dos controles selecionados com os controles de concessão selecionados. Se você precisar de segurança extra para algo como um aplicativo de folha de pagamento, selecione Exigir que todos os controles selecionados exijam autenticação multifator e um dispositivo compatível.

Políticas geralmente aplicadas

Muitas organizações têm preocupações comuns de acesso com as quais as políticas de Acesso Condicional podem ajudar, tais como:

- Exigir a autenticação multifator para todos os utilizadores que tenham funções administrativas.

- Exigir a autenticação multifator para tarefas de gestão do Azure.

- Bloquear os inícios de sessão de utilizadores que estejam a tentar utilizar protocolos de autenticação mais antigos.

- Exigindo locais confiáveis para o registro de autenticação multifator do Microsoft Entra.

- Bloquear ou conceder acesso a partir de localizações específicas.

- Bloquear comportamentos de início de sessão de risco.

- Exigir dispositivos geridos pela organização para aplicações específicas.

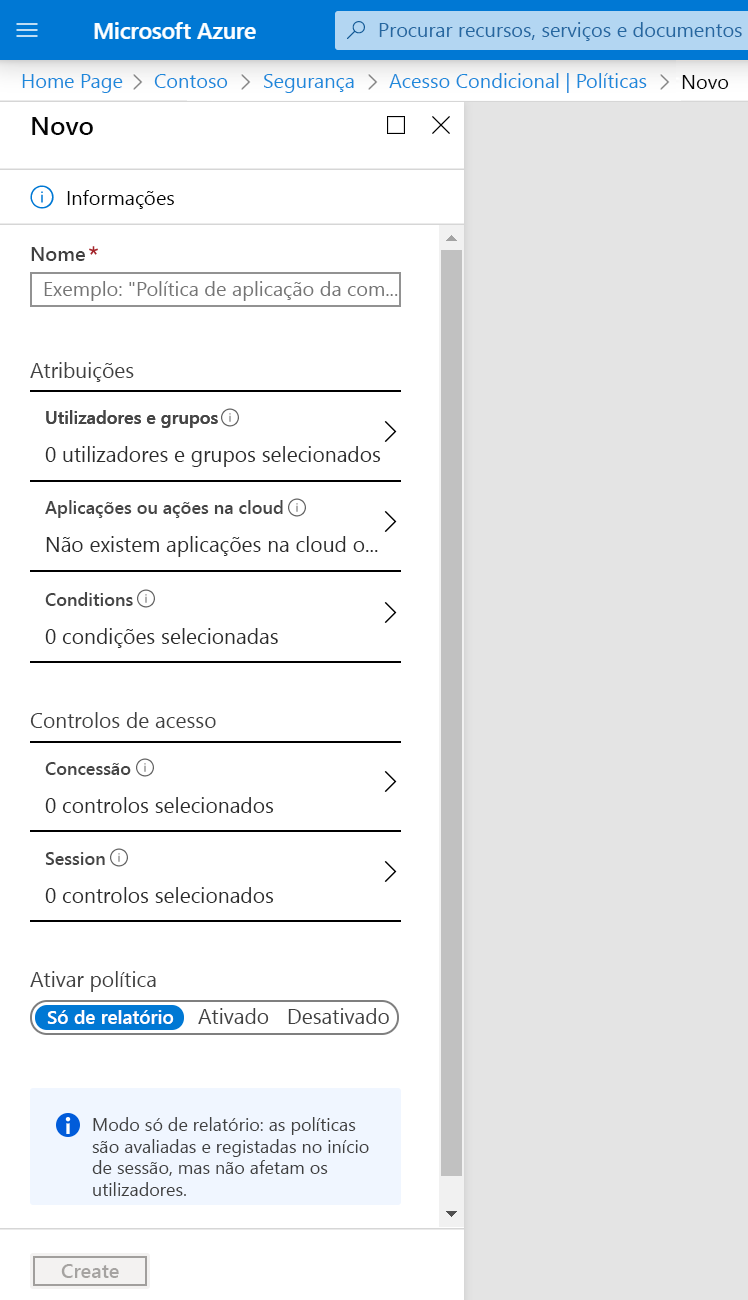

Seleções para criar uma política de Acesso Condicional

Para criar uma política de Acesso Condicional, vá para Nova política de Acesso Condicional de Segurança>>do Microsoft Entra ID>no portal do Azure.

Para que a política funcione, tem de configurar:

| O quê | Como | Porquê |

|---|---|---|

| Aplicações na cloud | Selecione uma ou mais aplicações. | As políticas de Acesso Condicional visam permitir-lhe controlar a forma como os utilizadores autorizados podem aceder a aplicações na cloud. |

| Utilizadores e grupos | Selecione, pelo menos, um utilizador ou grupo que está autorizado a aceder às suas aplicações na cloud selecionadas. | Uma política de Acesso Condicional que não tenha usuários e grupos atribuídos nunca é acionada. |

| Controlos de acesso | Selecione, pelo menos, um controlo de acesso. | Se as suas condições forem satisfeitas, o seu processador de políticas precisa de saber o que fazer. |

Benefícios da gestão da identidade de dispositivos

Aqui estão alguns dos benefícios de usar a identidade do dispositivo combinada com o Acesso Condicional no Microsoft Entra ID:

- A combinação simplifica o procedimento para adicionar e gerenciar dispositivos no Microsoft Entra ID.

- A combinação reduz a fricção para os utilizadores quando alternam entre dispositivos.

- O Microsoft Entra ID suporta ferramentas MDM, como o Microsoft Intune.

- Pode utilizar o início de sessão único (SSO) com qualquer dispositivo registado ou associado.

Fatores a considerar na utilização da gestão dos IDs dos dispositivos

Quando estiver a avaliar o ID do dispositivo, tenha em consideração os seguintes fatores:

- O uso da opção ingressada ou híbrida do Microsoft Entra limita o uso de um sistema operacional baseado no Windows ou no Windows Server no dispositivo.

- O Acesso Condicional requer uma licença do Microsoft Entra ID P1 ou uma licença do Microsoft 365 Business.