Gerenciar colaboração externa

O Microsoft Entra External Identities é um recurso que possibilita que pessoas de fora da sua organização acessem seus aplicativos e recursos. Seus parceiros, distribuidores, fornecedores, fornecedores e outros usuários convidados podem "trazer suas próprias identidades". Quer tenham uma identidade digital corporativa ou emitida pelo governo, ou uma identidade social não gerenciada, como o Google ou o Facebook, eles podem usar suas próprias credenciais para fazer login. O provedor de identidade do usuário externo gerencia sua identidade e você gerencia o acesso aos seus aplicativos com a ID do Microsoft Entra para manter seus recursos protegidos.

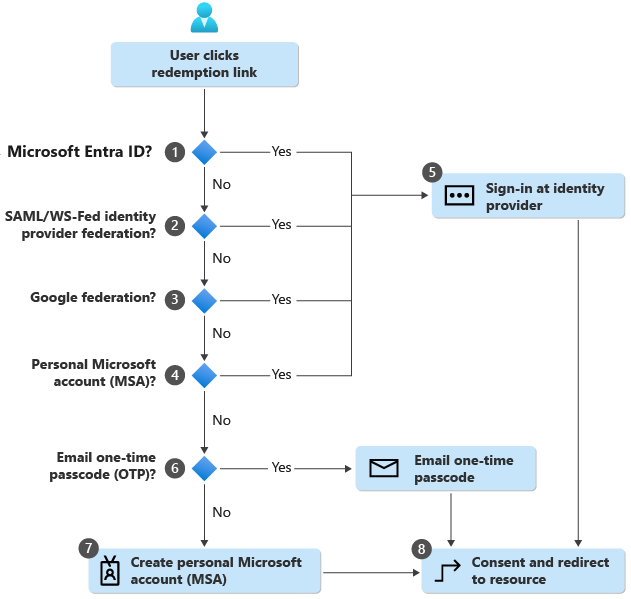

Fluxo de resgate de convites

- O Microsoft Entra ID executa a descoberta baseada no usuário para determinar se o usuário já existe em um locatário gerenciado do Microsoft Entra. (As contas não gerenciadas do Microsoft Entra não podem mais ser usadas para resgate.) Se o UPN (Nome Principal do Usuário) do usuário corresponder a uma conta existente do Microsoft Entra e a um MSA pessoal, o usuário será solicitado a escolher com qual conta deseja resgatar.

- Se um administrador tiver habilitado a federação IdP SAML/WS-Fed, o Microsoft Entra ID verificará se o sufixo de domínio do usuário corresponde ao domínio de um provedor de identidade SAML/WS-Fed configurado e redirecionará o usuário para o provedor de identidade pré-configurado.

- Se um administrador tiver ativado a federação do Google, o ID do Microsoft Entra verificará se o sufixo de domínio do usuário está gmail.com ou se googlemail.com e redirecionará o usuário para o Google.

- O processo de resgate verifica se o usuário tem um MSA pessoal existente. Se o usuário já tiver um MSA existente, ele entrará com seu MSA existente.

- Depois que o diretório base do usuário é identificado, o usuário é enviado ao provedor de identidade correspondente para entrar.

- Se nenhum diretório pessoal for encontrado e o recurso de senha única de e-mail estiver habilitado para convidados, uma senha será enviada ao usuário por meio do e-mail convidado. O usuário recupera e insere essa senha na página de entrada do Microsoft Entra.

- Se nenhum diretório base for encontrado e a senha única de e-mail para convidados estiver desativada, o usuário será solicitado a criar um MSA de consumidor com o e-mail convidado. Suportamos a criação de um MSA com e-mails de trabalho em domínios que não são verificados no Microsoft Entra ID.

- O usuário, depois de se autenticar no provedor de identidade correto, é redirecionado para o Microsoft Entra ID para concluir a experiência de consentimento.

Cenários de identidades externas

As Identidades Externas do Microsoft Entra concentram-se menos na relação de um utilizador com a sua organização e mais na forma como o utilizador pretende iniciar sessão nas suas aplicações e recursos. Dentro desta estrutura, o Microsoft Entra ID suporta vários cenários.

Um cenário de colaboração B2B permite que você convide usuários externos para seu próprio locatário como usuários "convidados" aos quais você pode atribuir permissões (para autorização) enquanto permite que eles usem suas credenciais existentes (para autenticação). Os usuários entram nos recursos compartilhados usando um simples processo de convite e resgate com sua conta de e-mail de trabalho, escola ou outra. Você também pode usar o gerenciamento de direitos do Microsoft Entra para configurar políticas que gerenciam o acesso de usuários externos. E agora, com a disponibilidade de fluxos de usuários de inscrição de autoatendimento, você pode permitir que usuários externos se inscrevam nos próprios aplicativos. A experiência pode ser personalizada para permitir a inscrição com uma identidade profissional, escolar ou social (como Google ou Facebook). Você também pode coletar informações sobre o usuário durante o processo de inscrição.

A lista a seguir identifica um exemplo de cenário de colaboração B2B e detalha alguns dos recursos que ele fornece:

- Cenário principal - Colaboração usando aplicativos da Microsoft (Microsoft 365, Teams e assim por diante) ou seus próprios aplicativos (aplicativos SaaS, aplicativos desenvolvidos sob medida e assim por diante).

- Destinado a - Colaborar com parceiros de negócios de organizações externas como fornecedores, parceiros, fornecedores. Os usuários aparecem como usuários convidados em seu diretório.

- Provedores de identidade suportados - Os usuários externos podem colaborar usando contas de trabalho, contas escolares, qualquer endereço de e-mail, provedores de identidade baseados em SAML e WS-Fed, Gmail e Facebook.

- Gerenciamento de usuários externos - Os usuários externos são gerenciados no mesmo diretório que os funcionários, mas normalmente são anotados como usuários convidados. Os usuários convidados podem ser gerenciados da mesma forma que os funcionários, adicionados aos mesmos grupos e assim por diante.

- Logon único (SSO) - SSO para todos os aplicativos conectados ao Microsoft Entra, é suportado. Por exemplo, você pode fornecer acesso ao Microsoft 365 ou aplicativos locais e a outros aplicativos SaaS, como Salesforce ou Workday.

- Política de segurança e conformidade - Gerenciada pelo host/organização convidadora (por exemplo, com políticas de Acesso Condicional).

- Branding - É utilizada a marca da organização anfitriã/convidativa.

Gerenciar configurações de colaboração externa no Microsoft Entra ID

Esta unidade descreve como habilitar a colaboração B2B do Microsoft Entra. Em seguida, exploramos a capacidade de designar quem pode convidar hóspedes e determinar as permissões que os hóspedes têm.

Por padrão, todos os usuários e convidados do seu diretório podem convidar convidados, mesmo que eles não estejam atribuídos a uma função de administrador. As definições de colaboração externa permitem-lhe ativar ou desativar os convites de convidados para diferentes tipos de utilizadores da sua organização. Também pode delegar convites a utilizadores individuais mediante a atribuição de funções que lhes permitem convidar pessoas.

O Microsoft Entra ID permite restringir o que os usuários convidados externos podem ver no diretório do Microsoft Entra. Por padrão, os usuários convidados recebem um nível de permissão limitado. Os convidados são impedidos de listar usuários, grupos ou outros recursos de diretório, mas os convidados podem ver a associação de grupos não ocultos. Os administradores podem alterar a configuração de permissões de convidado, permitindo que você restrinja ainda mais o acesso de convidados, para que os hóspedes só possam visualizar suas próprias informações de perfil. Para obter detalhes, consulte Restringir permissões de acesso de convidado.

Definir configurações de colaboração externa entre empresas

Com a colaboração Microsoft Entra B2B (Business to Business), um administrador de locatário pode definir as seguintes políticas de convite:

- Desativar convites (nenhum usuário externo pode ser convidado)

- Somente administradores e usuários na função Convidado Convidado podem convidar (somente administradores e usuários na função Convidado Convidado podem convidar)

- Os administradores, a função Convidado Convidado e os membros podem convidar (a mesma configuração acima, mas os membros convidados também podem convidar usuários externos)

- Todos os usuários, incluindo convidados, podem convidar (como o nome indica, todos os usuários no locatário podem convidar usuários externos)

Por padrão, todos os usuários, incluindo convidados, podem convidar usuários convidados.