Projetar e implementar o AD CS

É fundamental garantir que você projete sua autoridade de certificação interna da maneira ideal. Seu design terá implicações significativas para os aspetos operacionais e de segurança do seu ambiente PKI.

Criando hierarquia baseada em AD CS

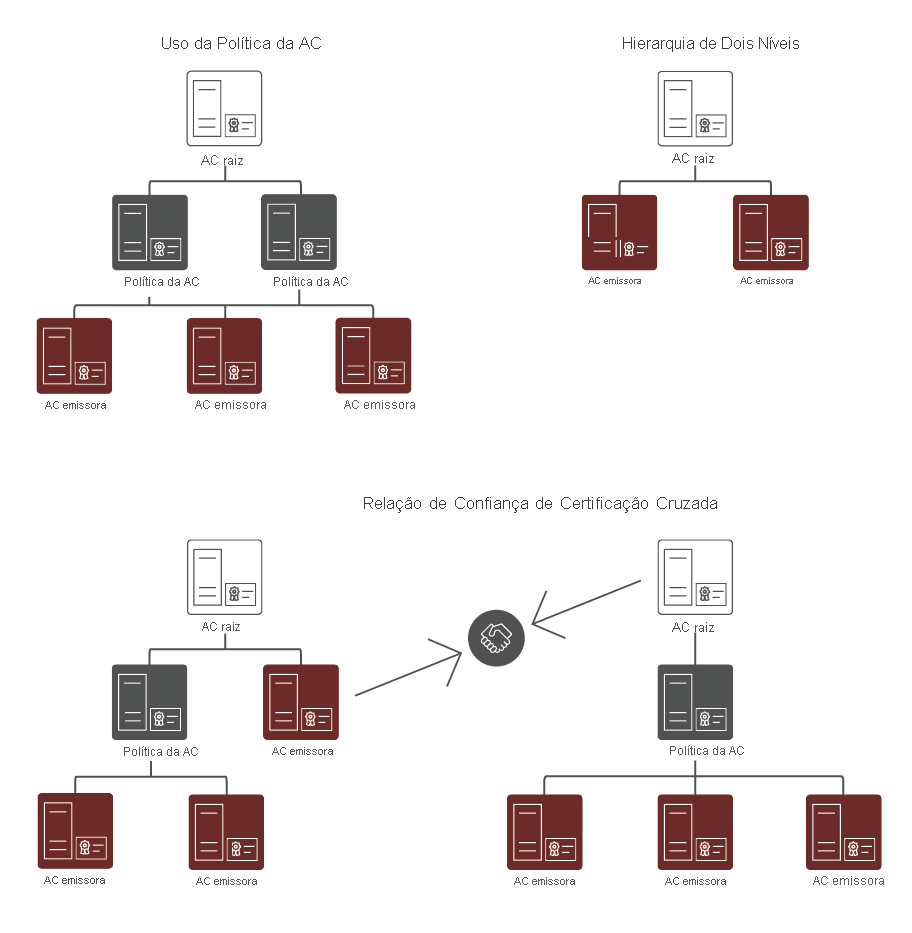

Antes de implementar o AD CS, você deve primeiro projetar sua hierarquia de autoridade de certificação. Como parte do seu design, você deve decidir quantas camadas de autoridade de certificação você precisa e qual será a finalidade da autoridade de certificação em cada camada. Não recomendamos a criação de uma hierarquia de autoridade de certificação com profundidade superior a três níveis, a menos que ela esteja em um ambiente complexo, altamente seguro ou distribuído. Mais comumente, as hierarquias de autoridade de certificação têm dois níveis, com a autoridade de certificação raiz no nível superior e uma autoridade de certificação subordinada, emitindo autoridade de certificação no segundo nível. Normalmente, você usa a autoridade de certificação raiz para criar a hierarquia da autoridade de certificação. Nesse caso, a autoridade de certificação raiz permanece offline enquanto você confia na autoridade de certificação subordinada para emitir e gerenciar certificados.

Nota

Uma hierarquia de autoridade de certificação multinível não é obrigatória. Para ambientes menores e menos complexos, você pode implementar apenas uma autoridade de certificação raiz. Nesse caso, a autoridade de certificação raiz também fornece emissão de certificado e funcionalidade de gerenciamento.

Alguns projetos de autoridades de certificação mais complexos incluem:

- Hierarquias da autoridade de certificação com uma autoridade de certificação de política. As autoridades de certificação de política são autoridades de certificação subordinadas que residem diretamente sob a autoridade de certificação raiz e, acima de outras, autoridades de certificação subordinadas em uma hierarquia de autoridade de certificação. Você usa CAs de política para emitir certificados de CA para suas CAs subordinadas. Os certificados de autoridade de certificação refletem as políticas e os procedimentos que uma organização implementa para proteger sua PKI, os processos que validam a identidade dos titulares de certificados e os processos que impõem os procedimentos que gerenciam certificados. Uma autoridade de certificação de política emite certificado apenas para outras autoridades de certificação. As autoridades de certificação que recebem esses certificados devem manter e aplicar as políticas definidas pela autoridade de certificação de política. O uso de autoridades de certificação de políticas não é obrigatório, a menos que diferentes divisões, setores ou locais da sua organização exijam políticas e procedimentos de emissão diferentes. Por exemplo, uma organização pode implementar uma autoridade de certificação de política para todos os certificados que emite internamente para os funcionários e outra autoridade de certificação de política para todos os certificados que emite para contratados.

- Hierarquias de autoridade de certificação com confiança de certificação cruzada. Nesse cenário, duas hierarquias de autoridade de certificação independentes interoperam quando uma autoridade de certificação em uma hierarquia emite um certificado de autoridade de certificação cruzada para uma autoridade de certificação em outra hierarquia. Ao fazer isso, você estabelece confiança mútua entre diferentes hierarquias de autoridade de certificação.

CAs autônomas versus corporativas

Ao usar o AD CS, você pode implantar dois tipos de autoridades de certificação: autônoma e corporativa. Esses tipos de autoridades de certificação não são sobre hierarquia, mas sim sobre funcionalidade e integração com o AD DS. Uma autoridade de certificação autônoma não depende do AD DS. Uma autoridade de certificação corporativa requer o AD DS para fornecer funcionalidade adicional, como o registro automático. O registro automático permite que usuários de domínio e dispositivos ingressados no domínio se inscrevam automaticamente para certificados depois de habilitar o registro automático de certificados por meio da Diretiva de Grupo.

A tabela a seguir detalha as diferenças mais significativas entre autoridades de certificação autônomas e corporativas.

Característica

AC independente

AC Empresarial

Uso típico

Normalmente, você usa uma autoridade de certificação autônoma para autoridades de certificação offline.

Normalmente, você usa uma autoridade de certificação corporativa para emitir certificados para usuários, computadores e serviços. Não é possível usá-lo como uma autoridade de certificação offline.

Dependências do AD DS

Uma autoridade de certificação autônoma não depende do AD DS.

Uma autoridade de certificação corporativa depende do AD DS como seu banco de dados de configuração e registro. Uma autoridade de certificação corporativa também usa o AD DS para publicar certificados e seus metadados.

Métodos de solicitação de certificado

Os usuários podem solicitar certificados de uma autoridade de certificação autônoma somente usando um procedimento manual ou registro na Web.

Os usuários podem solicitar certificados de uma autoridade de certificação corporativa usando o registro manual, o registro na Web, o registro automático, o registro em nome e os serviços Web

Métodos de emissão de certificados

Um administrador de autoridade de certificação deve aprovar todas as solicitações manualmente.

A autoridade de certificação pode emitir certificados ou negar a emissão de certificados automaticamente com base em uma configuração personalizada definida pelo administrador da autoridade de certificação.

Uma autoridade de certificação raiz corporativa é a opção mais comum ao implantar uma única autoridade de certificação em um ambiente AD DS. Se você implantar uma hierarquia de duas camadas com uma autoridade de certificação subordinada em um ambiente AD DS, deverá considerar o uso de uma autoridade de certificação raiz autônoma como autoridade de certificação raiz. Isso permite que você o coloque offline sem afetar o processo de gerenciamento de certificados para usuários de domínio e dispositivos ingressados no domínio.

Outra consideração é o tipo de instalação do sistema operacional. Os cenários de instalação da Experiência Desktop e do Server Core suportam o AD CS. O Server Core minimiza a superfície potencial de hackers mal-intencionados e a sobrecarga de manutenção do sistema operacional, o que o torna a escolha ideal para o AD CS em um ambiente corporativo.

Além disso, você deve ter em mente que não é possível alterar nomes de computador, nome de domínio ou associações de domínio de computador depois de implantar uma autoridade de certificação de qualquer tipo nesse computador. Portanto, é importante definir essas configurações antes da implantação.

Há também algumas considerações específicas para a implantação de uma autoridade de certificação raiz autônoma offline:

- Antes de emitir um certificado subordinado da autoridade de certificação raiz, certifique-se de fornecer pelo menos um ponto de distribuição da lista de revogação de certificados (CDP) e um local AIA que estarão disponíveis para todos os clientes. Isso ocorre porque, por padrão, uma autoridade de certificação raiz autônoma tem o CDP e o AIA localizados em si mesmos. Portanto, quando você tira a autoridade de certificação raiz da rede, uma verificação de revogação falhará porque os locais CDP e AIA ficarão inacessíveis. Ao definir esses locais, você deve copiar manualmente as informações de CRL e AIA para esse local.

- Defina um período de validade para CRLs que a autoridade de certificação raiz publica para um longo período de tempo, por exemplo, um ano. Isso significa que você terá que ativar a autoridade de certificação raiz uma vez por ano para publicar uma nova CRL e, em seguida, terá que copiá-la para um local que esteja disponível para os clientes. Se você não conseguir fazer isso, depois que a CRL na autoridade de certificação raiz expirar, as verificações de revogação para todos os certificados também falharão.

- Use a Diretiva de Grupo para publicar o certificado de autoridade de certificação raiz em um armazenamento de autoridade de certificação raiz confiável em todos os computadores cliente e servidor. Você deve fazer isso manualmente porque uma autoridade de certificação autônoma não pode fazê-lo automaticamente, ao contrário de uma autoridade de certificação corporativa. Você também pode publicar o certificado de autoridade de certificação raiz no AD DS usando a ferramenta de linha de comando certutil.

Demonstração

O vídeo a seguir demonstra como:

- Configure os pré-requisitos para uma autoridade de certificação raiz corporativa.

- Implante uma autoridade de certificação raiz corporativa.

As principais etapas do processo são:

- Crie um ambiente AD DS. Crie uma floresta do AD DS de domínio único.

- Configure os pré-requisitos para uma autoridade de certificação raiz corporativa. Instale a função de servidor e os serviços de função de servidor necessários.

- Implante uma autoridade de certificação raiz corporativa. Configure as configurações da autoridade de certificação raiz corporativa.