Definir identity administration

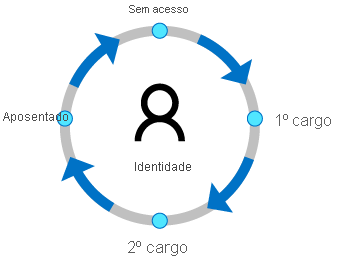

A administração de identidade é como os objetos de identidade são gerenciados ao longo do tempo de existência da identidade. Esta administração pode ser manual ou automatizada. No entanto, isso tem de ser feito. Aqui está um exemplo simples do que acontece sem governança e administração de suas identidades.

História - a vida de uma identidade

Você tem um usuário chamado Juan. Juan recebe uma conta na sua empresa e trabalha há vários anos. Durante esse tempo, o usuário recebe acesso de administrador para implantar um aplicativo. Mais tarde, Juan deixa a empresa em boa consideração; no entanto, a conta nunca é removida do sistema. Um gerente esqueceu de enviar a papelada para fechar a conta. Não há nenhum sistema de governança em vigor para notar que a conta não está sendo usada e que Juan não está mais listado nos sistemas de RH. Um ano depois, Juan é vítima de um e-mail de phishing e tem seu nome de usuário e senha pessoais roubados. Sendo como muitas pessoas, Juan usou uma senha semelhante para sua vida pessoal e suas contas de trabalho. Adivinhe, agora você tem um cenário onde seus sistemas podem ser invadidos. E o ataque vem do que parece ser uma conta válida!

A administração de identidade fornece

- Um sistema que é altamente configurável em torno de processos de negócios

- A agilidade para dimensionar recursos de acordo com a demanda

- Redução de custos através da distribuição e automatização da gestão

- Flexibilidade em torno da sincronização, proliferação e controle de alterações

Tarefas comuns de administração de identidades

Há muitas tarefas comuns executadas durante a administração de identidade.

Proliferação de identidades - lida com o armazenamento de objetos de identidade dentro do ambiente. Muitas vezes, as organizações têm identidades em locais como o Ative Directory, outros serviços de diretório e armazenamentos de identidades específicos de aplicativos.

Provisão e Desprovimento - são, na verdade, duas capacidades separadas. O provisionamento fala sobre como os objetos de identidade são criados dentro de um sistema. A exclusão centra-se na remoção de uma identidade do acesso (eliminação, desativação do princípio de segurança ou remoção do acesso).

Atualizações de identidade - envolve como as informações de identidade são atualizadas em todo o ambiente. A ideia é passar de um esforço manual para uma abordagem mais automatizada e simplificada.

Sincronização - é garantir que os sistemas de identidade em um ambiente estejam atualizados com as informações de identidade mais recentes. Estas informações são muitas vezes cruciais para determinar o acesso. As principais coisas que influenciam esse recurso são como a sincronização é executada, seja manual, baseada em tempo ou orientada por eventos.

Gerenciamento de senhas - se concentra em onde e como as senhas são definidas em toda a infraestrutura de identidade. Na maioria das organizações, o Service Desk ainda é o ponto focal para senhas esquecidas.

Gerenciamento de Grupo - concentra-se em como uma organização gerencia grupos (por exemplo, Ative Directory e/ou LDAP) em seu ambiente. Os grupos são uma das formas mais comuns para determinar permissões de acesso a recursos e são caros para gerenciar e operar.

Application Entitlement Management - define como as identidades recebem acesso aos aplicativos. Ele se concentra em fornecer direitos de aplicação de grão grosso que são aplicados como uma capacidade contida no pilar de autorização. Por outro lado, os direitos refinados são geridos como atributos relacionados com uma identidade.

Interface do usuário - é como o usuário final pode solicitar, ou fazer, atualizações em suas informações de identidade. Em muitos ambientes, os usuários continuam a entrar em contato com o Service Desk para obter atualizações em suas informações de identidade.

Controle de alterações - o recurso se concentra em como as alterações fluem pelo ambiente, sejam elas concluídas manualmente por um profissional do Service Desk. Pode haver automação com ou sem fluxo de trabalho, o que impulsiona o processo de mudança. Algumas organizações ainda enviam e-mails para concluir solicitações, enquanto outras têm processos ricos e maduros para executar a alteração.

Automação do gerenciamento de identidades

| PowerShell | CLI (interface de linha de comando) |

|---|---|

| O PowerShell multiplataforma é executado em Windows, macOS, Linux | Interface de linha de comando multiplataforma, instalável no Windows, macOS, Linux |

| Requer o Windows PowerShell ou PowerShell | É executado no Windows PowerShell, prompt de comando ou Bash e outros shells Unix |

| Linguagem de script | Ação | Comando |

|---|---|---|

| CLI do Azure | Criar utilizador | az ad user create --display-name "New User" --password "Password" --user-principal-name NewUser@contoso.com |

| Microsoft Graph | Criar utilizador | New-MgUser -DisplayName "New User" -PasswordProfile Password -UserPrincipalName "NewUser@contoso.com" -AccountEnabled $true -MailNickName "Newuser“ |

Ao escolher a ferramenta certa, considere sua experiência passada e o ambiente de trabalho atual. A sintaxe da CLI do Azure é semelhante à do script Bash. Se você trabalha principalmente com sistemas Linux, a CLI do Azure parece mais natural. O PowerShell é o mecanismo de script da Microsoft. Se você trabalha principalmente com sistemas Windows, o PowerShell é uma opção natural. Os comandos seguem um esquema de nomenclatura verbo-substantivo e os dados são retornados como objetos.

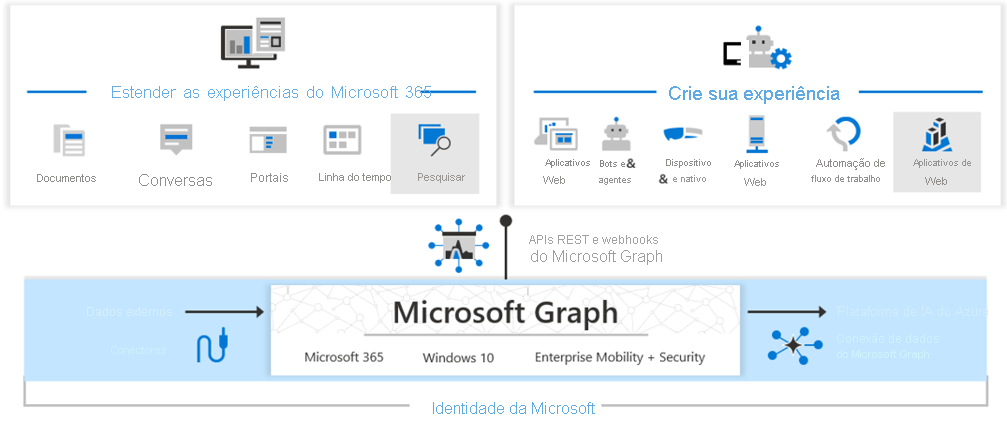

Microsoft Graph

O Microsoft Graph expõe APIs REST e bibliotecas de cliente para acessar dados nos seguintes serviços de nuvem da Microsoft, como Microsoft Entra ID, Microsoft 365, dispositivos e muitos outros.

A API do Microsoft Graph oferece um único ponto de extremidade, , para fornecer acesso a informações e dados avançados e centrados nas pessoas na nuvem da Microsoft, incluindo o Microsoft 365,

https://graph.microsoft.como Windows 10 e o Enterprise Mobility + Security. Você pode usar APIs REST ou SDKs para acessar o ponto de extremidade e criar aplicativos que ofereçam suporte a cenários do Microsoft 365. O acesso pode ir desde a produtividade, à colaboração, à educação. O Microsoft Graph também inclui um poderoso conjunto de serviços que gerenciam a identidade do usuário e do dispositivo. Você pode determinar e configurar o acesso, a conformidade, a segurança e ajudar a proteger as organizações contra vazamento ou perda de dados.Os conectores do Microsoft Graph funcionam na direção de entrada, fornecendo dados externos à nuvem da Microsoft em serviços e aplicativos do Microsoft Graph, para aprimorar as experiências do Microsoft 365, como o Microsoft Search. Existem conectores para muitas fontes de dados comumente usadas, como Box, Google Drive, Jira e Salesforce.

O Microsoft Graph Data Connect fornece um conjunto de ferramentas para simplificar a entrega segura e escalável de dados do Microsoft Graph para armazenamentos de dados populares do Azure. Os dados armazenados em cache servem como fontes de dados para as ferramentas de desenvolvimento do Azure que você pode usar para criar aplicativos inteligentes.

Juntos, a API do Microsoft Graph, os conectores e o Data Connect alimentam a plataforma de serviços de nuvem da Microsoft. Com a capacidade de acessar dados do Microsoft Graph e outros conjuntos de dados, você pode obter insights e análises, estender o Azure e o Microsoft 365 criando aplicativos exclusivos e inteligentes.