Descrever criptografia e hash

Uma forma de mitigar as ameaças comuns à cibersegurança é encriptar dados sensíveis ou valiosos. A encriptação é o processo de tornar os dados ilegíveis e inutilizáveis para visualizadores não autorizados. Para usar ou ler dados criptografados, eles devem ser descriptografados, o que requer o uso de uma chave secreta.

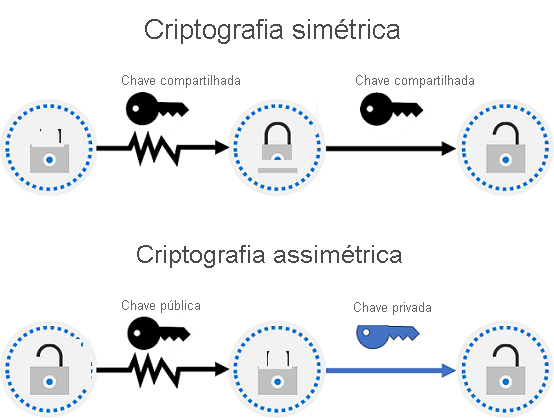

Existem dois tipos de encriptação de nível superior: simétrica e assimétrica. A encriptação simétrica utiliza a mesma chave para encriptar e desencriptar os dados. A encriptação assimétrica utiliza um par de chaves pública e privada. Qualquer chave pode criptografar dados, mas a chave usada para criptografar não pode ser usada para descriptografar dados criptografados. Para desencriptar, precisa de uma chave emparelhada. Por exemplo, se a chave pública é usada para encriptar, então apenas a chave privada correspondente pode ser usada para desencriptar. A criptografia assimétrica é usada para coisas como acessar sites na internet usando o protocolo HTTPS e soluções de assinatura eletrônica de dados. A encriptação pode proteger os dados em repouso ou em trânsito. Para obter informações adicionais sobre os conceitos de criptografia, consulte Descrever conceitos de criptografia

Encriptação de dados inativos

Dados em repouso são os dados armazenados em um dispositivo físico, como um servidor. Ele pode ser armazenado em um banco de dados ou uma conta de armazenamento, mas, independentemente de onde está armazenado, a criptografia de dados em repouso garante que os dados sejam ilegíveis sem as chaves e segredos necessários para descriptografá-los.

Se um invasor obtivesse um disco rígido com dados criptografados e não tivesse acesso às chaves de criptografia, ele seria incapaz de ler os dados.

Encriptação dos dados em trânsito

Dados em trânsito são os dados que se movem de um local para outro, como através da Internet ou através de uma rede privada. A transferência segura pode ser processada por diversas camadas diferentes. Isso pode ser feito criptografando os dados na camada do aplicativo antes de enviá-los por uma rede. HTTPS é um exemplo de criptografia em trânsito.

A encriptação de dados em trânsito protege-os de observadores externos e fornece um mecanismo para transmitir dados, ao mesmo tempo que limita o risco de exposição.

Encriptação para dados em utilização

Um caso de uso comum para criptografia de dados em uso envolve a proteção de dados em armazenamento não persistente, como cache de RAM ou CPU. Isso pode ser alcançado através de tecnologias que criam um enclave (pense nisso como um cofre seguro) que protege os dados e mantém os dados criptografados enquanto a CPU processa os dados.

Hashing

O hash usa um algoritmo para converter texto em um valor exclusivo de comprimento fixo chamado hash. Cada vez que o mesmo texto é transformado em hash com o mesmo algoritmo, o mesmo valor hash é produzido. Esse hash pode ser utilizado como um identificador exclusivo dos respetivos dados associados.

O hashing é diferente da criptografia porque não usa chaves e o valor hash não é posteriormente descriptografado de volta ao original.

O hashing é frequentemente usado para armazenar senhas. Quando um utilizador introduz a respetiva palavra-passe, o mesmo algoritmo que criou o hash armazenado cria um hash da palavra-passe introduzida. Isso é comparado com a versão armazenada em hash da senha. Se corresponderem, o utilizador introduziu a palavra-passe corretamente. Isso é mais seguro do que armazenar senhas de texto simples, mas os algoritmos de hash também são conhecidos pelos hackers. Como as funções hash são deterministas (a mesma entrada produz a mesma saída), os hackers podem utilizar ataques de dicionário de força bruta através de hashing das palavras-passe. Para cada hash correspondido, eles conhecem a palavra-passe real. Para mitigar esse risco, as senhas geralmente são "salgadas". Isso se refere à adição de um valor aleatório de comprimento fixo à entrada de funções de hash para criar hashes exclusivos para a mesma entrada.