Exercício - Teste a sua política de Front Door e WAF.

A etapa final é testar o ambiente Front Door e verificar se as regras de roteamento estão configuradas corretamente para direcionar o tráfego da Web. Também queremos testar a disponibilidade dos servidores Web de origem e se o conteúdo armazenado em cache ainda pode ser acessado quando os servidores estão inativos.

Testar a distribuição de tráfego para a aplicação Web de registo de veículos

No Cloud Shell, execute o seguinte comando para gerar a URL para o seu ponto de extremidade Front Door.

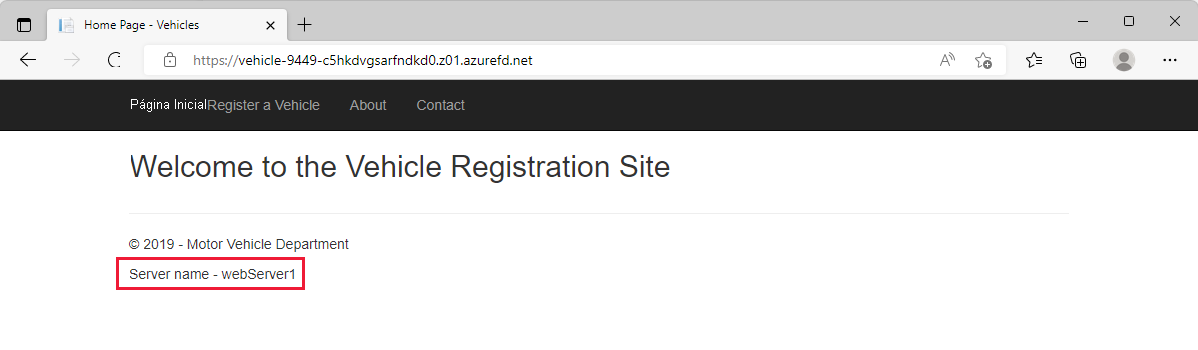

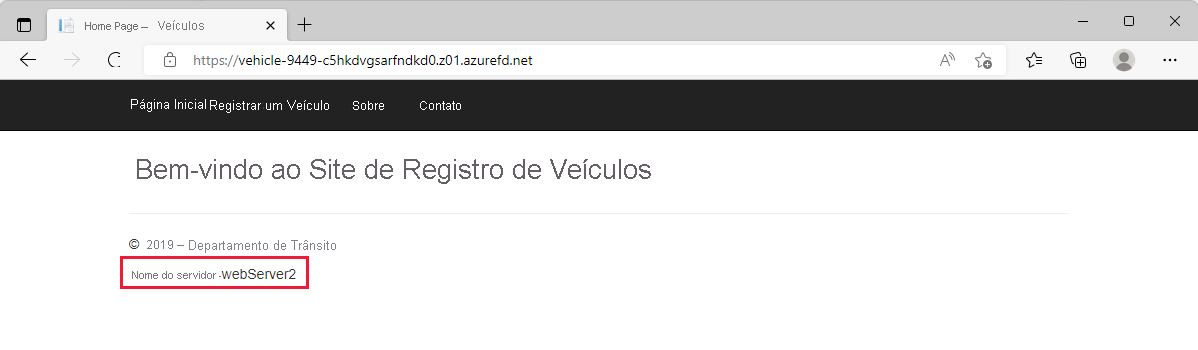

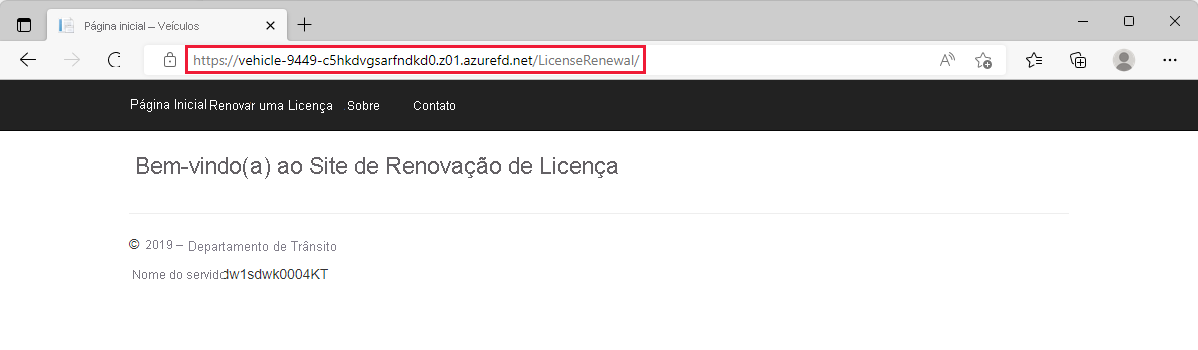

echo https://$(az afd endpoint show \ --profile-name vehicleFrontDoor \ --endpoint-name $endpoint \ --resource-group $RG \ --query hostName \ --output tsv)Usando um navegador da Web, navegue até o site na URL retornada no comando anterior. Este URL é o endereço do ponto de extremidade que você criou no perfil Front Door. Verifique se a página inicial da aplicação Web de registo de veículos é apresentada. Observe que o nome do servidor Web é mostrado na página para que você saiba qual instância está atendendo sua solicitação.

Atualize o navegador pressionando F5 algumas vezes no teclado. Note que o nome do servidor está mudando de webServer1 para webServer2e vice-versa. Ambos os servidores Web estão localizados na mesma região e têm latência semelhante. Assim, ambos os servidores têm chances iguais de atender às suas solicitações.

Roteamento de teste

Agora vamos testar o roteamento da configuração de rota para cada site. Você configurou uma rota que corresponde a /VehicleRegistration/ e /VehicleRegistration/* para ir para o endpoint privado dos servidores web. Para solicitações que correspondem a /LicenseRenewal/ e /LicenseRenewal/*, foram encaminhadas para o serviço de aplicação. Neste laboratório, a comunicação entre o Azure Front Door e os recursos de origem é privada porque está a usar o serviço Private Link para estabelecer conectividade.

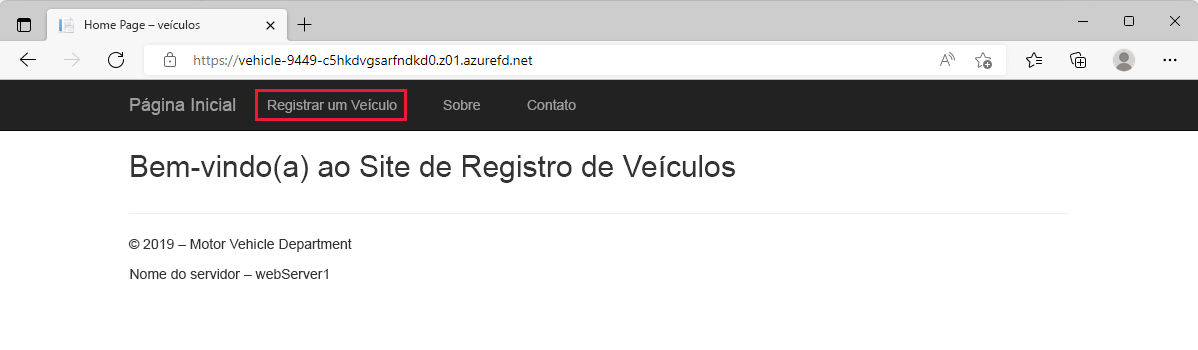

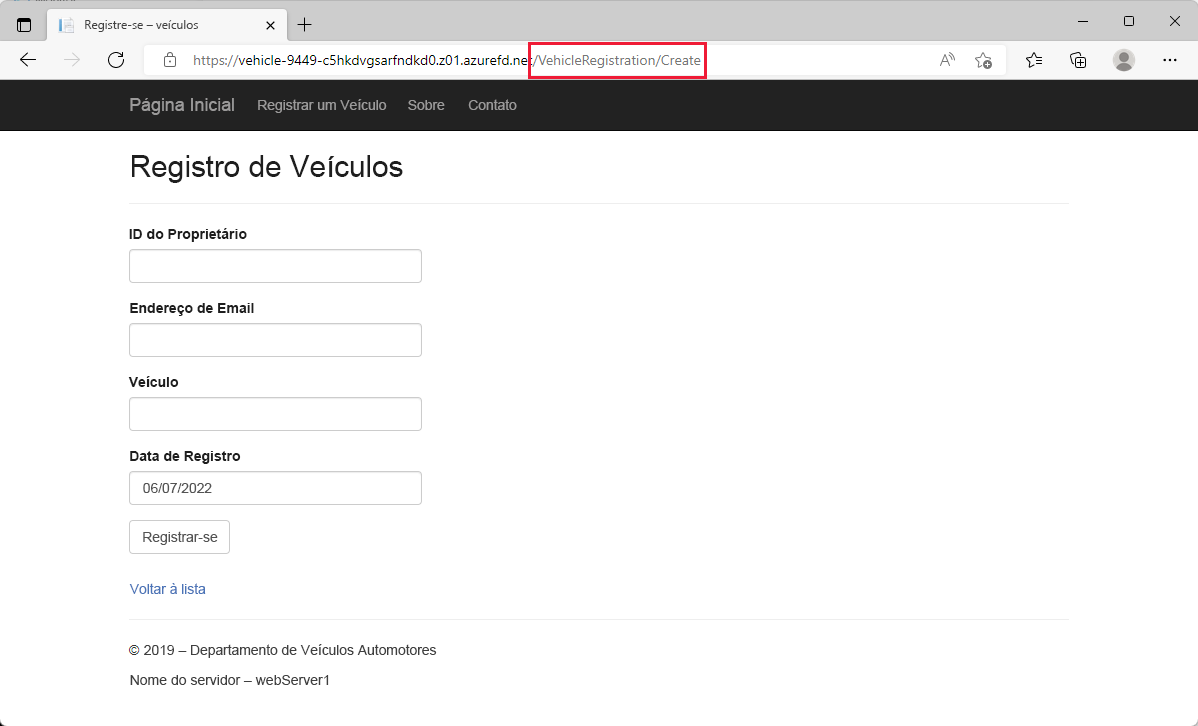

Para testar o encaminhamento para outras páginas do site de registro de veículos, selecione Registrar um veículo.

Observe que a URL foi alterada para conter o caminho

/VehicleRegistration/Create. Como temos um padrão de para corresponder de/VehicleRegistration/*, o curinga corresponde a qualquer coisa após/e é roteado para os servidores da Web que hospedam o site de registro de veículos.

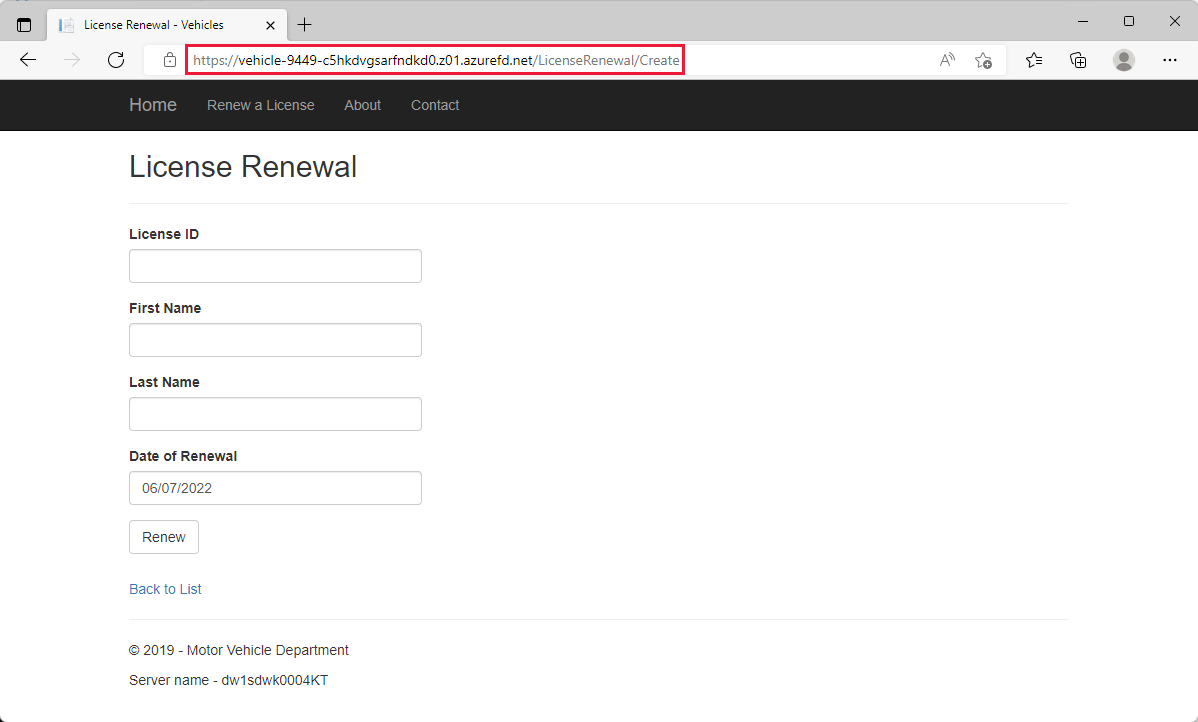

Em seguida, vamos testar o roteamento para o site de renovação de licenças. Altere o caminho de

/VehicleRegistration/Createpara/LicenseRenewal/. Esse caminho é direcionado para a origem do serviço de aplicativo.

Selecione Renovar uma licença para ver o caminho mudar para

/LicenseRenewal/Create. Assim como a rota para a matrícula de veículos, há um padrão de correspondência de/LicenseRenewal/*que inclui um curinga para corresponder a qualquer padrão após/e direcionar esse tráfego para o serviço da aplicação.

Com essa configuração, você pode direcionar seus usuários para ambos os sites através da Porta da Frente. Você pode configurar um domínio personalizado que pode ser facilmente lembrado e direcionar os usuários para a página correta para suas necessidades. Com o Front Door, você pode expandir para hospedar vários sites, habilitar o cache para melhorar o desempenho de recursos estáticos e fornecer um aplicativo Web altamente escalável e disponível.

Testar política de segurança

Transfira e instale o Go para Windows. Use todas as configurações padrão durante a instalação. Você precisa Go para executar o aplicativo GoTestWAF.

Baixe e instale o Git para Windows. Use todas as configurações padrão durante a instalação. Você precisa do Git para clonar o repositório gotestwaf para sua máquina local.

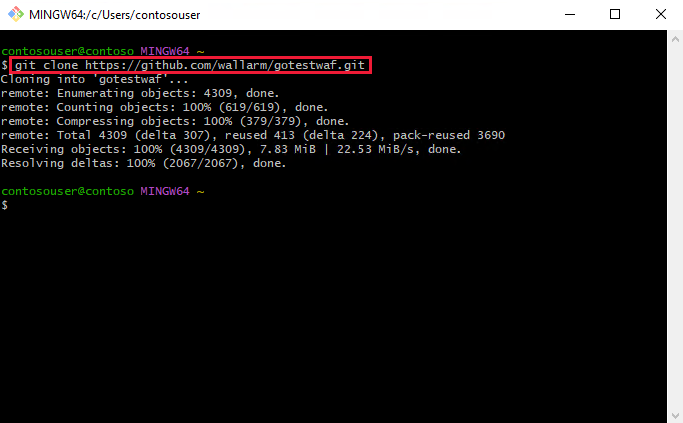

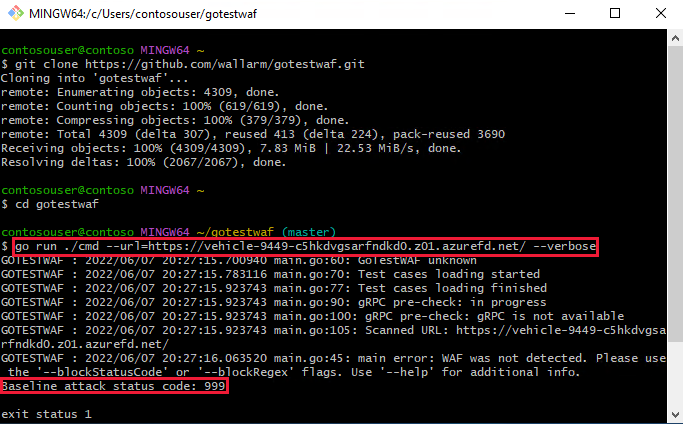

Depois de instalar o Go e o Git para Windows, abra Git Bash e execute

git clone https://github.com/wallarm/gotestwaf.gitpara baixar os arquivos GoTestWAF do para sua máquina local.

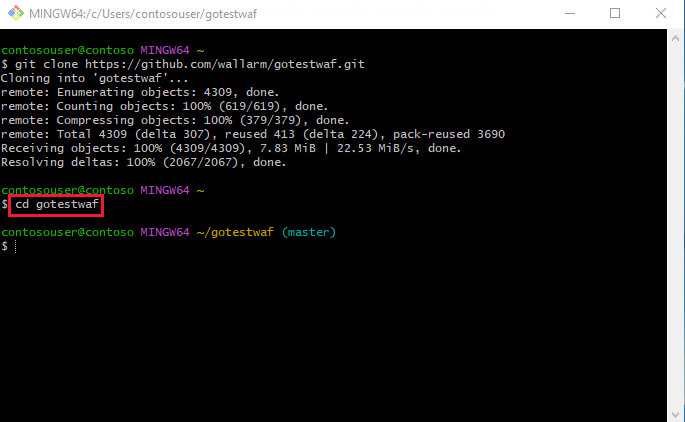

Altere o diretório para a pasta gotestwaf com o comando

cd gotestwaf.

Agora execute o seguinte comando para testar se a diretiva de segurança está funcionando. Substitua `<EVALUATE_SECURITY_SOLUTION_URL> pela URL do ponto de extremidade no início da unidade.

go run ./cmd --url=<EVALUATED_SECURITY_SOLUTION_URL> --verboseSe você configurou as configurações de diretiva WAF corretamente, deverá ver um

Baseline attack status code: 999na saída. Esse código de status de resposta é o mesmo que você configurou se o WAF bloquear uma solicitação.

Agora você tem um aplicativo da Web para veículos motorizados totalmente funcional protegido por uma política WAF (Web Application Firewall).