Ligar ao Microsoft Purview e analisar origens de dados de forma privada e segura

Importante

Este artigo abrange pontos finais privados para o portal de governação clássico do Microsoft Purview (https://web.purview.azure.com). Se estiver a utilizar o novo portal do Microsoft Purview (https://purview.microsoft.com/), siga a documentação para pontos finais privados no portal do Microsoft Purview.

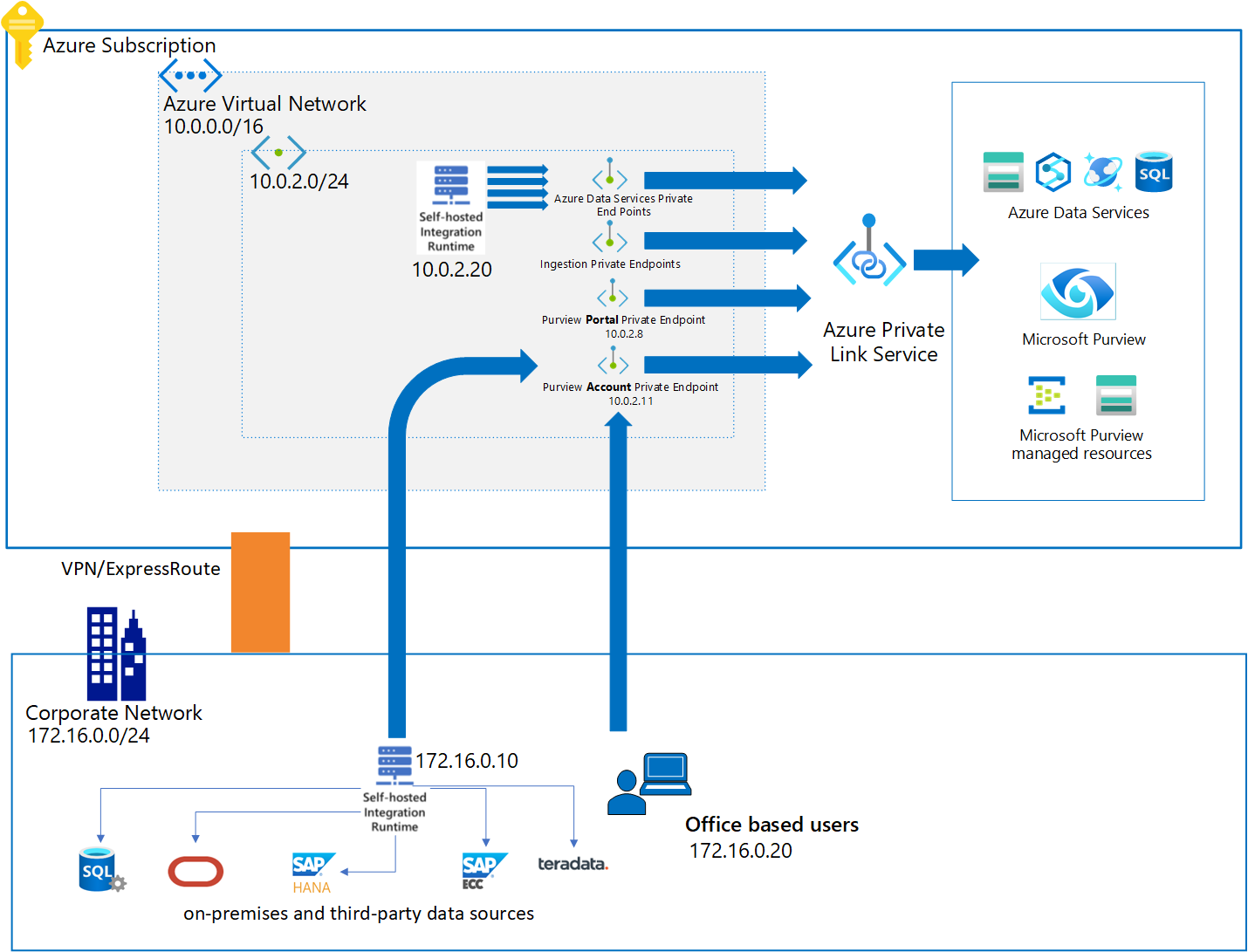

Neste guia, irá aprender a implementar pontos finais privados de conta, _portal e ingestão para a sua conta do Microsoft Purview para aceder à conta do Purview e analisar origens de dados com um runtime de integração autoalojado de forma segura e privada, permitindo o isolamento de rede ponto a ponto.=

O ponto final privado da conta do Microsoft Purview é utilizado para adicionar outra camada de segurança ao ativar cenários em que apenas as chamadas de cliente provenientes da rede virtual têm permissão para aceder à conta do Microsoft Purview. Este ponto final privado também é um pré-requisito para o ponto final privado do portal.

O ponto final privado do portal do Microsoft Purview é necessário para permitir a conectividade ao portal de governação do Microsoft Purview através de uma rede privada.

O Microsoft Purview pode analisar origens de dados no Azure ou num ambiente no local com pontos finais privados de ingestão . Consoante a data e a configuração da implementação das suas contas, é necessário implementar até três recursos de ponto final privado e estar associados aos recursos configurados do Microsoft Purview quando o ponto final privado de ingestão de dados é implementado:

Se estiver a utilizar um Hub de Eventos gerido para notificações do Kafka, um ponto final privado do espaço de nomes está ligado a um espaço de nomes configurado pelos Hubs de Eventos do Microsoft Purview.

Se a sua conta tiver sido criada antes de 15 de dezembro de 2023:

- O ponto final privado de blobs está associado a uma conta de armazenamento gerida do Microsoft Purview.

- O ponto final privado da fila está associado a uma conta de armazenamento gerida do Microsoft Purview.

Se a sua conta tiver sido criada após 15 de dezembro de 2023 (ou implementada com a versão 2023-05-01-preview da API):

- O ponto final privado de blobs está ligado a um armazenamento de ingestão do Microsoft Purview.

- O ponto final privado da fila está ligado a um armazenamento de ingestão do Microsoft Purview.

Lista de verificação de implantação

Seguindo as instruções neste guia, pode implementar estes pontos finais privados para uma conta do Microsoft Purview existente:

Escolha uma rede virtual do Azure adequada e uma sub-rede para implementar pontos finais privados do Microsoft Purview. Selecione uma das opções a seguir:

- Implemente uma nova rede virtual na sua subscrição do Azure.

- Localize uma rede virtual do Azure existente e uma sub-rede na sua subscrição do Azure.

Defina um método de resolução de nomes DNS adequado, para que possa aceder à conta do Microsoft Purview e analisar origens de dados através da rede privada. Pode utilizar qualquer uma das seguintes opções:

- Implemente novas zonas DNS do Azure com os passos explicados neste guia.

- Adicione os registos DNS necessários às zonas DNS do Azure existentes com os passos explicados neste guia.

- Depois de concluir os passos neste guia, adicione manualmente os registos DNS A necessários nos servidores DNS existentes.

Implementar pontos finais privados para uma conta do Microsoft Purview existente.

Ative o acesso ao Microsoft Entra ID se a sua rede privada tiver regras de grupo de segurança de rede definidas para negar todo o tráfego público da Internet.

Implemente e registe o Runtime de integração autoalojado na mesma rede virtual ou numa rede virtual em modo de peering onde os pontos finais privados de ingestão e conta do Microsoft Purview são implementados.

Depois de concluir este guia, ajuste as configurações de DNS, se necessário.

Valide a resolução de nomes e a rede entre o computador de gestão, a VM de IR autoalojada e as origens de dados para o Microsoft Purview.

Observação

Se configurar o seu próprio espaço de nomes dos Hubs de Eventos ou ativar um espaço de nomes dos Hubs de Eventos gerido depois de implementar o ponto final privado de ingestão, terá de reimplementar o ponto final privado de ingestão.

Ativar o ponto final privado da conta e do portal

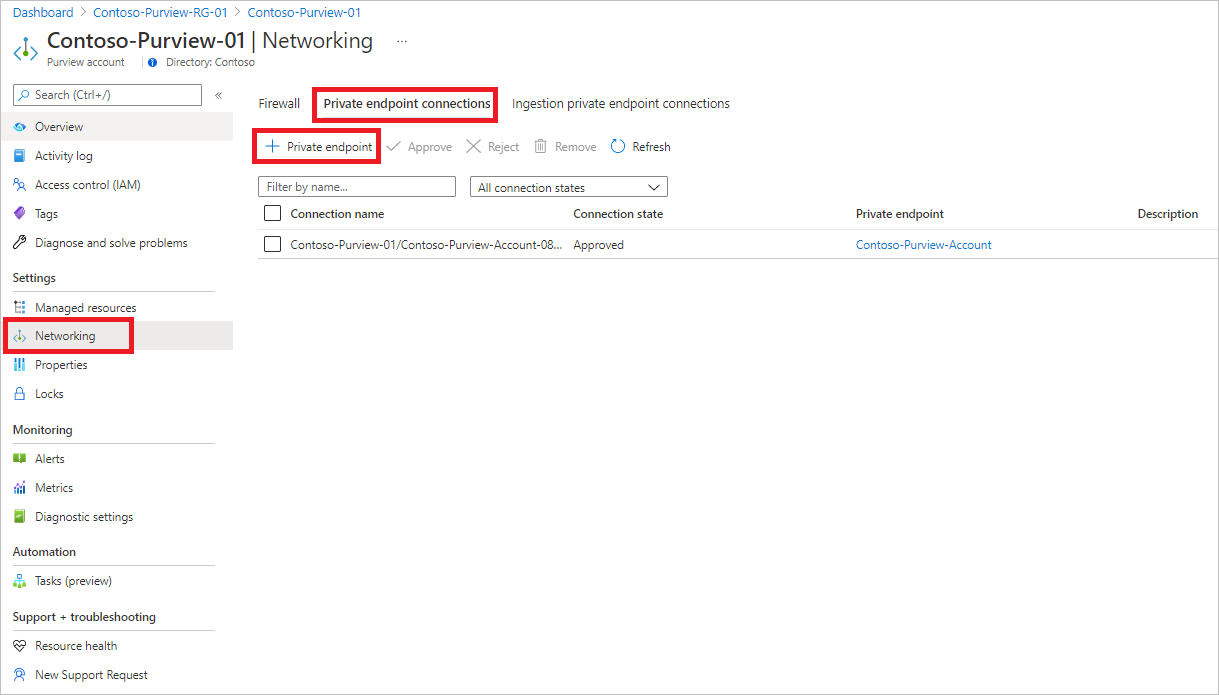

Aceda à portal do Azure e, em seguida, selecione a sua conta do Microsoft Purview e, em Definições, selecione Rede e, em seguida, selecione Ligações de ponto final privado.

Selecione + Ponto final privado para criar um novo ponto final privado.

Preencha as informações básicas.

No separador Recurso , em Tipo de recurso, selecione Microsoft.Purview/accounts.

Em Recurso, selecione a conta do Microsoft Purview e, em Sub-recurso de destino, selecione conta.

No separador Configuração, selecione a rede virtual e, opcionalmente, selecione Azure DNS privado zona para criar uma nova Zona DNS do Azure.

Observação

Para a configuração de DNS, também pode utilizar as Zonas de DNS privado do Azure existentes na lista pendente ou adicionar os registos DNS necessários aos servidores DNS manualmente mais tarde. Para obter mais informações, veja Configurar a Resolução de Nomes DNS para pontos finais privados

Aceda à página de resumo e selecione Criar para criar o ponto final privado da conta.

Repita os passos 2 a 7 para criar o ponto final privado do portal. Certifique-se de que seleciona o portal para Sub-recurso de destino.

Implementar o ponto final privado de ingestão

Os pontos finais privados de ingestão são implementados a partir do portal do Azure para todas as instâncias do Microsoft Purview, independentemente de estar a utilizar o novo portal do Microsoft Purview e o portal de governação clássico.

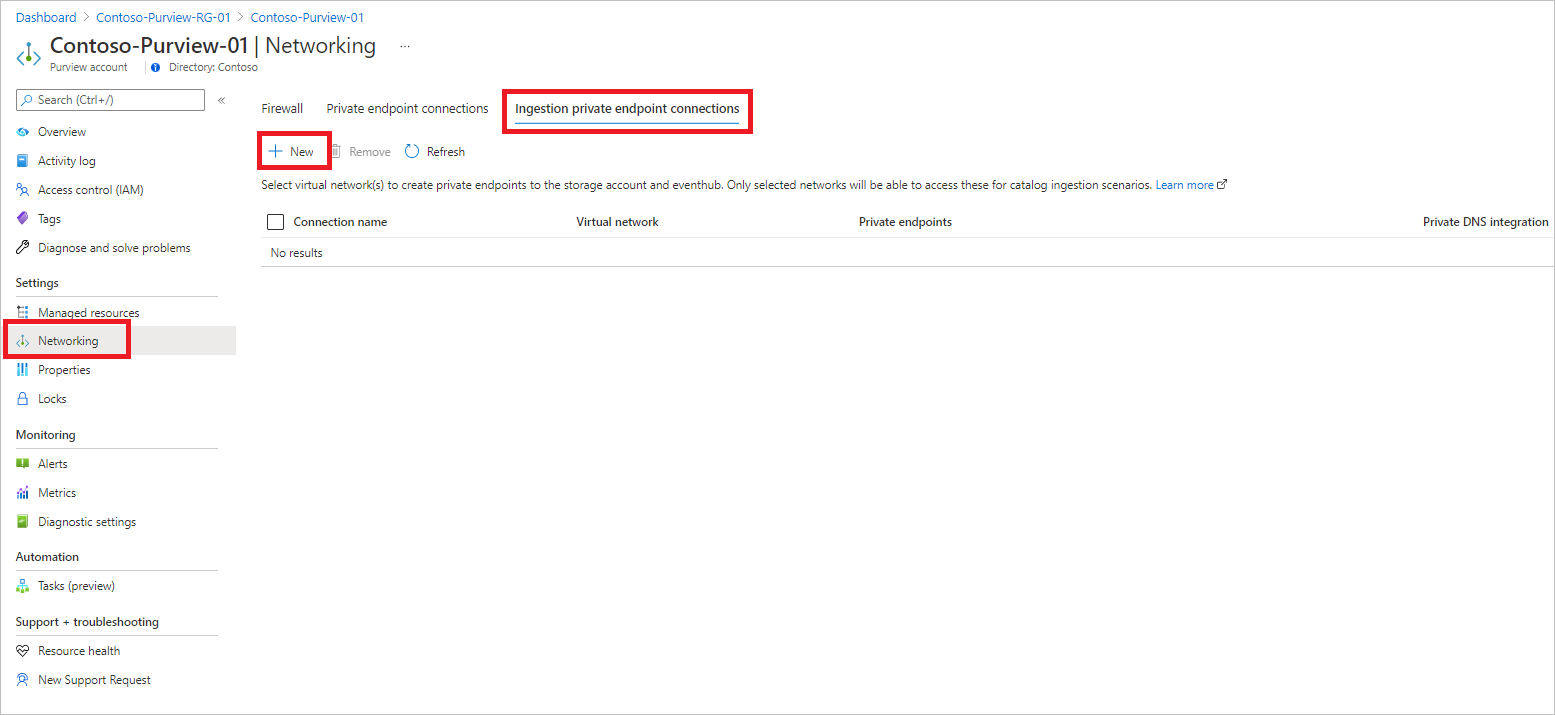

Aceda à portal do Azure e, em seguida, procure e selecione a sua conta do Microsoft Purview.

Na sua conta do Microsoft Purview, em Definições , selecione Rede e, em seguida, selecione Ingestão de ligações de ponto final privado.

Em Ligações de ponto final privado de ingestão, selecione + Novo para criar um novo ponto final privado de ingestão.

Preencha as informações básicas, selecionando a sua rede virtual existente e os detalhes de uma sub-rede. Opcionalmente, selecione DNS privado integração para utilizar zonas de DNS privado do Azure. Selecione As Zonas de DNS privado do Azure corretas em cada lista.

Observação

Também pode utilizar as zonas de DNS privado do Azure existentes ou criar registos DNS nos servidores DNS manualmente mais tarde. Para obter mais informações, veja Configurar a Resolução de Nomes DNS para pontos finais privados

Selecione Criar para criar o ponto final privado.

Se ainda não tiver um, terá de implementar um runtime de integração autoalojado para ligar às origens com pontos finais privados.

Configurar redes para o espaço de nomes dos Hubs de Eventos

Se tiver configurado um Hub de Eventos para enviar/receber eventos de/para os tópicos do Apache Atlas Kafka do Microsoft Purview, tem de confirmar se as definições de rede dos Hubs de Eventos permitem a comunicação.

Implementar o runtime de integração autoalojado (IR) e analisar as origens de dados

Depois de implementar pontos finais privados de ingestão para o Microsoft Purview, tem de configurar e registar pelo menos um runtime de integração autoalojado (IR):

Todos os tipos de origem no local, como o Microsoft SQL Server, Oracle, SAP e outros, são atualmente suportados apenas através de análises baseadas em IR autoalojadas. O IR autoalojado tem de ser executado na sua rede privada e, em seguida, estar em modo de peering com a sua rede virtual no Azure.

Para todos os tipos de origem do Azure, como Armazenamento de Blobs do Azure e Base de Dados SQL do Azure, tem de optar explicitamente por executar a análise através de um runtime de integração autoalojado implementado na mesma rede virtual ou numa rede virtual em modo de peering onde os pontos finais privados de ingestão e conta do Microsoft Purview são implementados.

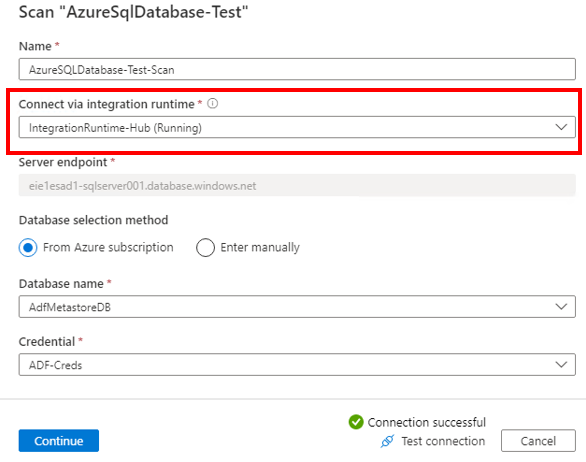

Siga os passos em Criar e gerir um runtime de integração autoalojado para configurar um IR autoalojado. Em seguida, configure a análise na origem do Azure ao selecionar esse IR autoalojado na lista pendente Ligar através do runtime de integração para garantir o isolamento da rede.

Importante

Certifique-se de que transfere e instala a versão mais recente do runtime de integração autoalojado a partir do centro de transferências da Microsoft.

Ativar o acesso ao Microsoft Entra ID

Observação

Se a VM, o gateway de VPN ou o gateway do VNet Peering tiverem acesso público à Internet, pode aceder ao portal de governação do Microsoft Purview e à conta do Microsoft Purview ativada com pontos finais privados. Por este motivo, não tem de seguir as restantes instruções. Se a sua rede privada tiver regras de grupo de segurança de rede definidas para negar todo o tráfego público da Internet, terá de adicionar algumas regras para ativar Microsoft Entra ID acesso. Siga as instruções para o fazer.

Estas instruções são fornecidas para aceder ao Microsoft Purview de forma segura a partir de uma VM do Azure. Devem ser seguidos passos semelhantes se estiver a utilizar VPN ou outros gateways de Peering de rede virtual.

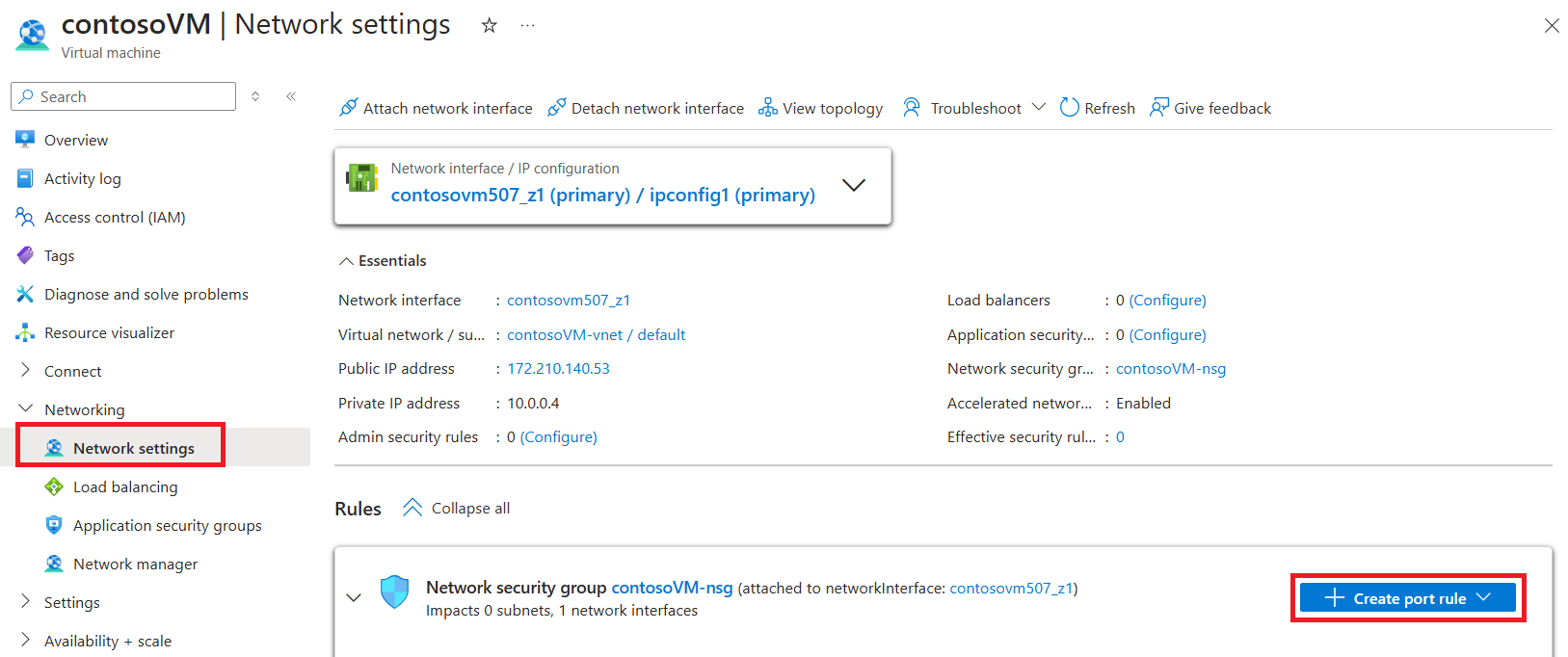

Aceda à máquina virtual no portal do Azure e, em Rede, selecione Definições de rede.

Selecione + Criar regra de porta

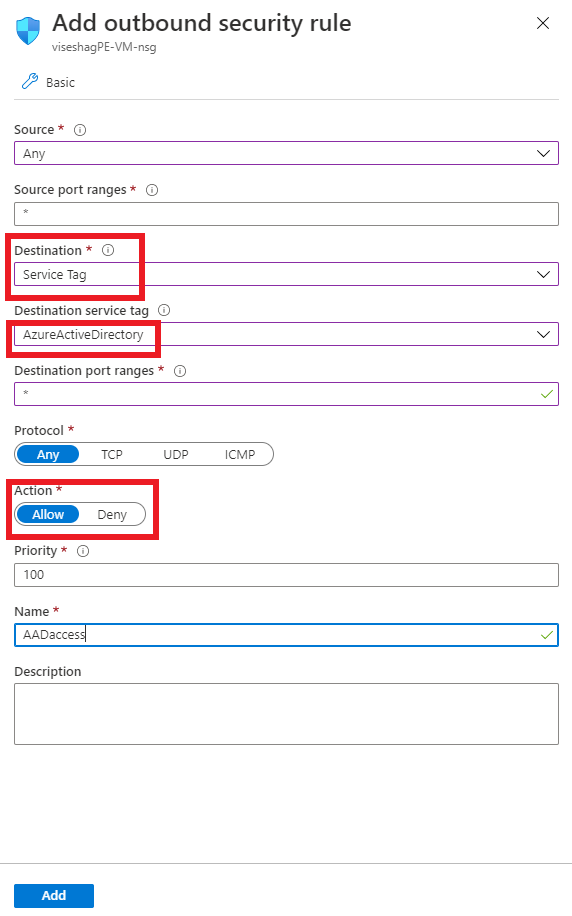

Selecione Regra de porta de saída

No painel Adicionar regra de segurança de saída :

- Em Destino, selecione Etiqueta de Serviço.

- Em Etiqueta de serviço de destino, selecione AzureActiveDirectory.

- Em Intervalos de portas de destino, selecione *.

- Em Ação, selecione Permitir.

- Em Prioridade, o valor deve ser superior à regra que negou todo o tráfego da Internet.

Crie a regra.

Siga os mesmos passos para criar outra regra para permitir a etiqueta de serviço AzureResourceManager . Se precisar de aceder ao portal do Azure, também pode adicionar uma regra para a etiqueta de serviço AzurePortal.

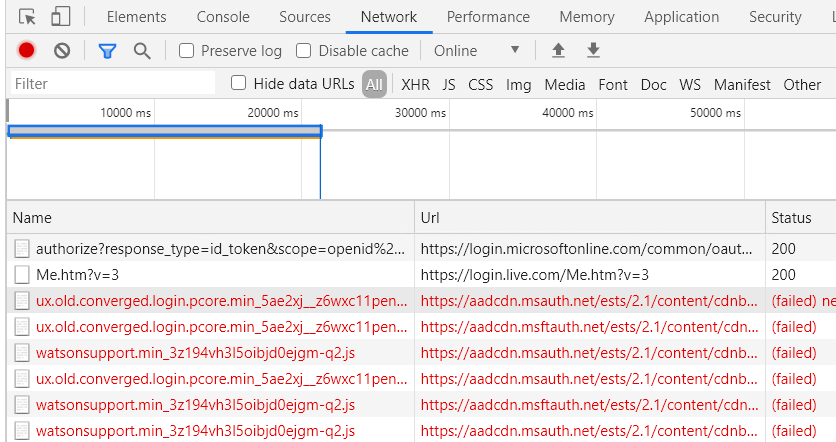

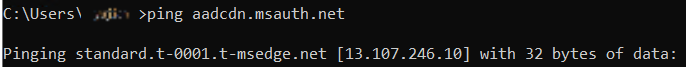

Ligue-se à VM e abra o browser. Aceda à consola do browser ao selecionar Ctrl+Shift+J e mude para o separador de rede para monitorizar os pedidos de rede. Introduza web.purview.azure.com na caixa URL e tente iniciar sessão com as suas credenciais de Microsoft Entra. Provavelmente, o início de sessão irá falhar e, no separador Rede na consola do , pode ver Microsoft Entra ID a tentar aceder a aadcdn.msauth.net mas a ser bloqueado.

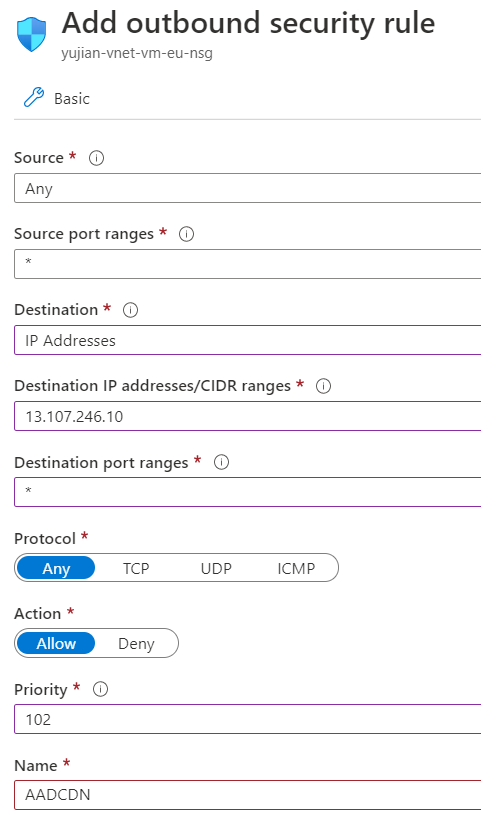

Neste caso, abra uma linha de comandos na VM, faça ping aadcdn.msauth.net, obtenha o IP e, em seguida, adicione uma regra de porta de saída para o IP nas regras de segurança de rede da VM. Defina o Destino como Endereços IP e defina Endereços IP de destino para o IP aadcdn. Devido ao Azure Load Balancer e ao Gestor de Tráfego do Azure, o IP da Rede de Entrega de Conteúdos Microsoft Entra pode ser dinâmico. Depois de obter o IP, é melhor adicioná-lo ao ficheiro anfitrião da VM para forçar o browser a visitar esse IP para obter o Microsoft Entra Rede de Entrega de Conteúdos.

Depois de criar a nova regra, volte à VM e tente iniciar sessão com as credenciais do Microsoft Entra novamente. Se o início de sessão for bem-sucedido, o portal de governação do Microsoft Purview estará pronto para ser utilizado. No entanto, em alguns casos, Microsoft Entra ID redireciona para outros domínios para iniciar sessão com base no tipo de conta de um cliente. Por exemplo, para uma conta live.com, Microsoft Entra ID redireciona para live.com para iniciar sessão e, em seguida, esses pedidos são novamente bloqueados. Para contas de funcionários da Microsoft, Microsoft Entra ID acede a msft.sts.microsoft.com para obter informações de início de sessão.

Verifique os pedidos de rede no separador Rede do browser para ver que pedidos de domínio estão a ser bloqueados, refazer o passo anterior para obter o IP e adicionar regras de porta de saída no grupo de segurança de rede para permitir pedidos para esse IP. Se possível, adicione o URL e o IP ao ficheiro anfitrião da VM para corrigir a resolução de DNS. Se souber os intervalos de IP exatos do domínio de início de sessão, também pode adicioná-los diretamente às regras de rede.

Agora, o início de sessão Microsoft Entra deverá ser bem-sucedido. O portal de governação do Microsoft Purview será carregado com êxito, mas a listagem de todas as contas do Microsoft Purview não funcionará porque só pode aceder a uma conta específica do Microsoft Purview. Introduza

web.purview.azure.com/resource/{PurviewAccountName}para visitar diretamente a conta do Microsoft Purview para a qual configurou com êxito um ponto final privado.

Firewalls para restringir o acesso público

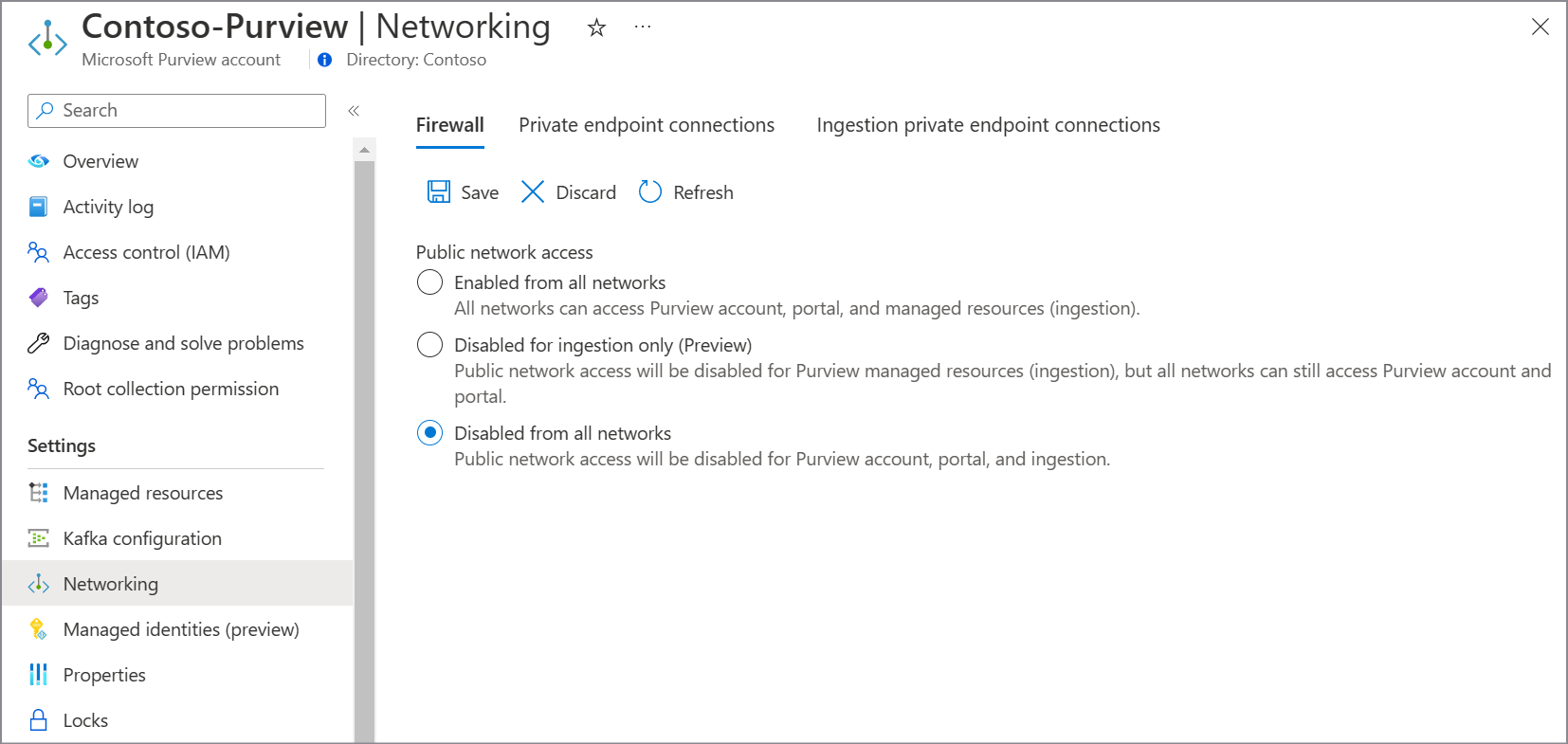

Para cortar completamente o acesso à conta do Microsoft Purview a partir da Internet pública, siga estes passos. Esta definição aplica-se ao ponto final privado e às ligações de ponto final privado de ingestão.

No portal do Azure, aceda à conta do Microsoft Purview e, em Definições, selecione Rede.

Aceda ao separador Firewall e certifique-se de que o botão de alternar está definido como Desativar de todas as redes.