Configurar a encriptação vSAN para CloudSimple Private Cloud

Pode configurar a funcionalidade de encriptação de software vSAN para que a Cloud Privada do CloudSimple possa funcionar com um servidor de gestão de chaves em execução na sua rede virtual do Azure.

O VMware requer a utilização de uma ferramenta kmip 1.1 compatível com o servidor de gestão de chaves (KMS) compatível com KMS ao utilizar a encriptação vSAN. Pode tirar partido de qualquer KMS suportado certificado pelo VMware e que esteja disponível para o Azure.

Este guia descreve como utilizar o HYTrust KeyControl KMS em execução numa rede virtual do Azure. Uma abordagem semelhante pode ser utilizada para qualquer outra solução KMS certificada de terceiros para vSAN.

Esta solução KMS requer que:

- Instale, configure e faça a gestão de uma ferramenta KMS certificada por VMware na sua rede virtual do Azure.

- Forneça as suas próprias licenças para a ferramenta KMS.

- Configure e faça a gestão da encriptação vSAN na sua Cloud Privada com a ferramenta KMS de terceiros em execução na sua rede virtual do Azure.

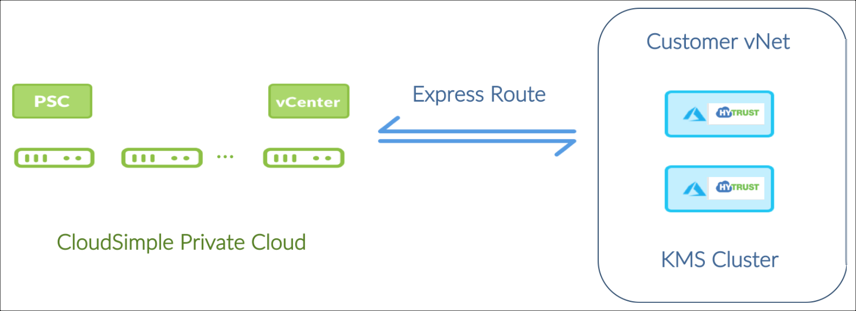

Cenário de implementação KMS

O cluster do servidor KMS é executado na sua rede virtual do Azure e é acessível por IP a partir do vCenter da Cloud Privada através da ligação configurada do Azure ExpressRoute.

Como implementar a solução

O processo de implementação tem os seguintes passos:

- Verifique se os pré-requisitos são cumpridos

- Portal do CloudSimple: Obter Informações de Peering do ExpressRoute

- portal do Azure: Ligar a sua rede virtual à Cloud Privada

- portal do Azure: Implementar um Cluster de KeyControl hyTrust na sua rede virtual

- HyTrust WebUI: Configurar o servidor KMIP

- IU do vCenter: configurar a encriptação vSAN para utilizar o cluster KMS na sua rede virtual do Azure

Verificar se os pré-requisitos são cumpridos

Verifique o seguinte antes da implementação:

- O fornecedor, ferramenta e versão KMS selecionados estão na lista de compatibilidade vSAN.

- O fornecedor selecionado suporta uma versão da ferramenta a executar no Azure.

- A versão do Azure da ferramenta KMS é compatível com KMIP 1.1.

- Já foram criados Resource Manager do Azure e de uma rede virtual.

- Já foi criada uma Cloud Privada do CloudSimple.

Portal cloudSimple: Obter informações de peering do ExpressRoute

Para continuar a configuração, precisa da chave de autorização e do URI do circuito de peering para o ExpressRoute e acesso à sua Subscrição do Azure. Estas informações estão disponíveis na página ligação do Rede Virtual no portal da CloudSimple. Para obter instruções, consulte Configurar uma ligação de rede virtual à Cloud Privada. Se tiver problemas ao obter as informações, abra um pedido de suporte.

portal do Azure: Ligar a sua rede virtual à Sua Cloud Privada

- Crie um gateway de rede virtual para a sua rede virtual ao seguir as instruções em Configurar um gateway de rede virtual para o ExpressRoute com o portal do Azure.

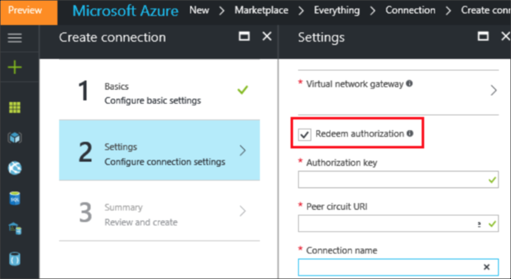

- Ligue a sua rede virtual ao circuito CloudSimple ExpressRoute ao seguir as instruções em Ligar uma rede virtual a um circuito do ExpressRoute com o portal.

- Utilize as informações do circuito CloudSimple ExpressRoute recebidas no seu e-mail de boas-vindas da CloudSimple para ligar a sua rede virtual ao circuito CloudSimple ExpressRoute no Azure.

- Introduza a chave de autorização e o URI do circuito de peering, atribua um nome à ligação e clique em OK.

portal do Azure: Implementar um cluster do HyTrust KeyControl no Resource Manager do Azure na sua rede virtual

Para implementar um cluster do HyTrust KeyControl no Resource Manager do Azure na sua rede virtual, execute as seguintes tarefas. Veja a documentação do HyTrust para obter detalhes.

- Crie um grupo de segurança de rede do Azure (nsg-hytrust) com regras de entrada especificadas ao seguir as instruções na documentação do HyTrust.

- Gerar um par de chaves SSH no Azure.

- Implemente o nó KeyControl inicial a partir da imagem no Azure Marketplace. Utilize a chave pública do par de chaves que foi gerado e selecione nsg-hytrust como o grupo de segurança de rede do nó KeyControl.

- Converta o endereço IP privado do KeyControl num endereço IP estático.

- SSH para a VM keyControl com o respetivo endereço IP público e a chave privada do par de chaves mencionado anteriormente.

- Quando lhe for pedido na shell SSH, selecione

Nopara definir o nó como o nó KeyControl inicial. - Adicione nós de KeyControl adicionais ao repetir os passos 3 a 5 deste procedimento e selecionar

Yesquando lhe for pedido para adicionar a um cluster existente.

HyTrust WebUI: Configurar o servidor KMIP

Aceda a https:// public-ip, onde public-ip é o endereço IP público da VM do nó KeyControl. Siga estes passos na documentação do HyTrust.

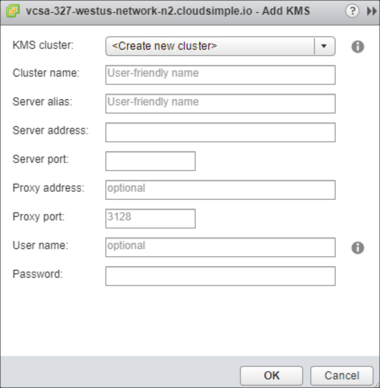

IU do vCenter: configurar a encriptação vSAN para utilizar o cluster KMS na sua rede virtual do Azure

Siga as instruções da HyTrust para Criar um cluster KMS no vCenter.

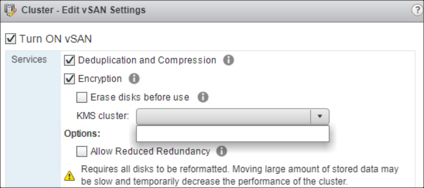

No vCenter, aceda a Configurar Cluster > e selecioneopção Geral para vSAN. Ative a encriptação e selecione o cluster KMS que foi adicionado anteriormente ao vCenter.

Referências

Azure

Configurar um gateway de rede virtual para o ExpressRoute com o portal do Azure

Ligar uma rede virtual a um circuito do ExpressRoute com o portal

HyTrust

HyTrust DataControl e Microsoft Azure

Criar um Pacote de Certificados para a Encriptação de VMware