Segurança do IoT Edge para Linux no Windows

Aplica-se a: ![]() IoT Edge 1.1

IoT Edge 1.1

Importante

A data de fim do suporte do IoT Edge 1.1 foi 13 de dezembro de 2022. Consulte o Ciclo de Vida de Produtos da Microsoft para obter informações sobre como é suportado este produto, serviço, tecnologia ou API. Para obter mais informações sobre como atualizar para a versão mais recente do IoT Edge, consulte Atualizar o IoT Edge.

O Azure IoT Edge para Linux no Windows se beneficia de todas as ofertas de segurança da execução em um host Cliente/Servidor Windows e garante que todos os componentes extras mantenham as mesmas premissas de segurança. Este artigo fornece informações sobre as diferentes premissas de segurança habilitadas por padrão e algumas das premissas opcionais que o usuário pode habilitar.

Segurança da máquina virtual

A máquina virtual com curadoria do IoT Edge para Linux (EFLOW) é baseada no Microsoft CBL-Mariner. CBL-Mariner é uma distribuição Linux interna para a infraestrutura de nuvem da Microsoft e produtos e serviços de borda. A CBL-Mariner foi projetada para fornecer uma plataforma consistente para esses dispositivos e serviços e melhora a capacidade da Microsoft de se manter atualizada sobre as atualizações do Linux. Para obter mais informações, consulte Segurança CBL-Mariner.

A máquina virtual EFLOW é construída em uma plataforma de segurança abrangente de três pontos:

- Atualizações de manutenção

- Sistema de arquivos raiz somente leitura

- Bloqueio de firewall

Atualizações de manutenção

Quando surgem vulnerabilidades de segurança, a CBL-Mariner disponibiliza os patches e correções de segurança mais recentes para manutenção através de atualizações mensais da EOLOW. A máquina virtual não tem gerenciador de pacotes, portanto, não é possível baixar e instalar pacotes RPM manualmente. Todas as atualizações para a máquina virtual são instaladas usando o mecanismo de atualização EFLOW A/B. Para obter mais informações sobre atualizações EFLOW, consulte Atualizar o IoT Edge para Linux no Windows

Sistema de arquivos raiz somente leitura

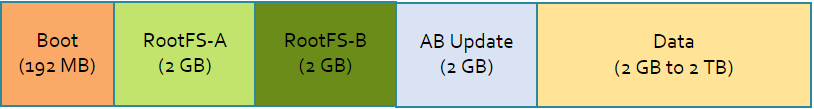

A máquina virtual EFLOW é composta por duas partições principais, rootfs e dados. As partições rootFS-A ou rootFS-B são intercambiáveis e uma das duas é montada como um sistema de arquivos somente leitura em , o /que significa que nenhuma alteração é permitida em arquivos armazenados dentro dessa partição. Por outro lado, a partição de dados montada sob /var é legível e gravável, permitindo que o usuário modifique o conteúdo dentro da partição. Os dados armazenados nesta partição não são manipulados pelo processo de atualização e, portanto, não serão modificados entre as atualizações.

Como você pode precisar de acesso de gravação para /etc, /home, /root, /var para casos de uso específicos, o acesso de gravação para esses diretórios é feito sobrepondo-os em nossa partição de dados especificamente para o diretório /var/.eflow/overlays. O resultado final disso é que os usuários podem escrever qualquer coisa nos diretórios mencionados anteriormente. Para obter mais informações sobre sobreposições, consulte sobreposições.

| Partição | Tamanho | Description |

|---|---|---|

| Arranque | 192 MB | Contém o carregador de inicialização |

| RootFS A | 2 GB | Uma das duas partições ativas/passivas que mantêm o sistema de arquivos raiz |

| RootFS B | 2 GB | Uma das duas partições ativas/passivas que mantêm o sistema de arquivos raiz |

| Atualização AB | 2 GB | Contém os arquivos de atualização. Verifique se sempre há espaço suficiente na VM para atualizações |

| Dados | 2 GB a 2 TB | Partição com estado para armazenar dados persistentes em atualizações. Expansível de acordo com a configuração de implantação |

Nota

O layout da partição representa o tamanho do disco lógico e não indica o espaço físico que a máquina virtual ocupará no disco do sistema operacional host.

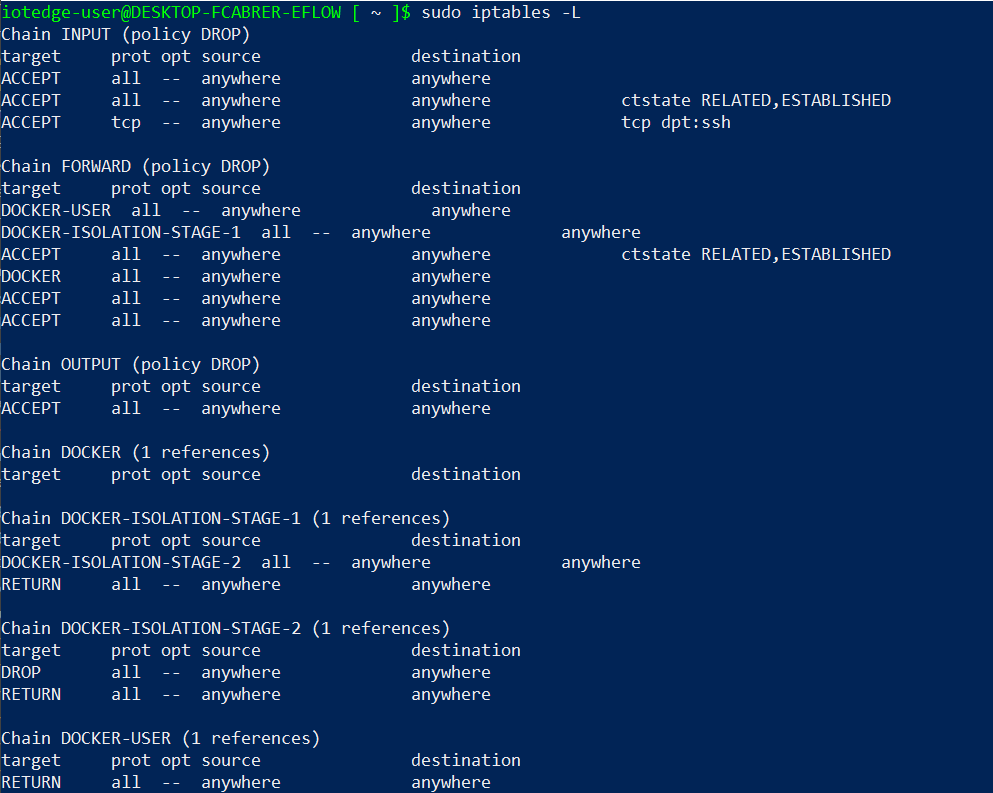

Firewall

Por padrão, a máquina virtual EFLOW usa o utilitário iptables para configurações de firewall. O Iptables é usado para configurar, manter e inspecionar as tabelas de regras de filtro de pacotes IP no kernel Linux. A implementação padrão só permite o tráfego de entrada na porta 22 (serviço SSH) e bloqueia o tráfego de outra forma. Você pode verificar a configuração do iptables com as seguintes etapas:

Abrir uma sessão elevada do PowerShell

Conectar-se à máquina virtual EFLOW

Connect-EflowVmListar todas as regras iptables

sudo iptables -L

Módulo de plataforma confiável (TPM)

A tecnologia TPM (Trusted Platform Module) foi concebida para fornecer funções relacionadas com segurança baseadas em hardware. Um chip TPM é um criptoprocessador seguro projetado para realizar operações criptográficas. O chip inclui vários mecanismos de segurança física para torná-lo resistente a adulterações, e o software mal-intencionado é incapaz de adulterar as funções de segurança do TPM.

A máquina virtual EFLOW não suporta vTPM. No entanto, o usuário pode ativar/desabilitar o recurso de passagem TPM, que permite que a máquina virtual EFLOW use o TPM do sistema operacional host Windows. Isso permite dois cenários principais:

- Use a tecnologia TPM para provisionamento de dispositivos IoT Edge usando o Device Provision Service (DPS). Para obter mais informações, consulte Criar e provisionar um IoT Edge para Linux em dispositivo Windows em escala usando um TPM.

- Acesso somente leitura a chaves criptográficas armazenadas dentro do TPM. Para obter mais informações, consulte Set-EflowVmFeature para habilitar a passagem do TPM.

Comunicação segura entre host e máquina virtual

O EFLOW fornece várias maneiras de interagir com a máquina virtual expondo uma implementação avançada do módulo PowerShell. Para obter mais informações, consulte Funções do PowerShell para IoT Edge para Linux no Windows. Este módulo requer uma sessão elevada para ser executado e é assinado usando um certificado da Microsoft Corporation.

Todas as comunicações entre o sistema operacional host Windows e a máquina virtual EFLOW exigidas pelos cmdlets do PowerShell são feitas usando um canal SSH. Por padrão, o serviço SSH da máquina virtual não permite autenticação por meio de nome de usuário e senha, e é limitado à autenticação de certificado. O certificado é criado durante o processo de implantação do EFLOW e é exclusivo para cada instalação do EFLOW. Além disso, para evitar ataques de força bruta SSH, a máquina virtual bloqueará um endereço IP se tentar mais de três conexões por minuto com o serviço SSH.

Próximos passos

Leia mais sobre as premissas de segurança do Windows IoT

Mantenha-se atualizado com as atualizações mais recentes do IoT Edge para Linux no Windows.