Configurar o verificador de ID Verificada do Microsoft Entra

Em Emitir credenciais de ID Verificada do Microsoft Entra de um aplicativo, você aprenderá a emitir e verificar credenciais usando o mesmo locatário do Microsoft Entra. Em um cenário real, onde o emissor e o verificador são organizações separadas, o verificador usa seu próprio locatário do Microsoft Entra para executar a verificação da credencial emitida pela outra organização. Neste tutorial, você analisa as etapas necessárias para apresentar e verificar sua primeira credencial verificável: um cartão de especialista em credenciais verificadas.

Como verificador, você desbloqueia privilégios para sujeitos que possuem cartões de especialista em credenciais verificadas. Neste tutorial, você executa um aplicativo de exemplo do computador local que solicita que você apresente um cartão de especialista em credenciais verificadas e, em seguida, verifica-o.

Neste artigo, vai aprender a:

- Transfira o código da aplicação de exemplo para o computador local

- Configurar a ID Verificada do Microsoft Entra no seu locatário do Microsoft Entra

- Reúna credenciais e detalhes do ambiente para configurar seu aplicativo de exemplo e atualize o aplicativo de exemplo com os detalhes do cartão de especialista em credenciais verificadas

- Execute o aplicativo de exemplo e inicie um processo de emissão de credenciais verificável

Pré-requisitos

- Configure um locatário para a ID Verificada do Microsoft Entra.

- Se você quiser clonar o repositório que hospeda o aplicativo de exemplo, instale o Git.

- Visual Studio Code, Visual Studio ou editor de código semelhante.

- .NET 7.0.

- Faça o download do ngrok e inscreva-se para obter uma conta gratuita. Se não puder utilizar

ngrokna sua organização, leia estas Perguntas frequentes. - Um dispositivo móvel com a versão mais recente do Microsoft Authenticator.

Reúna detalhes do locatário para configurar seu aplicativo de exemplo

Agora que você configurou seu serviço de ID Verificada do Microsoft Entra, você vai coletar algumas informações sobre seu ambiente e as credenciais verificáveis que você definiu. Você usa essas informações ao configurar seu aplicativo de exemplo.

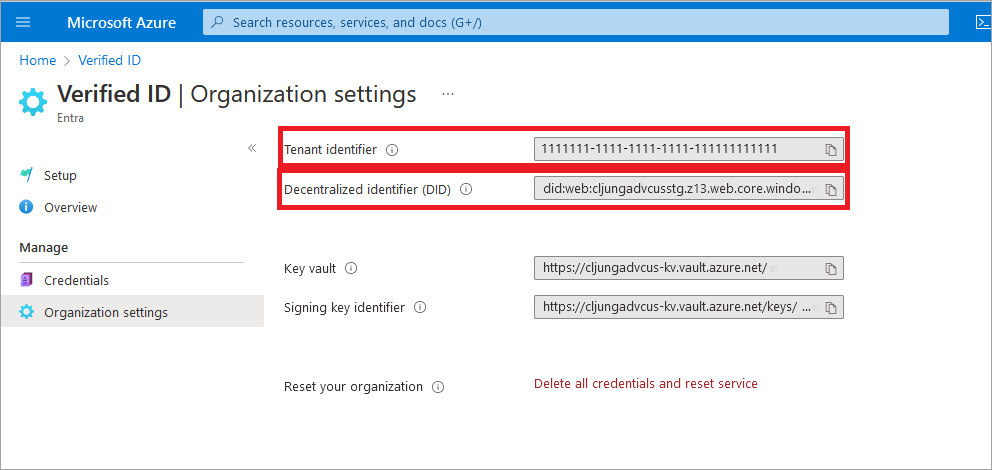

- Em Verified ID, selecione Configurações da organização.

- Copie o valor do identificador de locatário e registre-o para mais tarde.

- Copie o valor do identificador Descentralizado e registre-o para mais tarde.

A captura de tela a seguir demonstra como copiar os valores necessários:

Faça o download do código de exemplo

O aplicativo de exemplo está disponível no .NET e o código é mantido em um repositório GitHub. Baixe o código de exemplo do repositório GitHub ou clone o repositório para o computador local:

git clone git@github.com:Azure-Samples/active-directory-verifiable-credentials-dotnet.git

Configurar o aplicativo de credenciais verificáveis

Crie um segredo de cliente para o aplicativo registrado que você criou. O aplicativo de exemplo usa o segredo do cliente para provar sua identidade quando solicita tokens.

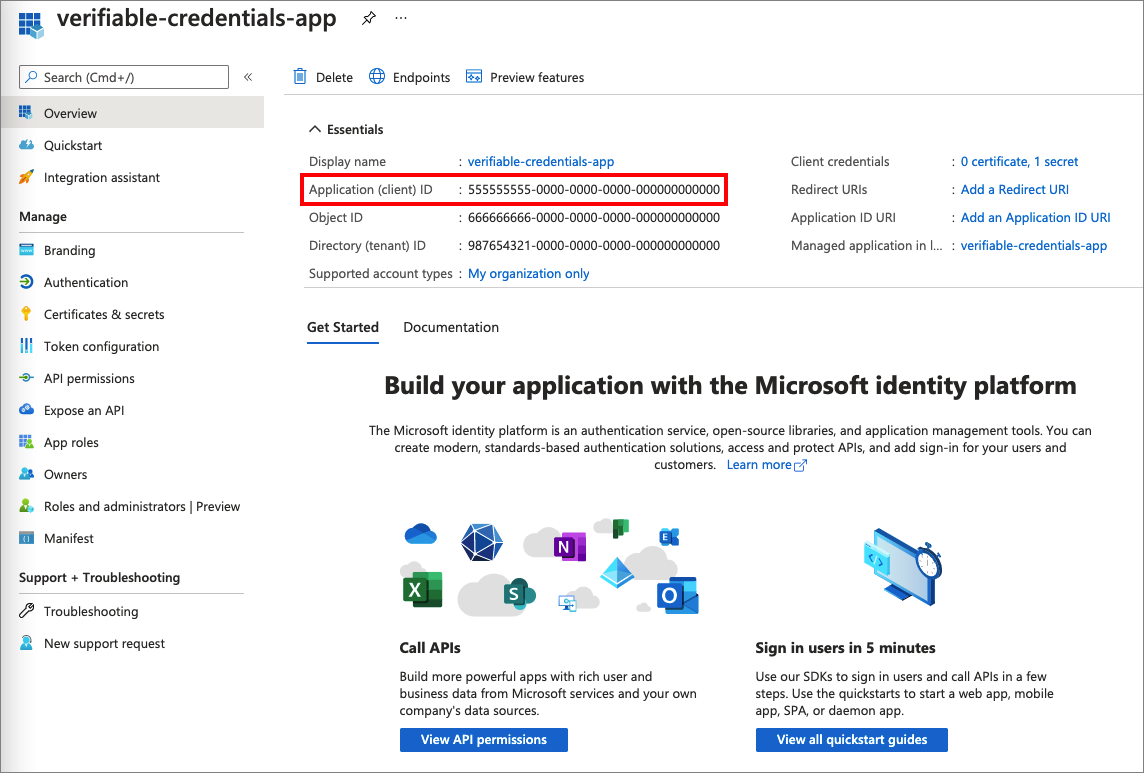

No Microsoft Entra ID, vá para Registros de aplicativos.

Selecione o aplicativo verifiable-credentials-app que você criou anteriormente.

Selecione o nome para entrar nos detalhes de registro do aplicativo.

Copie o valor da ID do aplicativo (cliente) e armazene-o para mais tarde.

Em Detalhes de registro do aplicativo, no menu principal, em Gerenciar, selecione Certificados & segredos.

Selecione Novo segredo do cliente.

Na caixa Descrição, insira uma descrição para o segredo do cliente (por exemplo, vc-sample-secret).

Em Expira, selecione uma duração para a qual o segredo é válido (por exemplo, seis meses). Em seguida, selecione Adicionar.

Registre o valor do segredo. Esse valor é necessário em uma etapa posterior. O valor do segredo não será exibido novamente e não pode ser recuperado por nenhum outro meio, então você deve gravá-lo assim que estiver visível.

Neste ponto, você deve ter todas as informações necessárias para configurar seu aplicativo de exemplo.

Atualizar o aplicativo de exemplo

Agora, faça modificações no código do emissor do aplicativo de exemplo para atualizá-lo com sua URL de credencial verificável. Esta etapa permite que você emita credenciais verificáveis usando seu próprio locatário.

No diretório active-directory-verifiable-credentials-dotnet-main, abra o Visual Studio Code. Selecione o projeto dentro do diretório 1. asp-net-core-api-idtokenhint.

Na pasta raiz do projeto, abra o arquivo appsettings.json . Este arquivo contém informações sobre suas credenciais no ambiente Microsoft Entra Verified ID. Atualize as propriedades a seguir com as informações coletadas durante as etapas anteriores.

- ID do inquilino: o seu ID de inquilino

- ID do cliente: o seu ID de cliente

- Segredo do cliente: O segredo do seu cliente

- DidAuthority: Seu identificador descentralizado

- CredentialType: Seu tipo de credencial

CredentialManifest só é necessário para emissão, portanto, se tudo o que você deseja fazer é apresentação, ele estritamente não é necessário.

Salve o arquivo appsettings.json .

O JSON a seguir demonstra um arquivo appsettings.json completo:

{

"VerifiedID": {

"Endpoint": "https://verifiedid.did.msidentity.com/v1.0/verifiableCredentials/",

"VCServiceScope": "3db474b9-6a0c-4840-96ac-1fceb342124f/.default",

"Instance": "https://login.microsoftonline.com/",

"TenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee",

"ClientId": "00001111-aaaa-2222-bbbb-3333cccc4444",

"ClientSecret": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u",

"CertificateName": "[Or instead of client secret: Enter here the name of a certificate (from the user cert store) as registered with your application]",

"DidAuthority": "did:web:...your-decentralized-identifier...",

"CredentialType": "VerifiedCredentialExpert",

"CredentialManifest": "https://verifiedid.did.msidentity.com/v1.0/aaaabbbb-0000-cccc-1111-dddd2222eeee/verifiableCredentials/contracts/VerifiedCredentialExpert"

}

}

Executar e testar o aplicativo de exemplo

Agora você está pronto para apresentar e verificar seu primeiro cartão de especialista em credenciais verificadas executando o aplicativo de exemplo.

No Visual Studio Code, execute o projeto Verifiable_credentials_DotNet . Ou no shell de comando, execute os seguintes comandos:

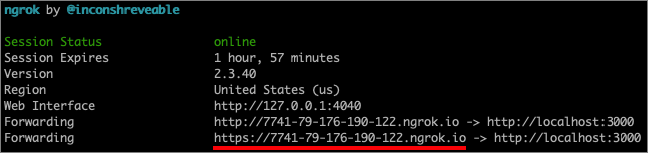

cd active-directory-verifiable-credentials-dotnet\1-asp-net-core-api-idtokenhint dotnet build "AspNetCoreVerifiableCredentials.csproj" -c Debug -o .\bin\Debug\net6 dotnet runEm outro terminal, execute o seguinte comando. Este comando executa o ngrok para configurar um URL no 5000 e torná-lo disponível publicamente na Internet.

ngrok http 5000Nota

Em alguns computadores, talvez seja necessário executar o comando neste formato:

./ngrok http 5000.Abra o URL HTTPS gerado pelo ngrok.

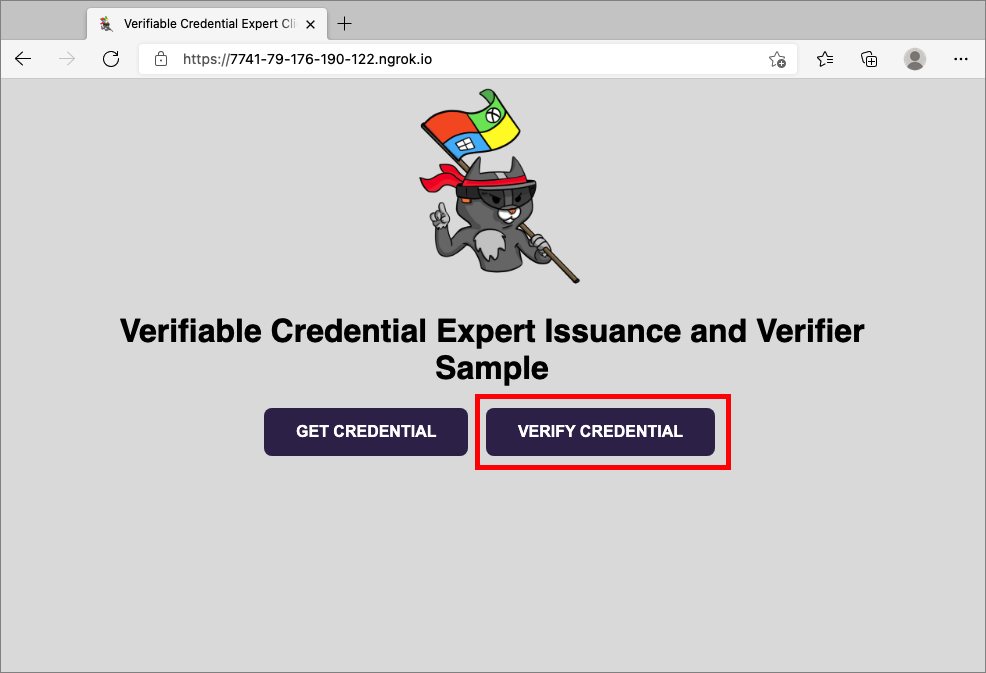

No navegador da Web, selecione Verificar credencial.

Usando seu dispositivo móvel, digitalize o código QR com o aplicativo Authenticator. Para obter mais informações sobre como digitalizar o código QR, consulte a seção FAQ.

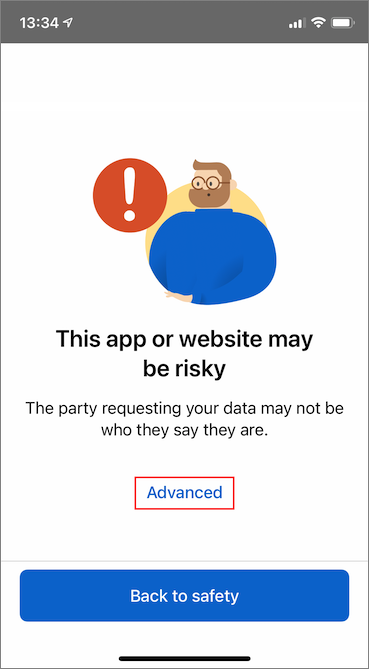

Quando vir a mensagem de aviso, Esta aplicação ou Web site pode ser arriscado, selecione Avançadas. Está a ver este aviso porque o seu domínio não está verificado. Para este tutorial, você pode ignorar o registro de domínio.

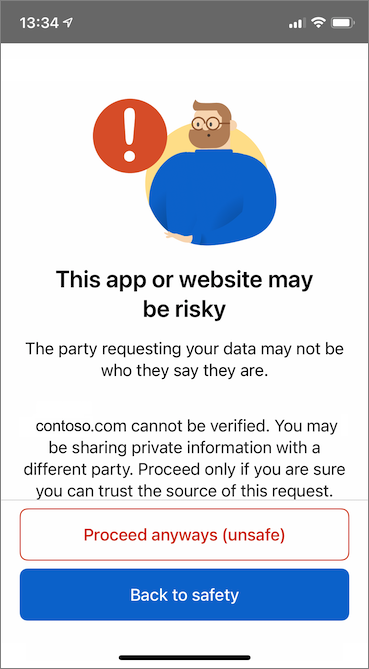

No aviso do site de risco, selecione Continuar mesmo assim (inseguro).

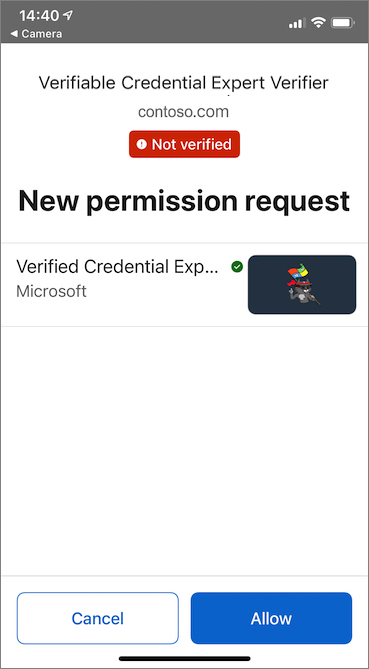

Aprove a solicitação selecionando Permitir.

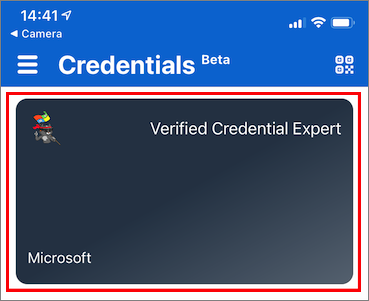

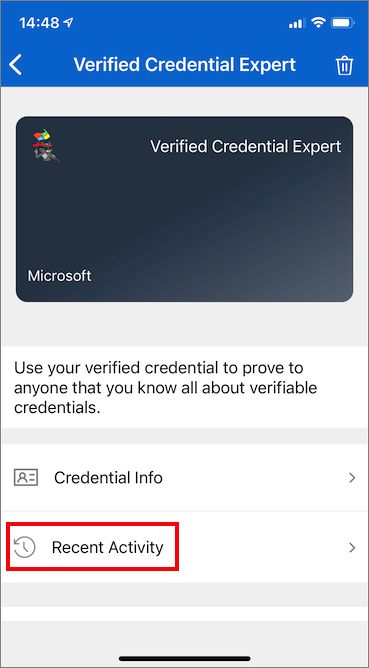

Depois de aprovar a solicitação, você pode ver que a solicitação foi aprovada. Você também pode verificar o registro. Para ver o log, selecione a credencial verificável.

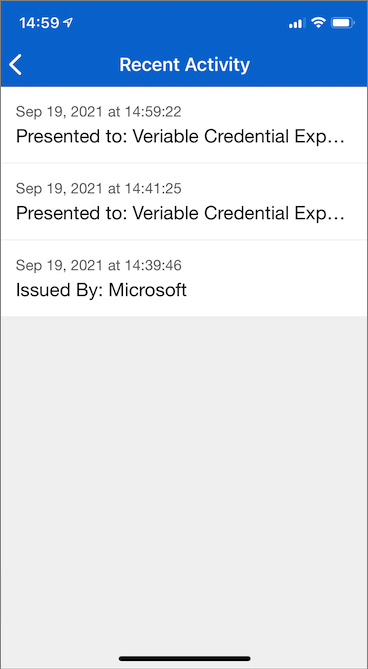

Em seguida, selecione Atividade recente.

Atividade recente mostra as atividades recentes de sua credencial verificável.

Volte para o aplicativo de exemplo. Ele mostra que a apresentação das credenciais verificáveis foi recebida.