Como investigar os logins que exigem um alerta de dispositivo compatível ou gerenciado

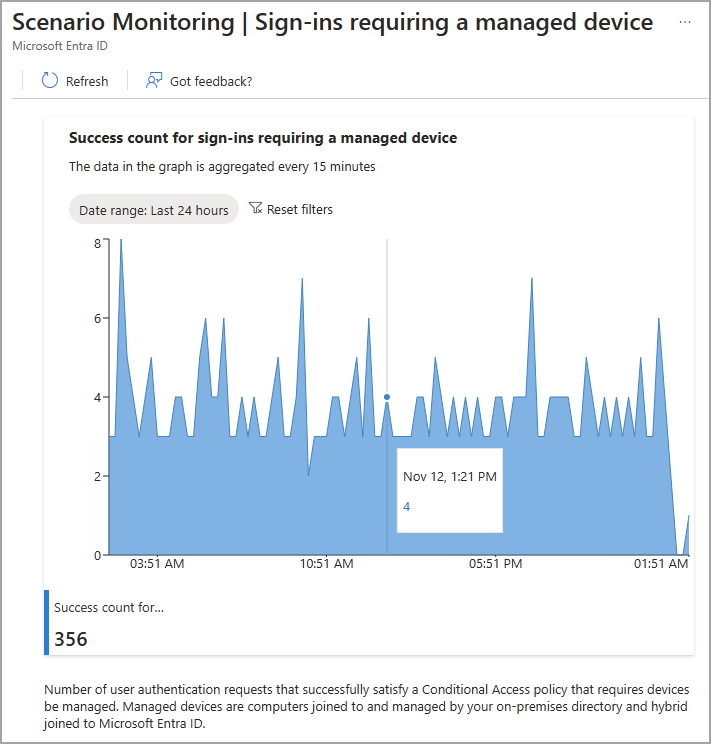

O monitoramento de integridade do Microsoft Entra fornece um conjunto de métricas de integridade no nível do locatário que você pode monitorar e alerta quando um possível problema ou condição de falha é detetado. Há vários cenários de integridade que podem ser monitorados, incluindo dois relacionados a dispositivos:

- Entradas que exigem um dispositivo compatível com Acesso Condicional

- Entradas que exigem um dispositivo gerenciado de Acesso Condicional

Esses cenários permitem que você monitore e receba alertas sobre a autenticação do usuário que satisfaçam uma política de Acesso Condicional que exija o login de um dispositivo compatível ou gerenciado. Para saber mais sobre como funciona o Microsoft Entra Health, consulte:

- O que é o Microsoft Entra Health?

- Como usar os sinais e alertas de monitoramento de integridade do Microsoft Entra

Este artigo descreve as métricas de integridade relacionadas a dispositivos compatíveis e gerenciados e como solucionar um possível problema quando você recebe um alerta.

Pré-requisitos

Há diferentes funções, permissões e requisitos de licença para exibir sinais de monitoramento de integridade e configurar e receber alertas. Recomendamos o uso de uma função com acesso com privilégios mínimos para alinhar com as diretrizes do Zero Trust.

- Um locatário com uma licença do Microsoft Entra P1 ou P2 é necessário para exibir os sinais de monitoramento do cenário de integridade do Microsoft Entra.

- Um locatário com uma licença do Microsoft Entra P1 ou P2 e pelo menos 100 usuários ativos mensais é necessário para exibir alertas e receber notificações de alerta.

- A função Leitor de Relatórios é a função menos privilegiada necessária para exibir sinais, alertas e configurações de alerta de monitoramento de cenário.

- O Administrador de Helpdesk é a função menos privilegiada necessária para atualizar alertas e configurações de notificação de alerta.

- A

HealthMonitoringAlert.Read.Allpermissão é necessária para exibir os alertas usando a API do Microsoft Graph. - A

HealthMonitoringAlert.ReadWrite.Allpermissão é necessária para exibir e modificar os alertas usando a API do Microsoft Graph. - Para obter uma lista completa de funções, consulte Função menos privilegiada por tarefa.

Investigar o alerta e o sinal

A investigação de um alerta começa com a recolha de dados.

- Reúna os detalhes do sinal e o resumo do impacto.

- Veja o sinal no centro de administração do Microsoft Entra para se familiarizar com o padrão e identificar anomalias.

- Execute a API de alertas de lista para recuperar todos os alertas para o locatário.

- Execute a API Get alert para recuperar os detalhes de um alerta específico.

- Veja o sinal no centro de administração do Microsoft Entra para se familiarizar com o padrão e identificar anomalias.

- Reveja as suas políticas de conformidade de dispositivos do Intune.

- Para obter mais informações, consulte Visão geral da conformidade de dispositivos do Intune.

- Saiba como Monitorar políticas de conformidade de dispositivos.

- Se não estiver a utilizar o Intune, reveja as políticas de conformidade da sua solução de gestão de dispositivos.

- Investigue problemas comuns de Acesso Condicional.

- Solucione problemas de políticas de conformidade de dispositivos de Acesso Condicional.

- Resolução de problemas de início de sessão no Acesso Condicional.

- Reveja os registos de início de sessão.

- Reveja os detalhes do registo de início de sessão.

- Procure usuários que estão sendo impedidos de entrar e ter uma política de dispositivo compatível aplicada.

- Verifique se há alterações recentes na política nos logs de auditoria.

- Use os logs de auditoria para solucionar problemas de alterações na política de Acesso Condicional.

Atenuar problemas comuns

Os seguintes problemas comuns podem causar um pico de entradas que exigem um dispositivo compatível ou gerenciado. Esta lista não é exaustiva, mas fornece um ponto de partida para a sua investigação.

Muitos utilizadores estão impedidos de iniciar sessão a partir de dispositivos conhecidos

Se um grande grupo de usuários for impedido de entrar em dispositivos conhecidos, um pico pode indicar que esses dispositivos não estão em conformidade.

Para investigar:

- No resumo de impacto, se

resourceTypefor "usuário" e oimpactedCountvalor indicar uma grande porcentagem dos usuários da sua organização, você pode estar olhando para um problema de ampla disseminação. - Verifique a sua política de conformidade de dispositivos do Intune.

- Verifique as políticas de conformidade do dispositivo de Acesso Condicional.

O utilizador está impedido de iniciar sessão a partir de um dispositivo desconhecido

Se o aumento de entradas bloqueadas vier de um dispositivo desconhecido, esse pico pode indicar que um invasor adquiriu as credenciais de um usuário e está tentando entrar em um dispositivo usado para esses ataques.

Para investigar:

- No resumo de impacto, se

resourceTypefor "usuário" e oimpactedCountvalor mostrar um pequeno subconjunto de usuários, o problema pode ser específico do usuário. - Reveja os registos de início de sessão.

-

Investigue o risco com o Microsoft Entra ID Protection.

- Nota: O Microsoft Entra ID Protection requer uma licença do Microsoft Entra P2.

Problemas de rede

Pode haver uma interrupção do sistema regional que exija um grande número de usuários para entrar ao mesmo tempo.

Para investigar:

- No resumo de impacto, se

resourceTypefor "usuário" e oimpactedCountvalor mostrar uma grande porcentagem dos usuários da sua organização, você pode estar olhando para um problema generalizado. - Verifique a integridade do sistema e da rede para ver se uma interrupção ou atualização corresponde ao mesmo período de tempo da anomalia.

Próximos passos

- Criar uma política de conformidade no Microsoft Intune

- Saiba mais sobre o Acesso Condicional e o Intune

- Saiba mais sobre os dispositivos associados ao Microsoft Entra

- O que é o gerenciamento de dispositivos

- Saiba mais sobre o Acesso Condicional e o Intune

- Saiba mais sobre os dispositivos associados híbridos do Microsoft Entra