Tutorial: Criar uma relação de confiança de floresta bidirecional nos Serviços de Domínio do Microsoft Entra com um domínio local (Visualização)

Você pode criar uma relação de confiança de floresta entre os Serviços de Domínio do Microsoft Entra e os ambientes AD DS locais. A relação de confiança de floresta permite que utilizadores, aplicativos e computadores se autentiquem em um domínio no local a partir do domínio gerido dos Serviços de Domínio, ou vice-versa. Uma relação de confiança de floresta pode ajudar os usuários a acessar recursos em cenários como:

- Ambientes onde você não pode sincronizar hashes de senha ou onde os usuários entram exclusivamente usando cartões inteligentes e não sabem sua senha.

- Cenários híbridos que exigem acesso a domínios locais.

Você pode escolher entre três direções possíveis ao criar uma relação de confiança de floresta, dependendo de como os usuários precisam acessar recursos. Os Serviços de Domínio suportam apenas trusts de floresta. Não é suportada uma relação de confiança externa para um domínio filho local.

| Direção de confiança | Acesso do usuário |

|---|---|

| Bidirecional (visualização) | Permite que os usuários no domínio gerenciado e no domínio local acessem recursos em qualquer um dos domínios. |

| Saída unidirecional | Permite que os usuários no domínio local acessem recursos no domínio gerenciado, mas não vice-versa. |

| Entrada unidirecional (visualização) | Permite que os usuários no domínio gerenciado acessem recursos no domínio local. |

Neste tutorial, você aprenderá a:

- Configurar o DNS em um domínio AD DS local para oferecer suporte à conectividade dos Serviços de Domínio

- Criar uma relação de confiança florestal bidirecional entre o domínio gerenciado e o domínio local

- Testar e validar a relação de confiança da floresta para autenticação e acesso a recursos

Se você não tiver uma assinatura do Azure, crie uma conta antes de começar.

Pré-requisitos

Para concluir este tutorial, você precisa dos seguintes recursos e privilégios:

- Uma assinatura ativa do Azure.

- Se você não tiver uma assinatura do Azure, crie uma conta.

- Um locatário do Microsoft Entra associado à sua assinatura, sincronizado com um diretório local ou um diretório somente na nuvem.

- Se necessário, criar um de locatário do Microsoft Entra ou associar uma assinatura do Azure à sua conta.

- Um domínio gerenciado pelos Serviços de Domínio configurado com um nome de domínio DNS personalizado e um certificado SSL válido.

- Um domínio Active Directory local que pode ser acessado a partir do domínio gerido por meio de uma conexão VPN ou ExpressRoute.

- Administrador de Aplicativos e Administrador de Grupos funções do Microsoft Entra em seu inquilino para modificar uma instância dos Serviços de Domínio.

- Uma conta de Administrador de Domínio no domínio local que tem as permissões para criar e verificar relações de confiança.

Importante

Você precisa usar, no mínimo, o SKU Enterprise para o seu domínio gerido. Se necessário, alterar a SKU para um domínio gerenciado.

Entre no centro de administração do Microsoft Entra

Neste tutorial, você cria e configura a confiança de floresta de saída dos Serviços de Domínio usando o centro de administração do Microsoft Entra. Para começar, primeiro entre no centro de administração do Microsoft Entra.

Considerações de rede

A rede virtual que hospeda a floresta dos Serviços de Domínio precisa de uma conexão VPN ou ExpressRoute com o Active Directory no local. Os aplicativos e serviços também precisam de conectividade de rede com a rede virtual que hospeda a floresta dos Serviços de Domínio. A conectividade de rede com a floresta dos Serviços de Domínio deve estar sempre ativa e estável, caso contrário, os usuários podem não conseguir autenticar ou acessar recursos.

Antes de configurar uma confiança de floresta nos Serviços de Domínio, verifique se a rede de comunicação entre o Azure e o ambiente local atende aos seguintes requisitos:

- Verifique se as portas de firewall permitem o tráfego necessário para criar e usar uma relação de confiança. Para obter mais informações sobre quais portas precisam estar abertas para usar uma relação de confiança, consulte Configurar configurações de firewall para relações de confiança do AD DS.

- Use endereços IP privados. Não confie no DHCP com atribuição de endereço IP dinâmico.

- Evite a sobreposição de espaços de endereço IP para permitir que o emparelhamento e o roteamento de rede virtual se comuniquem com êxito entre o Azure e o local.

- Uma rede virtual do Azure precisa de uma sub-rede de gateway para configurar uma VPN site a site (S2S) do Azure ou conexão de de Rota Expressa.

- Crie sub-redes com endereços IP suficientes para suportar o seu cenário.

- Verifique se os Serviços de Domínio têm sua própria sub-rede, não compartilhe essa sub-rede de rede virtual com VMs e serviços de aplicativos.

- As redes virtuais emparelhadas NÃO são transitivas.

- Os emparelhamentos de rede virtual do Azure devem ser criados entre todas as redes virtuais que você deseja usar a confiança da floresta dos Serviços de Domínio para o ambiente AD DS local.

- Forneça conectividade de rede contínua para sua floresta do Ative Directory local. Não use conexões sob demanda.

- Verifique se há uma resolução contínua de nomes DNS entre o nome da floresta dos Serviços de Domínio e o nome da floresta do Active Directory local.

Configurar o DNS no domínio local

Para resolver corretamente o domínio gerenciado do ambiente local, talvez seja necessário adicionar encaminhadores aos servidores DNS existentes. Para configurar o ambiente local para se comunicar com o domínio gerenciado, conclua as seguintes etapas de uma estação de trabalho de gerenciamento para o domínio AD DS local:

Selecione Iniciar>Ferramentas Administrativas>DNS.

Selecione sua zona DNS, como aaddscontoso.com.

Selecione Encaminhadores Condicionais, depois clique com o botão direito do rato e escolha Novo Encaminhador Condicional...

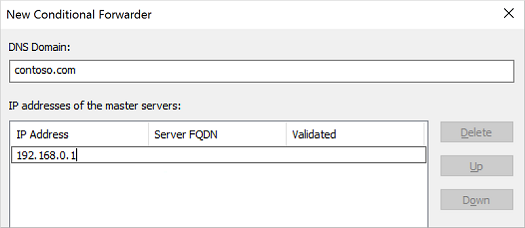

Insira seu outro Domínio DNS , como contoso.come, em seguida, insira os endereços IP dos servidores DNS para esse namespace, conforme mostrado no exemplo a seguir:

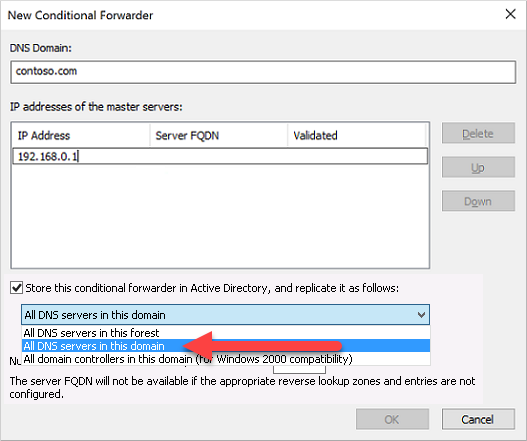

Marque a caixa Armazenar este encaminhador condicional no Active Directory e replique-o da seguinte forma, em seguida, selecione a opção para Todos os servidores DNS neste domínio, conforme mostrado no exemplo a seguir:

Importante

Se o encaminhador condicional estiver armazenado na floresta de em vez do domínio , o encaminhador condicional falhará.

Para criar o encaminhador condicional, selecione OK.

Criar uma relação de confiança de floresta bidirecional no domínio local

O domínio AD DS local precisa de uma confiança de floresta bidirecional para o domínio gerenciado. Essa relação de confiança deve ser criada manualmente no domínio do AD DS local; não pode ser criado a partir do centro de administração do Microsoft Entra.

Para configurar uma relação de confiança bidirecional no domínio AD DS local, conclua as seguintes etapas como Administrador de Domínio de uma estação de trabalho de gerenciamento para o domínio AD DS local:

- Selecione Iniciar>Ferramentas Administrativas>Domínios e Relações de Confiança do Active Directory.

- Clique com o botão direito do mouse no domínio, como onprem.contoso.come, em seguida, selecione Propriedades.

- Escolha o separador Confianças , depois Nova Confiança .

- Introduza o nome do domínio para os Serviços de Domínio, como aaddscontoso.com, e depois selecione Avançar.

- Selecione a opção para criar uma confiança de Floresta e, em seguida, para criar uma confiança bidirecional .

- Opte por criar a relação de confiança para Este domínio apenas. Na próxima etapa, você cria a confiança no centro de administração do Microsoft Entra para o domínio gerenciado.

- Escolha usar de autenticação em toda a floresta e, em seguida, insira e confirme uma senha de confiança. Essa mesma senha também é inserida no centro de administração do Microsoft Entra na próxima seção.

- Percorra as próximas janelas com opções padrão e, em seguida, selecione a opção Não, não confirme a confirmação da confiança externa.

- Selecione Concluir.

Se a confiança da floresta não for mais necessária para um ambiente, conclua as seguintes etapas como Administrador de Domínio para removê-la do domínio local:

- Selecione Iniciar>Ferramentas Administrativas>Domínios e Relações de Confiança do Active Directory.

- Clique com o botão direito do mouse no domínio, como onprem.contoso.come, em seguida, selecione Propriedades.

- Escolha a guia Confianças e, em seguida, Domínios que confiam neste domínio (confianças de entrada), clique na relação de confiança a ser removida e, em seguida, clique em Remover.

- No separador Confianças, em Domínios em que este domínio confia (relações de confiança de saída), clique na relação de confiança a remover e, em seguida, clique em Remover.

- Clique em Não, remova a confiança somente do domínio local.

Criar uma confiança de floresta bidirecional nos serviços de domínio

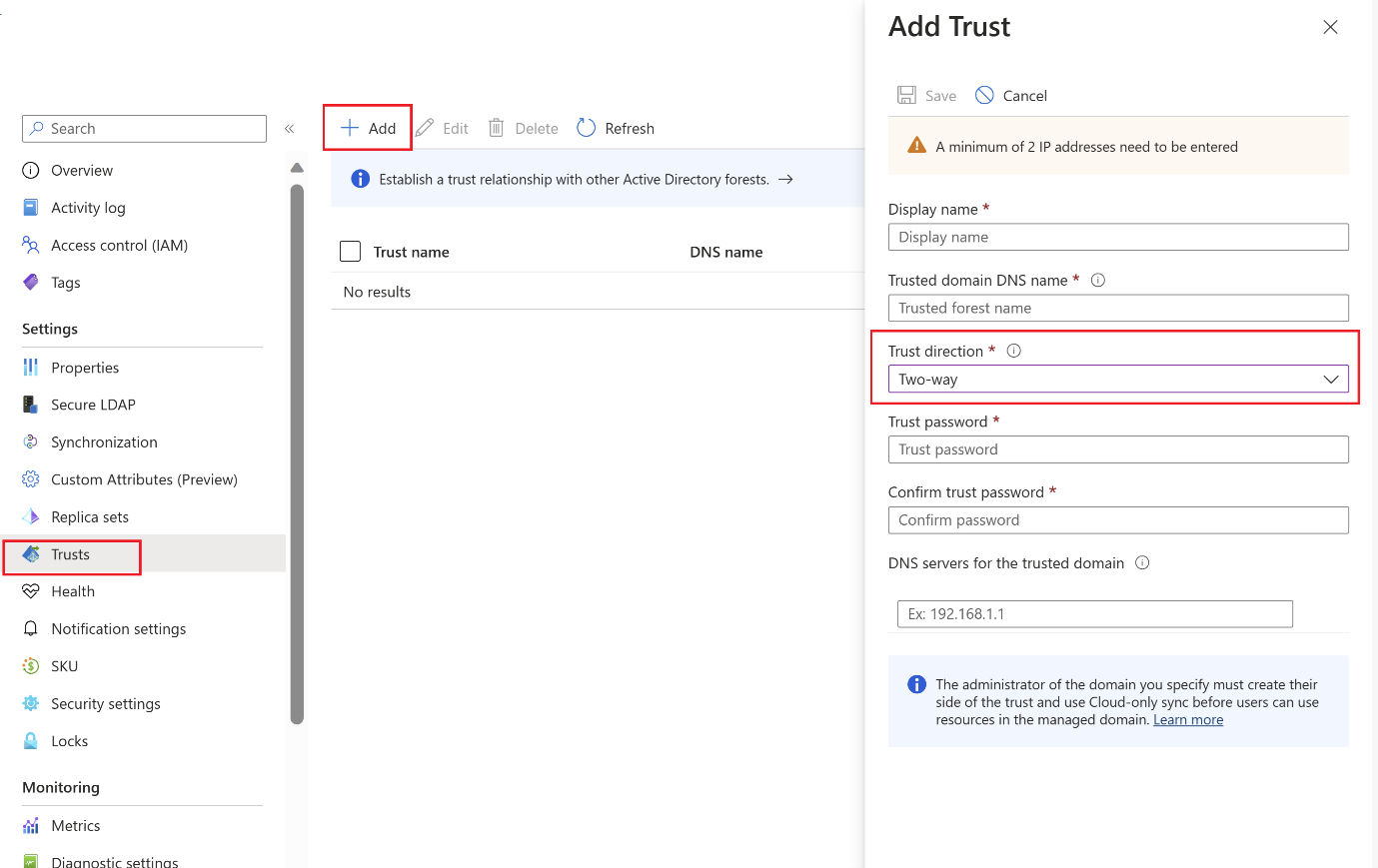

Para criar a relação de confiança bidirecional para o domínio gerenciado no centro de administração do Microsoft Entra, conclua as seguintes etapas:

No centro de administração do Microsoft Entra, procure e selecione Serviços de Domínio Microsoft Entrae, em seguida, selecione o domínio gerenciado, como aaddscontoso.com.

No menu do lado esquerdo do domínio gerido, selecione Relações de Confiançae, em seguida, escolha + Adicionar uma relação de confiança.

Selecione bidirecional como a direção de confiança.

Insira um nome para exibição que identifique sua confiança e, em seguida, o nome DNS da floresta confiável local, como onprem.contoso.com.

Forneça a mesma senha de confiança que foi usada para configurar a confiança da floresta de entrada para o domínio AD DS local na seção anterior.

Forneça pelo menos dois servidores DNS para o domínio AD DS local, como 10.1.1.4 e 10.1.1.5.

Quando estiver pronto, Salvar a relação de confiança da floresta de saída.

Se o trust florestal já não for necessário para um ambiente, conclua as seguintes etapas para removê-lo dos Serviços de Domínio:

- No centro de administração do Microsoft Entra, procure e selecione Serviços de Domínio Microsoft Entrae, em seguida, selecione o domínio gerenciado, como aaddscontoso.com.

- No menu do lado esquerdo do domínio gerido, selecione Confianças, escolha a relação de confiança e clique em Remover.

- Forneça a mesma senha de confiança que foi usada para configurar o trust da floresta e clique em OK.

Validar autenticação de recursos

Os cenários comuns a seguir permitem validar que a confiança da floresta autentica corretamente os usuários e o acesso aos recursos:

- Autenticação de utilizadores no local da floresta dos Serviços de Domínio

- Aceder aos recursos na floresta dos Serviços de Domínio usando um utilizador no local

Autenticação de usuário local da floresta de Serviços de Domínio

Você deve ter a máquina virtual do Windows Server associada ao domínio gerenciado. Use essa máquina virtual para testar se o usuário local pode se autenticar em uma máquina virtual. Se necessário, crie uma VM do Windows e associe-a ao domínio gerido.

Conecte-se à VM do Windows Server associada à floresta dos Serviços de Domínio usando do Azure Bastion e suas credenciais de administrador dos Serviços de Domínio.

Abra um prompt de comando e use o comando

whoamipara mostrar o nome distinto do usuário autenticado no momento:whoami /fqdnUse o comando

runaspara autenticar como um usuário do domínio local. No comando a seguir, substituauserUpn@trusteddomain.compelo UPN de um usuário do domínio local confiável. O comando solicita a senha do usuário:Runas /u:userUpn@trusteddomain.com cmd.exeSe a autenticação for bem-sucedida, um novo prompt de comando será aberto. O título do novo prompt de comando inclui

running as userUpn@trusteddomain.com.Use

whoami /fqdnno novo prompt de comando para exibir o nome distinto do usuário autenticado do Ative Directory local.

Acessar recursos na floresta dos Serviços de Domínio usando o usuário local

A partir da VM do Windows Server associada à floresta dos Serviços de Domínio, você pode testar cenários. Por exemplo, você pode testar se um usuário que entra no domínio local pode acessar recursos no domínio gerenciado. Os exemplos a seguir abrangem cenários de teste comuns.

Ativar a partilha de ficheiros e impressoras

Conecte-se à VM do Windows Server associada à floresta dos Serviços de Domínio usando do Azure Bastion e suas credenciais de administrador dos Serviços de Domínio.

Abra Configurações do Windows.

Pesquise e selecione Centro de Rede e Partilha.

Escolha a opção Alterar configurações avançadas de compartilhamento.

Na Perfil de Domínio, selecione Ativar o compartilhamento de ficheiros e impressoras e, em seguida, Guardar alterações.

Feche Centro de Rede e Partilha.

Criar um grupo de segurança e adicionar membros

Abra Utilizadores e Computadores do Active Directory.

Selecione com o botão direito do rato o nome de domínio, escolha Novoe, em seguida, selecione Unidade Organizacional.

Na caixa nome, digite LocalObjectse, em seguida, selecione OK.

Selecione LocalObjects e clique com o botão direito do rato no painel de navegação. Selecione Novo e, em seguida, Grupo.

Digite FileServerAccess na caixa nome do grupo . Para o Escopo do Grupo, selecione Domínio locale, em seguida, escolha OK.

No painel de conteúdo, clique duas vezes em FileServerAccess. Selecione Membros, escolha Adicionare, em seguida, selecione Localizações.

Selecione o Active Directory local na visualização de Localização e escolha OK.

Digite Usuários do Domínio na caixa Digite os nomes dos objetos a serem selecionados. Selecione Verificar Nomes, forneça credenciais para o Active Directory local e, em seguida, selecione OK.

Observação

Você deve fornecer credenciais porque a relação de confiança é apenas uma maneira. Isso significa que os usuários do domínio gerenciado dos Serviços de Domínio não podem acessar recursos ou pesquisar usuários ou grupos no domínio confiável (local).

O grupo Usuários do Domínio do Active Directory local deve ser membro do grupo FileServerAccess. Selecione OK para salvar o grupo e fechar a janela.

Criar um compartilhamento de arquivos para acesso entre florestas

- Na VM do Windows Server associada à floresta dos Serviços de Domínio, crie uma pasta e forneça um nome como CrossForestShare.

- Selecione com o botão direito do mouse a pasta e escolha Propriedades.

- Selecione o separador Segurança e, em seguida, escolha Editar.

- Na caixa de diálogo Permissões para CrossForestShare, selecione Adicionar.

- Digite FileServerAccess em Digite os nomes dos objetos para selecionare, em seguida, selecione OK.

- Selecione FileServerAccess na lista de Grupos ou nomes de utilizador. Na lista Permissões para FileServerAccess, escolha as permissões Permitir para Modificar e Gravar e, em seguida, selecione OK.

- Selecione o separador Partilha e, em seguida, escolha Partilha Avançada....

- Escolha Partilhar esta pastae, em seguida, no campo Nome de partilha, insira um nome memorável para a partilha de ficheiros, como CrossForestShare.

- Selecione Permissões. Na lista Permissões para Todos, escolha Permitir para a permissão Alterar.

- Selecione OK duas vezes e, em seguida, Fechar.

Validar autenticação entre florestas para um recurso

Entre em um computador Windows associado ao Ative Directory local usando uma conta de usuário do Ative Directory local.

Usando Windows Explorer, conecte-se ao compartilhamento que você criou usando o nome de host totalmente qualificado e o compartilhamento, como

\\fs1.aaddscontoso.com\CrossforestShare.Para validar a permissão de gravação, selecione com o botão direito do mouse na pasta, escolha Novoe, em seguida, selecione documento de texto. Use o nome padrão Novo documento de texto.

Se as permissões de gravação estiverem definidas corretamente, um novo documento de texto será criado. Conclua as etapas a seguir para abrir, editar e excluir o arquivo conforme apropriado.

Para validar a permissão de leitura, abra Novo Documento de Texto.

Para validar a permissão de modificação, adicione texto ao ficheiro e feche Bloco de Notas. Quando solicitado a salvar as alterações, escolha Salvar.

Para validar a permissão de exclusão, selecione com o botão direito Novo Documento de Texto e escolha Excluir. Escolha Sim para confirmar a exclusão do arquivo.

Próximos passos

Neste tutorial, você aprendeu como:

- Configurar o DNS em um ambiente AD DS local para dar suporte à conectividade dos Serviços de Domínio

- Criar uma relação de confiança florestal de entrada unidirecional num ambiente AD DS local

- Criar um trust de floresta de saída unidirecional nos Serviços de Domínio

- Testar e validar a relação de confiança para autenticação e acesso a recursos

Para obter mais informações conceituais sobre floresta nos Serviços de Domínio, consulte Como funcionam as confianças de floresta nos Serviços de Domínio?.