Como habilitar e gerenciar o perfil de encaminhamento de tráfego da Microsoft

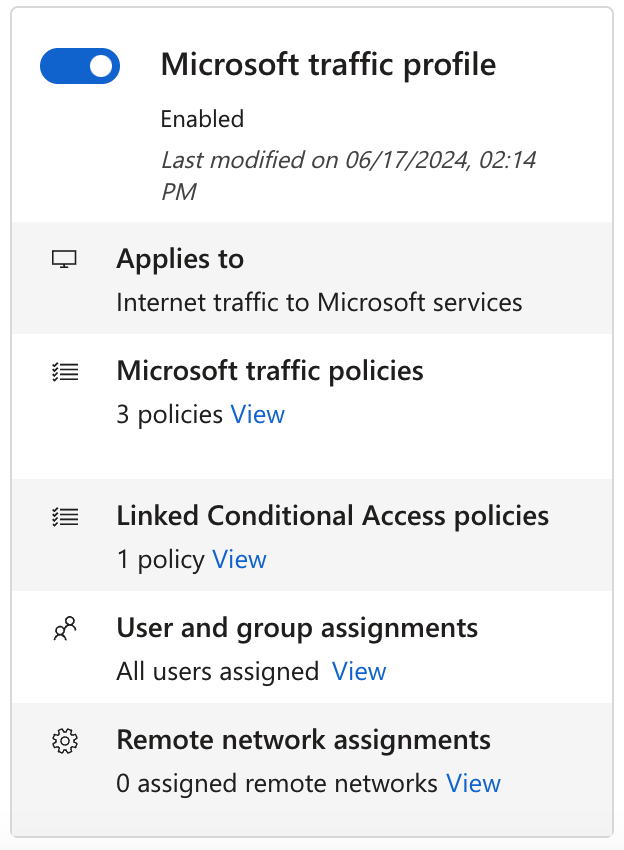

Com o perfil da Microsoft ativado, o Microsoft Entra Internet Access adquire o tráfego que vai para os serviços da Microsoft. O perfil da Microsoft gerencia os seguintes grupos de políticas:

- Exchange Online

- SharePoint Online e Microsoft OneDrive

- Microsoft Teams

- Microsoft 365 Comum e Office Online

Pré-requisitos

Para habilitar o perfil de encaminhamento de tráfego da Microsoft para seu locatário, você deve ter:

- Uma função de Administrador de Acesso Seguro Global no Microsoft Entra ID para habilitar perfis de tráfego.

- Uma função de Administrador de Acesso Condicional para criar e interagir com políticas de Acesso Condicional.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é o Acesso Seguro Global. Se necessário, você pode comprar licenças ou obter licenças de avaliação.

Limitações conhecidas

Este recurso tem uma ou mais limitações conhecidas. Para obter informações mais detalhadas sobre os problemas conhecidos e as limitações desse recurso, consulte Limitações conhecidas do Global Secure Access.

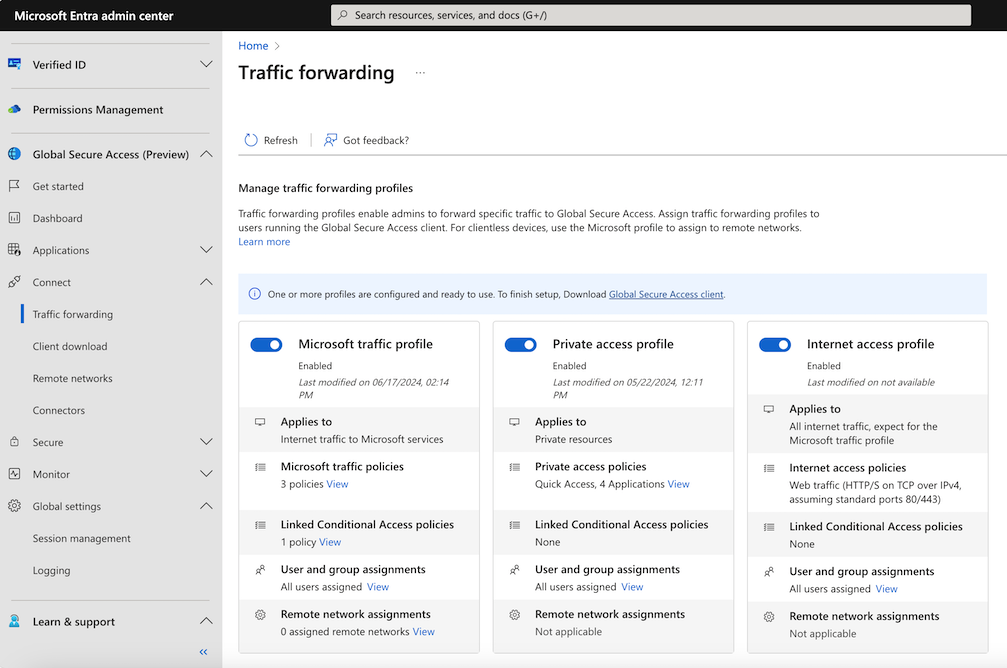

Habilitar o perfil de tráfego da Microsoft

Entre no centro de administração do Microsoft Entra como um Administrador de Acesso Seguro Global.

Navegue até Global Secure Access>>

Habilite o perfil de tráfego da Microsoft. O tráfego da Microsoft começa a ser encaminhado de todos os dispositivos cliente para o proxy Security Service Edge (SSE) da Microsoft, onde você pode configurar recursos avançados de segurança específicos para o tráfego da Microsoft.

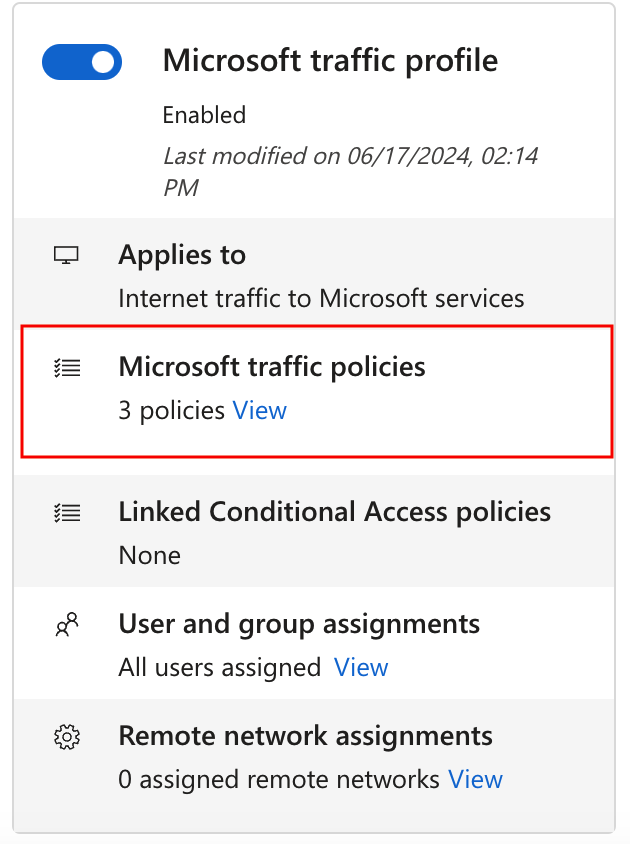

Políticas de tráfego da Microsoft

Para gerenciar os detalhes incluídos na política de encaminhamento de tráfego da Microsoft, selecione o link Exibir para políticas de tráfego da Microsoft.

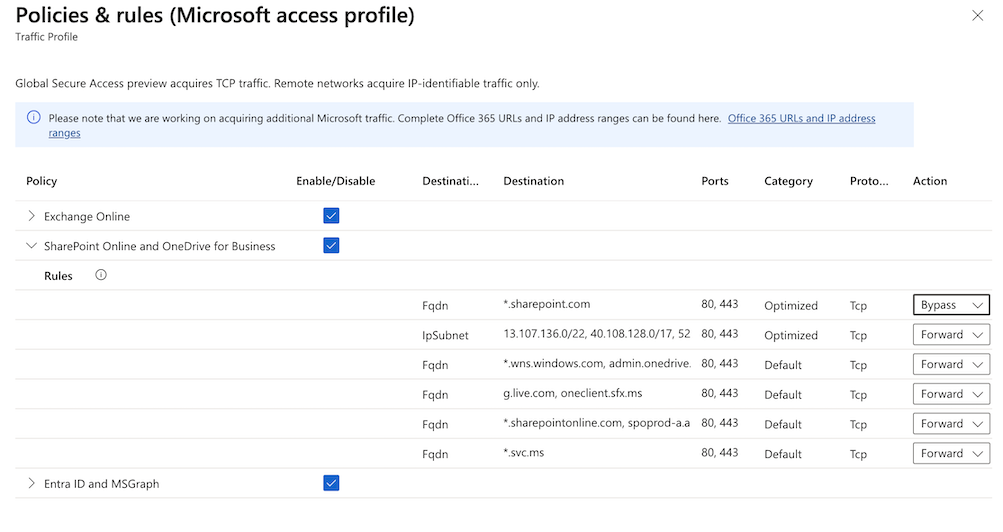

Os grupos de políticas são listados, com uma caixa de seleção para indicar se o grupo de políticas está habilitado. Expanda um grupo de políticas para exibir todos os IPs e FQDNs incluídos no grupo.

Os grupos de políticas incluem os seguintes pormenores:

- Tipo de destino: FQDN ou sub-rede IP

- Destino: Os detalhes da sub-rede FQDN ou IP

- Portas: portas TCP ou UDP combinadas com os endereços IP para formar o ponto de extremidade da rede

- Protocolo: TCP (Transmission Control Protocol) ou UDP (User Datagram Protocol)

- Ação: Encaminhar ou Ignorar

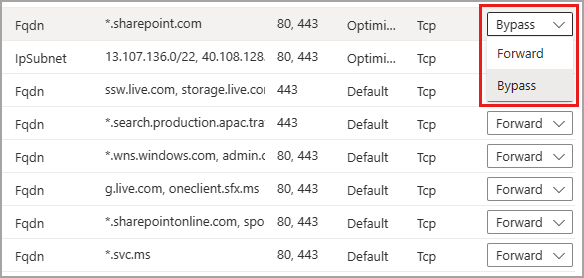

Você pode configurar as regras de aquisição de tráfego para ignorar a aquisição de tráfego. Se você fizer isso, os usuários ainda poderão acessar recursos; no entanto, o serviço Global Secure Access não processa o tráfego. Você pode ignorar o tráfego para um FQDN ou endereço IP específico, um grupo de políticas inteiro dentro do perfil ou o próprio perfil da Microsoft inteiro. Se você só precisar encaminhar alguns dos recursos da Microsoft dentro de um grupo de políticas, habilite o grupo e altere a Ação nos detalhes de acordo.

Importante

Quando uma regra é definida como Bypass no perfil de tráfego da Microsoft, o perfil de tráfego do Acesso à Internet não adquire esse tráfego. Mesmo com o perfil de Acesso à Internet habilitado, o tráfego ignorado ignorará a aquisição do Acesso Seguro Global e usará o caminho de roteamento de rede desse cliente para sair para a Internet. O tráfego disponível para aquisição no perfil de tráfego da Microsoft só pode ser adquirido no perfil de tráfego da Microsoft.

O exemplo a seguir mostra a configuração do *.sharepoint.com FQDN como Bypass para que o tráfego não seja encaminhado para o serviço.

Se o cliente Global Secure Access não conseguir se conectar ao serviço (por exemplo, devido a uma falha de autorização ou Acesso Condicional), o serviço ignorará o tráfego. O tráfego é enviado direto e localmente em vez de ser bloqueado. Nesse cenário, você pode criar uma política de acesso condicional para a verificação de rede compatível, para bloquear o tráfego se o cliente não for capaz de se conectar ao serviço.

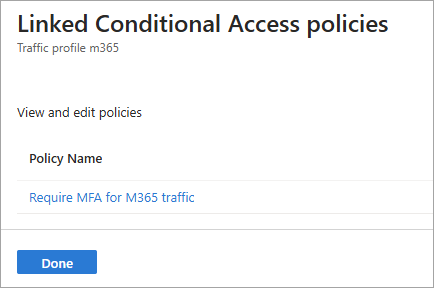

Políticas de Acesso Condicional Vinculado

As políticas de Acesso Condicional são criadas e aplicadas ao perfil de encaminhamento de tráfego na área Acesso Condicional do Microsoft Entra ID. Por exemplo, você pode criar uma política que exija dispositivos compatíveis quando os usuários estiverem estabelecendo a conexão de rede para serviços no perfil de tráfego da Microsoft.

Se você vir "Nenhum" na seção Políticas de Acesso Condicional Vinculado, não há uma política de Acesso Condicional vinculada ao perfil de encaminhamento de tráfego. Para criar uma política de Acesso Condicional, consulte Acesso Condicional Universal através do Acesso Seguro Global.

Editar uma política de Acesso Condicional existente

Se o perfil de encaminhamento de tráfego tiver uma política de Acesso Condicional vinculada, você poderá exibir e editar essa política.

Selecione o link Exibir para políticas de Acesso Condicional Vinculado.

Selecione uma política da lista. Os detalhes da política são abertos em Acesso Condicional.

Atribuições de rede remota de perfil de tráfego da Microsoft

Os perfis de tráfego podem ser atribuídos a redes remotas, para que o tráfego de rede seja encaminhado para o Acesso Seguro Global sem ter que instalar o cliente em dispositivos de usuário final. Desde que o dispositivo esteja atrás do equipamento das instalações do cliente (CPE), o cliente não é necessário. Você deve criar uma rede remota antes de adicioná-la ao perfil. Para obter mais informações, consulte Como criar redes remotas.

Para atribuir uma rede remota ao perfil da Microsoft:

- Entre no centro de administração do Microsoft Entra como um Administrador de Acesso Seguro Global.

- Navegue até Global Secure Access>>

- Na seção Remover atribuições de rede, selecione o link Exibir para o perfil.

- Selecione uma rede remota na lista e selecione Adicionar.

Atribuições de usuário e grupo

Você pode definir o escopo do perfil da Microsoft para usuários e grupos específicos em vez de aplicar o perfil de tráfego a todos os usuários. Para saber mais sobre a atribuição de usuários e grupos, consulte Como atribuir e gerenciar usuários e grupos com perfis de encaminhamento de tráfego.

Próximos passos

A próxima etapa para começar a usar o perfil de tráfego da Microsoft é instalar e configurar o Global Secure Access Client em dispositivos de usuário final

Para obter mais informações sobre o encaminhamento de tráfego, consulte o seguinte artigo: