Recuperar de erros de configuração

As definições de configuração na ID do Microsoft Entra podem afetar qualquer recurso no locatário do Microsoft Entra por meio de ações de gerenciamento direcionadas ou em todo o locatário.

O que é configuração?

Configurações são quaisquer alterações na ID do Microsoft Entra que alteram o comportamento ou os recursos de um serviço ou recurso do Microsoft Entra. Por exemplo, ao configurar uma política de Acesso Condicional, você altera quem pode acessar os aplicativos de destino e em que circunstâncias.

Você precisa entender os itens de configuração que são importantes para sua organização. As configurações a seguir têm um alto impacto na sua postura de segurança.

Configurações para todo o locatário

Identidades externas: os administradores do locatário identificam e controlam as identidades externas que podem ser provisionadas no locatário. Determinam:

- Se as identidades externas devem ser permitidas no locatário.

- A partir dos quais podem ser adicionadas identidades externas de domínios.

- Se os usuários podem convidar usuários de outros locatários.

Locais nomeados: os administradores podem criar locais nomeados, que podem ser usados para:

- Bloqueie entradas de locais específicos.

- Acione políticas de Acesso Condicional, como autenticação multifator.

Métodos de autenticação permitidos: os administradores definem os métodos de autenticação permitidos para o locatário.

Opções de autoatendimento: os administradores definem opções de autoatendimento, como redefinição de senha de autoatendimento, e criam grupos do Office 365 no nível do locatário.

A implementação de algumas configurações de todo o locatário pode ter escopo, desde que não sejam substituídas por políticas globais. Por exemplo:

- Se o locatário estiver configurado para permitir identidades externas, um administrador de recursos ainda poderá excluir essas identidades do acesso a um recurso.

- Se o locatário estiver configurado para permitir o registro de dispositivos pessoais, um administrador de recursos poderá excluir esses dispositivos do acesso a recursos específicos.

- Se os locais nomeados estiverem configurados, um administrador de recursos poderá configurar políticas que permitam ou excluam o acesso desses locais.

Configurações de Acesso Condicional

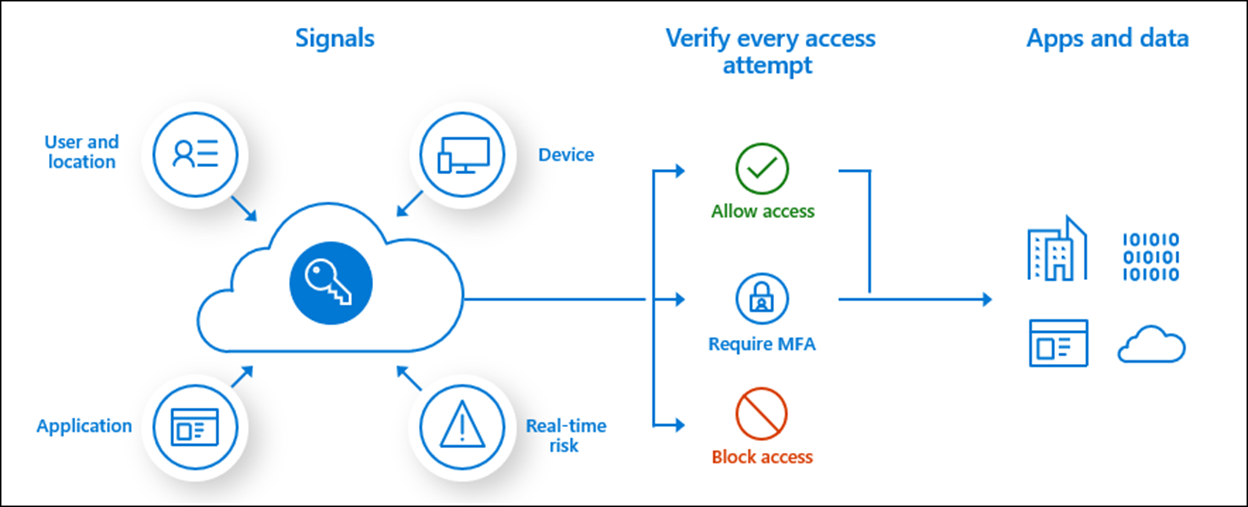

As políticas de Acesso Condicional são configurações de controle de acesso que reúnem sinais para tomar decisões e aplicar políticas organizacionais.

Para saber mais sobre as políticas de Acesso Condicional, consulte O que é o Acesso Condicional no Microsoft Entra ID?.

Nota

Embora a configuração altere o comportamento ou os recursos de um objeto ou política, nem todas as alterações em um objeto são configuração. Você pode alterar os dados ou atributos associados a um item, como alterar o endereço de um usuário, sem afetar os recursos desse objeto de usuário.

O que é configuração incorreta?

A configuração incorreta é uma configuração de um recurso ou política que diverge de suas políticas ou planos organizacionais e causa consequências não intencionais ou indesejadas.

Uma configuração incorreta de configurações de todo o locatário ou políticas de Acesso Condicional pode afetar seriamente sua segurança e a imagem pública de sua organização:

Alterar a forma como administradores, utilizadores inquilinos e utilizadores externos interagem com recursos no seu inquilino:

- Limitar desnecessariamente o acesso aos recursos.

- Afrouxamento dos controles de acesso em recursos confidenciais.

Alterar a capacidade dos seus utilizadores interagirem com outros inquilinos e os utilizadores externos interagirem com o seu inquilino.

Causando negação de serviço, por exemplo, ao não permitir que os clientes acessem suas contas.

Quebrando dependências entre dados, sistemas e aplicativos, resultando em falhas no processo de negócios.

Quando ocorre um erro de configuração?

É mais provável que ocorra uma configuração incorreta quando:

- Um erro é cometido durante alterações ad hoc.

- Um erro é cometido como resultado de exercícios de solução de problemas.

- Uma ação foi realizada com intenção maliciosa por um mau ator.

Evitar erros de configuração

É fundamental que as alterações na configuração pretendida de um locatário do Microsoft Entra estejam sujeitas a processos robustos de gerenciamento de alterações, incluindo:

- Documentar a alteração, incluindo o estado anterior e o estado pós-alteração pretendido.

- Usando o Privileged Identity Management (PIM) para garantir que os administradores com intenção de alterar devem aumentar deliberadamente seus privilégios para fazê-lo. Para saber mais sobre o PIM, consulte O que é o Privileged Identity Management?.

- Usando um fluxo de trabalho de aprovação forte para alterações, por exemplo, exigindo aprovação de PIM escalonamento de privilégios.

Monitorar alterações de configuração

Embora você queira evitar erros de configuração, não é possível definir a barra para alterações tão altas que afetem a capacidade dos administradores de executar seu trabalho de forma eficiente.

Monitore de perto as alterações de configuração observando as seguintes operações no log de auditoria do Microsoft Entra:

- Adicionar

- Criar

- Atualizar

- Definição

- Delete

A tabela a seguir inclui entradas informativas no log de auditoria que você pode procurar.

Acesso condicional e alterações de configuração do método de autenticação

As políticas de Acesso Condicional são criadas na página Acesso Condicional no portal do Azure. As alterações às políticas são feitas na página de detalhes da política de Acesso Condicional.

| Filtro de serviço | Atividades | Potenciais impactos |

|---|---|---|

| Acesso Condicional | Adicionar, atualizar ou excluir a política de Acesso Condicional | O acesso do usuário é concedido ou bloqueado quando não deveria. |

| Acesso Condicional | Adicionar, atualizar ou excluir local nomeado | Os locais de rede consumidos pela política de Acesso Condicional não são configurados como pretendido, o que cria lacunas nas condições da política de Acesso Condicional. |

| Método de autenticação | Atualizar a política de métodos de autenticação | Os usuários podem usar métodos de autenticação mais fracos ou são bloqueados de um método que deveriam usar. |

Alterações de configuração de redefinição de usuário e senha

As alterações nas configurações do usuário são feitas na página Configurações do usuário do portal do Azure. As alterações de redefinição de senha são feitas na página Redefinição de senha. As alterações feitas nessas páginas são capturadas no log de auditoria, conforme detalhado na tabela a seguir.

| Filtro de serviço | Atividades | Potenciais impactos |

|---|---|---|

| Diretório principal | Atualizar definições da empresa | Os utilizadores podem ou não conseguir registar aplicações, contrariamente à intenção. |

| Diretório principal | Definir informações da empresa | Os usuários podem ou não conseguir acessar o portal de administração do Microsoft Entra, contrariamente à intenção. As páginas de início de sessão não representam a marca da empresa, com potenciais danos para a reputação. |

| Diretório principal | Atividade: Entidade de serviço atualizada Público-alvo: 0365 Conexão LinkedIn |

Os usuários podem ou não conseguir conectar sua conta do Microsoft Entra ao LinkedIn, contrariamente à intenção. |

| Gestão de grupos self-service | Atualizar o valor do recurso MyApps | Os usuários podem ou não ser capazes de usar recursos do usuário, ao contrário da intenção. |

| Gestão de grupos self-service | Atualizar o valor do recurso ConvergedUXV2 | Os usuários podem ou não ser capazes de usar recursos do usuário, ao contrário da intenção. |

| Gestão de grupos self-service | Atualizar o valor do recurso MyStaff | Os usuários podem ou não ser capazes de usar recursos do usuário, ao contrário da intenção. |

| Diretório principal | Atividade: Atualizar entidade de serviço Destino: serviço de redefinição de senha da Microsoft |

Os usuários podem ou não redefinir sua senha, contrariamente à intenção. Os usuários são obrigados ou não a se registrar para redefinir a senha de autoatendimento, contrariamente à intenção. Os usuários podem redefinir sua senha usando métodos não aprovados, por exemplo, usando perguntas de segurança. |

Alterações na configuração de identidades externas

Você pode fazer alterações nessas configurações nas páginas Identidades externas ou Configurações de colaboração externa no portal do Azure.

| Filtro de serviço | Atividades | Potenciais impactos |

|---|---|---|

| Diretório principal | Adicionar, atualizar ou excluir uma configuração de acesso entre locatários de um parceiro | Os usuários têm acesso de saída aos locatários que devem ser bloqueados. Os usuários de locatários externos que devem ser bloqueados têm acesso de entrada. |

| B2C | Criar ou excluir provedor de identidade | Provedores de identidade para usuários que deveriam ser capazes de colaborar estão faltando, bloqueando o acesso para esses usuários. |

| Diretório principal | Definir funcionalidade de diretório no inquilino | Os usuários externos têm maior ou menor visibilidade de objetos de diretório do que o pretendido. Os utilizadores externos podem ou não convidar outros utilizadores externos para o seu inquilino, contrariamente à intenção. |

| Diretório principal | Configurar definições de federação em domínio | Convites de usuários externos podem ou não ser enviados para usuários em outros locatários, contrariamente à intenção. |

| Política de Autorização | Atualizar política de autorização | Convites de usuários externos podem ou não ser enviados para usuários em outros locatários, contrariamente à intenção. |

| Diretório principal | Atualizar política | Convites de usuários externos podem ou não ser enviados para usuários em outros locatários, contrariamente à intenção. |

Alterações de configuração de função e mobilidade personalizadas

| Filtro de serviço | Atividades/portal | Potenciais impactos |

|---|---|---|

| Diretório principal | Adicionar definição de função | O escopo da função personalizada é mais restrito ou mais amplo do que o pretendido. |

| PIM | Atualizar configuração de função | O escopo da função personalizada é mais restrito ou mais amplo do que o pretendido. |

| Diretório principal | Atualizar definição de função | O escopo da função personalizada é mais restrito ou mais amplo do que o pretendido. |

| Diretório principal | Excluir definição de função | Funções personalizadas estão faltando. |

| Diretório principal | Adicionar concessão de permissão delegada | O gerenciamento de dispositivos móveis ou a configuração de gerenciamento de aplicativos móveis está ausente ou mal configurada, o que leva à falha do gerenciamento de dispositivos ou aplicativos. |

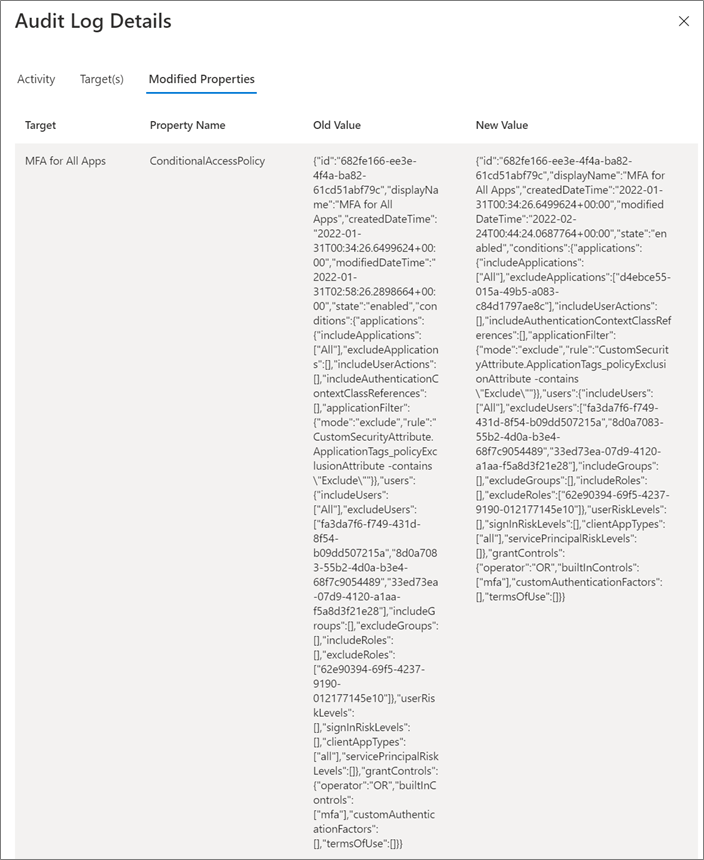

Vista de detalhes do registo de auditoria

A seleção de algumas entradas de auditoria no log de auditoria fornecerá detalhes sobre os valores de configuração antigos e novos. Por exemplo, para alterações na configuração da política de Acesso Condicional, você pode ver as informações na captura de tela a seguir.

Usar pastas de trabalho para controlar alterações

As pastas de trabalho do Azure Monitor podem ajudá-lo a monitorar as alterações de configuração.

A pasta de trabalho Relatório de operações confidenciais pode ajudar a identificar atividades suspeitas de aplicativos e serviços principais que possam indicar um comprometimento, incluindo:

- Credenciais ou métodos de autenticação da entidade de serviço ou aplicativo modificados.

- Novas permissões concedidas a entidades de serviço.

- Atualizações de função de diretório e associação de grupo para entidades de serviço.

- Configurações de federação modificadas.

A pasta de trabalho de atividade de acesso entre locatários pode ajudá-lo a monitorar quais aplicativos em locatários externos seus usuários estão acessando e quais aplicativos seus usuários externos locatários estão acessando. Use esta pasta de trabalho para procurar alterações anômalas no acesso ao aplicativo de entrada ou saída entre locatários.

Próximos passos

- Para obter informações básicas sobre a capacidade de recuperação, consulte Práticas recomendadas de capacidade de recuperação.

- Para obter informações sobre como recuperar de exclusões, consulte Recuperar de exclusões.