Investigar incidentes no portal do Microsoft Defender

O portal Microsoft Defender apresenta alertas correlacionados, recursos, investigações e provas de todos os seus bens num incidente para lhe dar um olhar abrangente sobre toda a amplitude de um ataque.

Num incidente, vai analisar os alertas, compreender o que significam e agrupar as provas para que possa conceber um plano de remediação eficaz.

Investigação inicial

Antes de explorar os detalhes, veja as propriedades e toda a história do ataque do incidente.

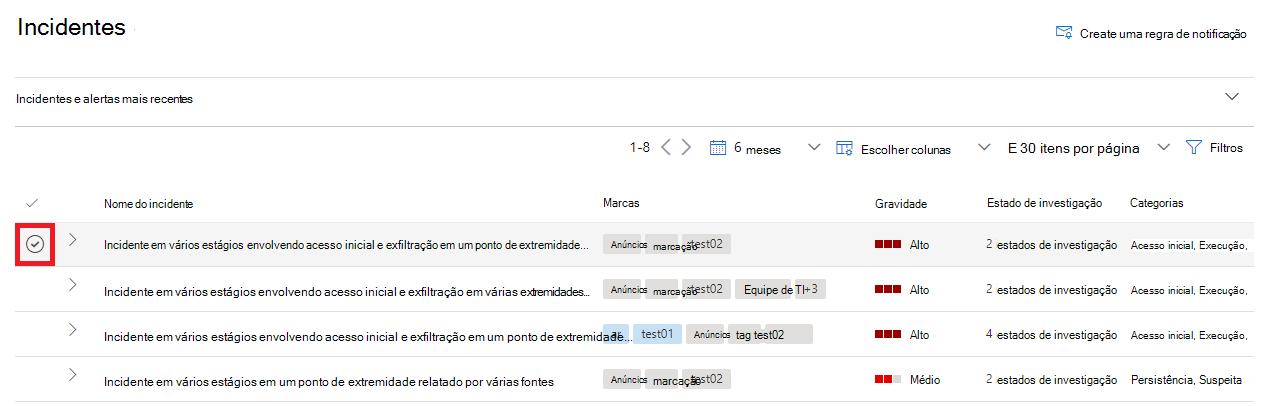

Pode começar por selecionar o incidente na coluna de marca de verificação. Eis um exemplo.

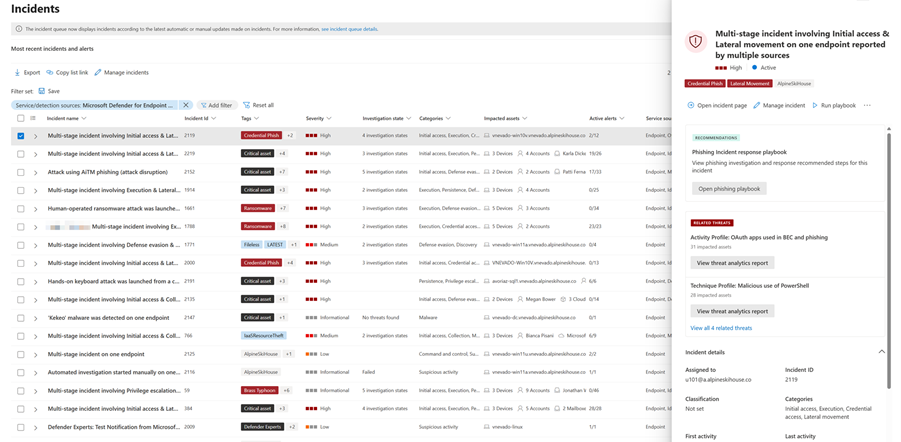

Quando o fizer, é aberto um painel de resumo com informações importantes sobre o incidente, como os detalhes do incidente, as ações recomendadas e as ameaças relacionadas. Eis um exemplo.

A partir daqui, pode selecionar Abrir página de incidente. Esta ação abre a página principal do incidente onde encontrará informações e separadores completos da história do ataque para alertas, dispositivos, utilizadores, investigações e provas. Também pode abrir a página principal de um incidente ao selecionar o nome do incidente na fila de incidentes.

Nota

Os utilizadores com acesso aprovisionado a Microsoft Security Copilot verão o painel Copilot no lado direito do ecrã quando abrirem um incidente. O Copilot fornece informações e recomendações em tempo real para o ajudar a investigar e responder a incidentes. Para obter mais informações, consulte Microsoft Copilot no Microsoft Defender.

História de ataque

As histórias de ataque ajudam-no a rever, investigar e remediar ataques rapidamente enquanto vê a história completa do ataque no mesmo separador. Também lhe permite rever os detalhes da entidade e tomar medidas de remediação, tais como eliminar um ficheiro ou isolar um dispositivo sem perder contexto.

A história do ataque é brevemente descrita no vídeo seguinte.

Na história do ataque, pode encontrar a página de alerta e o gráfico de incidentes.

A página de alerta de incidentes tem as seguintes secções:

História do alerta, que inclui:

- O que aconteceu

- Ações executadas

- Eventos relacionados

Propriedades do alerta no painel direito (estado, detalhes, descrição e outros)

Tenha em atenção que nem todos os alertas terão todas as subsecções listadas na secção Histórico de alertas .

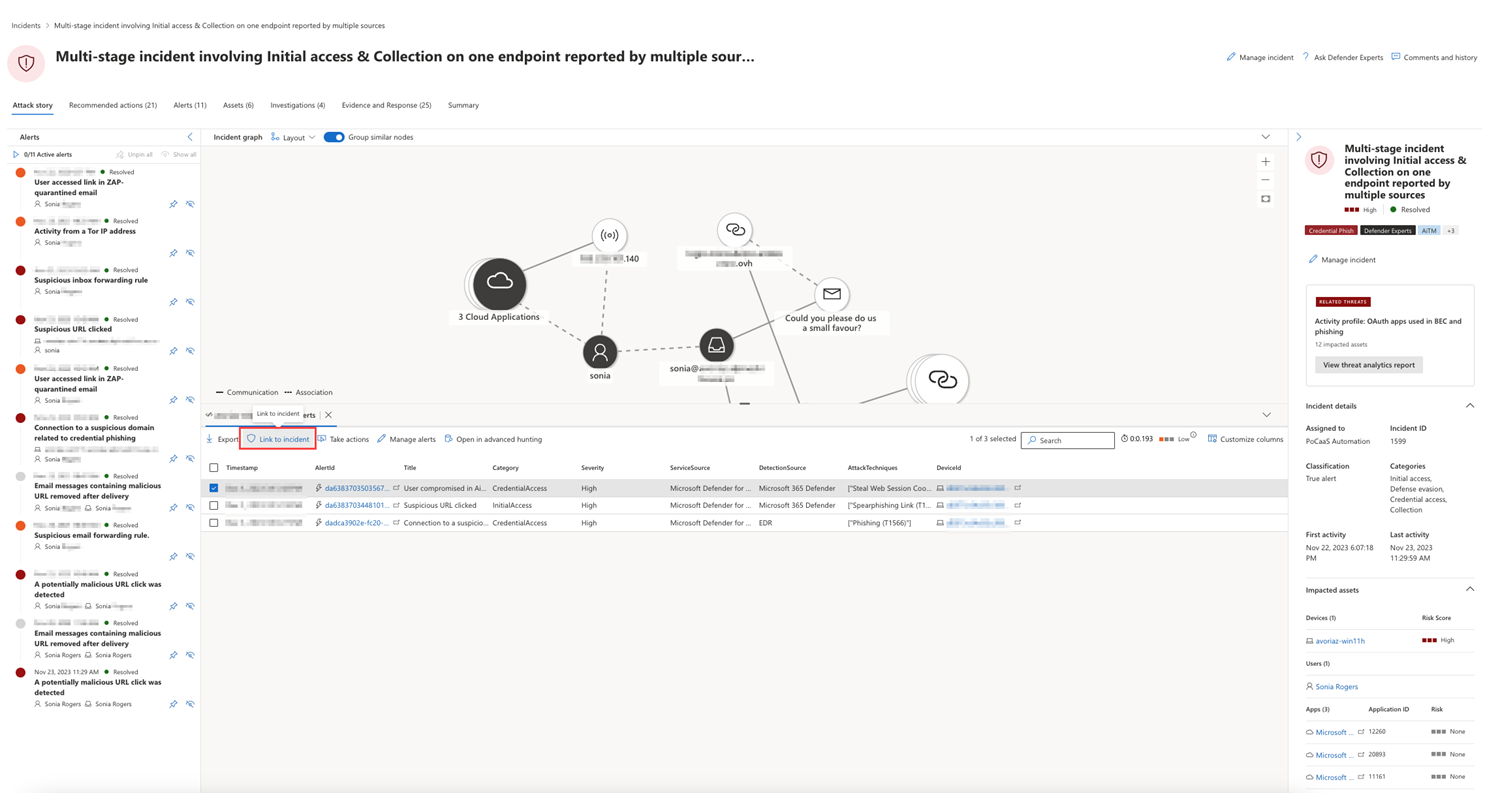

O gráfico mostra o âmbito completo do ataque, como o ataque se espalhou pela sua rede ao longo do tempo, onde começou e até onde foi o atacante. Liga as diferentes entidades suspeitas que fazem parte do ataque aos respetivos recursos relacionados, como utilizadores, dispositivos e caixas de correio.

No gráfico, pode:

Reproduza os alertas e os nós no gráfico como ocorreram ao longo do tempo para compreender a cronologia do ataque.

Abra um painel de entidades, permitindo-lhe rever os detalhes da entidade e agir sobre ações de remediação, como eliminar um ficheiro ou isolar um dispositivo.

Realce os alertas com base na entidade à qual estão relacionados.

Procure informações de entidade de um dispositivo, ficheiro, endereço IP, URL, utilizador, e-mail, caixa de correio ou recurso na nuvem.

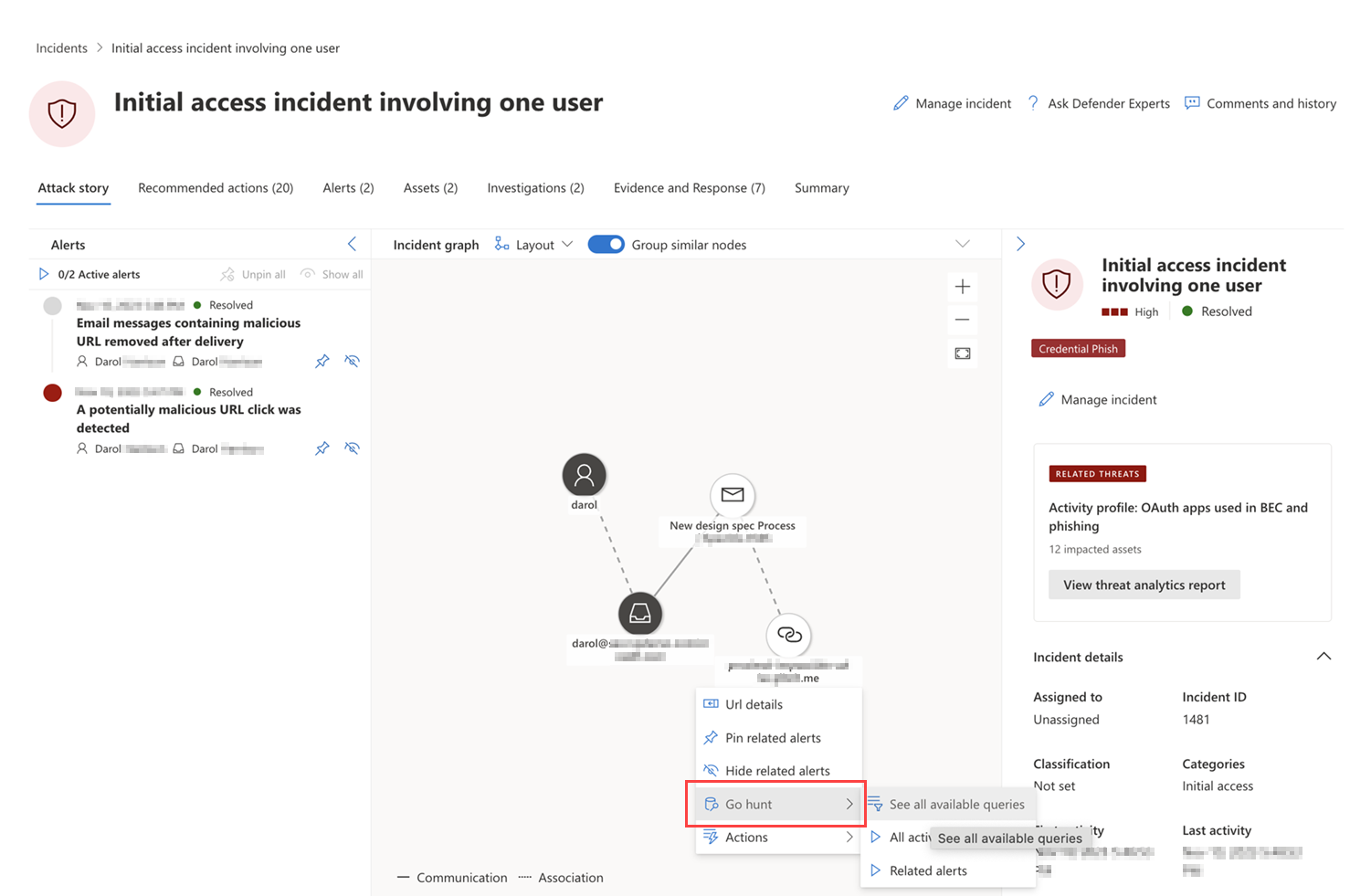

Ir caçar

A ação go hunt tira partido da funcionalidade de investigação avançada para encontrar informações relevantes sobre uma entidade. A consulta go hunt verifica as tabelas de esquema relevantes para quaisquer eventos ou alertas que envolvam a entidade específica que está a investigar. Pode selecionar qualquer uma das opções para encontrar informações relevantes sobre a entidade:

- Veja todas as consultas disponíveis – a opção devolve todas as consultas disponíveis para o tipo de entidade que está a investigar.

- Toda a Atividade – a consulta devolve todas as atividades associadas a uma entidade, fornecendo-lhe uma vista abrangente do contexto do incidente.

- Alertas Relacionados – a consulta procura e devolve todos os alertas de segurança que envolvem uma entidade específica, garantindo que não perde nenhuma informação.

Os registos ou alertas resultantes podem ser associados a um incidente ao selecionar um resultado e, em seguida, selecionar Ligar ao incidente.

Se o incidente ou os alertas relacionados foram o resultado de uma regra de análise que definiu, também pode selecionar Executar consulta para ver outros resultados relacionados.

Importante

Algumas informações neste artigo estão relacionadas com um produto pré-lançado que pode ser substancialmente modificado antes de ser lançado comercialmente. A Microsoft não concede garantias, expressas ou implícitas, relativamente às informações aqui fornecidas.

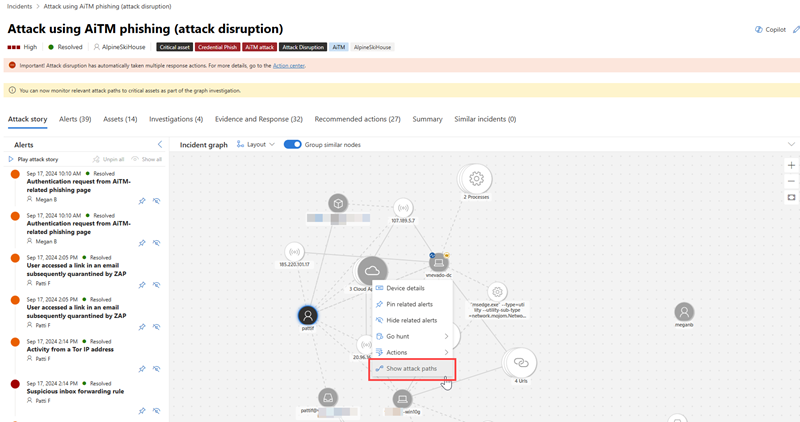

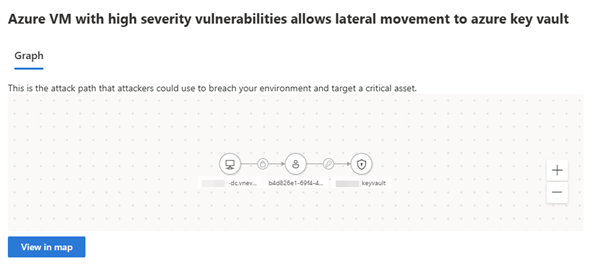

Caminhos de ataque

O gráfico de incidentes também contém informações sobre caminhos de ataque. Estes caminhos permitem que os analistas de segurança identifiquem que outras entidades é provável que um atacante seja alvo a seguir. Para ver um caminho de ataque, pode clicar numa entidade no gráfico de incidentes e selecionar Mostrar caminhos de ataque. Os caminhos de ataque estão disponíveis para entidades com a etiqueta de recurso crítico .

Ao selecionar Mostrar caminhos de ataque, é aberto um painel lateral que apresenta uma lista de caminhos de ataque para a entidade selecionada. Os caminhos de ataque são apresentados num formato de tabela, que mostra o nome do caminho de ataque, o ponto de entrada, o tipo de ponto de entrada, o destino, o tipo de destino, a criticidade do destino.

A seleção de um caminho de ataque na lista apresenta o gráfico do caminho de ataque, que mostra o caminho de ataque do ponto de entrada para o destino. Selecionar Ver mapa abre uma nova janela para ver o caminho do ataque na íntegra.

Nota

Para ver os detalhes de um caminho de ataque, tem de ter permissões de acesso de leitura no portal do Microsoft Defender e a licença para Gestão da exposição de segurança da Microsoft.

Para ver os detalhes do caminho de ataque na plataforma de operações de segurança unificada, é necessária uma função de Leitor de Sentinel. Para criar novos caminhos de ataque, é necessária a função Administrador de Segurança.

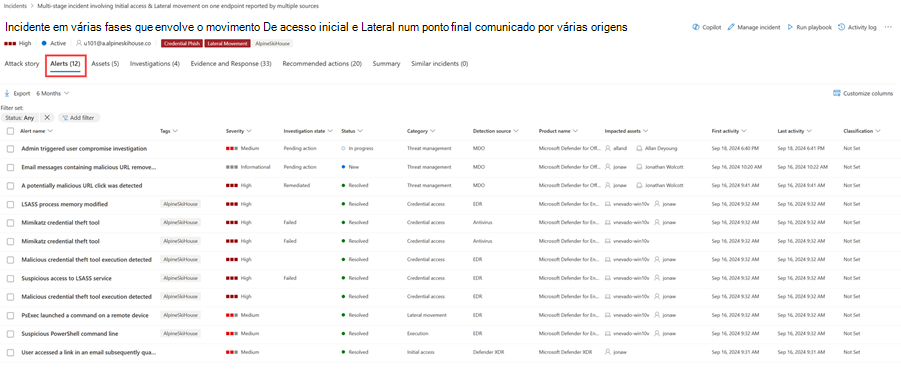

Alertas

No separador Alertas , pode ver a fila de alertas de alertas relacionados com o incidente e outras informações sobre os mesmos, como o seguinte:

- Gravidade dos alertas.

- As entidades envolvidas no alerta.

- A origem dos alertas (Microsoft Defender para Identidade, Microsoft Defender para Endpoint, Microsoft Defender para Office 365, Defender for Cloud Apps e o suplemento de governação de aplicações).

- A razão pela qual estavam ligados.

Eis um exemplo.

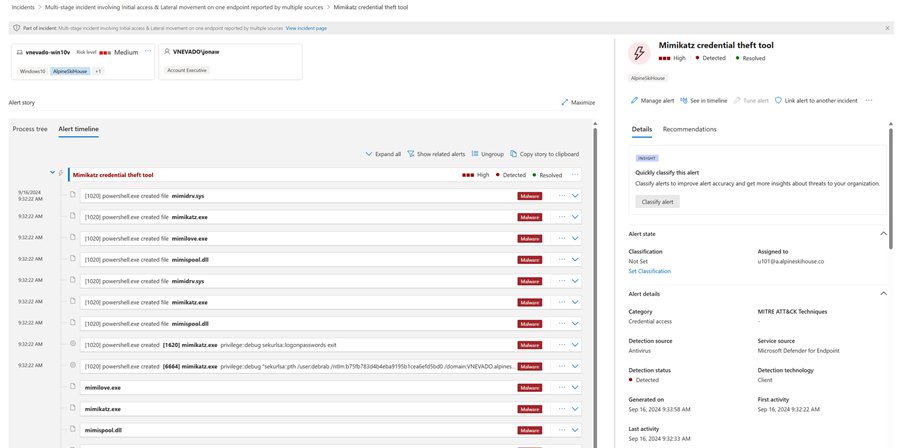

Por predefinição, os alertas são ordenados cronologicamente para que possa ver como o ataque ocorreu ao longo do tempo. Quando seleciona um alerta num incidente, Microsoft Defender XDR apresenta as informações de alerta específicas do contexto do incidente geral.

Pode ver os eventos do alerta, que outros alertas acionados causaram o alerta atual e todas as entidades e atividades afetadas envolvidas no ataque, incluindo dispositivos, ficheiros, utilizadores, aplicações na nuvem e caixas de correio.

Eis um exemplo.

Saiba como utilizar a fila de alertas e as páginas de alerta em investigar alertas.

Nota

Se tiver acesso a Gestão do risco interno do Microsoft Purview, pode ver e gerir alertas de gestão de riscos internos e procurar eventos de gestão de riscos internos no portal do Microsoft Defender. Para obter mais informações, veja Investigar ameaças de risco interno no portal do Microsoft Defender.

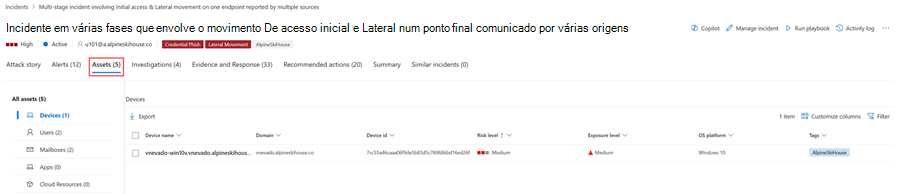

Recursos

Veja e faça facilmente a gestão de todos os seus recursos num único local com o novo separador Ativos . Esta vista unificada inclui Dispositivos, Utilizadores, Caixas de Correio e Aplicações.

O separador Ativos apresenta o número total de recursos junto ao respetivo nome. É apresentada uma lista de diferentes categorias com o número de recursos nessa categoria ao selecionar o separador Recursos.

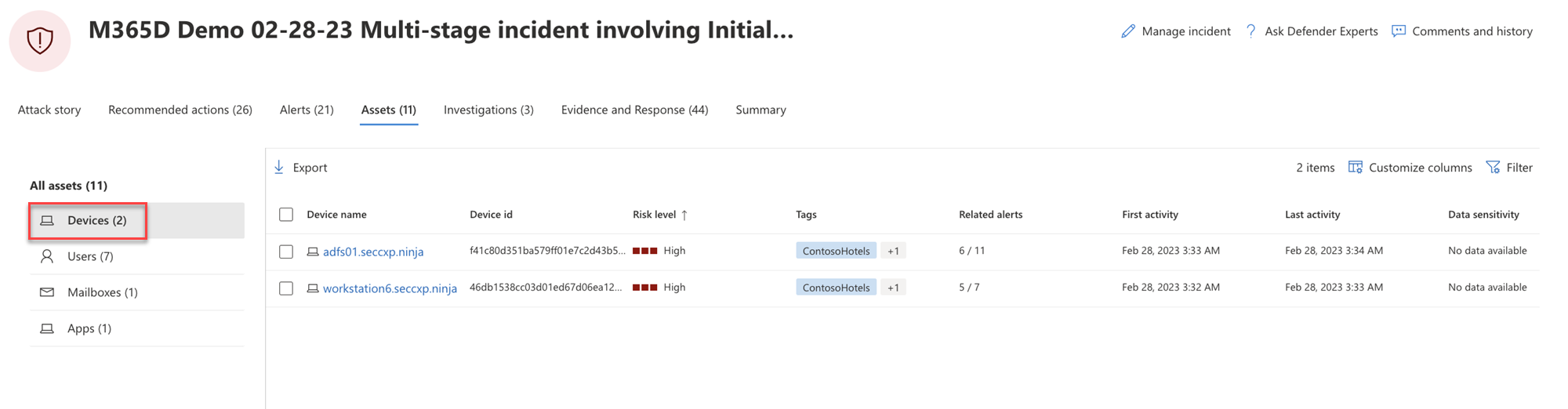

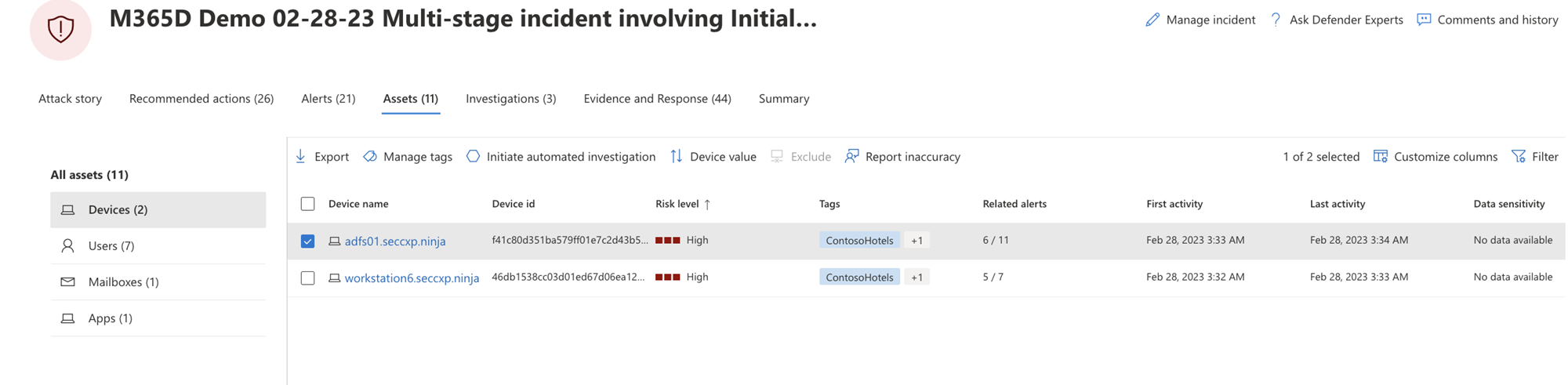

Dispositivos

A vista Dispositivos lista todos os dispositivos relacionados com o incidente. Eis um exemplo.

Selecionar um dispositivo na lista abre uma barra que lhe permite gerir o dispositivo selecionado. Pode exportar, gerir etiquetas rapidamente, iniciar uma investigação automatizada e muito mais.

Pode selecionar a marca de verificação de um dispositivo para ver os detalhes do dispositivo, dados de diretório, alertas ativos e utilizadores com sessão iniciada. Selecione o nome do dispositivo para ver os detalhes do dispositivo no inventário de dispositivos do Defender para Endpoint. Eis um exemplo.

Na página do dispositivo, pode recolher informações adicionais sobre o dispositivo, como todos os respetivos alertas, uma linha cronológica e recomendações de segurança. Por exemplo, no separador Linha Cronológica , pode percorrer a linha cronológica do dispositivo e ver todos os eventos e comportamentos observados no computador por ordem cronológica, intercalados com os alertas gerados.

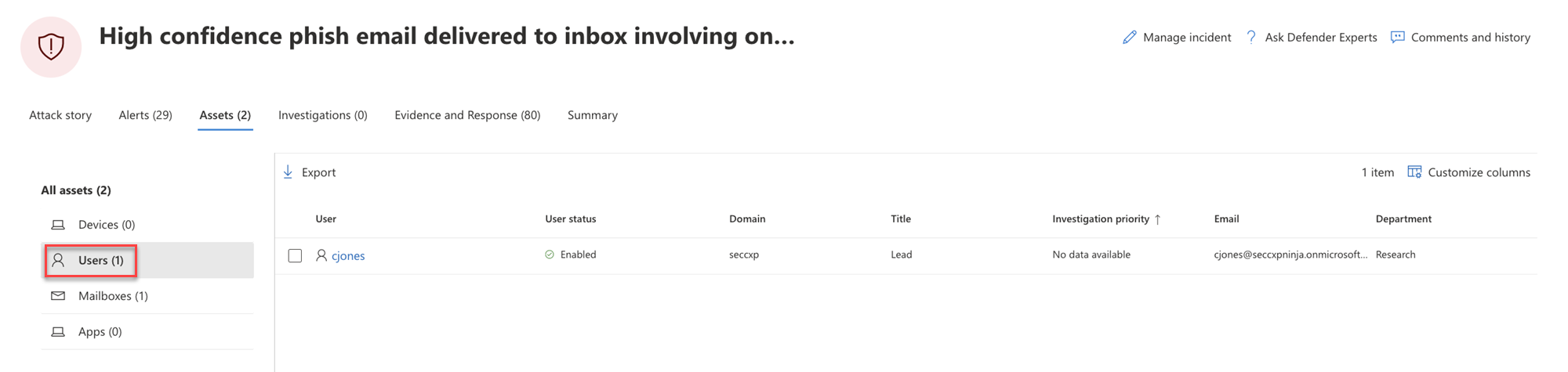

Utilizadores

A vista Utilizadores lista todos os utilizadores que foram identificados como fazendo parte ou relacionados com o incidente. Eis um exemplo.

Pode selecionar a marca de verificação para um utilizador ver os detalhes da ameaça, exposição e informações de contacto da conta de utilizador. Selecione o nome de utilizador para ver detalhes adicionais da conta de utilizador.

Saiba como ver informações adicionais do utilizador e gerir os utilizadores de um incidente na investigação de utilizadores.

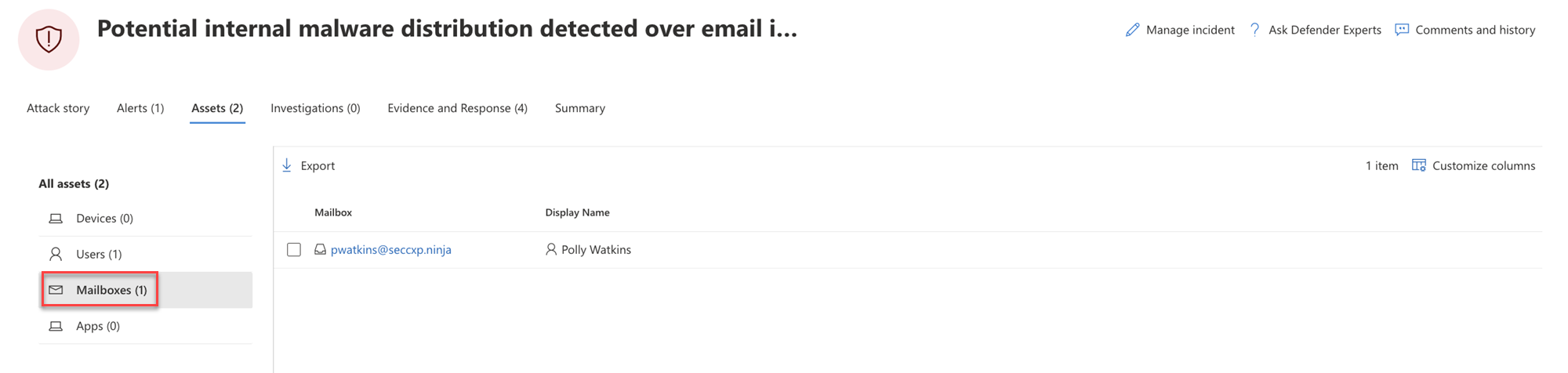

Caixas de correio

A vista Caixas de Correio lista todas as caixas de correio que foram identificadas como fazendo parte ou relacionadas com o incidente. Eis um exemplo.

Pode selecionar a marca de verificação de uma caixa de correio para ver uma lista de alertas ativos. Selecione o nome da caixa de correio para ver detalhes adicionais da caixa de correio na página Do Explorador para Defender para Office 365.

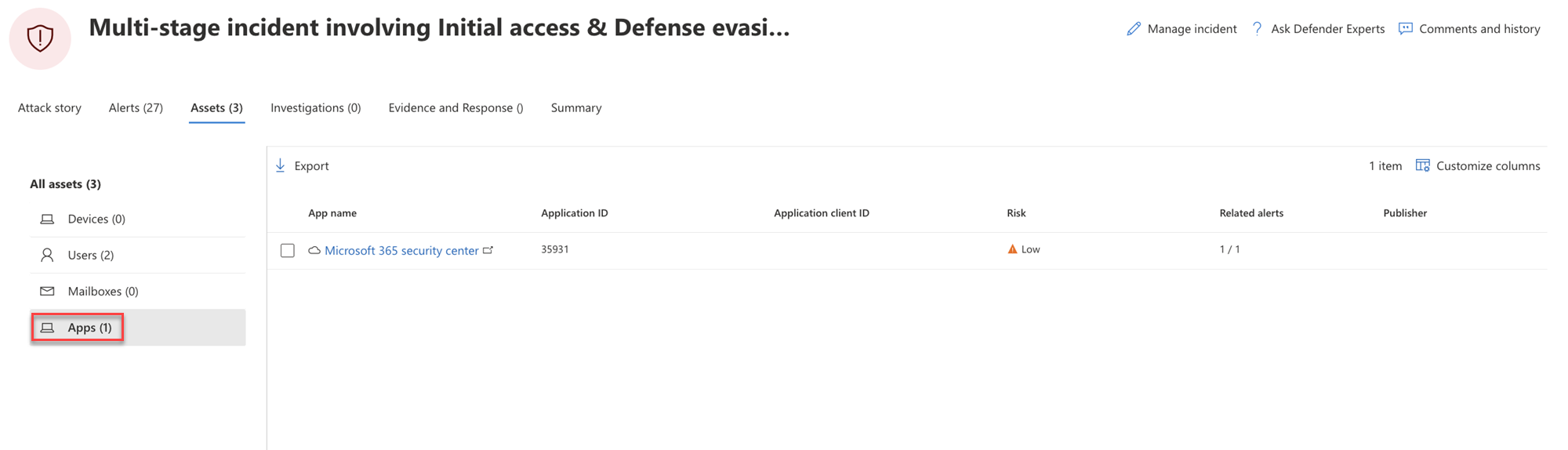

Aplicações

A vista Aplicações lista todas as aplicações identificadas como fazendo parte ou relacionadas com o incidente. Eis um exemplo.

Pode selecionar a marca de verificação de uma aplicação para ver uma lista de alertas ativos. Selecione o nome da aplicação para ver detalhes adicionais na página Do Explorador para Defender for Cloud Apps.

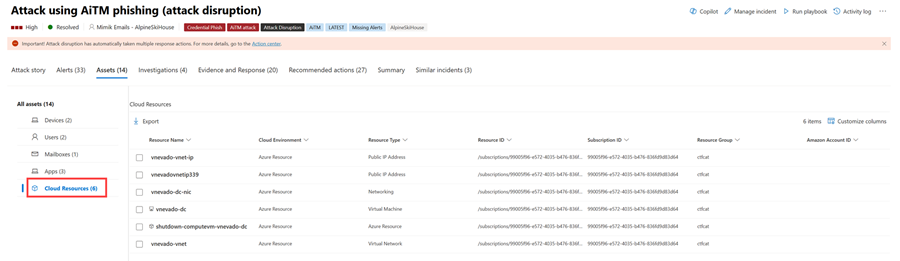

Recursos da cloud

A vista Recursos da cloud lista todos os recursos da cloud identificados como fazendo parte ou relacionados com o incidente. Eis um exemplo.

Pode selecionar a marca de verificação de um recurso na cloud para ver os detalhes do recurso e uma lista de alertas ativos. Selecione Abrir página de recursos na cloud para ver detalhes adicionais e ver todos os detalhes no Microsoft Defender para a Cloud.

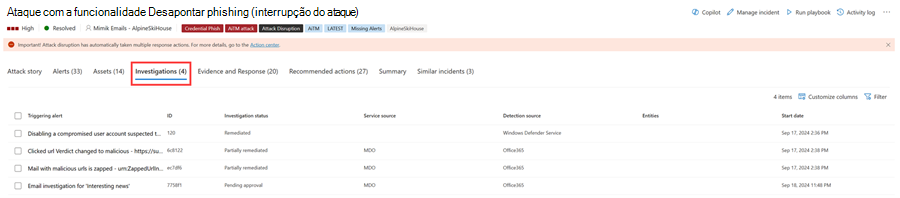

Investigações

O separador Investigações lista todas as investigações automatizadas acionadas por alertas neste incidente. As investigações automatizadas realizarão ações de remediação ou aguardarão a aprovação de ações por parte dos analistas, dependendo da forma como configurou as investigações automatizadas para serem executadas no Defender para Endpoint e Defender para Office 365.

Selecione uma investigação para navegar para a respetiva página de detalhes para obter informações completas sobre o estado de investigação e remediação. Se existirem ações pendentes para aprovação como parte da investigação, serão apresentadas no separador Ações pendentes . Tome medidas como parte da remediação de incidentes.

Também existe um separador de gráfico Investigação que mostra:

- A ligação de alertas aos recursos afetados na sua organização.

- Que entidades estão relacionadas com que alertas e como fazem parte da história do ataque.

- Os alertas do incidente.

O gráfico de investigação ajuda-o a compreender rapidamente o âmbito completo do ataque ao ligar as diferentes entidades suspeitas que fazem parte do ataque aos respetivos recursos relacionados, como utilizadores, dispositivos e caixas de correio.

Para obter mais informações, veja Investigação e resposta automatizadas no Microsoft Defender XDR.

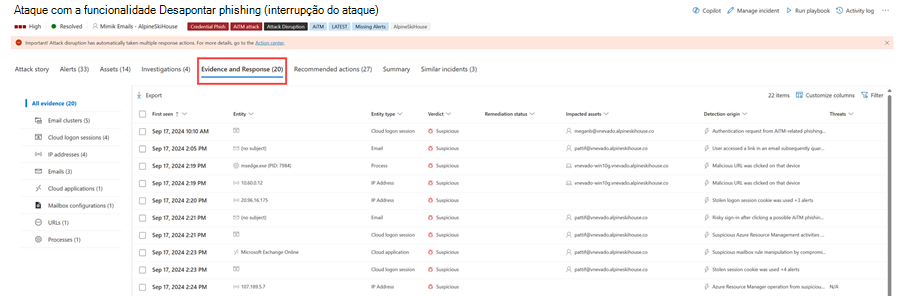

Provas e Resposta

O separador Provas e Resposta mostra todos os eventos suportados e entidades suspeitas nos alertas no incidente. Eis um exemplo.

Microsoft Defender XDR investiga automaticamente todos os eventos suportados pelos incidentes e entidades suspeitas nos alertas, fornecendo-lhe informações sobre os e-mails, ficheiros, processos, serviços, Endereços IP importantes e muito mais. Isto ajuda-o a detetar e bloquear rapidamente potenciais ameaças no incidente.

Cada uma das entidades analisadas é marcada com um veredicto (Malicioso, Suspeito, Limpo) e um estado de remediação. Isto ajuda-o a compreender o estado de remediação de todo o incidente e que passos seguintes podem ser seguidos.

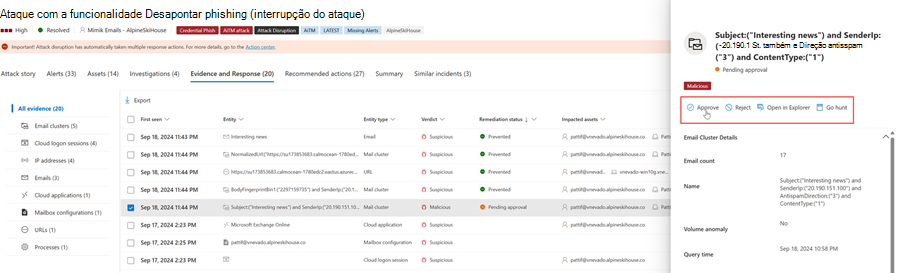

Aprovar ou rejeitar ações de remediação

Para incidentes com um estado de remediação de Aprovação pendente, pode aprovar ou rejeitar uma ação de remediação, abrir no Explorador ou Ir investigar a partir do separador Provas e Resposta. Eis um exemplo.

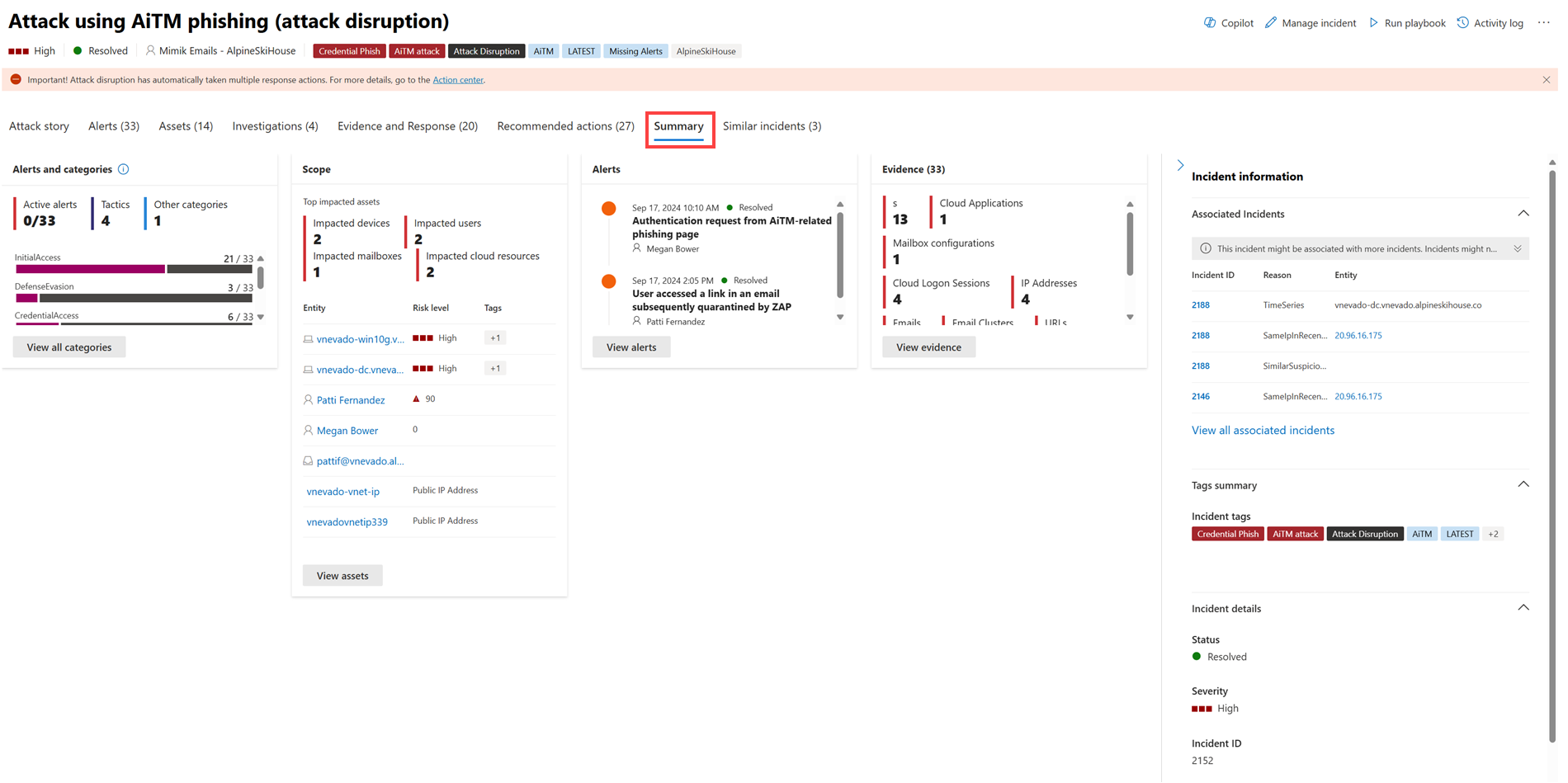

Resumo

Utilize a página Resumo para avaliar a importância relativa do incidente e aceder rapidamente aos alertas associados e às entidades afetadas. A página Resumo dá-lhe um olhar instantâneo sobre os principais aspetos a ter em conta sobre o incidente.

As informações estão organizadas nestas secções.

| Secção | Descrição |

|---|---|

| Alertas e categorias | Uma visão visual e numérica de como o ataque avançou em relação à cadeia de eliminação. Tal como acontece com outros produtos de segurança da Microsoft, Microsoft Defender XDR está alinhado com a arquitetura MITRE ATT&CK™. A linha cronológica dos alertas mostra a ordem cronológica em que os alertas ocorreram e, para cada um, o respetivo estado e nome. |

| Âmbito | Apresenta o número de dispositivos, utilizadores e caixas de correio afetados e lista as entidades por ordem de nível de risco e prioridade de investigação. |

| Alertas | Apresenta os alertas envolvidos no incidente. |

| Provas | Apresenta o número de entidades afetadas pelo incidente. |

| Informações do incidente | Apresenta as propriedades do incidente, como etiquetas, estado e gravidade. |

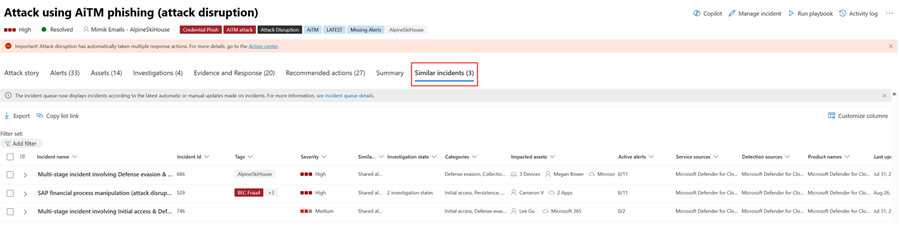

Incidentes semelhantes

Alguns incidentes podem ter incidentes semelhantes listados na página Incidentes semelhantes . Esta secção mostra incidentes que têm alertas, entidades e outras propriedades semelhantes. Isto pode ajudá-lo a compreender o âmbito do ataque e a identificar outros incidentes que possam estar relacionados. Eis um exemplo.

Sugestão

O Defender Boxed, uma série de cartões que mostram os sucessos de segurança, melhorias e ações de resposta da sua organização nos últimos seis meses/ano, aparece durante um período limitado durante janeiro e julho de cada ano. Saiba como pode partilhar os destaques do Defender Boxed .

Passos seguintes

Conforme necessário:

Consulte também

Sugestão

Quer saber mais? Interaja com a comunidade do Microsoft Security na nossa Tech Community: Microsoft Defender XDR Tech Community.