Bloquear aplicações vulneráveis com Gestão de vulnerabilidades do Microsoft Defender

Aplica-se a:

- Gestão de Vulnerabilidade do Microsoft Defender

- Microsoft Defender XDR

- Microsoft Defender para Servidores Plano 2

Nota

Para utilizar esta funcionalidade, precisará de Gestão de vulnerabilidades do Microsoft Defender Autónomo ou, se já for um cliente Microsoft Defender para Endpoint Plano 2, o Gestão de vulnerabilidades do Defender suplemento.

A remediação de vulnerabilidades demora algum tempo e pode depender das responsabilidades e recursos da equipa de TI. Os administradores de segurança podem reduzir temporariamente o risco de uma vulnerabilidade ao tomar medidas imediatas para bloquear todas as versões vulneráveis atualmente conhecidas de uma aplicação até que o pedido de remediação seja concluído. A opção bloquear dá tempo às suas equipas de TI para aplicarem patches a uma aplicação sem se preocuparem com as vulnerabilidades dos administradores de segurança.

Ao seguir os passos de remediação sugeridos por uma recomendação de segurança, os administradores de segurança podem executar uma ação de mitigação e bloquear versões vulneráveis de uma aplicação. Os indicadores de ficheiros de comprometimento (COI) são criados para cada um dos ficheiros executáveis que pertencem a versões vulneráveis dessa aplicação. Microsoft Defender Antivírus, em seguida, impõe blocos nos dispositivos que estão no âmbito especificado.

Bloquear ou avisar a ação de mitigação

A ação de bloqueio destina-se a bloquear a execução de todas as versões vulneráveis instaladas da aplicação na sua organização. Por exemplo, se existir uma vulnerabilidade ativa de zero dias, pode impedir que os seus utilizadores executem o software afetado enquanto determina as opções de solução.

A ação de aviso destina-se a enviar um aviso aos seus utilizadores quando abrirem versões vulneráveis da aplicação. Os utilizadores podem optar por ignorar o aviso e aceder à aplicação para lançamentos subsequentes.

Para ambas as ações, pode personalizar a mensagem que os utilizadores veem. Por exemplo, pode encorajá-los a instalar a versão mais recente. Além disso, pode fornecer um URL personalizado para o qual os utilizadores navegam quando selecionam a notificação. O utilizador tem de selecionar o corpo da notificação de alerta para navegar para o URL personalizado. A notificação pode ser utilizada para fornecer mais detalhes específicos da gestão de aplicações na sua organização.

Nota

Normalmente, as ações de bloqueio e aviso são impostas dentro de alguns minutos, mas podem demorar até três horas.

Requisitos mínimos

- Microsoft Defender Antivírus (modo ativo): a deteção de eventos de execução de ficheiros e o bloqueio requer que Microsoft Defender Antivírus seja ativado no modo ativo. Por predefinição, o modo passivo e o EDR no modo de bloco não conseguem detetar e bloquear com base na execução de ficheiros. Para saber mais, veja Implementar Microsoft Defender Antivírus.

- Proteção fornecida pela cloud (ativada): para obter mais informações, veja Gerir a proteção baseada na cloud.

- Permitir ou bloquear ficheiro (ativado): aceda a Definições>Pontos finais Funcionalidades>avançadas>Permitir ou bloquear ficheiro. Para saber mais, veja Funcionalidades avançadas.

Requisitos de versão

- A versão do cliente antimalware tem de ser

4.18.1901.xou posterior. - A versão do Motor tem de ser

1.1.16200.xou posterior. - Os dispositivos cliente Windows têm de estar a executar Windows 11 ou Windows 10, versão 1809 ou posterior, com as atualizações mais recentes do Windows instaladas.

- Os servidores têm de estar a executar Windows Server 2022, 2019, 2016, 2012 R2 e 2008 R2 SP1. O suporte para Windows Server 2025 está a ser lançado, a partir de fevereiro de 2025 e ao longo das próximas semanas.

Como bloquear aplicações vulneráveis

Inicie sessão no portal Microsoft Defender e, em seguida, navegue para Endpoints Vulnerability managementRecommendations (Recomendações deGestão> de vulnerabilidades dos Pontos Finais>).

Selecione uma recomendação de segurança para ver uma lista de opções com mais informações.

Selecione Pedir remediação.

Preencha o formulário. Na lista pendente Opções de remediação , selecione qual das opções que pretende pedir. As opções são atualização de software, desinstalação de software e atenção necessária.

Em Ferramentas de gestão de tarefas, marque a caixa Abrir um pedido de suporte no Intune (para dispositivos associados ao AAD) se quiser criar um pedido de suporte no Microsoft Intune para o pedido de remediação.

Escolha uma Data para conclusão da remediação.

Em Prioridade, selecione Alto, Médio ou Baixo.

Em Adicionar notas, pode adicionar informações adicionais. Selecione Seguinte.

Reveja as seleções que efetuou e, em seguida, selecione Submeter. Na página final, pode optar por editar as seleções e exportar todos os pedidos de remediação para um ficheiro .CSV.

Nota

A partir de 3 de dezembro de 2024, espera ver uma redução no número de indicadores de ficheiros criados por novas políticas de bloqueio de aplicações. Para reduzir a utilização atual do indicador, desbloqueie todas as aplicações bloqueadas e crie novas políticas de blocos.

Com base nos dados disponíveis, as ações de bloco produzem efeito nos pontos finais que têm Microsoft Defender Antivírus. Microsoft Defender para Endpoint faz o melhor esforço para bloquear a execução de aplicações ou versões vulneráveis aplicáveis.

Se forem encontradas mais vulnerabilidades numa versão diferente de uma aplicação, obtém uma nova recomendação de segurança, que lhe pede para atualizar a aplicação e também pode optar por bloquear esta versão diferente.

Quando o bloqueio não é suportado

Se não vir a opção de mitigação ao pedir uma remediação, é porque a capacidade de bloquear a aplicação não é atualmente suportada. As recomendações que não incluem ações de mitigação incluem:

- Aplicações da Microsoft

- Recomendações relacionadas com sistemas operativos

- Recomendações relacionadas com aplicações para macOS e Linux

- Aplicações em que a Microsoft não tem informações suficientes ou uma confiança elevada para bloquear

- Aplicações da Microsoft Store, que não podem ser bloqueadas porque são assinadas pela Microsoft

Se tentar bloquear uma aplicação e esta não funcionar, poderá ter atingido a capacidade máxima do indicador. Se for o caso, pode eliminar indicadores antigos Saiba mais sobre os indicadores.

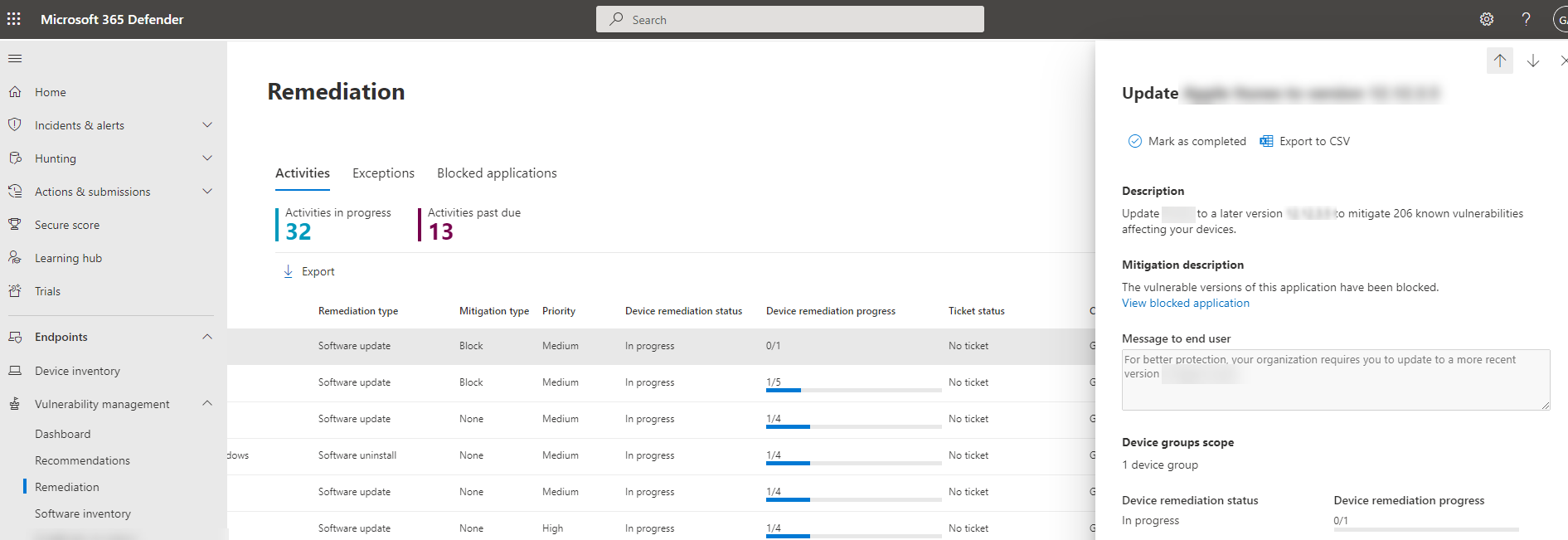

Ver atividades de remediação

Depois de submeter um pedido para bloquear aplicações vulneráveis, pode ver as atividades de remediação ao seguir estes passos:

Navegue para EndpointsRemediação daGestão> de vulnerabilidades>.

No separador Atividades , pode optar por filtrar os resultados por tipo de mitigação. As opções são Bloquear, Avisar, Nenhuma e Solução.

Selecione a atividade relevante para ver um painel de lista de opções com detalhes, incluindo a descrição da remediação, a descrição da mitigação e o estado de remediação do dispositivo:

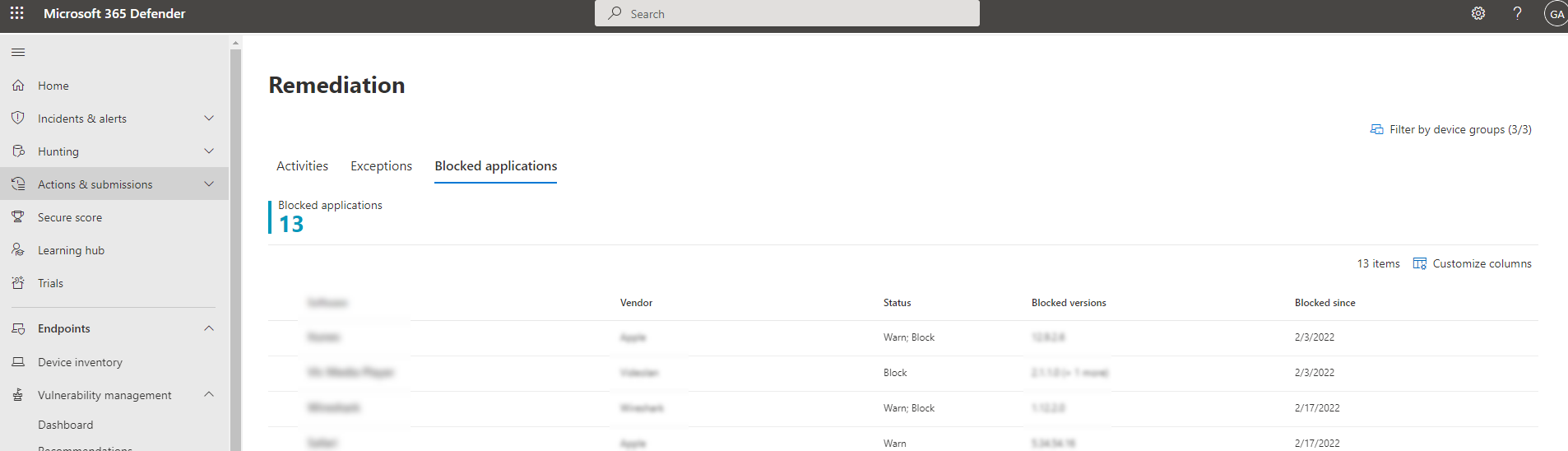

Ver aplicações bloqueadas

Para ver uma lista de aplicações bloqueadas, siga estes passos:

Navegue para EndpointsGestão >de vulnerabilidades>Remediação e, em seguida, selecione o separador Aplicações bloqueadas:

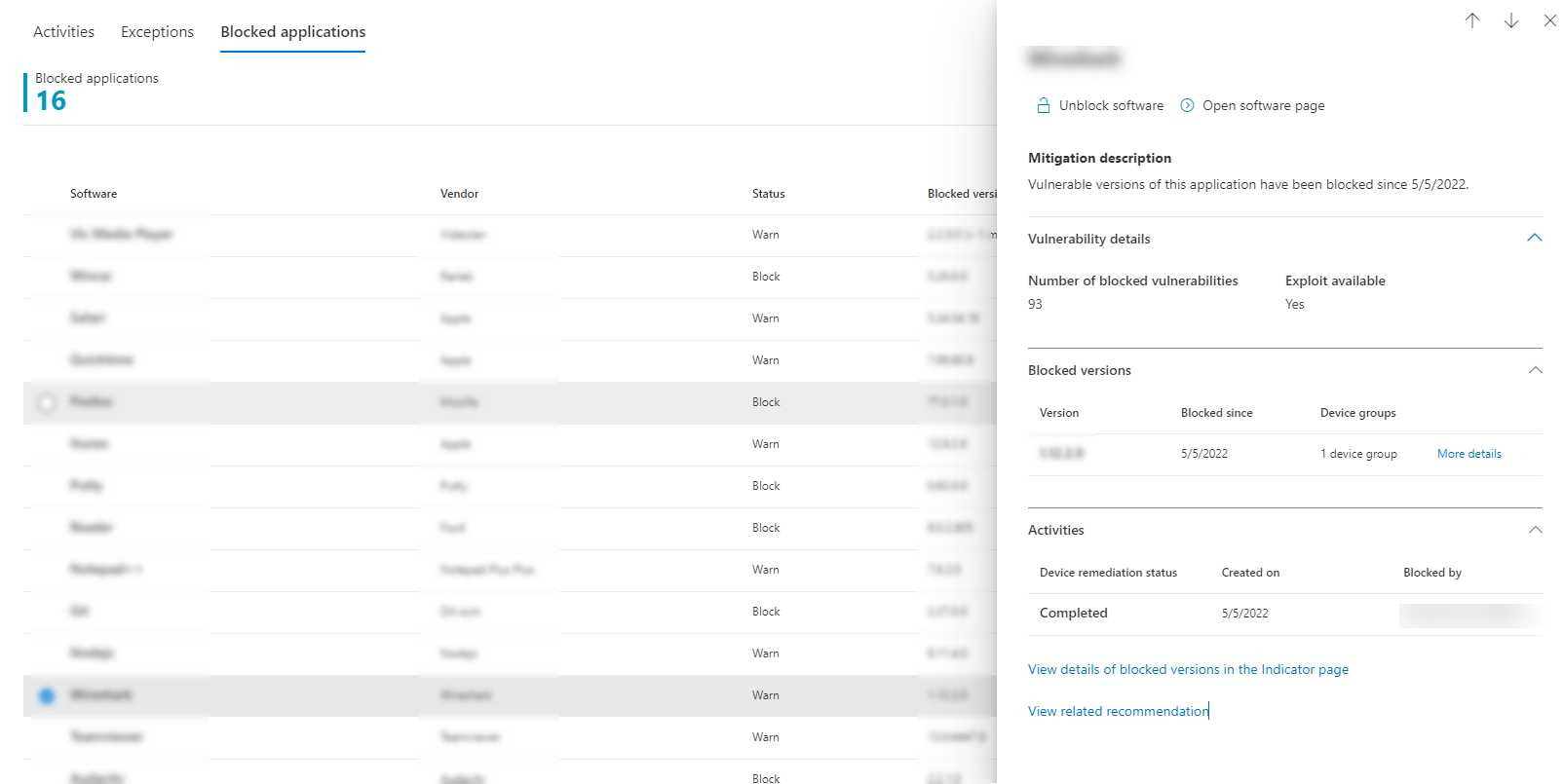

Selecione uma aplicação bloqueada para ver uma lista de opções com detalhes sobre o número de vulnerabilidades, se estão disponíveis exploits, versões bloqueadas e atividades de remediação.

Selecione Ver detalhes de versões bloqueadas na página Indicador, que o leva à página Indicadores , onde pode ver os hashes de ficheiro e as ações de resposta.

Nota

Se utilizar a API de Indicadores com consultas de indicadores programáticos como parte dos fluxos de trabalho, a ação de bloco produz mais resultados.

Para desbloquear uma aplicação, selecione Desbloquear software ou Abrir página de software:

Desbloquear aplicações

Selecione uma aplicação bloqueada para ver a opção Desbloquear software na lista de opções.

Depois de desbloquear uma aplicação, atualize a página para a ver removida da lista. Pode demorar até 3 horas para que uma aplicação seja desbloqueada e volte a ficar acessível aos seus utilizadores.

Experiência dos utilizadores para aplicações bloqueadas

Quando os utilizadores tentam aceder a uma aplicação bloqueada, recebem uma mensagem a informá-los de que a aplicação era da organização. Esta mensagem é personalizável.

Para aplicações em que a opção de mitigação de aviso foi aplicada, os utilizadores recebem uma mensagem a informá-los de que a aplicação foi bloqueada pela organização. O utilizador pode ignorar o bloco para iniciações subsequentes ao selecionar "Permitir". Esta ação de permissão é apenas temporária e a aplicação é bloqueada novamente após algum tempo.

Nota

Se a sua organização tiver implementado a DisableLocalAdminMerge política de grupo, poderá deparar-se com instâncias em que a permissão de uma aplicação não entra em vigor.

O utilizador final está a atualizar aplicações bloqueadas

Uma pergunta mais frequente é: "Como é que um utilizador final atualiza uma aplicação bloqueada?" O bloco é imposto ao bloquear o ficheiro executável. Algumas aplicações, como o Firefox, dependem de um executável de atualização separado, que não é bloqueado por esta funcionalidade. Noutros casos, quando a aplicação requer que o ficheiro executável principal seja atualizado, recomenda-se que implemente o bloco no modo de aviso (para que o utilizador final possa ignorar o bloco) ou peça ao utilizador final para eliminar a aplicação (se não forem armazenadas informações vitais no cliente) e, em seguida, reinstale-a.