Tecnologias avançadas no centro do Antivírus Microsoft Defender

Aplica-se a:

- Microsoft Defender XDR

- Microsoft Defender para Endpoint Plano 2

- Microsoft Defender para Empresas

- API do Microsoft Defender para Endpoint 1

- Antivírus do Microsoft Defender

- Microsoft Defender para Indivíduos

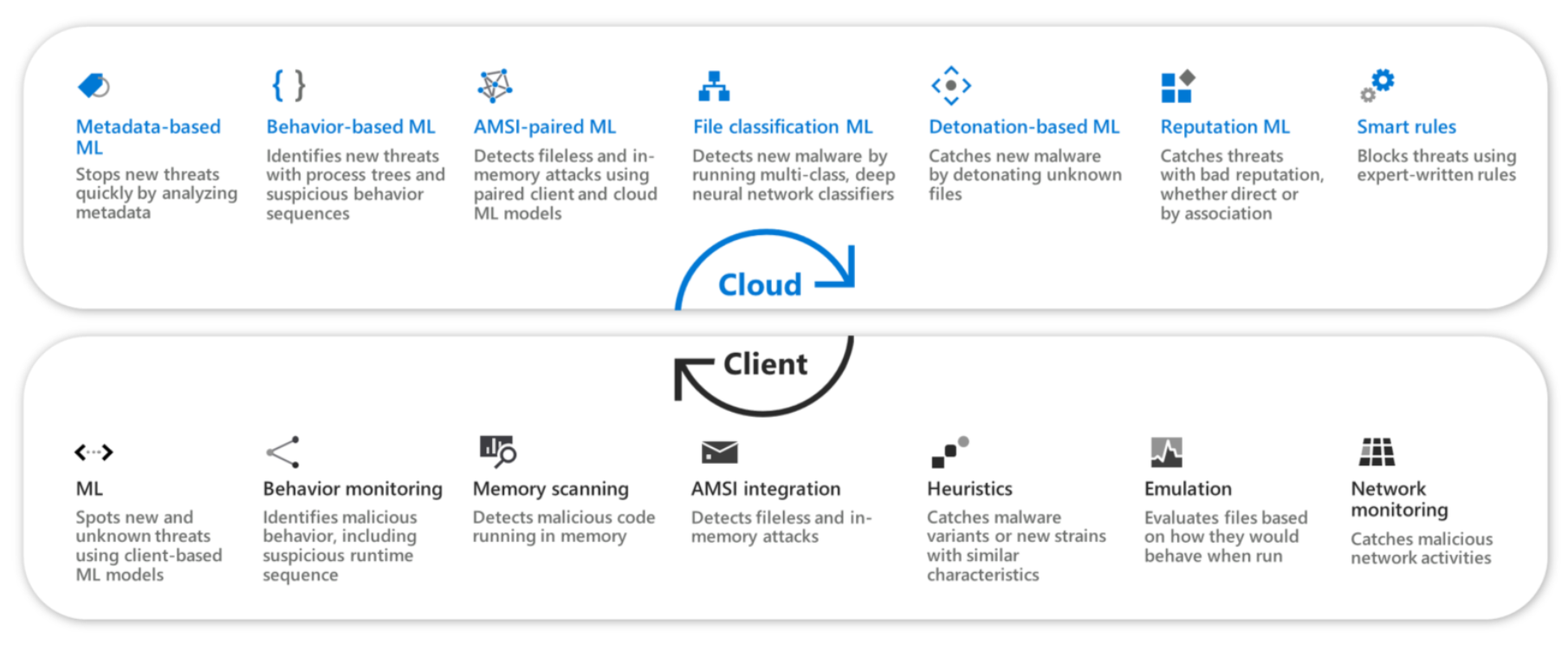

Microsoft Defender Antivírus e os múltiplos motores que levam às tecnologias avançadas de deteção e prevenção nos bastidores para detetar e parar uma vasta gama de ameaças e técnicas de atacante em vários pontos, conforme descrito no diagrama seguinte:

Muitos destes motores estão incorporados no cliente e fornecem proteção avançada contra a maioria das ameaças em tempo real.

Estes motores de proteção de próxima geração fornecem as melhores capacidades de deteção e bloqueio da indústria e garantem que a proteção é:

- Preciso: as ameaças comuns e sofisticadas, muitas das quais foram concebidas para tentar escapar através de proteções, são detetadas e bloqueadas.

- Em tempo real: as ameaças são impedidas de entrar em dispositivos, paradas em tempo real à primeira vista ou detetadas e remediadas no mínimo possível (normalmente dentro de alguns milissegundos).

- Inteligente: através do poder da cloud, da machine learning (ML) e da óptica líder da indústria da Microsoft, a proteção é enriquecida e torna-se ainda mais eficaz contra ameaças novas e desconhecidas.

Deteção e proteção híbrida

Microsoft Defender Antivírus faz a deteção e proteção híbridas. O que isto significa é que a deteção e a proteção ocorrem primeiro no dispositivo cliente e funcionam com a cloud para ameaças recentemente em desenvolvimento, o que resulta numa deteção e proteção mais rápidas e eficazes.

Quando o cliente encontra ameaças desconhecidas, envia metadados ou o próprio ficheiro para o serviço de proteção da cloud, onde as proteções mais avançadas examinam novas ameaças de imediato e integram sinais de várias origens.

| No cliente | Na cloud |

|---|---|

|

Motor de machine learning (ML) Um conjunto de modelos de machine learning leves fazem um veredicto dentro de milissegundos. Estes modelos incluem modelos especializados e funcionalidades criadas para tipos de ficheiro específicos normalmente abusados por atacantes. Os exemplos incluem modelos criados para ficheiros executáveis portáteis (PE), PowerShell, macros do Office, JavaScript, ficheiros PDF e muito mais. |

Motor de ML baseado em metadados Os modelos de ML especializados, que incluem modelos específicos de tipo de ficheiro, modelos específicos de funcionalidades e modelos monotónicos endurecidos por adversários, analisam uma descrição em destaque de ficheiros suspeitos enviados pelo cliente. Os classificadores de conjuntos empilhados combinam resultados destes modelos para dar um veredicto em tempo real para permitir ou bloquear a pré-execução de ficheiros. |

|

Motor de monitorização de comportamento O motor de monitorização de comportamento monitoriza potenciais ataques após a execução. Observa os comportamentos do processo, incluindo a sequência de comportamento no runtime, para identificar e bloquear determinados tipos de atividades com base em regras pré-determinadas. |

Motor de ML baseado no comportamento As sequências de comportamento suspeitos e as técnicas de ataque avançadas são monitorizadas no cliente como acionadores para analisar o comportamento da árvore de processos com modelos de ML de cloud em tempo real. As técnicas de ataque monitorizadas abrangem a cadeia de ataques, desde explorações, elevação e persistência até ao movimento lateral e à exfiltração. |

|

Motor de análise de memória Este motor analisa o espaço de memória utilizado por um processo em execução para expor comportamentos maliciosos que podem estar a ser ocultados através da ocultação de código. |

Motor de ML emparelhado com Interface de Análise de Antimalware (AMSI) Os pares de modelos do lado do cliente e do lado da cloud efetuam uma análise avançada do comportamento de scripting antes e depois da execução para detetar ameaças avançadas, como ataques sem ficheiros e na memória. Estes modelos incluem um par de modelos para cada um dos motores de scripts abrangidos, incluindo macros do PowerShell, JavaScript, VBScript e VBA do Office. As integrações incluem chamadas de conteúdo dinâmico e/ou instrumentação de comportamento nos motores de scripting. |

|

Motor de integração AMSI O motor de integração na aplicação profunda permite a deteção de ataques sem ficheiros e dentro da memória através da AMSI, derrotando a obfuscação de código. Esta integração bloqueia o comportamento malicioso dos scripts do lado do cliente. |

Motor ML de classificação de ficheiros Os classificadores de redes neurais profundas de várias classes examinam o conteúdo completo do ficheiro, fornece uma camada extra de defesa contra ataques que requerem mais análise. Os ficheiros suspeitos são mantidos na execução e submetidos ao serviço de proteção da cloud para classificação. Em poucos segundos, os modelos de aprendizagem profunda de conteúdo completo produzem uma classificação e respondem ao cliente para permitir ou bloquear o ficheiro. |

|

Motor de heurística As regras heurísticas identificam características de ficheiro que têm semelhanças com características maliciosas conhecidas para capturar novas ameaças ou versões modificadas de ameaças conhecidas. |

Motor de ML baseado em detonação Ficheiros suspeitos são detonados num sandbox. Os classificadores de aprendizagem profunda analisam os comportamentos observados para bloquear ataques. |

|

Motor de emulação O motor de emulação descompacta dinamicamente software maligno e examina como se comportariam no runtime. A emulação dinâmica do conteúdo e a análise do comportamento durante a emulação e o conteúdo da memória no final da emulação derrotam os softwares malignos e expõem o comportamento do software maligno polimórfico. |

Motor ML de reputação As origens e modelos de reputação de especialistas em domínios de toda a Microsoft são consultados para bloquear ameaças ligadas a URLs, domínios, e-mails e ficheiros maliciosos ou suspeitos. As fontes incluem o Windows Defender SmartScreen para modelos de reputação de URL e Defender para Office 365 para conhecimentos especializados em anexos de e-mail, entre outros serviços Microsoft através do Microsoft Intelligent Security Graph. |

|

Motor de rede As atividades de rede são inspecionadas para identificar e impedir atividades maliciosas de ameaças. |

Motor de regras inteligentes As regras inteligentes escritas por especialistas identificam ameaças com base na experiência dos investigadores e no conhecimento colectivo de ameaças. |

|

Motor de análise CommandLine Este motor analisa as linhas de comandos de todos os processos antes de serem executados. Se a linha de comandos de um processo for maliciosa, esta será bloqueada da execução. |

Motor ML de Linha de Comandos Vários modelos de ML avançados analisam as linhas de comando suspeitas na cloud. Se for detetado que uma linha de comandos é maliciosa, a cloud envia um sinal ao cliente para bloquear o início do processo correspondente. |

Para obter mais informações, veja O Microsoft 365 Defender demonstra uma cobertura de proteção de 100% no MITRE Engenuity ATT 2023&Avaliações CK®: Enterprise.

Como funciona a proteção de próxima geração com outras capacidades do Defender para Endpoint

Juntamente com a redução da superfície de ataque, que inclui capacidades avançadas como isolamento baseado em hardware, controlo de aplicações, proteção contra exploits, proteção de rede, acesso controlado a pastas, regras de redução da superfície de ataque e firewall de rede, os motores de proteção de próxima geração fornecem Microsoft Defender para Endpointcapacidades de pré-acesso, parando os ataques antes de poderem infiltrar-se em dispositivos e comprometer redes.

Como parte da solução de defesa em profundidade da Microsoft, o desempenho superior destes motores acumula-se no Microsoft Defender para Endpoint proteção unificada de pontos finais, onde as deteções de antivírus e outras capacidades de proteção de próxima geração melhoram a deteção e resposta de pontos finais, investigação e remediação automatizadas, investigação avançada, Gestão de Vulnerabilidades e Ameaças, serviço de investigação de ameaças gerido e outras capacidades.

Estas proteções são ainda mais amplificadas através de Microsoft Defender XDR, a solução de segurança completa e ponto a ponto da Microsoft para o local de trabalho moderno. Através da partilha de sinais e da orquestração da remediação nas tecnologias de segurança da Microsoft, Microsoft Defender XDR protege identidades, pontos finais, e-mail e dados, aplicações e infraestrutura.

Proteção da memória e análise de memória

Microsoft Defender Antivírus (MDAV) fornece proteção de memória com diferentes motores:

| Cliente | Cloud |

|---|---|

| Monitorização de Comportamento | Machine Learning baseado no comportamento |

| Integração da Interface de Análise Antimalware (AMSI) | Machine Learning emparelhado com AMSI |

| Emulação | Machine Learning baseado em detonação |

| Análise de memória | N/D |

Uma camada adicional para ajudar a evitar ataques baseados na memória é utilizar a regra Redução da Superfície de Ataque (ASR) – bloquear a injeção de código nas aplicações do Office noutros processos. Para obter mais informações, consulte Bloquear a injeção de código nas aplicações do Office noutros processos.

Perguntas mais frequentes

Quantas ameaças de software maligno Microsoft Defender bloco antivírus por mês?

Cinco mil milhões de ameaças em dispositivos todos os meses.

Como é que Microsoft Defender a proteção da memória antivírus ajuda?

Veja Detetar o carregamento de DLL reflexivo com o Windows Defender para Endpoint para saber mais sobre uma forma Microsoft Defender ajuda a proteção contra ataques de memória antivírus.

Todos concentram as suas deteções/prevenções numa área geográfica específica?

Não, estamos em todas as regiões geográficas (Américas, EMEA e APAC).

Concentram-se em indústrias específicas?

Concentramo-nos em todas as indústrias.

A sua deteção/proteção requer um analista humano?

Quando estiver a testar a caneta, deve exigir onde nenhum analista humano esteja envolvido na deteção/proteção, para ver como é verdadeiramente a eficácia real do motor antivírus (pré-acesso) e uma em separado onde os analistas humanos estão envolvidos. Pode adicionar Especialistas do Microsoft Defender para XDR um serviço de deteção e resposta alargado gerido para aumentar o SOC.

O melhoramento iterativo contínuo de cada um destes motores para ser cada vez mais eficaz na captura das mais recentes estirpes de software maligno e métodos de ataque. Estes melhoramentos aparecem em pontuações mais consistentes nos testes do setor, mas, mais importante ainda, traduzem-se em ameaças e surtos de malware parados e mais clientes protegidos.