Integração do Azure Web Application Firewall no Microsoft Copilot for Security (visualização)

Importante

A integração do Azure Web Application Firewall no Microsoft Copilot for Security está atualmente em pré-visualização. Veja Termos de Utilização Complementares da Pré-visualizações do Microsoft Azure para obter os termos legais que se aplicam às funcionalidades do Azure que estão na versão beta, na pré-visualização ou que ainda não foram lançadas para disponibilidade geral.

O Microsoft Copilot for Security é uma plataforma de IA baseada em nuvem que fornece experiência de copiloto em linguagem natural. Ele pode ajudar a dar suporte aos profissionais de segurança em diferentes cenários, como resposta a incidentes, caça a ameaças e coleta de informações. Para obter mais informações, consulte O que é o Microsoft Copilot for Security?

A integração do Azure Web Application Firewall (WAF) no Microsoft Copilot for Security permite uma investigação profunda de eventos WAF do Azure. Ele pode ajudá-lo a investigar logs WAF acionados pelo WAF do Azure em questão de minutos e fornecer vetores de ataque relacionados usando respostas de linguagem natural na velocidade da máquina. Ele fornece visibilidade do cenário de ameaças do seu ambiente. Ele permite que você recupere uma lista de regras WAF acionadas com mais freqüência e identifique os principais endereços IPs ofensivos em seu ambiente.

A integração do Microsoft Copilot for Security é suportada no Azure WAF integrado com o Azure Application Gateway e no Azure WAF integrado com o Azure Front Door.

Saiba antes de começar

Se você é novo no Microsoft Copilot for Security, deve se familiarizar com ele lendo estes artigos:

- O que é o Microsoft Copilot for Security?

- Microsoft Copilot para experiências de segurança

- Introdução ao Microsoft Copilot for Security

- Compreender a autenticação no Microsoft Copilot for Security

- Solicitando no Microsoft Copilot para Segurança

Integração do Microsoft Copilot for Security no Azure WAF

Esta integração suporta a experiência autónoma e é acedida através https://securitycopilot.microsoft.comdo . Esta é uma experiência semelhante a um bate-papo que você pode usar para fazer perguntas e obter respostas sobre seus dados. Para obter mais informações, consulte Microsoft Copilot para experiências de segurança.

Funcionalidades principais

A experiência autônoma de visualização no WAF do Azure pode ajudá-lo a:

Fornecer uma lista das principais regras WAF do Azure acionadas no ambiente do cliente e gerar contexto profundo com vetores de ataque relacionados.

Esse recurso fornece detalhes sobre as regras do WAF do Azure que são acionadas devido a um bloco WAF. Ele fornece uma lista ordenada de regras com base na frequência do gatilho no período de tempo desejado. Ele faz isso analisando os logs do WAF do Azure e conectando logs relacionados durante um período de tempo específico. O resultado é uma explicação em linguagem natural fácil de entender do motivo pelo qual uma determinada solicitação foi bloqueada.

Fornecer uma lista de endereços IP maliciosos no ambiente do cliente e gerar ameaças relacionadas.

Esse recurso fornece detalhes sobre endereços IP de cliente bloqueados pelo WAF do Azure. Ele faz isso analisando os logs do WAF do Azure e conectando logs relacionados durante um período de tempo específico. O resultado é uma explicação em linguagem natural fácil de entender de quais endereços IP o WAF bloqueou e o motivo dos bloqueios.

Resumindo ataques de injeção de SQL (SQLi).

Essa habilidade do Azure WAF fornece informações sobre por que ele bloqueia ataques de injeção de SQL (SQLi) em aplicativos Web. Ele faz isso analisando os logs do WAF do Azure e conectando logs relacionados durante um período de tempo específico. O resultado é uma explicação em linguagem natural fácil de entender do motivo pelo qual uma solicitação SQLi foi bloqueada.

Resumindo ataques de script entre sites (XSS).

Essa habilidade do Azure WAF ajuda você a entender por que o Azure WAF bloqueou ataques XSS (Cross Site Scripting) a aplicativos Web. Ele faz isso analisando os logs do WAF do Azure e conectando logs relacionados durante um período de tempo específico. O resultado é uma explicação em linguagem natural fácil de entender do motivo pelo qual uma solicitação XSS foi bloqueada.

Habilitar a integração do WAF do Azure no Copilot for Security

Para habilitar a integração, siga estas etapas:

- Certifique-se de ter pelo menos permissões de colaborador do Copilot.

- Abrir https://securitycopilot.microsoft.com/.

- Abra o menu Copilot for Security.

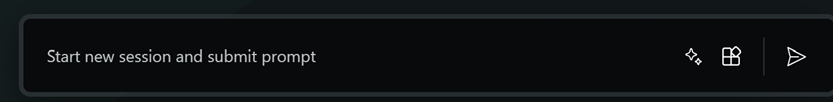

- Abra Códigos-fonte na barra de prompts.

- Na página Plug-ins, defina o Firewall do Aplicativo Web do Azure como Ativado.

- Selecione as Configurações no plug-in do Firewall de Aplicativo Web do Azure para configurar o espaço de trabalho do Log Analytics, a ID da assinatura do Log Analytics e o nome do grupo de recursos do Log Analytics para o WAF da Porta da Frente do Azure e/ou o WAF do Gateway de Aplicativo do Azure. Você também pode configurar o URI da política WAF do Application Gateway e/ou o URI da política WAF do Azure Front Door.

- Para começar a usar as habilidades, use a barra de prompt.

Exemplos de prompts do WAF do Azure

Você pode criar seus próprios prompts no Microsoft Copilot for Security para executar análises sobre os ataques com base em logs WAF. Esta secção mostra algumas ideias e exemplos.

Antes de começar

Seja claro e específico com suas solicitações. Você pode obter melhores resultados se incluir IDs/nomes de dispositivos, nomes de aplicativos ou nomes de políticas específicos em seus prompts.

Também pode ajudar a adicionar WAF ao seu prompt. Por exemplo:

- Houve algum ataque de injeção de SQL no meu WAF regional no último dia?

- Fale-me mais sobre as principais regras acionadas no meu WAF global

Experimente diferentes prompts e variações para ver o que funciona melhor para seu caso de uso. Os modelos de IA de bate-papo variam, portanto, itere e refine seus prompts com base nos resultados recebidos Para obter orientação sobre como escrever prompts eficazes, consulte Criando seus próprios prompts.

Os prompts de exemplo a seguir podem ser úteis.

Resumir informações sobre ataques de injeção de SQL

- Houve um ataque de injeção de SQL no meu WAF global no último dia?

- Mostre-me endereços IP relacionados ao principal ataque de injeção de SQL no meu WAF global

- Mostre-me todos os ataques de injeção de SQL no WAF regional nas últimas 24 horas

Resumir informações sobre ataques de script entre sites

- Foi detetado algum ataque XSS no meu AppGW WAF nas últimas 12 horas?

- Mostre-me a lista de todos os ataques XSS no meu WAF da Porta da Frente do Azure

Gerar uma lista de ameaças no meu ambiente com base nas regras do WAF

- Quais foram as principais regras globais do WAF acionadas nas últimas 24 horas?

- Quais são as principais ameaças relacionadas à Regra WAF no meu ambiente? <insira o ID da regra>

- Houve algum ataque de bot no meu WAF regional no último dia?

- Resuma os blocos de regras personalizados acionados pelo WAF da Porta da Frente do Azure no último dia.

Gerar uma lista de ameaças no meu ambiente com base em endereços IP maliciosos

- Qual foi o IP mais ofensivo no WAF regional no último dia?

- Resumir a lista de endereços IP maliciosos no meu WAF do Azure Front Door nas últimas seis horas?

Enviar comentários

Os seus comentários sobre a integração do Azure WAF com o Microsoft Copilot for Security ajudam no desenvolvimento. Para fornecer comentários no Copilot, selecione Como está esta resposta? Na parte inferior de cada prompt concluído e escolha qualquer uma das seguintes opções:

- Parece certo - Selecione se os resultados são precisos, com base na sua avaliação.

- Precisa de melhorias - Selecione se algum detalhe nos resultados está incorreto ou incompleto, com base na sua avaliação.

- Inadequado - Selecione se os resultados contêm informações questionáveis, ambíguas ou potencialmente prejudiciais.

Para cada item de feedback, você pode fornecer mais informações na próxima caixa de diálogo exibida. Sempre que possível, e quando o resultado for Precisa de melhorias, escreva algumas palavras explicando o que pode ser feito para melhorar o resultado.

Limitação

Se você migrou para tabelas dedicadas do Azure Log Analytics na versão WAF V2 do Application Gateway, o Microsoft Copilot for Security WAF Skills não está funcional. Como uma solução temporária, habilite o Diagnóstico do Azure como a tabela de destino, além da tabela específica de recursos.

Privacidade e segurança de dados no Microsoft Copilot for Security

Para entender como o Microsoft Copilot for Security lida com seus prompts e os dados recuperados do serviço (saída do prompt), consulte Privacidade e segurança de dados no Microsoft Copilot for Security.