Proteção contra a transferência de dados não autorizada nas áreas de trabalho do Azure Synapse Analytics

Os espaços de trabalho do Azure Synapse Analytics oferecem suporte à proteção de exfiltração de dados para espaços de trabalho. Com a proteção contra exfiltração, você pode se proteger contra pessoas internas mal-intencionadas que acessam seus recursos do Azure e exfiltram dados confidenciais para locais fora do escopo da sua organização.

Saída segura de dados de espaços de trabalho Synapse

No momento em que cria a área de trabalho, pode optar por configurá-la com uma rede virtual gerida e com proteção adicional contra a transferência de dados não autorizada. Quando um espaço de trabalho é criado com uma rede virtual gerenciada, a integração de dados e os recursos do Spark são implantados na rede virtual gerenciada. Os pools SQL dedicados do espaço de trabalho e os pools SQL sem servidor têm recursos multilocatários e, como tal, precisam existir fora da rede virtual gerenciada.

Para espaços de trabalho com proteção contra exfiltração de dados, os recursos dentro da rede virtual gerenciada sempre se comunicam por meio de pontos de extremidade privados gerenciados. Quando a proteção contra exfiltração de dados está habilitada, os recursos SQL do Synapse podem se conectar e consultar qualquer Armazenamento do Azure autorizado usando OPENROWSETS ou EXTERNAL TABLE. A proteção contra exfiltração de dados não controla o tráfego de entrada.

No entanto, a proteção contra exfiltração de dados controla o tráfego de saída. Por exemplo, CREATE EXTERNAL TABLE AS SELECT ou usando o argumento ERRORFILE no comando COPY INTO para exportar dados para a conta de armazenamento externo são bloqueados. Portanto, você precisa criar um ponto de extremidade privado gerenciado para a conta de armazenamento de destino para desbloquear o tráfego de saída para ela.

Nota

Não é possível alterar a configuração do espaço de trabalho para a rede virtual gerenciada e a proteção contra exfiltração de dados após a criação do espaço de trabalho.

Gerenciar a saída de dados do espaço de trabalho Synapse para alvos aprovados

Depois que o espaço de trabalho é criado com a proteção contra exfiltração de dados habilitada, os proprietários do recurso de espaço de trabalho podem gerenciar a lista de locatários aprovados do Microsoft Entra para o espaço de trabalho. Os usuários com as permissões certas no espaço de trabalho podem usar o Synapse Studio para criar solicitações de conexão de ponto de extremidade privado gerenciado para recursos nos locatários aprovados do Microsoft Entra do espaço de trabalho. A criação de ponto de extremidade privado gerenciado será bloqueada se o usuário tentar criar uma conexão de ponto de extremidade privado com um recurso em um locatário não aprovado.

Exemplo de área de trabalho com a proteção contra a transferência de dados não autorizada ativada

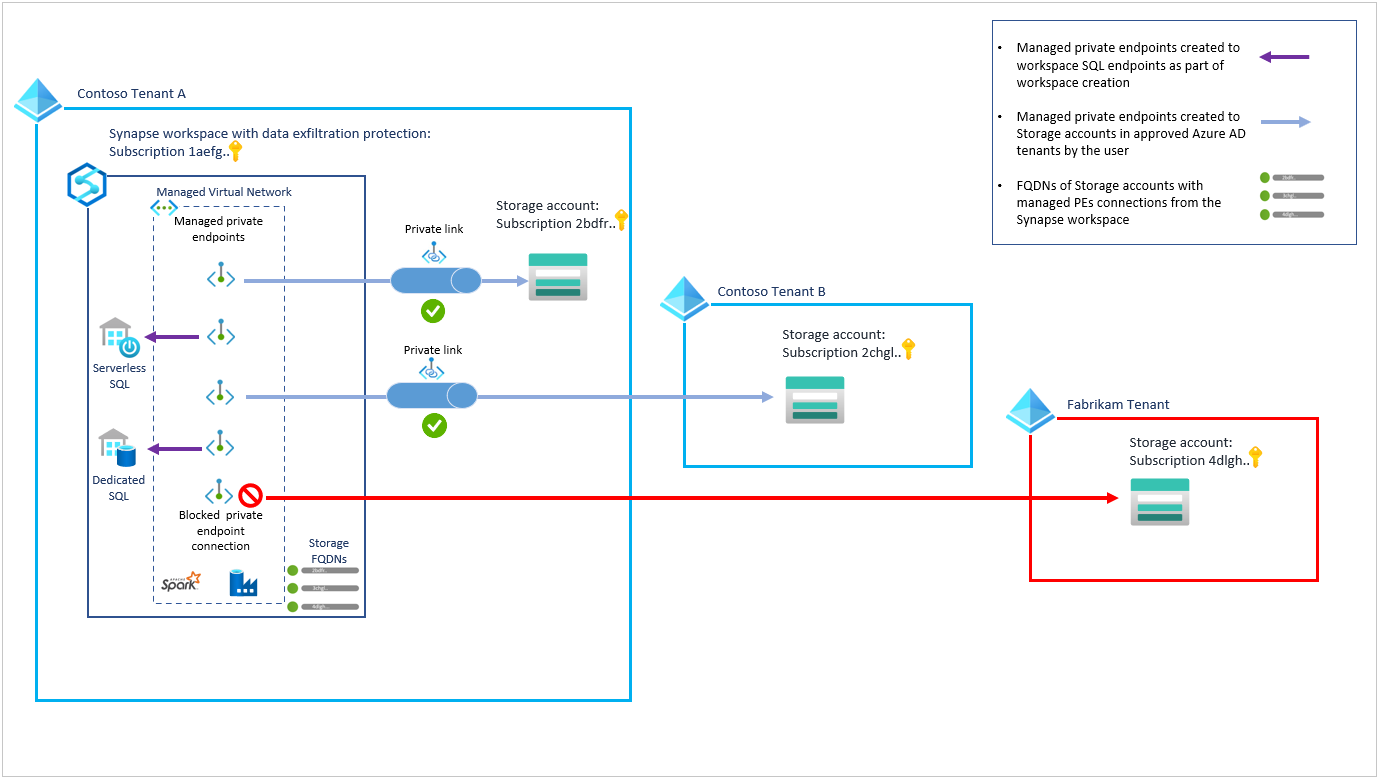

Considere o exemplo a seguir que ilustra a proteção contra exfiltração de dados para espaços de trabalho Sinapse. Uma empresa chamada Contoso tem recursos do Azure no Locatário A e no Locatário B, e há uma necessidade desses recursos para se conectar com segurança. Um espaço de trabalho Synapse foi criado no Locatário A com o Locatário B adicionado como um locatário aprovado do Microsoft Entra.

O diagrama a seguir mostra conexões de ponto de extremidade privadas com contas de Armazenamento do Azure no Locatário A e no Locatário B que são aprovadas pelos proprietários da conta de armazenamento. O diagrama também mostra a criação do ponto final privado bloqueado. A criação desse ponto de extremidade privado foi bloqueada, pois visava uma conta de Armazenamento do Azure no locatário do Microsoft Entra da Fabrikam, que não é um locatário aprovado do Microsoft Entra para o espaço de trabalho da Contoso.

Importante

Os recursos em locatários diferentes do locatário do espaço de trabalho não devem ter regras de firewall que bloqueiem a conexão com os pools SQL. Os recursos dentro da rede virtual gerenciada do espaço de trabalho, como clusters Spark, podem se conectar por meio de links privados gerenciados a recursos protegidos por firewall.