Páginas de entidade no Microsoft Sentinel

Quando você se deparar com uma conta de usuário, um nome de host, um endereço IP ou um recurso do Azure em uma investigação de incidente, você pode decidir que deseja saber mais sobre isso. Por exemplo, você pode querer saber seu histórico de atividades, se ele apareceu em outros alertas ou incidentes, se fez algo inesperado ou fora do caráter, e assim por diante. Em resumo, você quer informações que possam ajudá-lo a determinar que tipo de ameaça essas entidades representam e orientar sua investigação de acordo.

Importante

O Microsoft Sentinel está geralmente disponível na plataforma unificada de operações de segurança da Microsoft no portal Microsoft Defender. Para visualização, o Microsoft Sentinel está disponível no portal do Defender sem o Microsoft Defender XDR ou uma licença E5. Para obter mais informações, consulte Microsoft Sentinel no portal do Microsoft Defender.

Páginas de entidades

Nessas situações, você pode selecionar a entidade (ela aparecerá como um link clicável) e ser levado para uma página de entidade, uma folha de dados cheia de informações úteis sobre essa entidade. Você também pode chegar a uma página de entidade pesquisando diretamente por entidades na página de comportamento de entidade do Microsoft Sentinel. Os tipos de informações que você encontrará nas páginas da entidade incluem fatos básicos sobre a entidade, uma linha do tempo de eventos notáveis relacionados a essa entidade e insights sobre o comportamento da entidade.

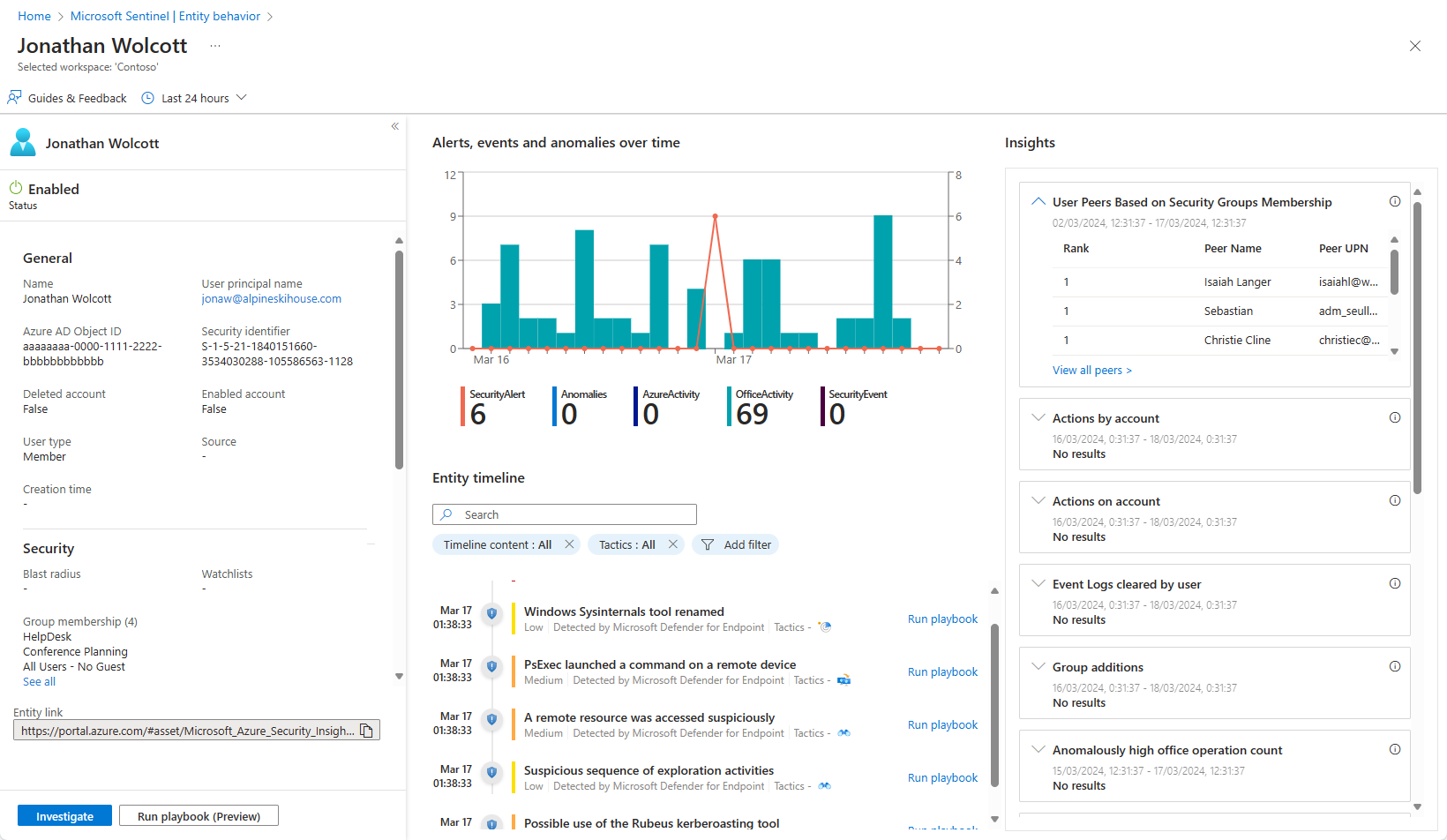

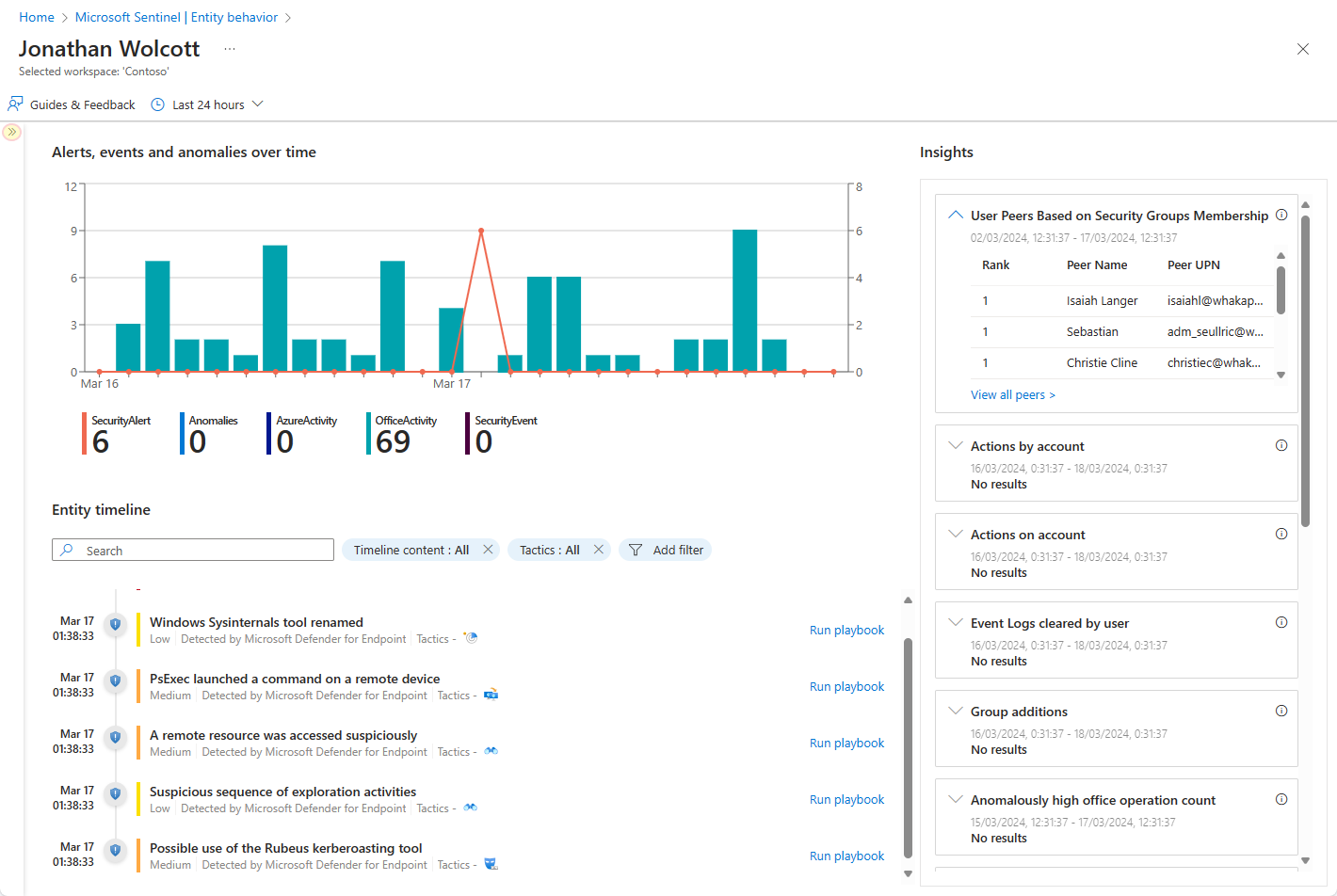

Mais especificamente, as páginas de entidades consistem em três partes:

O painel do lado esquerdo contém as informações de identificação da entidade, coletadas de fontes de dados como Microsoft Entra ID, Azure Monitor, Azure Activity, Azure Resource Manager, Microsoft Defender for Cloud, CEF/Syslog e Microsoft Defender XDR (com todos os seus componentes).

O painel central mostra uma linha do tempo gráfica e textual de eventos notáveis relacionados à entidade, como alertas, marcadores, anomalias e atividades. As atividades são agregações de eventos notáveis do Log Analytics. As consultas que detetam essas atividades são desenvolvidas pelas equipes de pesquisa de segurança da Microsoft e agora você pode adicionar suas próprias consultas personalizadas para detetar atividades de sua escolha.

O painel do lado direito apresenta insights comportamentais sobre a entidade. Essas informações são desenvolvidas continuamente pelas equipes de pesquisa de segurança da Microsoft. Baseiam-se em várias fontes de dados e fornecem contexto para a entidade e as suas atividades observadas, ajudando-o a identificar rapidamente comportamentos anómalos e ameaças à segurança.

Se você estiver investigando um incidente usando a nova experiência de investigação, poderá ver uma versão em painel da página da entidade dentro da página de detalhes do incidente. Você tem uma lista de todas as entidades em um determinado incidente, e selecionar uma entidade abre um painel lateral com três "cartões" — Info, Linha do tempo e Insights — mostrando todas as mesmas informações descritas acima, dentro do período de tempo específico correspondente ao dos alertas no incidente.

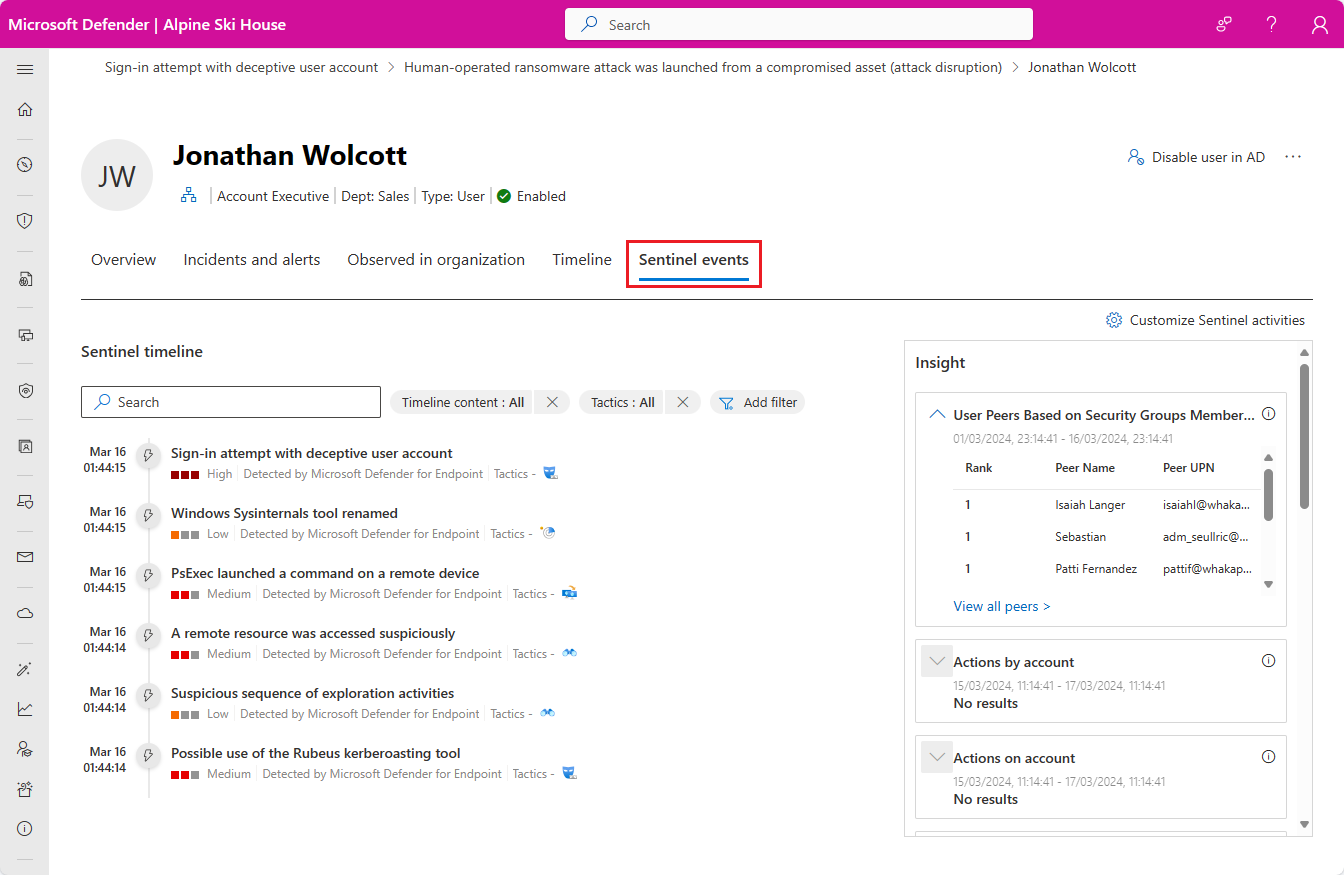

Se você estiver usando o Microsoft Sentinel no portal do Defender, a linha do tempo e os painéis de informações aparecerão na guia Eventos do Sentinel da página da entidade do Defender.

A linha do tempo

A linha do tempo é uma parte importante da contribuição da página da entidade para a análise de comportamento no Microsoft Sentinel. Apresenta uma história sobre eventos relacionados com a entidade, ajudando-o a compreender a atividade da entidade dentro de um período de tempo específico.

Você pode escolher o intervalo de tempo entre várias opções predefinidas (como as últimas 24 horas) ou defini-lo para qualquer período de tempo definido de forma personalizada. Além disso, você pode definir filtros que limitam as informações na linha do tempo a tipos específicos de eventos ou alertas.

Os seguintes tipos de itens estão incluídos na linha do tempo.

Alertas: quaisquer alertas em que a entidade é definida como uma entidade mapeada. Observe que, se sua organização criou alertas personalizados usando regras de análise, você deve certificar-se de que o mapeamento de entidade das regras seja feito corretamente.

Favoritos: quaisquer marcadores que incluam a entidade específica mostrada na página.

Anomalias: deteções UEBA baseadas em linhas de base dinâmicas criadas para cada entidade através de várias entradas de dados e em relação às suas próprias atividades históricas, as de seus pares e as da organização como um todo.

Atividades: agregação de eventos notáveis relacionados à entidade. Uma ampla gama de atividades é coletada automaticamente, e agora você pode personalizar esta seção adicionando atividades de sua própria escolha.

Informações da entidade

Os insights de entidade são consultas definidas por pesquisadores de segurança da Microsoft para ajudar seus analistas a investigar de forma mais eficiente e eficaz. Os insights são apresentados como parte da página da entidade e fornecem informações de segurança valiosas sobre hosts e usuários, na forma de dados tabulares e gráficos. Ter as informações aqui significa que você não precisa desviar para o Log Analytics. Os insights incluem dados sobre logins, adições de grupo, eventos anômalos e muito mais, e incluem algoritmos avançados de ML para detetar comportamentos anômalos.

Os insights são baseados nas seguintes fontes de dados:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (ID do Microsoft Entra)

- SigninLogs (ID do Microsoft Entra)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Heartbeat (Azure Monitor Agent)

- CommonSecurityLog (Microsoft Sentinel)

De um modo geral, cada insight de entidade exibido na página da entidade é acompanhado por um link que o levará a uma página onde a consulta subjacente ao insight é exibida, juntamente com os resultados, para que você possa examinar os resultados com mais profundidade.

- No Microsoft Sentinel no portal do Azure, o link leva você para a página Logs .

- No portal do Microsoft Defender, o link leva você para a página de caça avançada.

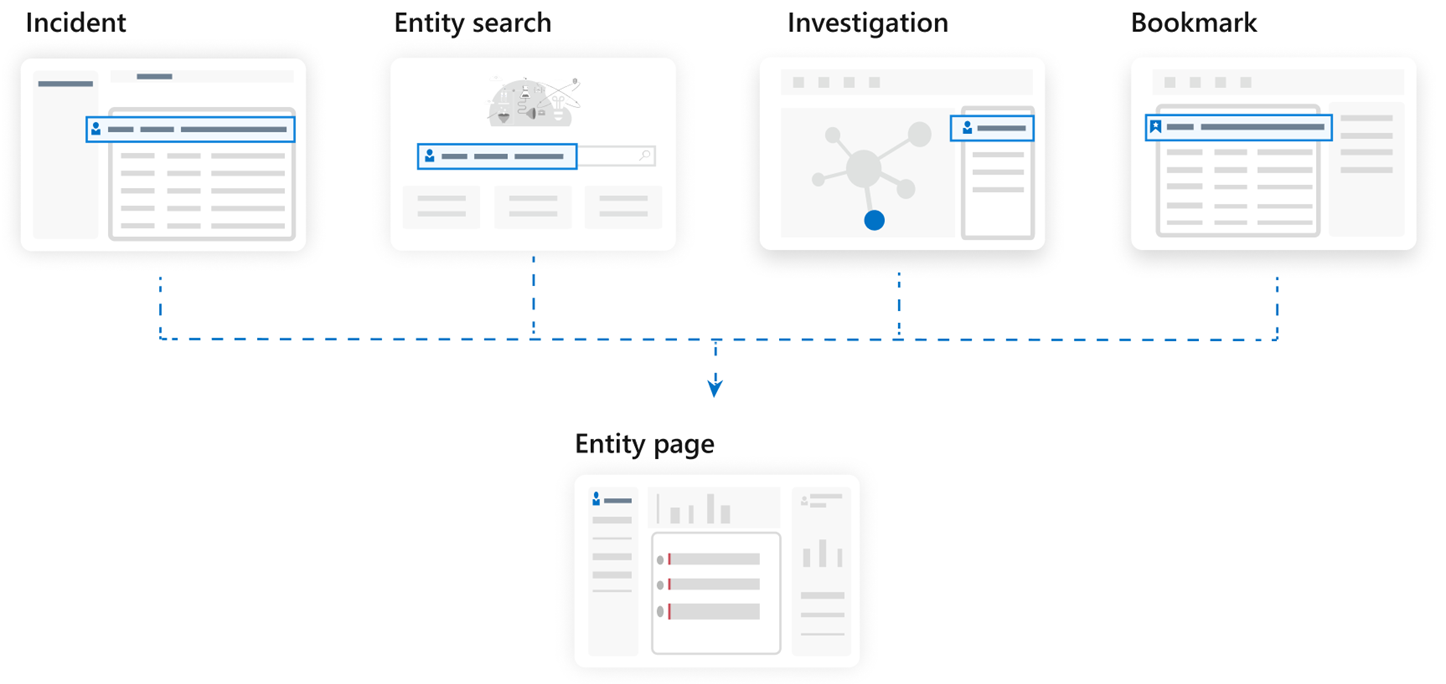

Como usar páginas de entidade

As páginas de entidade são projetadas para fazer parte de vários cenários de uso e podem ser acessadas a partir do gerenciamento de incidentes, do gráfico de investigação, dos favoritos ou diretamente da página de pesquisa de entidade em Comportamento da entidade no menu principal do Microsoft Sentinel.

As informações da página da entidade são armazenadas na tabela BehaviorAnalytics, descrita em detalhes na referência do Microsoft Sentinel UEBA.

Páginas de entidades suportadas

Atualmente, o Microsoft Sentinel oferece as seguintes páginas de entidade:

Conta de utilizador

Host

Endereço IP (Pré-visualização)

Nota

A página da entidade de endereço IP (agora em visualização) contém dados de geolocalização fornecidos pelo serviço Microsoft Threat Intelligence. Este serviço combina dados de geolocalização de soluções Microsoft e de fornecedores e parceiros externos. Os dados ficam então disponíveis para análise e investigação no contexto de um incidente de segurança. Para obter mais informações, consulte também Enriquecer entidades no Microsoft Sentinel com dados de geolocalização por meio da API REST (visualização pública).

Recurso do Azure (Pré-visualização)

Dispositivo IoT (Pré-visualização) — apenas no Microsoft Sentinel no portal do Azure por enquanto.

Próximos passos

Neste documento, você aprendeu sobre como obter informações sobre entidades no Microsoft Sentinel usando páginas de entidade. Para obter mais informações sobre entidades e como usá-las, consulte os seguintes artigos:

- Saiba mais sobre entidades no Microsoft Sentinel.

- Personalize as atividades nas linhas do tempo da página da entidade.

- Identifique ameaças avançadas com a Análise de Comportamento de Usuário e Entidade (UEBA) no Microsoft Sentinel

- Habilite a análise de comportamento de entidade no Microsoft Sentinel.

- Procure ameaças à segurança.