Trabalhar com regras de análise de deteção quase em tempo real (NRT) no Microsoft Sentinel

As regras de análise quase em tempo real do Microsoft Sentinel fornecem deteção de ameaças atualizada e pronta para uso. Esse tipo de regra foi projetado para ser altamente responsivo, executando sua consulta em intervalos de apenas um minuto de intervalo.

Por enquanto, esses modelos têm aplicação limitada, conforme descrito abaixo, mas a tecnologia está evoluindo e crescendo rapidamente.

Importante

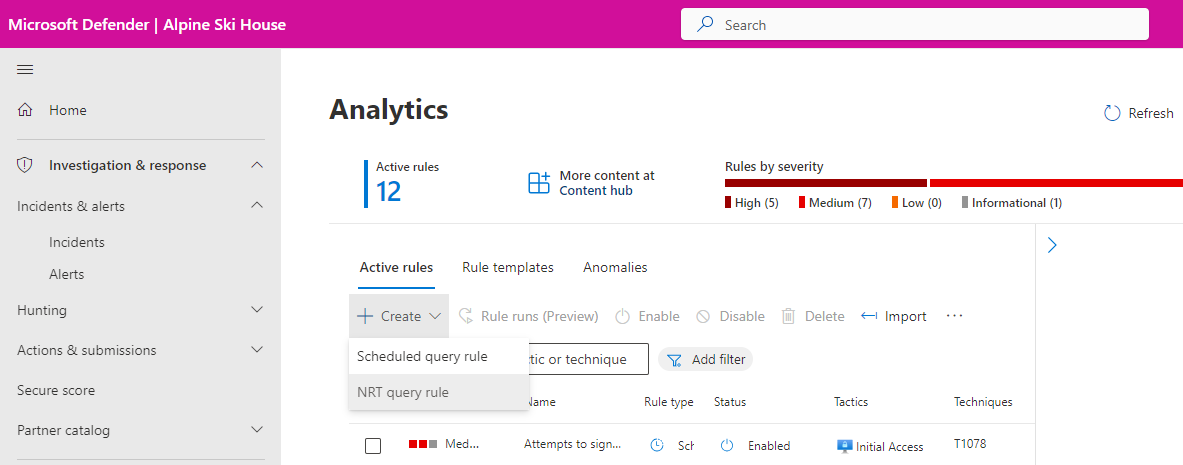

O Microsoft Sentinel está geralmente disponível na plataforma unificada de operações de segurança da Microsoft no portal Microsoft Defender. Para visualização, o Microsoft Sentinel está disponível no portal do Defender sem o Microsoft Defender XDR ou uma licença E5. Para obter mais informações, consulte Microsoft Sentinel no portal do Microsoft Defender.

Ver regras quase em tempo real (NRT)

Na seção Configuração do menu de navegação do Microsoft Sentinel, selecione Analytics.

Na tela Análise, com a guia Regras ativas selecionada, filtre a lista para modelos NRT:

Selecione Adicionar filtro e escolha Tipo de regra na lista de filtros.

Na lista resultante, selecione NRT. Em seguida, selecione Aplicar.

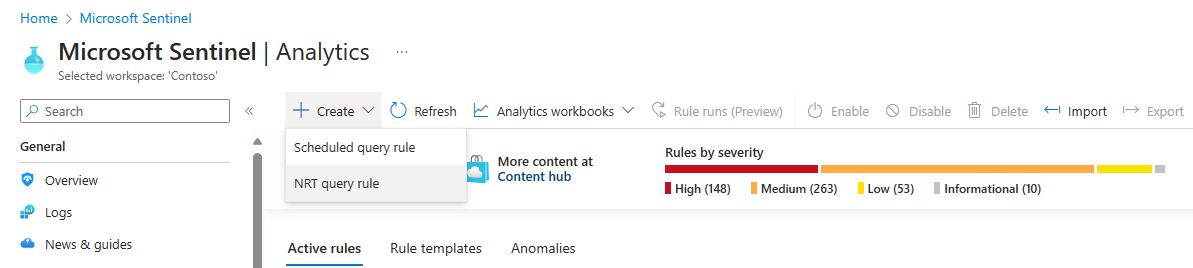

Criar regras NRT

Você cria regras NRT da mesma forma que cria regras regulares de análise de consulta agendada:

Siga as instruções do assistente de regras de análise.

A configuração das regras NRT é, na maioria dos aspetos, a mesma das regras de análise agendada.

Você pode fazer referência a várias tabelas e listas de observação em sua lógica de consulta.

Você pode usar todos os métodos de enriquecimento de alerta: mapeamento de entidade, detalhes personalizados e detalhes de alerta.

Você pode escolher como agrupar alertas em incidentes e suprimir uma consulta quando um resultado específico tiver sido gerado.

Você pode automatizar as respostas a alertas e incidentes.

Você pode executar a consulta de regras em vários espaços de trabalho.

No entanto, devido à natureza e às limitações das regras NRT, os seguintes recursos das regras de análise agendada não estarão disponíveis no assistente:

- O agendamento de consultas não é configurável, uma vez que as consultas são agendadas automaticamente para serem executadas uma vez por minuto com um período de retrospetiva de um minuto.

- O limiar de alerta é irrelevante, uma vez que é sempre gerado um alerta.

- A configuração do agrupamento de eventos agora está disponível em um grau limitado. Você pode optar por fazer com que uma regra NRT gere um alerta para cada evento para até 30 eventos. Se você escolher essa opção e a regra resultar em mais de 30 eventos, alertas de evento único serão gerados para os primeiros 29 eventos, e um 30º alerta resumirá todos os eventos no conjunto de resultados.

Além disso, devido aos limites de tamanho dos alertas, sua consulta deve usar

projectinstruções para incluir apenas os campos necessários da tabela. Caso contrário, as informações que você deseja exibir podem acabar sendo truncadas.

Próximos passos

Neste documento, você aprendeu como criar regras de análise quase em tempo real (NRT) no Microsoft Sentinel.

- Saiba mais sobre as regras de análise quase em tempo real (NRT) no Microsoft Sentinel.

- Explore outros tipos de regras de análise.