Instalações, instalações e segurança física do Azure

Este artigo descreve o que a Microsoft faz para proteger a infraestrutura do Azure.

Infraestrutura de datacenter

O Azure é composto por uma infraestrutura de datacenter distribuída globalmente, suportando milhares de serviços online e abrangendo mais de 100 instalações altamente seguras em todo o mundo.

A infraestrutura foi projetada para aproximar os aplicativos dos usuários em todo o mundo, preservando a residência de dados e oferecendo opções abrangentes de conformidade e resiliência para os clientes. O Azure tem mais de 60 regiões em todo o mundo e está disponível em 140 países/regiões.

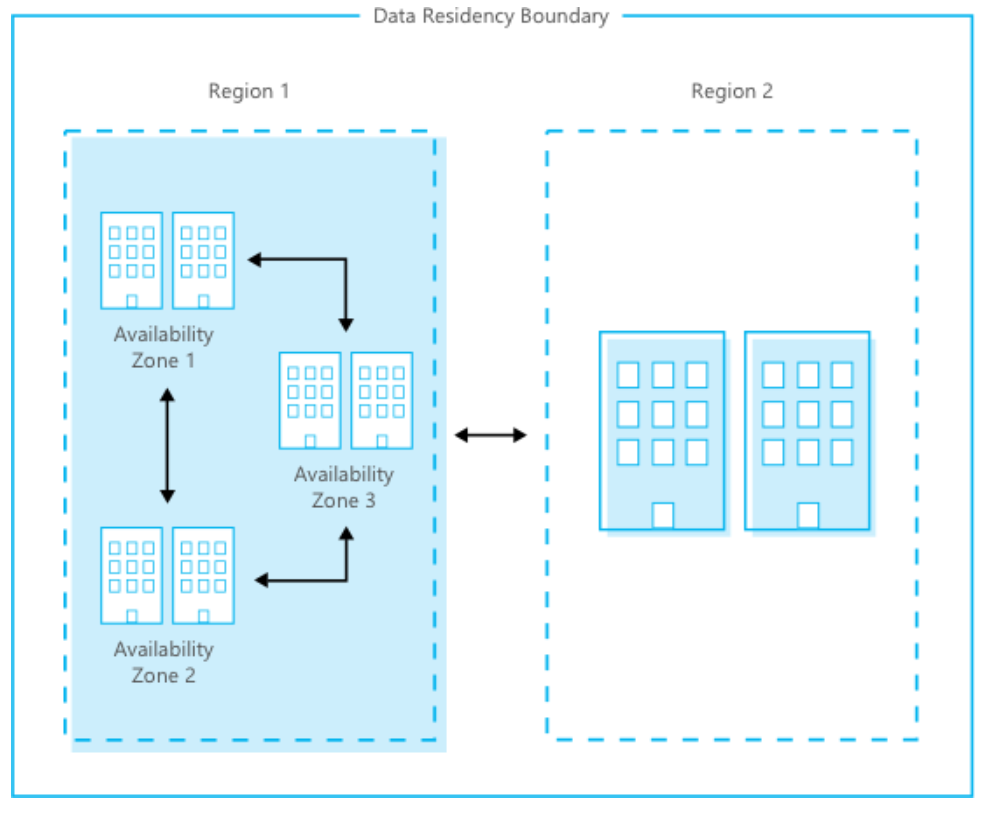

Uma região é um conjunto de datacenters que está interligado através de uma rede massiva e resiliente. A rede inclui distribuição de conteúdo, balanceamento de carga, redundância e criptografia de camada de link de dados por padrão para todo o tráfego do Azure dentro de uma região ou viajando entre regiões. Com mais regiões globais do que qualquer outro provedor de nuvem, o Azure oferece a flexibilidade de implantar aplicativos onde você precisa deles.

As regiões do Azure estão organizadas em geografias. Uma geografia do Azure garante que os requisitos de residência, de soberania, de conformidade e de resiliência dos dados são honrados dentro dos limites geográficos.

As localizações geográficas permitem que os clientes com uma residência de dados e necessidades de conformidade específicas mantenham os respetivos dados e aplicações próximos. As geografias são tolerantes a falhas para suportar falhas completas na região, através de sua conexão com a infraestrutura de rede dedicada e de alta capacidade.

As zonas de disponibilidade são locais fisicamente separados dentro de uma região do Azure. Cada zona de disponibilidade é constituída por um ou mais datacenters equipados com energia, refrigeração e redes independentes. As zonas de disponibilidade permitem executar aplicativos de missão crítica com replicação de alta disponibilidade e baixa latência.

A figura a seguir mostra como a infraestrutura global do Azure emparelha região e zonas de disponibilidade dentro do mesmo limite de residência de dados para alta disponibilidade, recuperação de desastres e backup.

Os datacenters distribuídos geograficamente permitem que a Microsoft esteja próxima dos clientes, reduza a latência da rede e permita backup e failover com redundância geográfica.

Segurança física

A Microsoft projeta, cria e opera datacenters de uma forma que controla estritamente o acesso físico às áreas onde seus dados são armazenados. A Microsoft compreende a importância de proteger os seus dados e está empenhada em ajudar a proteger os centros de dados que contêm os seus dados. Temos uma divisão inteira na Microsoft dedicada a projetar, construir e operar as instalações físicas que suportam o Azure. Esta equipa investe na manutenção de uma segurança física de ponta.

A Microsoft adota uma abordagem em camadas para a segurança física, para reduzir o risco de usuários não autorizados obterem acesso físico aos dados e aos recursos do datacenter. Os datacenters gerenciados pela Microsoft têm amplas camadas de proteção: aprovação de acesso no perímetro da instalação, no perímetro do edifício, dentro do prédio e no piso do datacenter. As camadas de segurança física são:

Pedido de acesso e aprovação. Você deve solicitar acesso antes de chegar ao datacenter. Você é obrigado a fornecer uma justificativa comercial válida para sua visita, como fins de conformidade ou auditoria. Todas as solicitações são aprovadas com base na necessidade de acesso pelos funcionários da Microsoft. Uma base de necessidade de acesso ajuda a manter o número mínimo de indivíduos necessários para concluir uma tarefa nos datacenters. Depois que a Microsoft concede permissão, um indivíduo só tem acesso à área discreta do datacenter necessária, com base na justificativa comercial aprovada. As permissões são limitadas a um determinado período de tempo e, em seguida, expiram.

Acesso de visitantes. Os crachás de acesso temporários são armazenados no SOC controlado por acesso e inventariados no início e no final de cada turno. Todos os visitantes que têm acesso aprovado ao datacenter são designados como Escort Only em seus crachás e são obrigados a permanecer sempre com seus acompanhantes. Os visitantes escoltados não têm nenhum nível de acesso concedido a eles e só podem viajar no acesso de seus acompanhantes. O acompanhante é responsável por rever as ações e o acesso do seu visitante durante a sua visita ao datacenter. A Microsoft exige que os visitantes entreguem os selos ao sair de qualquer instalação da Microsoft. Todos os crachás de visitante têm seus níveis de acesso removidos antes de serem reutilizados para visitas futuras.

Perímetro da instalação. Quando você chega a um datacenter, é necessário passar por um ponto de acesso bem definido. Normalmente, cercas altas feitas de aço e concreto abrangem cada centímetro do perímetro. Há câmeras ao redor dos datacenters, com uma equipe de segurança monitorando seus vídeos o tempo todo. As patrulhas dos guardas de segurança garantem que a entrada e a saída estão restritas a áreas designadas. Os cabeços e outras medidas protegem o exterior do datacenter de ameaças potenciais, incluindo acesso não autorizado.

Entrada do edifício. A entrada do datacenter é composta por agentes de segurança profissionais que passaram por treinamento rigoroso e verificações de antecedentes. Esses agentes de segurança também patrulham rotineiramente o datacenter e monitoram os vídeos de câmeras dentro do datacenter o tempo todo.

Dentro do edifício. Depois de entrar no edifício, você deve passar pela autenticação de dois fatores com biometria para continuar se movendo pelo datacenter. Se sua identidade for validada, você poderá inserir apenas a parte do datacenter à qual você aprovou acesso. Você pode ficar lá apenas durante o tempo aprovado.

Piso do datacenter. Você só tem permissão para entrar no piso que você está aprovado para entrar. Você é obrigado a passar por uma triagem de deteção de metal de corpo inteiro. Para reduzir o risco de dados não autorizados entrarem ou saírem do datacenter sem o nosso conhecimento, apenas dispositivos aprovados podem entrar no piso do datacenter. Além disso, as câmeras de vídeo monitoram a frente e a parte traseira de cada rack de servidor. Ao sair do piso do datacenter, você novamente deve passar pela triagem de deteção de metal de corpo inteiro. Para sair do datacenter, é necessário passar por uma verificação de segurança adicional.

Revisões de segurança física

Periodicamente, realizamos revisões de segurança física das instalações, para garantir que os datacenters atendam adequadamente aos requisitos de segurança do Azure. O pessoal do provedor de hospedagem de datacenter não fornece gerenciamento de serviços do Azure. O pessoal não pode entrar nos sistemas do Azure e não tem acesso físico à sala de colocação e gaiolas do Azure.

Dispositivos de rolamento de dados

A Microsoft usa procedimentos de práticas recomendadas e uma solução de limpeza compatível com NIST 800-88. Para discos rígidos que não podem ser limpos, usamos um processo de destruição que o destrói e torna impossível a recuperação de informações. Este processo de destruição pode ser para desintegrar, triturar, pulverizar ou incinerar. Determinamos os meios de alienação de acordo com o tipo de ativo. Mantemos registos da destruição.

Eliminação de equipamentos

Após o fim da vida útil de um sistema, a equipe operacional da Microsoft segue procedimentos rigorosos de tratamento de dados e eliminação de hardware para garantir que o hardware que contém seus dados não seja disponibilizado para partes não confiáveis. Usamos uma abordagem de apagamento seguro para discos rígidos que o suportam. Para discos rígidos que não podem ser limpos, usamos um processo de destruição que destrói a unidade e torna impossível a recuperação de informações. Este processo de destruição pode ser para desintegrar, triturar, pulverizar ou incinerar. Determinamos os meios de alienação de acordo com o tipo de ativo. Mantemos registos da destruição. Todos os serviços do Azure usam armazenamento de mídia aprovado e serviços de gerenciamento de eliminação.

Conformidade

Projetamos e gerenciamos a infraestrutura do Azure para atender a um amplo conjunto de padrões de conformidade internacionais e específicos do setor, como ISO 27001, HIPAA, FedRAMP, SOC 1 e SOC 2. Também atendemos aos padrões específicos de país/região, incluindo Austrália IRAP, UK G-Cloud e MTCS de Cingapura. Auditorias rigorosas de terceiros, como as feitas pelo British Standards Institute, verificam a aderência aos rigorosos controles de segurança exigidos por esses padrões.

Para obter uma lista completa dos padrões de conformidade aos quais o Azure adere, consulte as Ofertas de conformidade.

Próximos passos

Para saber mais sobre o que a Microsoft faz para ajudar a proteger a infraestrutura do Azure, consulte:

- Disponibilidade da infraestrutura do Azure

- Componentes e limites do sistema de informações do Azure

- Arquitetura de rede do Azure

- Rede de produção do Azure

- Recursos de segurança do Banco de Dados SQL do Azure

- Gerenciamento e operações de produção do Azure

- Monitoramento de infraestrutura do Azure

- Integridade da infraestrutura do Azure

- Proteção de dados do cliente do Azure