Sistema de Proteção de Dados do Cliente para o Microsoft Azure

Nota

Para usar esse recurso, sua organização deve ter um plano de suporte do Azure com um nível mínimo de Desenvolvedor.

A maioria das operações e do suporte realizados pelo pessoal e subprocessadores da Microsoft não requer acesso aos dados do cliente. Nessas raras circunstâncias em que esse acesso é necessário, o Customer Lockbox for Microsoft Azure fornece uma interface para que os clientes analisem e aprovem ou rejeitem solicitações de acesso a dados do cliente. Ele é usado nos casos em que um engenheiro da Microsoft precisa acessar os dados do cliente, seja em resposta a um tíquete de suporte iniciado pelo cliente ou a um problema identificado pela Microsoft.

Este artigo aborda como habilitar o Customer Lockbox para Microsoft Azure e como as solicitações são iniciadas, controladas e armazenadas para revisões e auditorias posteriores.

Serviços suportados

Os seguintes serviços são atualmente suportados pelo Customer Lockbox for Microsoft Azure:

- API Management do Azure

- Serviço de Aplicações do Azure

- Pesquisa de IA do Azure

- Serviços de IA do Azure

- Azure Chaos Studio

- Gateway de Comunicações do Azure

- Registo de Contentores do Azure

- Azure Data Box

- Azure Data Explorer

- Azure Data Factory

- Azure Data Manager for Energy

- Base de Dados do Azure para MySQL

- Base de Dados do Azure para MySQL – Servidor Flexível

- Base de Dados do Azure para PostgreSQL

- Armazenamento da Plataforma Azure Edge Zone

- Azure Energy

- Funções do Azure

- Azure HDInsight

- Azure Health Bot

- Azure Intelligent Recommendations

- Azure Information Protection

- Azure Kubernetes Service

- Azure Load Testing (Teste CloudNative)

- Azure Logic Apps

- Azure Monitor (Análise de Registos)

- Azure Red Hat OpenShift

- Azure Spring Apps

- Base de Dados SQL do Azure

- Instância Gerida do Azure SQL

- Armazenamento do Azure

- Transferências de Subscrição do Azure

- Azure Synapse Analytics

- Commerce AI (Intelligent Recommendations)

- DevCenter/DevBox

- ElasticSan

- Kusto (Dashboards)

- Microsoft Azure Attestation

- OpenAI

- Spring Cloud

- Serviço de Visão Unificada

- Máquinas Virtuais no Azure

Habilitar o Customer Lockbox para Microsoft Azure

Agora você pode habilitar o Customer Lockbox para Microsoft Azure a partir do módulo Administração.

Nota

Para habilitar o Customer Lockbox para Microsoft Azure, a conta de usuário precisa ter a função de Administrador Global atribuída.

Fluxo de Trabalho

As etapas a seguir descrevem um fluxo de trabalho típico para uma solicitação do Customer Lockbox for Microsoft Azure.

Alguém em uma organização tem um problema com sua carga de trabalho do Azure.

Depois que essa pessoa soluciona o problema, mas não consegue corrigi-lo, ela abre um tíquete de suporte do portal do Azure. O ticket é atribuído a um Engenheiro de Suporte ao Cliente do Azure.

Um Engenheiro de Suporte do Azure analisa a solicitação de serviço e determina as próximas etapas para resolver o problema.

Se o engenheiro de suporte não puder solucionar o problema usando ferramentas padrão e dados gerados pelo serviço, a próxima etapa será solicitar permissões elevadas usando um serviço de acesso Just-In-Time (JIT). Essa solicitação pode ser do engenheiro de suporte original ou de um engenheiro diferente porque o problema é escalado para a equipe de DevOps do Azure.

Depois que o engenheiro do Azure envia uma solicitação de acesso, o serviço Just-In-Time avalia a solicitação levando em consideração fatores como:

- O escopo do recurso.

- Se o solicitante é uma identidade isolada ou usando autenticação multifator.

- Níveis de permissões. Com base na regra JIT, essa solicitação também pode incluir uma aprovação de Microsoft Approvers internos. Por exemplo, o aprovador pode ser o líder de suporte ao cliente ou o gerente de DevOps.

Quando a solicitação requer acesso direto aos dados do cliente, uma solicitação do Customer Lockbox é iniciada.

A solicitação agora está em um estado de Notificação do Cliente, aguardando a aprovação do cliente antes de conceder acesso.

Um ou mais aprovadores na organização do cliente para uma determinada solicitação do Customer Lockbox são determinados da seguinte forma:

- Para solicitações com escopo de Assinatura (solicitações para acessar recursos específicos contidos em uma assinatura), usuários com a função Proprietário ou a função Aprovador de Bloqueio do Cliente do Azure para Assinatura na assinatura associada.

- Para solicitações de escopo de locatário (solicitações para acessar o locatário do Microsoft Entra), usuários com a função de Administrador Global no locatário.

Nota

As atribuições de função devem estar em vigor antes que o Customer Lockbox for Microsoft Azure comece a processar uma solicitação. Quaisquer atribuições de função feitas depois que o Customer Lockbox for Microsoft Azure começar a processar uma determinada solicitação não serão reconhecidas. Por isso, para usar atribuições qualificadas do PIM para a função de Proprietário da Assinatura, os usuários precisam ativar a função antes que a solicitação do Customer Lockbox seja iniciada. Consulte Ativar funções do Microsoft Entra no PIM / Ativar funções de recurso do Azure no PIM para obter mais informações sobre como ativar funções qualificadas do PIM.

No momento, não há suporte para atribuições de função com escopo para grupos de gerenciamento no Customer Lockbox for Microsoft Azure.

Na organização do cliente, os aprovadores de cofre designados (Proprietário/da Assinatura do Azure Microsoft Entra Global admin/Azure Customer Lockbox Approver for Subscription recebem um email da Microsoft para notificá-los sobre a solicitação de acesso pendente. Você também pode usar o recurso de notificações de email alternativo do Azure Lockbox para configurar um endereço de email alternativo para receber notificações do cofre em cenários em que a conta do Azure não está habilitada para email ou se uma entidade de serviço for definida como o aprovador do cofre.

A notificação por e-mail fornece um link para a folha Customer Lockbox no módulo Administração. O aprovador designado entra no portal do Azure para exibir quaisquer solicitações pendentes que sua organização tenha para o Customer Lockbox for Microsoft Azure:

A solicitação permanece na fila do cliente por quatro dias. Após esse período, a solicitação de acesso expira automaticamente e nenhum acesso é concedido aos engenheiros da Microsoft.

A solicitação permanece na fila do cliente por quatro dias. Após esse período, a solicitação de acesso expira automaticamente e nenhum acesso é concedido aos engenheiros da Microsoft.Para obter os detalhes da solicitação pendente, o aprovador designado pode selecionar a solicitação do Customer Lockbox em Solicitações pendentes:

O aprovador designado também pode selecionar o ID DE SOLICITAÇÃO DE SERVIÇO para exibir a solicitação de tíquete de suporte criada pelo usuário original. Essas informações fornecem contexto para o motivo pelo qual o Suporte da Microsoft está envolvido e o histórico do problema relatado. Por exemplo:

O aprovador designado analisa a solicitação e seleciona Aprovar ou Negar:

Como resultado da seleção:

Como resultado da seleção:- Aprovar: O acesso é concedido ao engenheiro da Microsoft pelo período especificado nos detalhes da solicitação, que é mostrado na notificação por email e no portal do Azure.

- Negar: A solicitação de acesso elevado feita pelo engenheiro da Microsoft é rejeitada e nenhuma ação adicional é tomada.

Para fins de auditoria, as ações executadas neste fluxo de trabalho são registradas nos logs de solicitação do Customer Lockbox.

Registos de auditoria

Os logs de auditoria do Customer Lockbox for Azure são gravados nos logs de atividades para solicitações com escopo de assinatura e no Log de Auditoria do Entra para solicitações com escopo de locatário.

Solicitações com escopo de assinatura - Logs de atividades

No portal do Azure, folha Customer Lockbox for Microsoft Azure, selecione Logs de atividades para exibir informações de auditoria relacionadas às solicitações do Customer Lockbox. Também pode ver os Registos de Atividade na folha de detalhes da subscrição da subscrição em questão. Em ambos os casos, você pode filtrar para operações específicas, como:

- Negar Solicitação de Lockbox

- Criar Pedido de Lockbox

- Aprovar solicitação do Lockbox

- Expiração da solicitação do Lockbox

Em forma de exemplo:

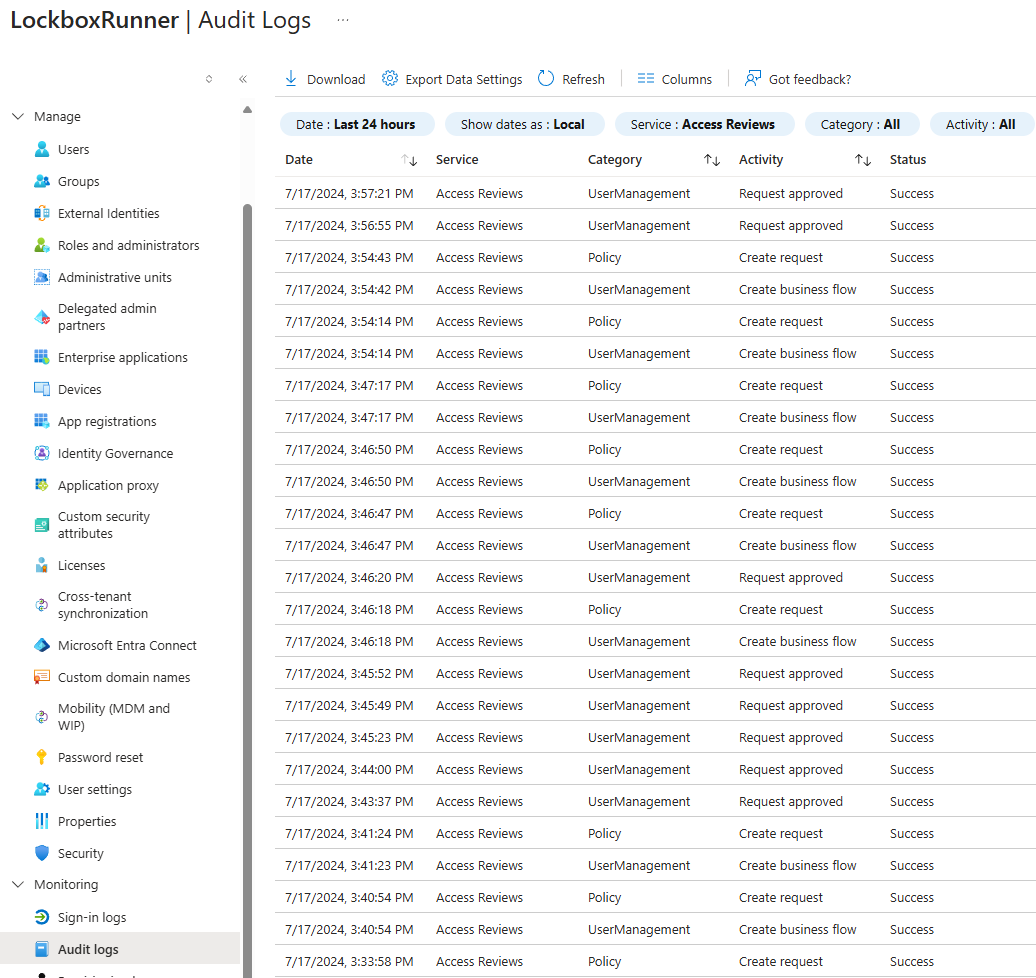

Solicitações com escopo de locatário - Log de auditoria

Para solicitações do Customer Lockbox com escopo de locatário, as entradas de log são gravadas no Log de Auditoria do Entra. Essas entradas de log são criadas pelo serviço Access Reviews com atividades como:

- Criar pedido

- Pedido aprovado

- Pedido negado

Você pode filtrar para Service = Access Reviews e Activity = one of the above activities.

Em forma de exemplo:

Nota

A guia Histórico no portal do Azure Lockbox foi removida devido a limitações técnicas existentes. Para ver o histórico de solicitações do Customer Lockbox, use o Log de atividades para solicitações com escopo de assinatura e o Log de auditoria do Entra para solicitações com escopo de locatário.

Customer Lockbox para integração do Microsoft Azure com o benchmark de segurança na nuvem da Microsoft

Introduzimos um novo controle de linha de base (PA-8: Determine o processo de acesso para suporte ao provedor de nuvem) no benchmark de segurança na nuvem da Microsoft que abrange a aplicabilidade do Customer Lockbox. Os clientes agora podem usar o benchmark para analisar a aplicabilidade do Customer Lockbox para um serviço.

Exclusões

As solicitações do Customer Lockbox não são acionadas nos seguintes cenários:

- Cenários de emergência que não se enquadram nos procedimentos operacionais padrão e exigem uma ação urgente da Microsoft para restaurar o acesso aos serviços online ou para evitar corrupção ou perda de dados do cliente, ou para investigar um incidente de segurança ou abuso. Por exemplo, uma grande interrupção de serviço ou um incidente de segurança exige atenção imediata para recuperar ou restaurar serviços em circunstâncias inesperadas ou imprevisíveis. Esses eventos de "quebra de vidro" são raros e, na maioria dos casos, não exigem acesso aos dados do cliente para resolução. Os controlos e processos que regem o acesso da Microsoft aos dados dos clientes nos principais serviços online alinham-se com o NIST 800-53 e são validados através de auditorias SOC 2. Para obter mais informações, consulte a linha de base de segurança do Azure para Customer Lockbox for Microsoft Azure.

- Um engenheiro da Microsoft acessa a plataforma Azure como parte da solução de problemas e é exposto inadvertidamente aos dados do cliente. Por exemplo, a Equipa de Rede do Azure executa a resolução de problemas que resulta numa captura de pacotes num dispositivo de rede. É raro que tais cenários resultem no acesso a quantidades significativas de dados de clientes. Os clientes podem proteger ainda mais seus dados por meio do uso de chaves gerenciadas pelo cliente (CMK), que está disponível para alguns serviços do Azure. Para obter mais informações, consulte Visão geral do gerenciamento de chaves no Azure.

Os pedidos legais externos de dados também não acionam os pedidos do Sistema de Proteção de Dados do Cliente. Para obter detalhes, consulte a conversa sobre os pedidos governamentais para dados no Centro de Confiança da Microsoft.

Próximos passos

Ative o Sistema de Proteção de Dados do Cliente no módulo Administração no painel Sistema de Proteção de Dados do Cliente. O Sistema de Proteção de Dados do Cliente for Microsoft Azure está disponível para todos os clientes que têm um plano de suporte do Azure com um nível mínimo de Programador.