Proteja sua origem com o Private Link no Azure Front Door Premium

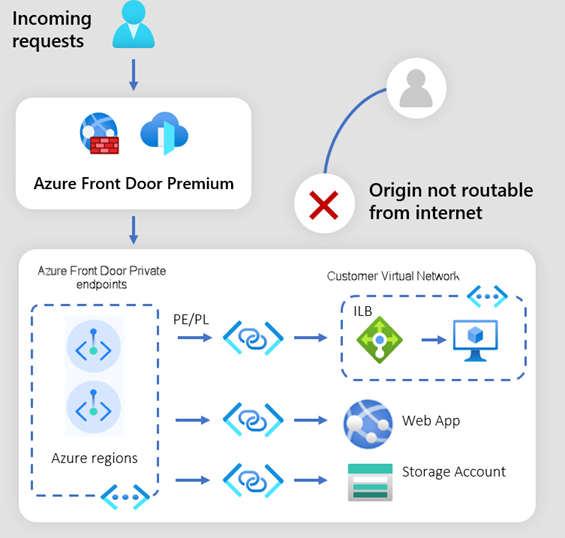

O Azure Private Link permite-lhe aceder a serviços e serviços PaaS do Azure alojados no Azure através de um ponto de extremidade privado na sua rede virtual. O tráfego entre a sua rede virtual e o serviço passa pela rede de backbone da Microsoft, eliminando a exposição à Internet pública.

O Azure Front Door Premium pode se conectar à sua origem usando o Private Link. Sua origem pode ser hospedada em uma rede virtual ou hospedada como um serviço PaaS, como o Azure Web App ou o Armazenamento do Azure. O Private Link elimina a necessidade de a sua origem ser acedida publicamente.

Como funciona o Private Link

Quando você habilita o Private Link para sua origem no Azure Front Door Premium, o Front Door cria um ponto de extremidade privado em seu nome a partir de uma rede privada regional gerenciada pelo Azure Front Door. Você recebe uma solicitação de ponto de extremidade privado do Azure Front Door na origem aguardando sua aprovação.

Importante

Você deve aprovar a conexão de ponto de extremidade privado antes que o tráfego possa passar para a origem de forma privada. Você pode aprovar conexões de ponto de extremidade privado usando o portal do Azure, a CLI do Azure ou o Azure PowerShell. Para obter mais informações, consulte Gerenciar uma conexão de ponto de extremidade privado.

Depois de habilitar uma origem para Private Link e aprovar a conexão de ponto de extremidade privado, pode levar alguns minutos para que a conexão seja estabelecida. Durante esse tempo, as solicitações para a origem recebem uma mensagem de erro do Azure Front Door. A mensagem de erro desaparece assim que a conexão é estabelecida.

Depois que sua solicitação for aprovada, um endereço IP privado será atribuído da rede virtual gerenciada pela Porta da Frente do Azure. O tráfego entre sua porta frontal do Azure e sua origem se comunica usando o link privado estabelecido na rede de backbone da Microsoft. O tráfego de entrada para sua origem agora está protegido ao chegar à sua Porta da Frente do Azure.

Origens suportadas

O suporte do Origin para conectividade direta de ponto final privado está atualmente limitado a:

- Armazenamento de Blobs

- Aplicação Web

- Balanceadores de carga internos ou quaisquer serviços que exponham balanceadores de carga internos, como o Serviço Kubernetes do Azure, os Aplicativos de Contêiner do Azure ou o Red Hat OpenShift do Azure

- Site estático de armazenamento

- Application Gateway (Visualização pública. Não usar em ambientes de produção)

- Gerenciamento de API (Visualização pública. Não usar em ambientes de produção)

- Aplicativos de Contêiner do Azure (Visualização Pública. Não usar em ambientes de produção)

Nota

- Este recurso não é suportado com os Slots ou Funções do Serviço de Aplicativo do Azure.

Disponibilidade da região

O link privado do Azure Front Door está disponível nas seguintes regiões:

| Américas | Europa | África | Ásia-Pacífico |

|---|---|---|---|

| Sul do Brasil | França Central | Norte da África do Sul | Leste da Austrália |

| Canadá Central | Alemanha Centro-Oeste | Índia Central | |

| E.U.A. Central | Europa do Norte | Leste do Japão | |

| E.U.A. Leste | Leste da Noruega | Coreia do Sul Central | |

| E.U.A. Leste 2 | Sul do Reino Unido | Ásia Leste | |

| E.U.A. Centro-Sul | Europa Ocidental | ||

| EUA Oeste 3 | Suécia Central | ||

| US Gov - Arizona | |||

| US Gov - Texas | |||

| US Gov - Virginia |

O recurso Azure Front Door Private Link é independente de região, mas para obter a melhor latência, você sempre deve escolher uma região do Azure mais próxima de sua origem ao optar por habilitar o ponto de extremidade do Azure Front Door Private Link. Se a região da sua origem não for suportada na lista de regiões suportadas pelo AFD Private Link, escolha a região mais próxima. Você pode usar as estatísticas de latência de ida e volta da rede do Azure para determinar a próxima região mais próxima em termos de latência.

Associação de um ponto de extremidade privado com um perfil do Azure Front Door

Criação de ponto final privado

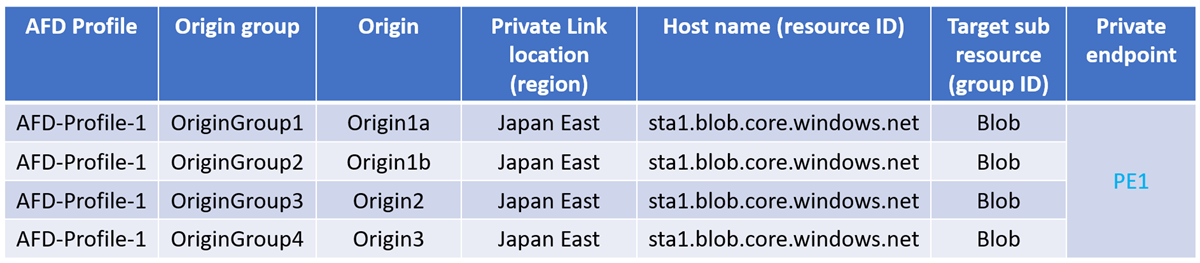

Dentro de um único perfil do Azure Front Door, se duas ou mais origens habilitadas para Link Privado forem criadas com o mesmo conjunto de Link Privado, ID de recurso e ID de grupo, para todas essas origens apenas um ponto de extremidade privado será criado. As conexões com o back-end podem ser habilitadas usando esse ponto de extremidade privado. Essa configuração significa que você só precisa aprovar o ponto de extremidade privado uma vez porque apenas um ponto de extremidade privado é criado. Se você criar mais origens habilitadas para Link Privado usando o mesmo conjunto de local de Link Privado, ID de recurso e ID de grupo, não precisará mais aprovar pontos de extremidade privados.

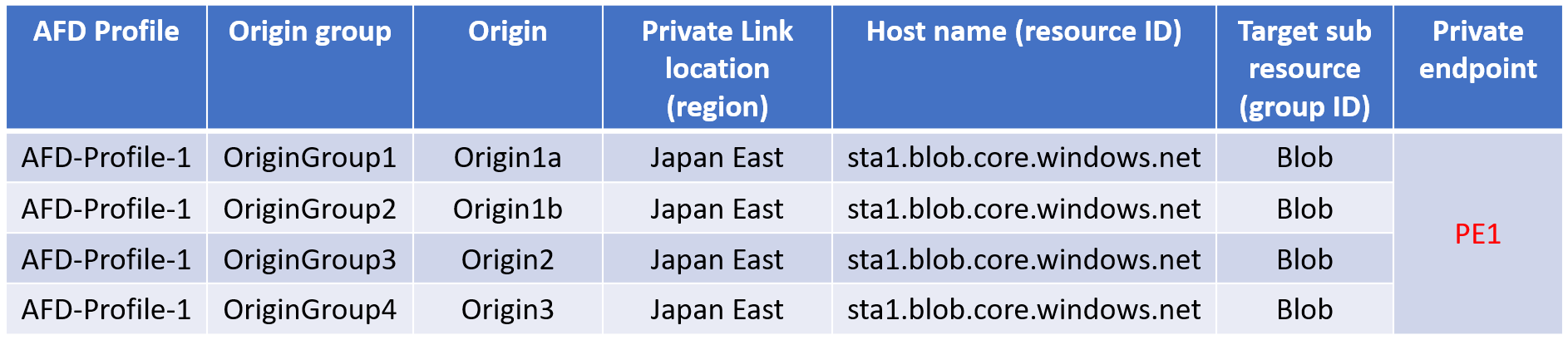

Ponto de extremidade privado único

Por exemplo, um único ponto de extremidade privado é criado para todas as origens diferentes em diferentes grupos de origem, mas no mesmo perfil da Porta da Frente do Azure, conforme mostrado na tabela a seguir:

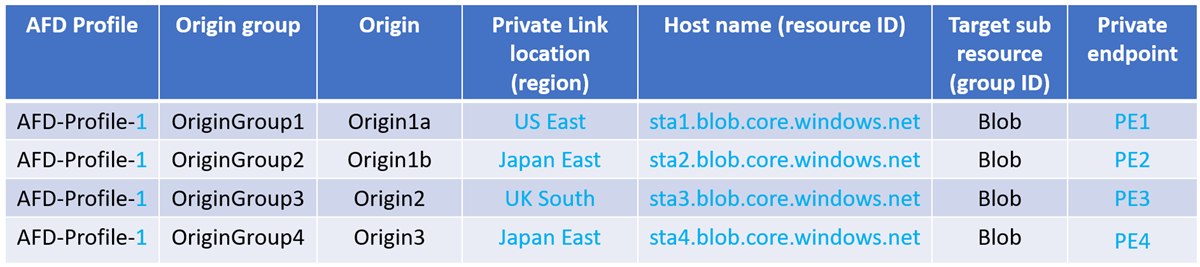

Vários endpoints privados

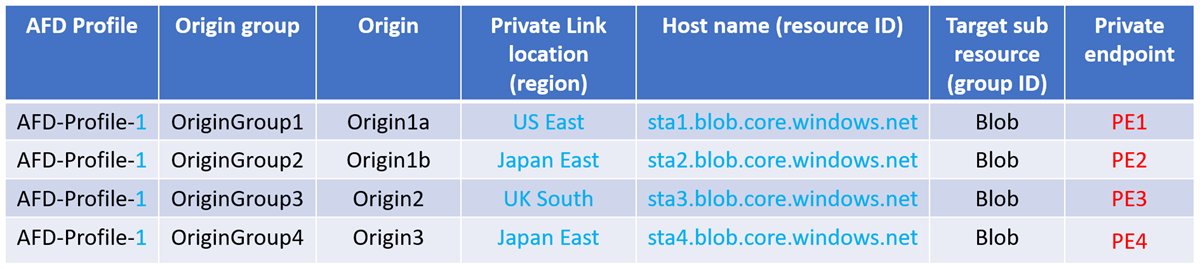

Um novo ponto de extremidade privado é criado no seguinte cenário:

Se a região, o ID do recurso ou o ID do grupo forem alterados:

Nota

O local do Link Privado e o nome do host foram alterados, resultando em pontos de extremidade privados extras criados e exigem aprovação para cada um.

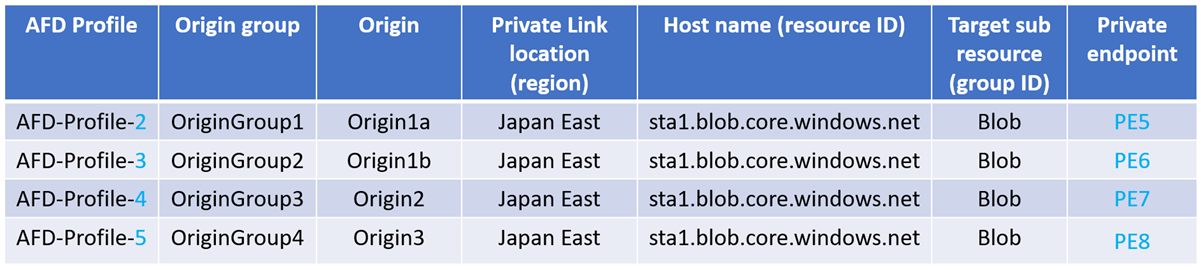

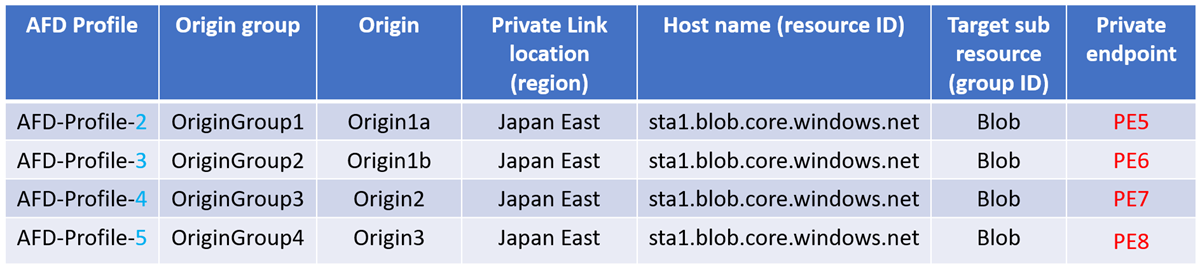

Quando o perfil da Porta da Frente do Azure é alterado:

Nota

Habilitar o Private Link para origens em diferentes perfis de Front Door criará pontos de extremidade privados extras e exigirá aprovação para cada um.

Remoção de ponto final privado

Quando um perfil do Azure Front Door é excluído, os pontos de extremidade privados associados ao perfil também são excluídos.

Ponto de extremidade privado único

Se AFD-Profile-1 for excluído, o ponto de extremidade privado PE1 em todas as origens também será excluído.

Vários endpoints privados

Se AFD-Profile-1 for excluído, todos os pontos de extremidade privados de PE1 até PE4 serão excluídos.

A exclusão de um perfil do Azure Front Door não afeta os pontos de extremidade privados criados para um perfil diferente do Front Door.

Por exemplo:

- Se AFD-Profile-2 for excluído, somente PE5 será removido.

- Se AFD-Profile-3 for excluído, somente PE6 será removido.

- Se AFD-Profile-4 for excluído, somente PE7 será removido.

- Se AFD-Profile-5 for excluído, somente o PE8 será removido.

Próximos passos

- Saiba como conectar o Azure Front Door Premium a uma origem de Aplicativo Web com o Private Link.

- Saiba como conectar o Azure Front Door Premium a uma origem de conta de armazenamento com o Private Link.

- Saiba como conectar o Azure Front Door Premium a uma origem de balanceador de carga interno com o Private Link.

- Saiba como conectar o Azure Front Door Premium a uma origem de site estático de armazenamento com o Private Link.

- Saiba como conectar o Azure Front Door Premium a uma origem de gateway de aplicativo com o Private Link.

- Saiba como conectar o Azure Front Door Premium a uma origem de Gerenciamento de API com o Private Link.

- Saiba como conectar o Azure Front Door Premium a uma origem de Aplicativos de Contêiner do Azure com o Private Link.