Visão geral da modificação de ativos

Este artigo descreve como modificar ativos de inventário. Você pode alterar o estado de um ativo, atribuir uma ID externa ou aplicar rótulos para ajudar a fornecer contexto e usar dados de inventário. Você também pode marcar CVEs e outras observações como não aplicáveis para removê-las de suas contagens relatadas. Você também pode remover ativos de seu inventário em massa com base no método com o qual eles são descobertos. Por exemplo, os usuários podem remover uma semente de um grupo de descoberta e optar por remover quaisquer ativos descobertos por meio de uma conexão com essa semente. Este artigo descreve todas as opções de modificação disponíveis no Defender EASM e descreve como atualizar ativos e controlar quaisquer atualizações com o Gerenciador de Tarefas.

Ativos de etiqueta

As etiquetas ajudam-no a organizar a sua superfície de ataque e a aplicar o contexto empresarial de uma forma personalizável. Você pode aplicar qualquer rótulo de texto a um subconjunto de ativos para agrupar ativos e fazer melhor uso do seu inventário. Os clientes geralmente categorizam ativos que:

- Ter ficado recentemente sob a propriedade da sua organização através de uma fusão ou aquisição.

- Exigir monitoramento de conformidade.

- São propriedade de uma unidade de negócios específica em sua organização.

- São afetados por uma vulnerabilidade específica que requer mitigação.

- Relacionar-se com uma determinada marca de propriedade da organização.

- Foram adicionados ao seu inventário dentro de um intervalo de tempo específico.

Os rótulos são campos de texto de forma livre, portanto, você pode criar um rótulo para qualquer caso de uso que se aplique à sua organização.

Alterar o estado de um ativo

Os usuários também podem alterar o estado de um ativo. Os estados ajudam a categorizar seu inventário com base na função deles na sua organização. Os usuários podem alternar entre os seguintes estados:

- Inventário aprovado: uma parte da sua superfície de ataque, um item pelo qual você é diretamente responsável.

- Dependência: Infraestrutura de propriedade de terceiros, mas que faz parte da sua superfície de ataque porque suporta diretamente a operação de seus ativos de propriedade. Por exemplo, você pode depender de um provedor de TI para hospedar seu conteúdo da Web. Embora o domínio, o nome do host e as páginas façam parte do seu "Inventário aprovado", você pode tratar o endereço IP que executa o host como uma "dependência".

- Apenas monitor: um ativo que é relevante para sua superfície de ataque, mas não é controlado diretamente pela sua organização, nem uma dependência técnica. Por exemplo, franqueados independentes ou ativos pertencentes a empresas relacionadas podem ser rotulados como "Somente monitor" em vez de "Inventário aprovado" para separar os grupos para fins de relatório.

- Candidato: um ativo que tem alguma relação com os ativos semente conhecidos da sua organização, mas não tem uma conexão forte o suficiente para rotulá-lo imediatamente como "Inventário Aprovado". Esses ativos candidatos devem ser revisados manualmente para determinar a propriedade.

- Requer investigação: um estado semelhante aos estados "Candidato", mas esse valor é aplicado a ativos que exigem investigação manual para validação. Isso é determinado com base em nossas pontuações de confiança geradas internamente que avaliam a força das conexões detetadas entre ativos. Ele não indica a relação exata da infraestrutura com a organização, tanto quanto denota que esse ativo foi sinalizado como exigindo revisão extra para determinar como ele deve ser categorizado.

Aplicar uma ID externa

Os usuários também podem aplicar uma ID externa a um ativo. Essa ação é útil em situações em que você emprega várias soluções para rastreamento de ativos, atividades de remediação ou monitoramento de propriedade; ver quaisquer IDs externos no EASM do Defender ajuda a alinhar essas informações de ativos díspares. Os valores de ID externa podem ser numéricos ou alfanuméricos e devem ser inseridos em formato de texto. IDs externos também são exibidos na seção Detalhes do ativo.

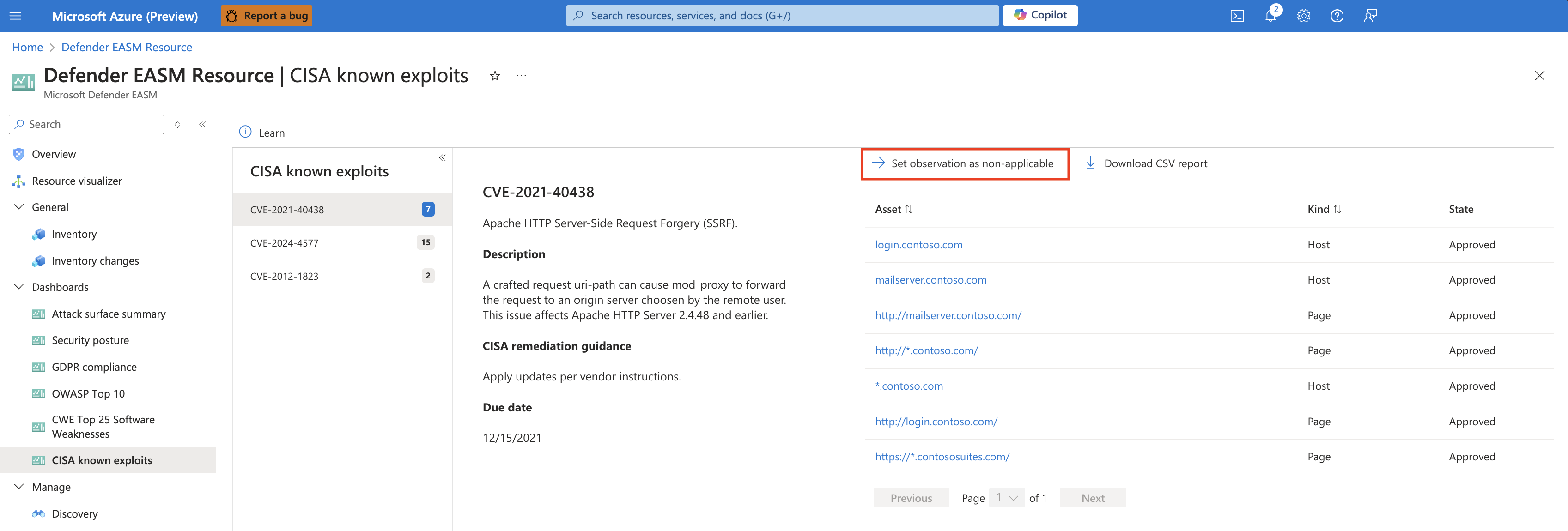

Marcar observação como não aplicável

Muitos painéis EASM do Defender apresentam dados CVE, chamando sua atenção para possíveis vulnerabilidades com base na infraestrutura de componentes da Web que alimenta sua superfície de ataque. Por exemplo, os CVEs são listados no painel de resumo da Superfície de Ataque, categorizados por sua gravidade potencial. Ao investigar essas CVEs, você pode determinar que algumas não são relevantes para sua organização. Isso pode ser porque você está executando uma versão não afetada do componente Web ou sua organização tem diferentes soluções técnicas em vigor para protegê-lo dessa vulnerabilidade específica.

Na visualização detalhada de qualquer gráfico relacionado a CVE, ao lado do botão "Baixar relatório CSV", agora você tem a opção de definir uma observação como não aplicável. Clicar nesse valor direciona você para uma lista de inventário de todos os ativos associados a essa observação e, em seguida, você pode optar por marcar todas as observações como não aplicáveis nesta página. A alteração real é realizada a partir da visualização Lista de inventário ou da página Detalhes do ativo para um ativo específico.

Como modificar ativos

Você pode modificar ativos a partir da lista de inventário e das páginas de detalhes dos ativos. Você pode fazer alterações em um único ativo na página de detalhes do ativo. Você pode fazer alterações em um único ativo ou em vários ativos na página de listagem de inventário. As seções a seguir descrevem como aplicar alterações das duas exibições de inventário, dependendo do seu caso de uso.

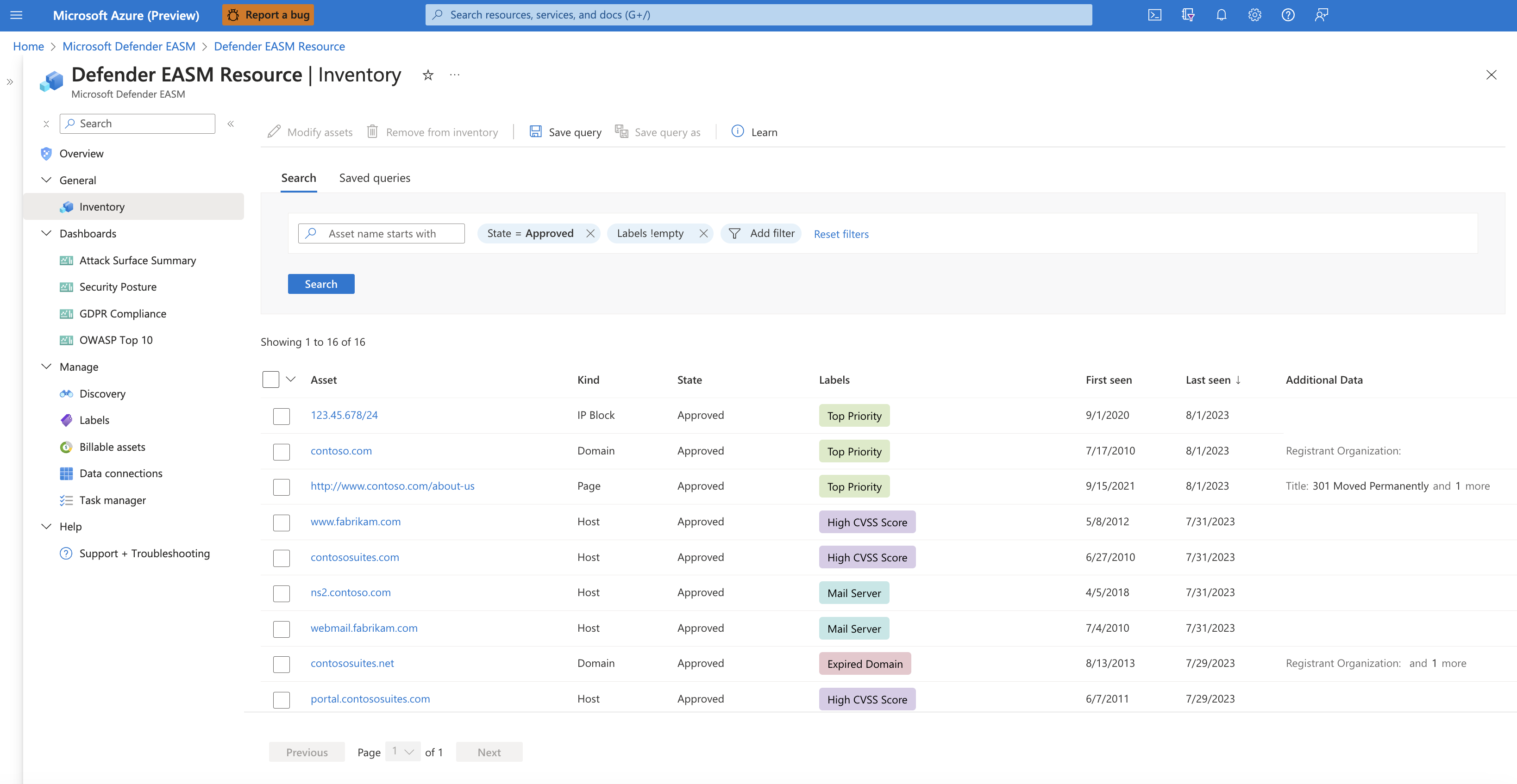

Página de listagem de inventário

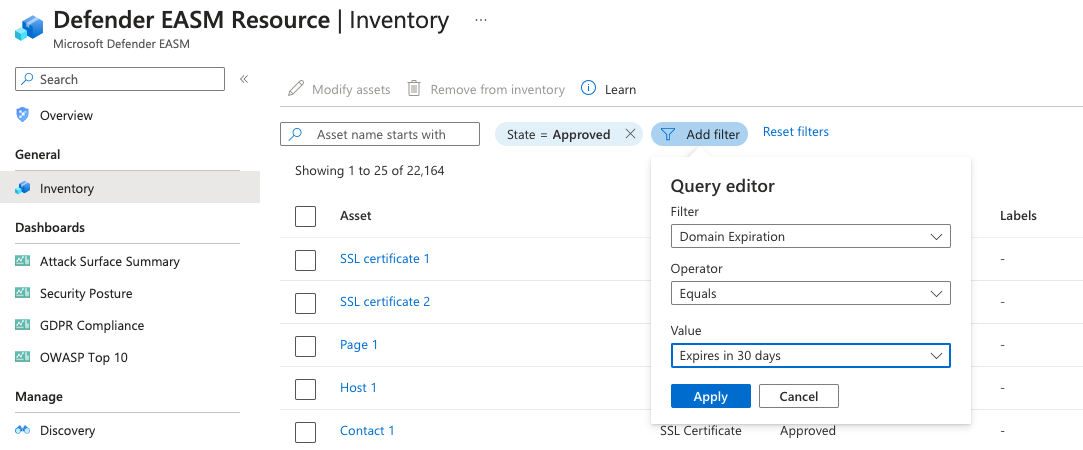

Você deve modificar os ativos da página de listagem de inventário se quiser atualizar vários ativos de uma só vez. Você pode refinar sua lista de ativos com base nos parâmetros de filtro. Esse processo ajuda você a identificar os ativos que devem ser categorizados com o rótulo, ID externo ou alteração de estado desejada. Para modificar ativos desta página:

No painel mais à esquerda do recurso Microsoft Defender External Attack Surface Management (Defender EASM), selecione Inventário.

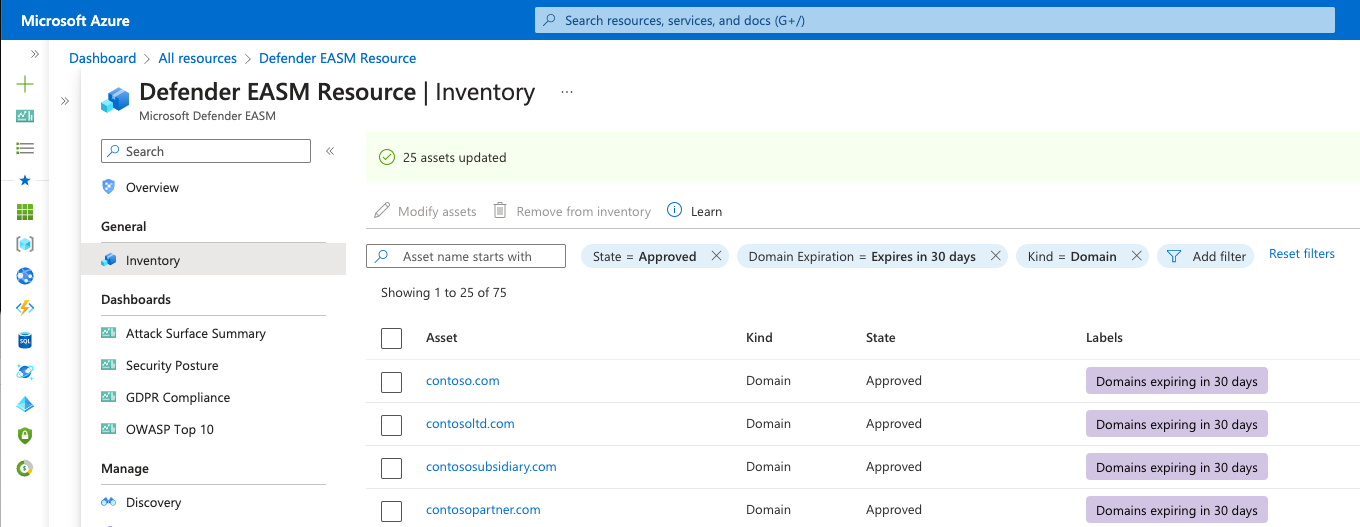

Aplique filtros para produzir os resultados pretendidos. Neste exemplo, estamos procurando domínios que expiram dentro de 30 dias que exigem renovação. O rótulo aplicado ajuda você a acessar mais rapidamente quaisquer domínios que expiram para simplificar o processo de correção. Você pode aplicar quantos filtros forem necessários para obter os resultados específicos necessários. Para obter mais informações sobre filtros, consulte Visão geral dos filtros de inventário. Para os casos em que você gostaria de marcar CVEs como não aplicáveis, o detalhamento do gráfico de painel relevante fornece um link que o encaminha diretamente para esta página de Inventário com os filtros corretos aplicados.

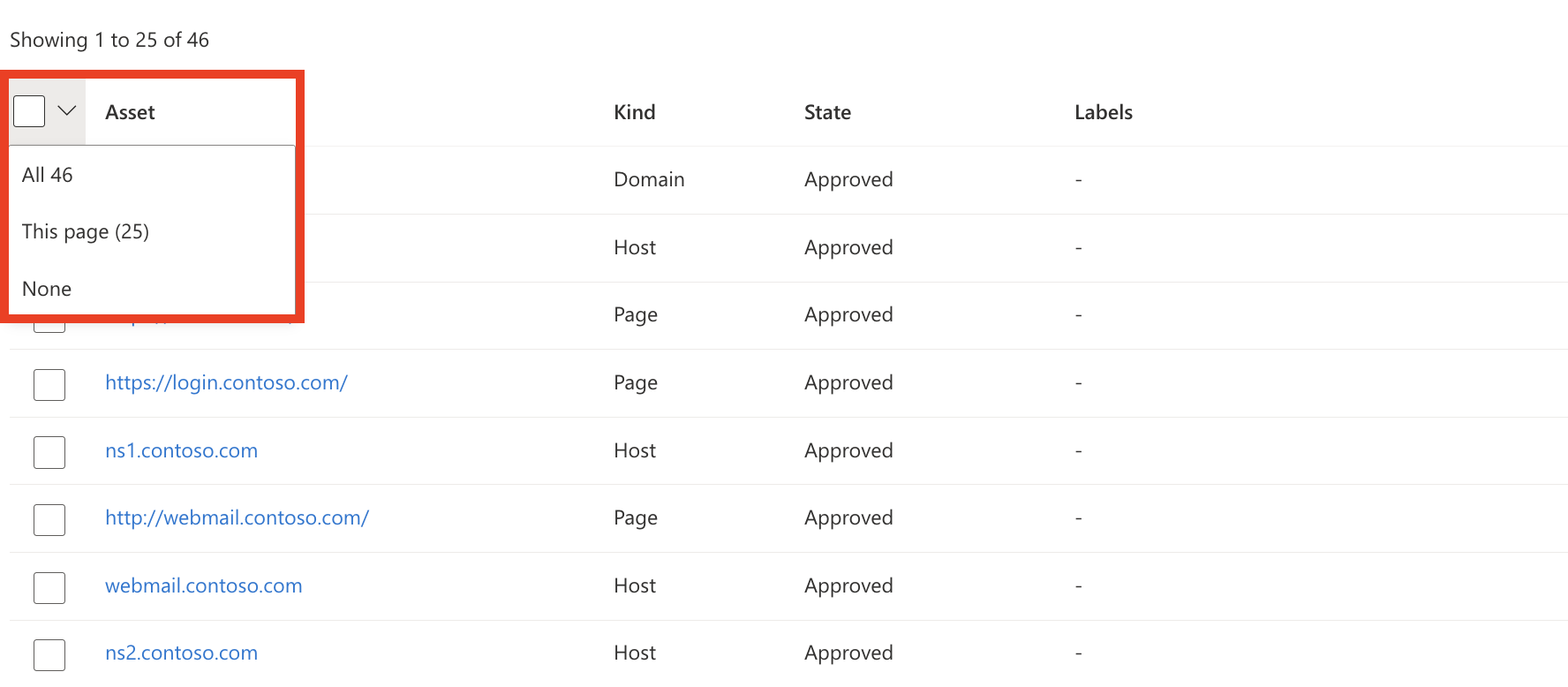

Depois que sua lista de inventário for filtrada, marque a lista suspensa ao lado da caixa de seleção ao lado do cabeçalho da tabela de ativos . Esta lista pendente dá-lhe a opção de selecionar todos os resultados que correspondem à sua consulta ou aos resultados nessa página específica (até 25). A opção Nenhum limpa todos os ativos. Você também pode optar por selecionar apenas resultados específicos na página, selecionando as marcas de seleção individuais ao lado de cada ativo.

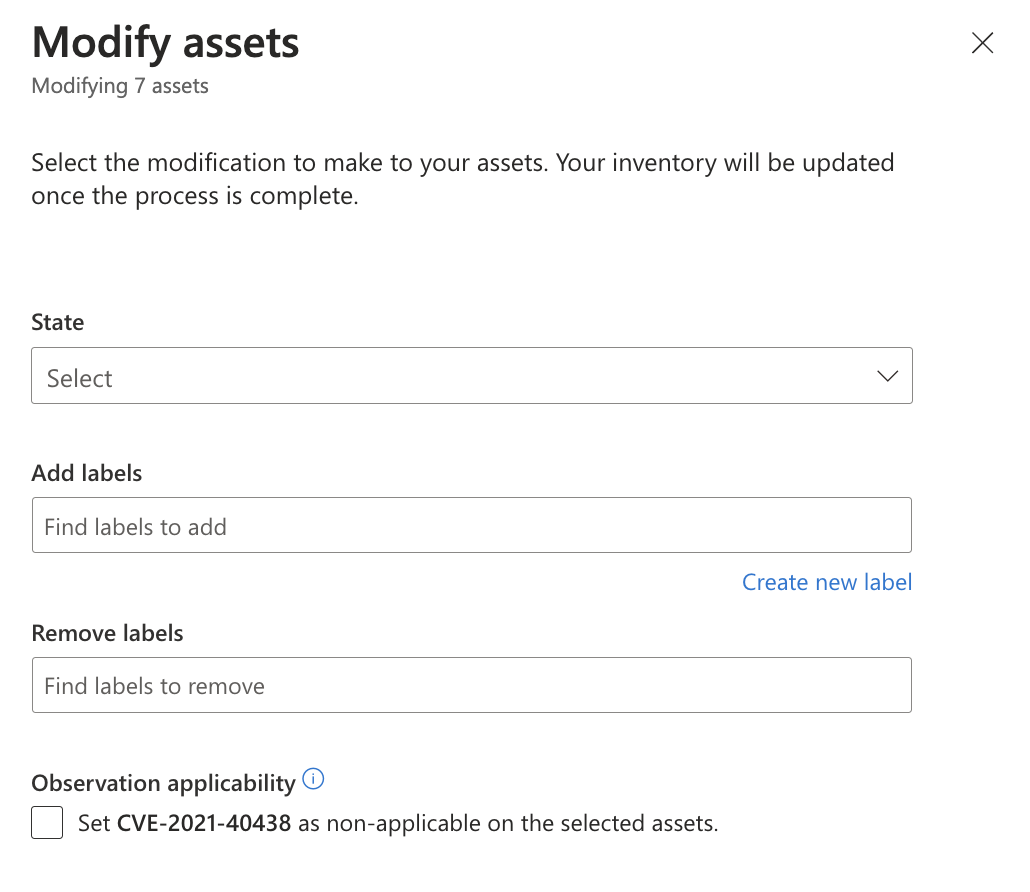

Selecione Modificar ativos.

No painel Modificar Ativos que se abre no lado direito da tela, você pode alterar rapidamente vários campos para os ativos selecionados. Neste exemplo, você cria um novo rótulo. Selecione Criar um novo rótulo.

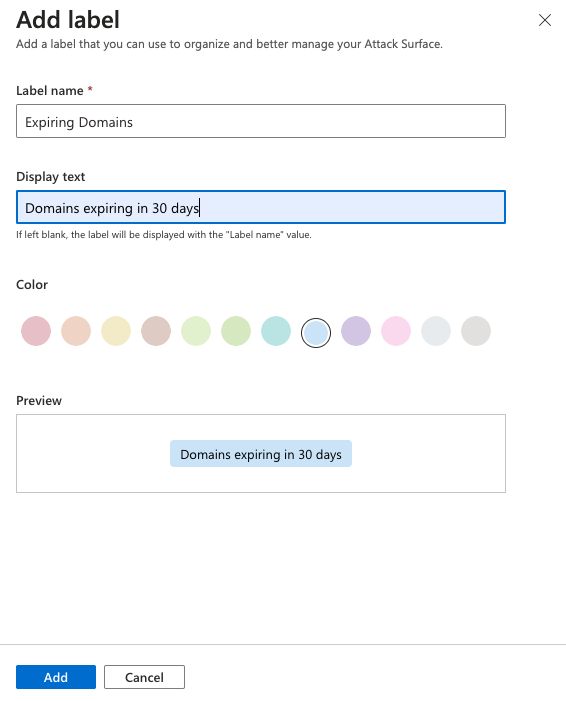

Determine o nome do rótulo e os valores de texto de exibição. O nome do rótulo não pode ser alterado depois que você criar inicialmente o rótulo, mas o texto de exibição pode ser editado posteriormente. O nome do rótulo é usado para consultar o rótulo na interface do produto ou via API, portanto, as edições são desabilitadas para garantir que essas consultas funcionem corretamente. Para editar um nome de rótulo, você precisa excluir o rótulo original e criar um novo.

Selecione uma cor para a nova etiqueta e selecione Adicionar. Esta ação leva você de volta à tela Modificar ativos .

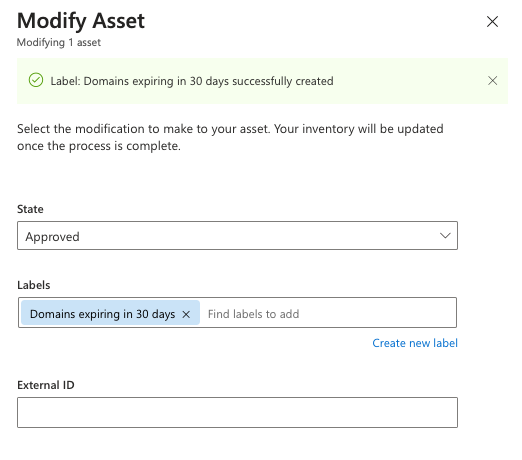

Aplique seu novo rótulo aos ativos. Clique dentro da caixa de texto Adicionar etiquetas para ver uma lista completa das etiquetas disponíveis. Ou você pode digitar dentro da caixa para pesquisar por palavra-chave. Depois de selecionar os rótulos que deseja aplicar, selecione Atualizar.

Aguarde alguns momentos para que os rótulos sejam aplicados. Depois que o processo for concluído, você verá uma notificação "Concluído". A página atualiza automaticamente e exibe sua lista de ativos com os rótulos visíveis. Um banner na parte superior da tela confirma que seus rótulos foram aplicados.

Página de detalhes do ativo

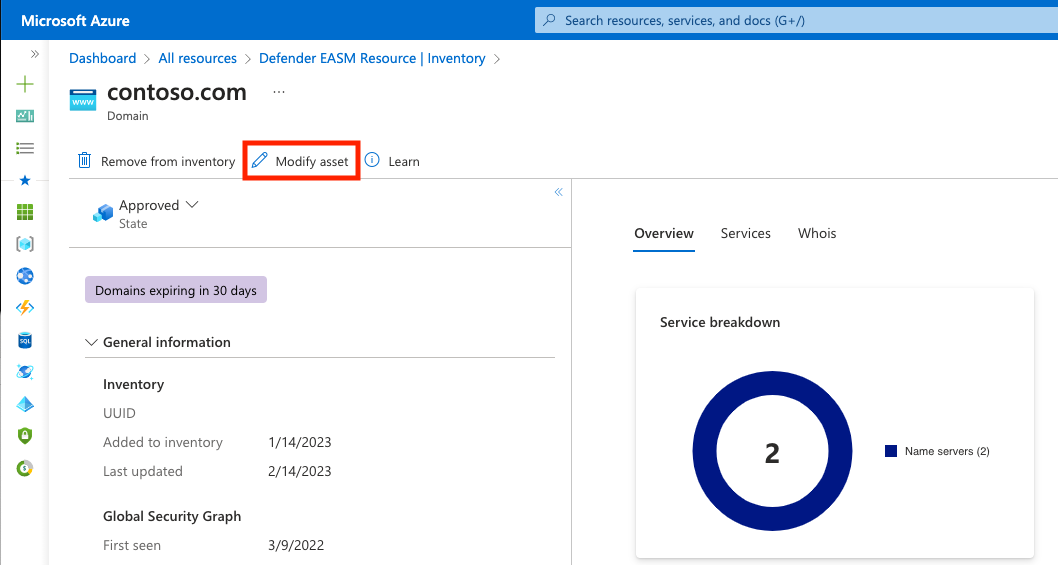

Você também pode modificar um único ativo na página de detalhes do ativo. Essa opção é ideal para situações em que os ativos precisam ser cuidadosamente revisados antes que uma alteração de rótulo ou estado seja aplicada.

No painel mais à esquerda do recurso EASM do Defender, selecione Inventário.

Selecione o ativo específico que deseja modificar para abrir a página de detalhes do ativo.

Nesta página, selecione Modificar ativo.

Siga as etapas 5 a 7 na seção "Página de lista de inventário".

A página de detalhes do ativo é atualizada e exibe o rótulo ou a alteração de estado recém-aplicada. Um banner indica que o ativo foi atualizado com êxito.

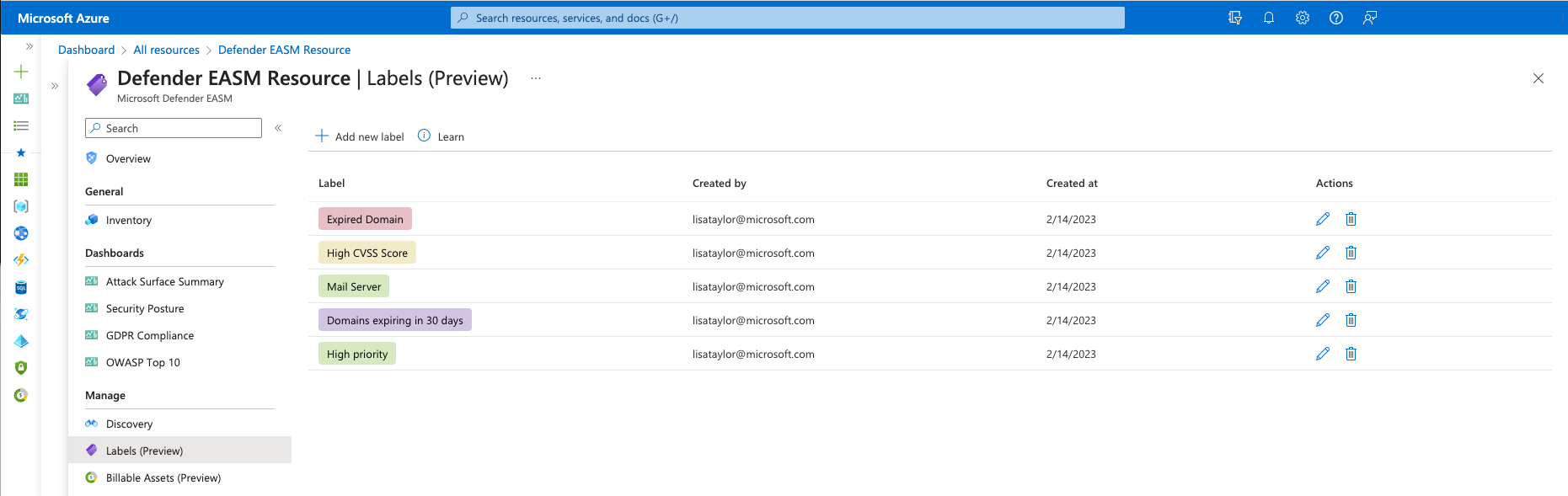

Modificar, remover ou excluir rótulos

Os usuários podem remover um rótulo de um ativo acessando o mesmo painel Modificar ativo na lista de inventário ou na exibição de detalhes do ativo. Na visualização da lista de inventário, você pode selecionar vários ativos de uma só vez e, em seguida, adicionar ou remover o rótulo desejado em uma ação.

Para modificar o próprio rótulo ou excluir um rótulo do sistema:

No painel mais à esquerda do recurso EASM do Defender, selecione Rótulos (Visualização).

Esta página exibe todos os rótulos dentro do seu inventário EASM do Defender. Os rótulos nesta página podem existir no sistema, mas não podem ser aplicados ativamente a nenhum ativo. Também pode adicionar novas etiquetas a partir desta página.

Para editar uma etiqueta, selecione o ícone de lápis na coluna Ações da etiqueta que pretende editar. Abre-se um painel no lado direito do ecrã onde pode modificar o nome ou a cor de uma etiqueta. Selecione Atualizar.

Para remover uma etiqueta, selecione o ícone da lixeira na coluna Ações da etiqueta que pretende eliminar. Selecione Remover rótulo.

A página Etiquetas é atualizada automaticamente. O rótulo é removido da lista e também removido de todos os ativos que tiveram o rótulo aplicado. Um banner confirma a remoção.

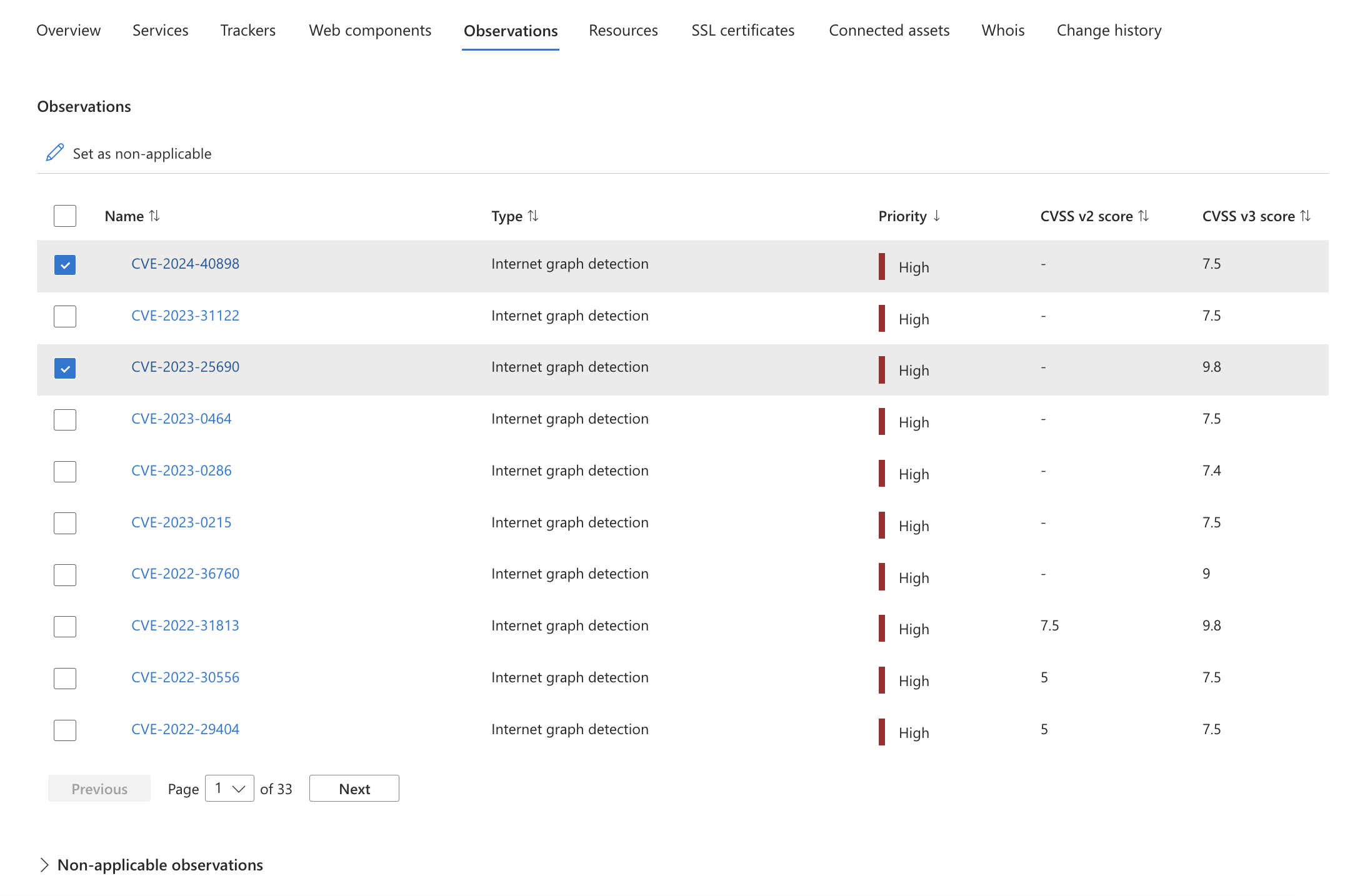

Marcar observações como não aplicáveis

Embora as observações possam ser marcadas como não aplicáveis nas mesmas telas "Modificar ativos" para outras alterações manuais, você também pode fazer essas atualizações na guia Observações em Detalhes do ativo. O separador Observações apresenta dois quadros: Observações e Observações não aplicáveis. Todas as observações ativas determinadas como "recentes" dentro da sua superfície de ataque estão na tabela Observações, enquanto a tabela Observações não aplicáveis lista todas as observações que foram marcadas manualmente como não aplicáveis ou que foram determinadas pelo sistema como não sendo mais aplicáveis. Para marcar observações como não aplicáveis e, portanto, excluir essa observação específica das contagens do painel, basta selecionar as observações desejadas e clicar em "Definir como não aplicável". Estas observações desaparecem imediatamente da tabela de Observações ativa e, em vez disso, aparecem na tabela "Observações não aplicáveis". Você pode reverter essa alteração a qualquer momento, selecionando as observações relevantes desta tabela e selecionando "Definir conforme aplicável".

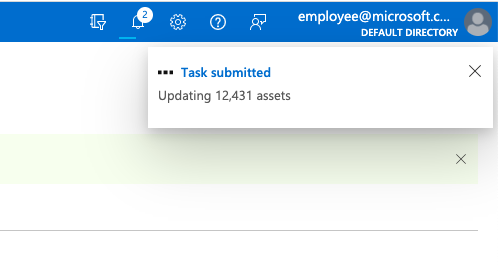

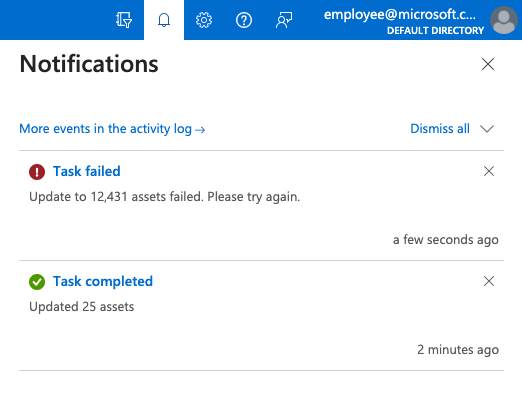

Gestor de Tarefas e notificações

Depois que uma tarefa é enviada, uma notificação confirma que a atualização está em andamento. Em qualquer página do Azure, selecione o ícone de notificação (sino) para ver mais informações sobre tarefas recentes.

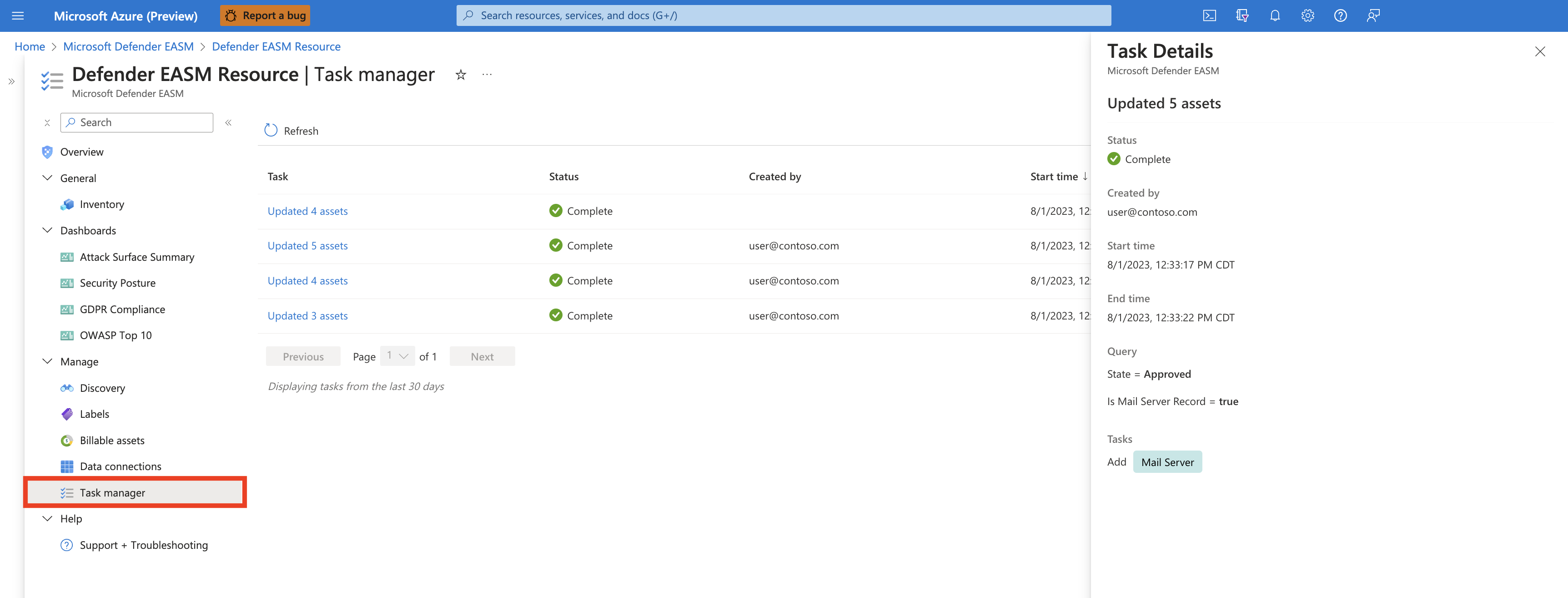

O sistema EASM do Defender pode levar segundos para atualizar um punhado de ativos ou minutos para atualizar milhares. Pode utilizar o Gestor de Tarefas para verificar o estado de quaisquer tarefas de modificação em curso. Esta seção descreve como acessar o Gerenciador de Tarefas e usá-lo para entender melhor a conclusão das atualizações enviadas.

No painel mais à esquerda do recurso EASM do Defender, selecione Gerenciador de Tarefas.

Esta página exibe todas as suas tarefas recentes e seu status. As tarefas são listadas como Concluídas, Reprovadas ou Em Andamento. Uma porcentagem de conclusão e uma barra de progresso também aparecem. Para ver mais detalhes sobre uma tarefa específica, selecione o nome da tarefa. Abre-se um painel no lado direito do ecrã que fornece mais informações.

Selecione Atualizar para ver o status mais recente de todos os itens no Gerenciador de Tarefas.

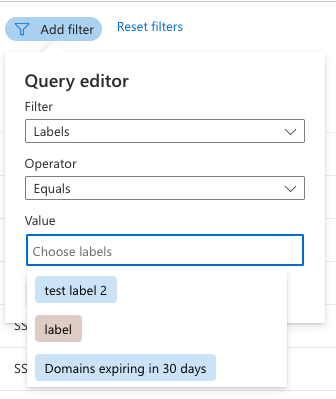

Filtrar etiquetas

Depois de rotular ativos em seu inventário, você pode usar filtros de inventário para recuperar uma lista de todos os ativos com um rótulo específico aplicado.

No painel mais à esquerda do recurso EASM do Defender, selecione Inventário.

Selecione Adicionar filtro.

Selecione Rótulos na lista suspensa Filtro . Selecione um operador e escolha um rótulo na lista suspensa de opções. O exemplo a seguir mostra como pesquisar um único rótulo. Você pode usar o operador In para pesquisar vários rótulos. Para obter mais informações sobre filtros, consulte a visão geral dos filtros de inventário.

Selecione Aplicar. A página de listagem de inventário recarrega e exibe todos os ativos que correspondem aos seus critérios.

Gestão baseada na cadeia de ativos

Em alguns casos, você pode querer remover vários ativos de uma só vez com base nos meios com os quais eles foram descobertos. Por exemplo, você pode determinar que uma semente específica dentro de um grupo de descoberta atraiu ativos que não são relevantes para sua organização ou talvez seja necessário remover ativos relacionados a uma subsidiária que não está mais sob sua alçada. Por esse motivo, o Defender EASM oferece a capacidade de remover a entidade de origem e quaisquer ativos "downstream" na cadeia de descoberta. Você pode excluir ativos vinculados com os três métodos a seguir:

- Gerenciamento baseado em sementes: os usuários podem excluir uma semente que já foi incluída em um grupo de descoberta, removendo todos os ativos que foram introduzidos no inventário por meio de uma conexão observada com a semente especificada. Esse método é útil quando você pode determinar que uma semente específica inserida manualmente resultou em ativos indesejados sendo adicionados ao inventário.

- Gerenciamento da cadeia de descoberta: os usuários podem identificar um ativo dentro de uma cadeia de descoberta e excluí-lo, removendo simultaneamente quaisquer ativos descobertos por essa entidade. A descoberta é um processo recursivo; Ele verifica sementes para identificar novos ativos diretamente associados a essas sementes designadas e, em seguida, continua a examinar as entidades recém-descobertas para revelar mais conexões. Essa abordagem de exclusão é útil quando seu grupo de descoberta está configurado corretamente, mas você precisa remover um ativo recém-descoberto e todos os ativos trazidos para o inventário por associação a essa entidade. Considere as configurações do grupo de descoberta e as sementes designadas como o "topo" da cadeia de descoberta; Essa abordagem de exclusão permite remover ativos do meio.

- Gerenciamento de grupo de descoberta: os usuários podem remover grupos de descoberta inteiros e todos os ativos que foram introduzidos no inventário por meio desse grupo de descoberta. Isso é útil quando um grupo de descoberta inteiro não é mais aplicável à sua organização. Por exemplo, você pode ter um grupo de descoberta que pesquisa especificamente ativos relacionados a uma subsidiária. Se essa subsidiária não for mais relevante para sua organização, você poderá aproveitar o gerenciamento baseado na cadeia de ativos para excluir todos os ativos trazidos para o inventário por meio desse grupo de descoberta.

Você ainda pode visualizar os ativos removidos no Defender EASM; basta filtrar sua lista de inventário para ativos no estado "Arquivado".

Exclusão baseada em sementes

Você pode decidir que uma de suas sementes de descoberta inicialmente designadas não deve mais ser incluída em um grupo de descoberta. A semente pode não ser mais relevante para sua organização ou pode estar trazendo mais falsos positivos do que ativos legítimos. Nessa situação, você pode remover a semente do seu Grupo de Descoberta para impedir que ela seja usada em execuções de descoberta futuras e, ao mesmo tempo, remover todos os ativos que foram trazidos para o inventário por meio da semente designada no passado.

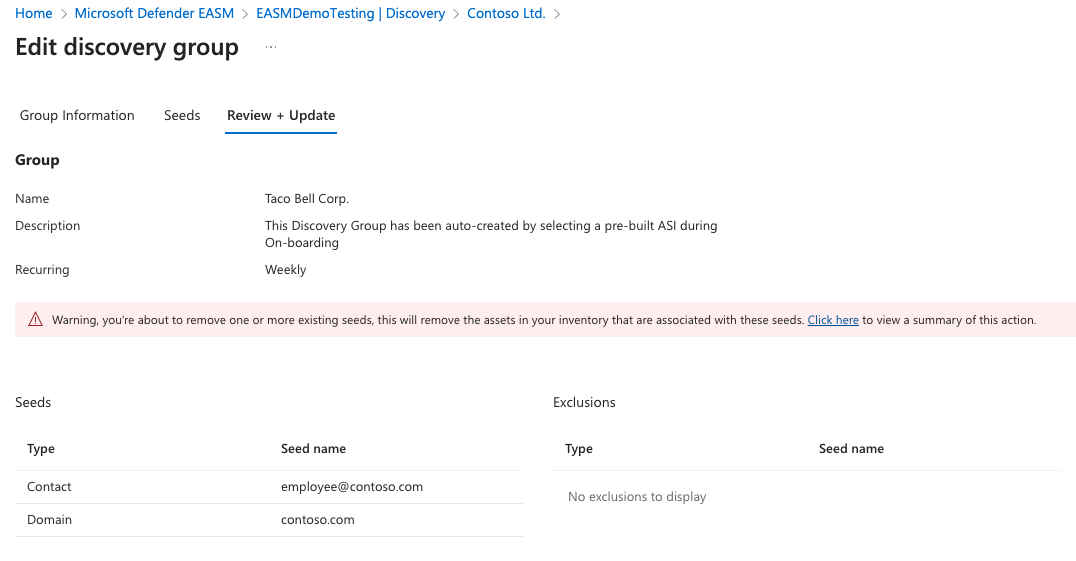

Para executar uma remoção em massa com base em uma semente, encaminhe para a página de detalhes do Grupo de Descoberta apropriada e clique em "Editar grupo de descoberta". Siga as instruções para chegar à página Sementes e remova a semente problemática da lista. Ao selecionar "Revisão + Atualização", você verá um aviso que indica que todos os ativos descobertos por meio da semente designada também serão removidos. Selecione "Atualizar" ou "Atualizar & Executar" para concluir a exclusão.

Exclusão baseada em cadeia de descoberta

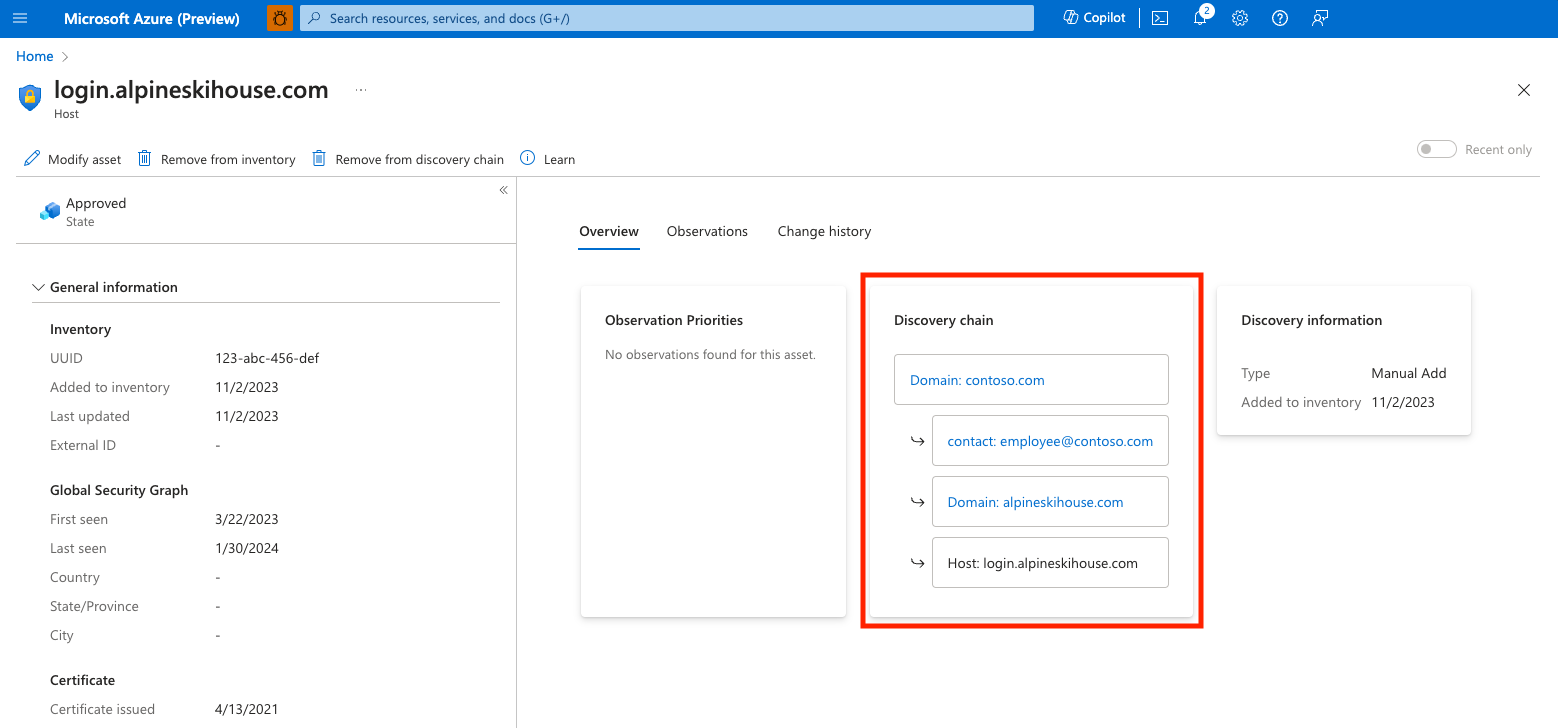

No exemplo a seguir, imagine que você descobriu um formulário de login inseguro no painel Resumo da Superfície de Ataque. A sua investigação encaminha-o para um anfitrião que não parece pertencer à sua organização. Você visualiza a página de detalhes do ativo para obter mais informações; Ao analisar a cadeia do Discovery, você descobre que o host foi colocado no inventário porque o domínio correspondente foi registrado usando o endereço de e-mail corporativo de um funcionário que também foi usado para registrar entidades comerciais aprovadas.

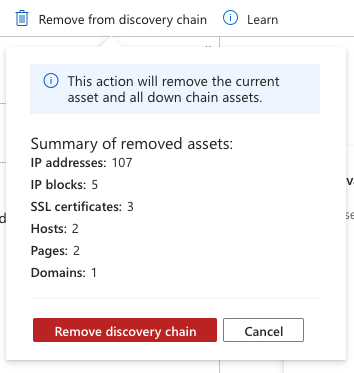

Nessa situação, a semente de descoberta inicial (o domínio corporativo) ainda é legítima, então precisamos remover um ativo problemático da cadeia de descoberta. Embora possamos realizar a exclusão em cadeia do e-mail de contato, optaremos por remover tudo o que estiver associado ao domínio pessoal registrado para esse funcionário para que o Defender EASM nos alerte sobre quaisquer outros domínios registrados nesse endereço de e-mail no futuro. Na cadeia de descoberta, selecione este domínio pessoal para exibir a página de detalhes do ativo. Nessa visualização, selecione "Remover da cadeia de descoberta" para remover o ativo do seu inventário, bem como todos os ativos trazidos para o inventário devido a uma conexão observada com o domínio pessoal. Você precisa confirmar a remoção do ativo e de todos os ativos a jusante e, em seguida, é apresentada uma lista resumida dos outros ativos que são removidos com esta ação. Selecione "Remover cadeia de descoberta" para confirmar a remoção em massa.

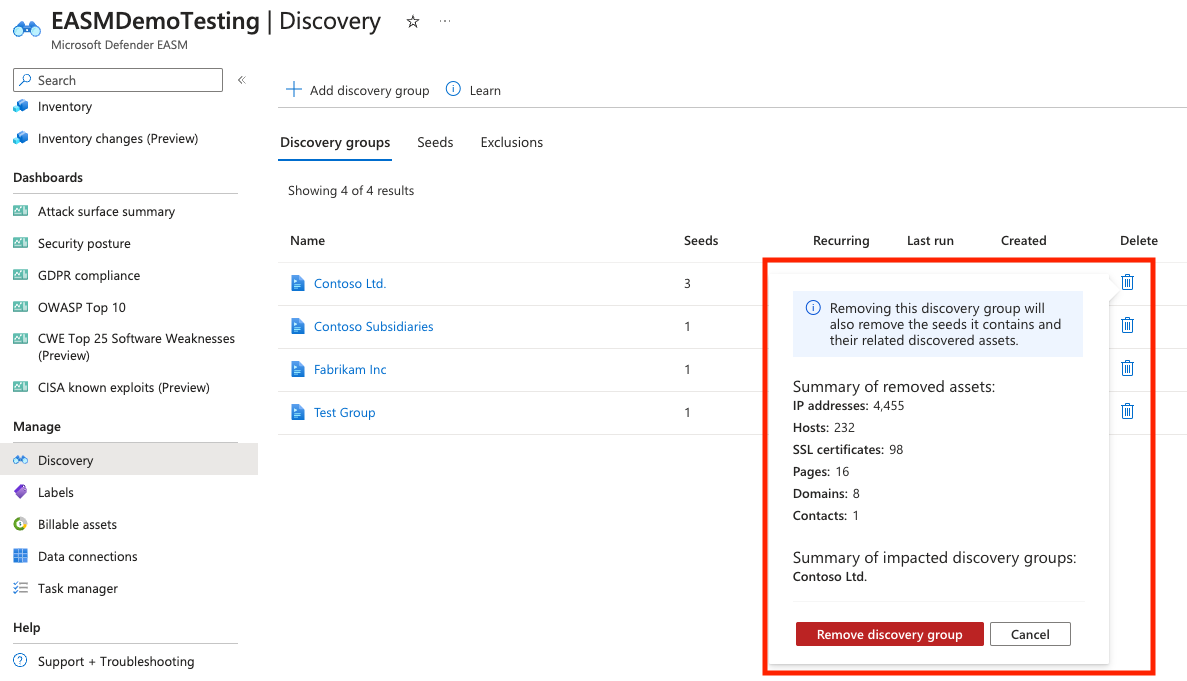

Exclusão do grupo de descoberta

Talvez seja necessário excluir todo o grupo de descoberta e todos os ativos descobertos por meio do grupo. Por exemplo, a sua empresa pode ter vendido uma filial que já não precisa de ser monitorizada. Os usuários podem excluir grupos de descoberta da página Gerenciamento de descoberta. Para remover um grupo de descoberta e todos os ativos relacionados, selecione o ícone da lixeira ao lado do grupo apropriado na lista. Você receberá um aviso que lista um resumo dos ativos que serão removidos com essa ação. Para confirmar a exclusão do grupo de descoberta; e todos os ativos relacionados, selecione "Remover grupo de descoberta".