Integração do Microsoft Security Copilot no Defender EASM

O Gerenciamento de Superfície de Ataque Externo do Microsoft Defender (Defender EASM) descobre e mapeia continuamente sua superfície de ataque digital para fornecer uma exibição externa de sua infraestrutura online. Essa visibilidade ajuda as equipes de segurança e TI a identificar incógnitas, priorizar riscos, eliminar ameaças e estender o controle de vulnerabilidade e exposição para além do firewall. Os insights da superfície de ataque são gerados pela análise de dados de vulnerabilidade e infraestrutura para mostrar as principais áreas de preocupação para sua organização.

A integração do Microsoft Security Copilot (Security Copilot) no Defender EASM ajuda você a interagir com superfícies de ataque descobertas pela Microsoft. A identificação de superfícies de ataque ajuda sua organização a entender rapidamente sua infraestrutura voltada para o exterior e os riscos críticos relevantes. Ele fornece informações sobre áreas específicas de risco, incluindo vulnerabilidades, conformidade e higiene de segurança.

Para obter mais informações sobre o Security Copilot, consulte O que é o Security Copilot?. Para obter informações sobre a experiência incorporada do Security Copilot, consulte Consultar sua superfície de ataque com o Defender EASM usando o Microsoft Copilot no Azure.

Saiba antes de começar

Se você é novo no Security Copilot, é uma boa ideia se familiarizar com a solução lendo estes artigos:

- O que é o Microsoft Security Copilot?

- Experiências do Security Copilot

- Introdução ao Security Copilot

- Compreender a autenticação no Security Copilot

- Solicitação no Copilot de Segurança

Copiloto de Segurança no Defender EASM

O Security Copilot pode revelar informações do Defender EASM sobre a superfície de ataque da sua organização. Você pode usar os recursos integrados do Security Copilot. Para obter mais informações, use prompts no Security Copilot. As informações podem ajudá-lo a entender sua postura de segurança e mitigar vulnerabilidades.

Este artigo apresenta o Security Copilot e inclui exemplos de prompts que podem ajudar os usuários do EASM do Defender.

Funcionalidades principais

A integração do EASM Security Copilot pode ajudá-lo a:

Obtenha um instantâneo da sua superfície de ataque externa e gere informações sobre riscos potenciais.

Você pode obter uma visão rápida de sua superfície de ataque externa analisando as informações disponíveis na Internet combinadas com o algoritmo de descoberta proprietário do EASM do Defender. Ele fornece uma explicação em linguagem natural fácil de entender dos ativos externos da organização, como hosts, domínios, páginas da Web e endereços IP. Destaca os riscos críticos associados a cada um deles.

Priorize os esforços de correção com base no risco de ativos e nos itens da lista Common Vulnerabilities and Exposures (CVEs).

O Defender EASM ajuda as equipes de segurança a priorizar seus esforços de correção, ajudando-as a entender quais ativos e CVEs representam o maior risco em seu ambiente. Ele analisa dados de vulnerabilidade e infraestrutura para mostrar as principais áreas de preocupação, fornecendo uma explicação em linguagem natural dos riscos e ações recomendadas.

Use o Security Copilot para obter informações.

Você pode usar o Security Copilot para perguntar sobre informações usando linguagem natural e extrair informações do Defender EASM sobre a superfície de ataque da sua organização. Detalhes da consulta, como o número de certificados SSL (Secure Sockets Layer) que não são seguros, portas detetadas e vulnerabilidades específicas que afetam a superfície de ataque.

Agilize a curadoria da superfície de ataque.

Use o Security Copilot para organizar sua superfície de ataque usando rótulos, IDs externos e modificações de estado para um conjunto de ativos. Esse processo acelera a curadoria, para que você possa organizar seu inventário de forma mais rápida e eficiente.

Habilite a integração do Security Copilot

Para configurar a integração do Security Copilot no Defender EASM, conclua as etapas descritas nas próximas seções.

Pré-requisitos

Para habilitar a integração, você precisa ter estes pré-requisitos:

- Acesso ao Microsoft Security Copilot

- Permissões para ativar novas conexões

Conecte o Copilot de Segurança ao Defender EASM

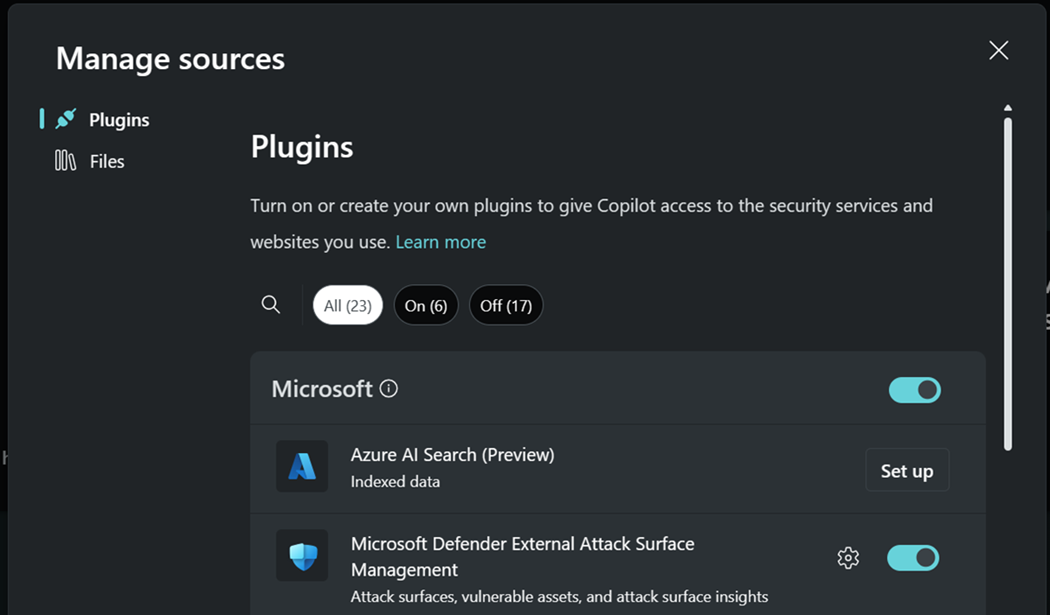

Aceda ao Copilot de Segurança e certifique-se de que está autenticado.

Selecione o ícone do plug-in Security Copilot no canto superior direito da barra de entrada do prompt.

Em Microsoft, localize Defender External Attack Surface Management. Selecione Ativado para conectar.

Se você quiser que o Security Copilot extraia dados do seu recurso EASM do Defender, selecione o ícone de engrenagem para abrir as configurações do plug-in. Insira ou selecione valores usando os valores da seção Essentials do recurso no painel Visão geral.

Nota

Você pode usar suas habilidades do Defender EASM, mesmo que não tenha comprado o Defender EASM. Para obter mais informações, consulte Referência de recursos de plug-in.

Exemplos de prompts EASM do Defender

O Security Copilot usa principalmente prompts de linguagem natural. Ao consultar informações do Defender EASM, você envia um prompt que orienta o Security Copilot a selecionar o plug-in EASM do Defender e invocar o recurso relevante.

Para obter sucesso com os prompts do Security Copilot, recomendamos as seguintes abordagens:

Certifique-se de fazer referência ao nome da empresa em seu primeiro prompt. A menos que especificado de outra forma, todos os prompts futuros fornecem dados sobre a empresa inicialmente especificada.

Seja claro e específico com suas solicitações. Você pode obter melhores resultados se incluir nomes de ativos específicos ou valores de metadados (por exemplo, IDs CVE) em seus prompts.

Também pode ser útil adicionar o Defender EASM ao seu prompt, como nestes exemplos:

- De acordo com o Defender EASM, quais são os meus domínios expirados?

- Fale-me sobre as informações de superfície de ataque de alta prioridade do Defender EASM.

Experimente diferentes prompts e variações para ver o que funciona melhor para seu caso de uso. Os modelos de IA de bate-papo variam, portanto, itere e refine seus prompts com base nos resultados recebidos.

O Security Copilot salva suas sessões de prompt. Para ver as sessões anteriores, no Copiloto de Segurança, no menu, selecione Minhas sessões.

Para obter um passo a passo do Security Copilot, incluindo os recursos de pino e compartilhamento, consulte Navegar pelo Security Copilot.

Para obter mais informações sobre como escrever prompts do Security Copilot, consulte Security Copilot prompting tips.

Referência de recursos de plug-in

| Capacidade | Description | Entradas | Comportamentos |

|---|---|---|---|

| Obter resumo da superfície de ataque | Retorna o resumo da superfície de ataque para o recurso EASM do Defender do cliente ou um nome de empresa específico. |

Exemplos de entradas: • Obter superfície de ataque para o LinkedIn. • Obter a minha superfície de ataque. • Qual é a superfície de ataque para a Microsoft? • Qual é a minha superfície de ataque? • Quais são os ativos voltados para o exterior do Azure? • Quais são os meus ativos voltados para o exterior? Entradas opcionais: • CompanyName |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Devolve um resumo da superfície de ataque para o recurso EASM do Defender do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna o resumo da superfície de ataque para o nome da empresa. |

| Obtenha informações sobre a superfície de ataque | Retorna os insights da superfície de ataque para o recurso EASM do Defender do cliente ou um nome de empresa específico. |

Exemplos de entradas: • Obtenha informações de superfície de ataque de alta prioridade para o LinkedIn. • Obtenha minhas informações de superfície de ataque de alta prioridade. • Obtenha informações de superfície de ataque de baixa prioridade para a Microsoft. • Obtenha informações de superfície de ataque de baixa prioridade. • Tenho vulnerabilidades de alta prioridade na minha superfície de ataque externo para o Azure? Entradas necessárias: PriorityLevel • (o nível de prioridade deve ser alto, médio ou baixo; se não for fornecido, o padrão é alto)Entradas opcionais: CompanyName • (o nome da empresa) |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Retorna informações da superfície de ataque para o recurso EASM do Defender do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna os insights da superfície de ataque para o nome da empresa. |

| Obter ativos afetados por uma CVE | Devolve os ativos afetados por uma CVE para o recurso EASM Defender do cliente ou para um nome de empresa específico. |

Exemplos de entradas: • Obter ativos afetados pelo CVE-2023-0012 para LinkedIn. • Quais ativos são afetados pelo CVE-2023-0012 para a Microsoft? • A superfície de ataque externo do Azure é afetada pelo CVE-2023-0012? • Obter ativos afetados pelo CVE-2023-0012 para a minha superfície de ataque. • Quais dos meus ativos são afetados pelo CVE-2023-0012? • A minha superfície de ataque externo é afetada pelo CVE-2023-0012? Entradas necessárias: • CveId Entradas opcionais: • CompanyName |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Se as configurações do plugin não forem preenchidas, falhe graciosamente e lembre os clientes. • Se as configurações do plug-in forem preenchidas, retorna os ativos afetados por uma CVE para o recurso EASM do Defender do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna os ativos afetados por um CVE para o nome específico da empresa. |

| Obter ativos afetados por um CVSS | Devolve os ativos afetados por uma pontuação do Common Vulnerability Scoring System (CVSS) para o recurso EASM do Defender do cliente ou para um nome de empresa específico. |

Exemplos de entradas: • Obter ativos afetados por pontuações CVSS de alta prioridade na superfície de ataque do LinkedIn. • Quantos ativos têm pontuação CVSS crítica para a Microsoft? • Quais ativos têm pontuações críticas do CVSS para o Azure? • Obter ativos afetados por pontuações CVSS de alta prioridade na minha superfície de ataque. • Quantos dos meus ativos têm pontuações críticas CVSS? • Quais dos meus ativos têm pontuações críticas CVSS? Entradas necessárias: CvssPriority • (a prioridade do CVSS deve ser crítica, alta, média ou baixa)Entradas opcionais: • CompanyName |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Se as configurações do plugin não forem preenchidas, falhe graciosamente e lembre os clientes. • Se as configurações do plugin forem preenchidas, devolve os ativos afetados por uma pontuação CVSS para o recurso EASM Defender do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna os ativos afetados por uma pontuação CVSS para o nome específico da empresa. |

| Obter domínios expirados | Retorna o número de domínios expirados para o recurso EASM do Defender do cliente ou um nome de empresa específico. |

Exemplos de entradas: • Quantos domínios expiraram na superfície de ataque do LinkedIn? • Quantos ativos estão usando domínios expirados para a Microsoft? • Quantos domínios expiraram na minha superfície de ataque? • Quantos dos meus ativos estão usando domínios expirados para a Microsoft? Entradas opcionais: • CompanyName |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Devolve o número de domínios expirados para o recurso EASM Defender do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna o número de domínios expirados para o nome específico da empresa. |

| Obter certificados expirados | Retorna o número de certificados SSL expirados para o recurso EASM Defender do cliente ou um nome de empresa específico. |

Exemplos de entradas: • Quantos certificados SSL expiraram para o LinkedIn? • Quantos ativos estão usando certificados SSL expirados para a Microsoft? • Quantos certificados SSL expiraram para a minha superfície de ataque? • Quais são os meus certificados SSL expirados? Entradas opcionais: • CompanyName |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Devolve o número de certificados SSL para o recurso Defender EASM do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna o número de certificados SSL para o nome específico da empresa. |

| Obter certificados SHA1 | Retorna o número de certificados SSL SHA1 para o recurso EASM do Defender do cliente ou um nome de empresa específico. |

Exemplos de entradas: • Quantos certificados SSL SHA1 estão presentes no LinkedIn? • Quantos ativos estão usando SSL SHA1 para Microsoft? • Quantos certificados SSL SHA1 estão presentes na minha superfície de ataque? • Quantos dos meus ativos estão usando SSL SHA1? Entradas opcionais: • CompanyName |

Se o seu plugin estiver configurado para um recurso EASM do Defender ativo e nenhuma outra empresa for especificada: • Devolve o número de certificados SSL SHA1 para o recurso Defender EASM do cliente. Se for fornecido outro nome de empresa: • Se não for encontrada uma correspondência exata para o nome da empresa, devolve uma lista de possíveis correspondências. • Se houver uma correspondência exata, retorna o número de certificados SSL SHA1 para o nome específico da empresa. |

| Traduzir linguagem natural para uma consulta EASM do Defender | Traduz qualquer pergunta de linguagem natural em uma consulta EASM do Defender e retorna os ativos que correspondem à consulta. |

Exemplos de entradas: • Quais ativos estão usando o jQuery versão 3.1.0? • Obter os hosts com a porta 80 aberta na minha superfície de ataque. • Encontre todos os ativos de página, host e ASN no meu inventário que tenham um endereço IP X, IP Y ou IP Z. • Quais dos meus ativos têm um e-mail de <name@example.com>registante? |

Se o seu plug-in estiver configurado para um recurso EASM do Defender ativo: • Devolve os ativos correspondentes à consulta traduzida. |

Alternar entre dados de recursos e dados da empresa

Embora tenhamos adicionado integração de recursos para nossas habilidades, ainda suportamos a extração de dados de superfícies de ataque pré-construídas para empresas específicas. Para melhorar a precisão do Security Copilot na determinação de quando um cliente deseja puxar de sua superfície de ataque ou de uma superfície de ataque pré-construída da empresa, recomendamos usar minha, minha superfície de ataque e assim por diante, para transmitir que você deseja usar seu recurso. Use o nome específico da empresa, e assim por diante, para transmitir que você deseja usar uma superfície de ataque pré-construída. Embora essa abordagem melhore a experiência em uma única sessão, recomendamos o uso de duas sessões separadas para evitar qualquer confusão.

Enviar comentários

Seu feedback sobre o Security Copilot em geral, e o plug-in EASM do Defender especificamente, é vital para orientar o desenvolvimento atual e planejado do produto. A melhor maneira de fornecer esse feedback é diretamente no produto, usando os botões de feedback na parte inferior de cada prompt concluído. Selecione Parece certo, Precisa de melhorias ou Inadequado. Recomendamos que escolha Aspeto correto quando o resultado corresponde às expectativas, Precisa de melhoria quando não corresponde e Inadequado quando o resultado é prejudicial de alguma forma.

Sempre que possível, e especialmente quando o resultado que você seleciona é Precisa de melhorias, por favor, escreva algumas palavras para explicar o que podemos fazer para melhorar o resultado. Essa solicitação também se aplica quando você espera que o Security Copilot invoque o plug-in EASM do Defender, mas um plug-in diferente está ativado.

Privacidade e segurança de dados no Security Copilot

Quando você interage com o Security Copilot para obter dados EASM do Defender, o Copilot extrai esses dados do EASM do Defender. Os prompts, os dados recuperados e a saída mostrada nos resultados do prompt são processados e armazenados no serviço Security Copilot.

Para obter mais informações sobre privacidade de dados no Security Copilot, consulte Privacidade e segurança de dados no Security Copilot.