Pontuação segura no Defender for Cloud

A pontuação segura no Microsoft Defender for Cloud pode ajudá-lo a melhorar sua postura de segurança na nuvem. A pontuação segura agrega as descobertas de segurança em uma única pontuação para que você possa avaliar, rapidamente, sua situação de segurança atual. Quanto maior a pontuação, menor é o nível de risco identificado.

Quando você ativa o Defender for Cloud em uma assinatura, o padrão Microsoft Cloud Security Benchmark (MCSB) é aplicado por padrão na assinatura. Inicia-se a avaliação dos recursos no âmbito em relação à norma MCSB.

O MCSB emite recomendações com base nos resultados da avaliação. Apenas as recomendações incorporadas do MCSB afetam a pontuação segura. Atualmente, a priorização de risco não afeta a pontuação segura.

Nota

As recomendações sinalizadas como Pré-visualização não são incluídas nos cálculos de pontuação segura. Você ainda deve corrigir essas recomendações sempre que possível, para que, quando o período de visualização terminar, elas contribuam para sua pontuação. As recomendações de visualização são marcadas com um ícone: ![]() .

.

Ver a pontuação segura

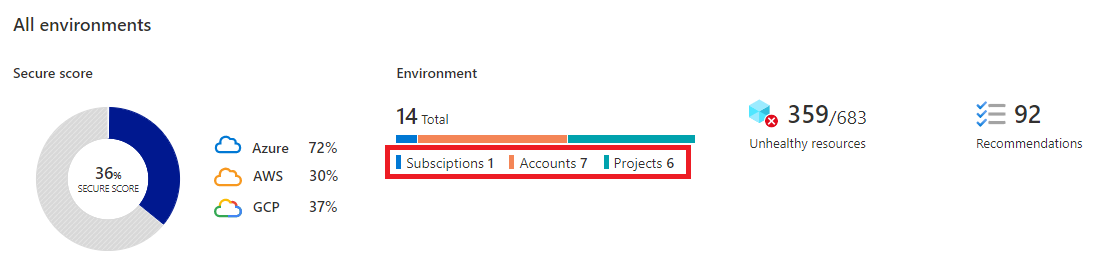

Ao visualizar o painel Visão geral do Defender for Cloud, você pode visualizar a pontuação segura de todos os seus ambientes. O painel mostra a pontuação segura como um valor percentual e inclui os valores subjacentes.

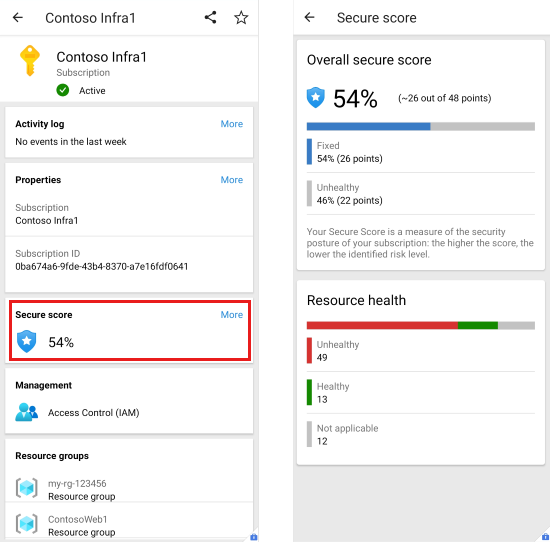

O aplicativo móvel do Azure mostra a pontuação segura como um valor percentual. Toque nele para ver os detalhes que explicam a pontuação.

Explore a sua postura de segurança

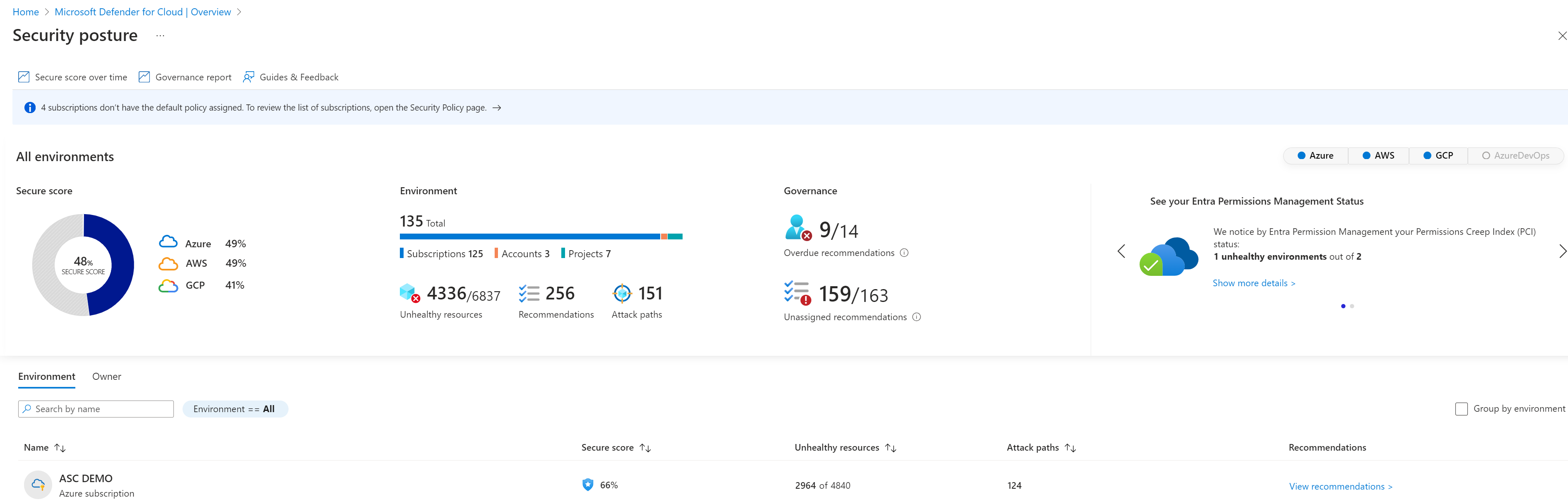

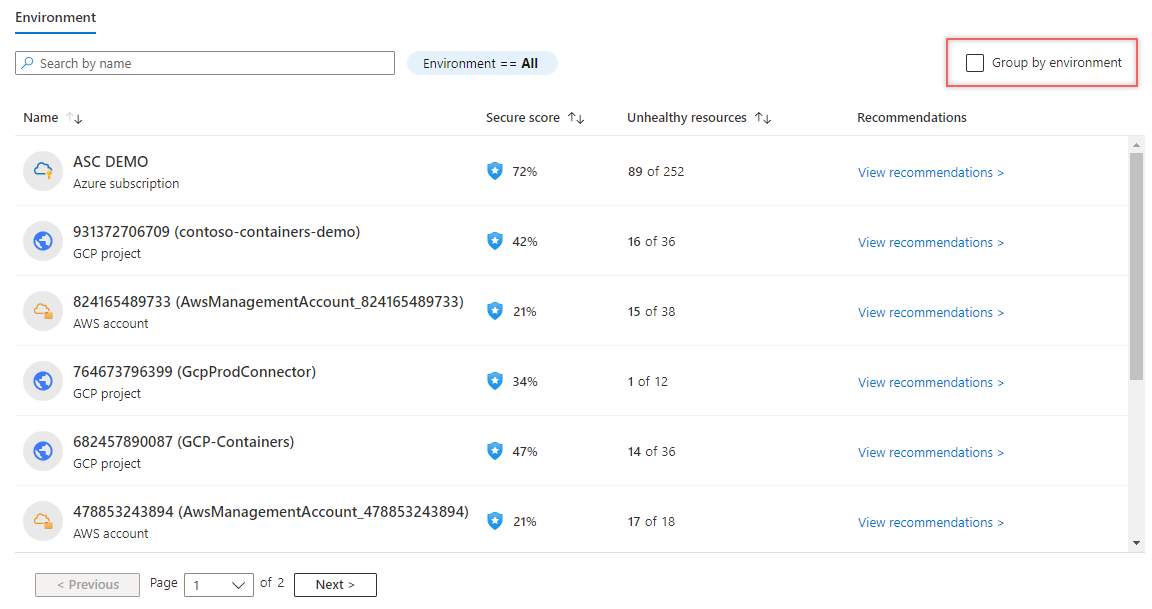

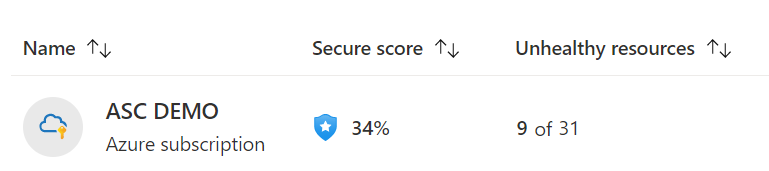

A página Postura de segurança no Defender for Cloud mostra a pontuação segura para seus ambientes em geral e para cada ambiente separadamente.

Nesta página, você pode ver as assinaturas, contas e projetos que afetam sua pontuação geral, informações sobre recursos não íntegros e recomendações relevantes. Você pode filtrar por ambiente, como Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) e Azure DevOps. Em seguida, você pode detalhar cada assinatura do Azure, conta da AWS e projeto GCP.

Cálculo da pontuação segura

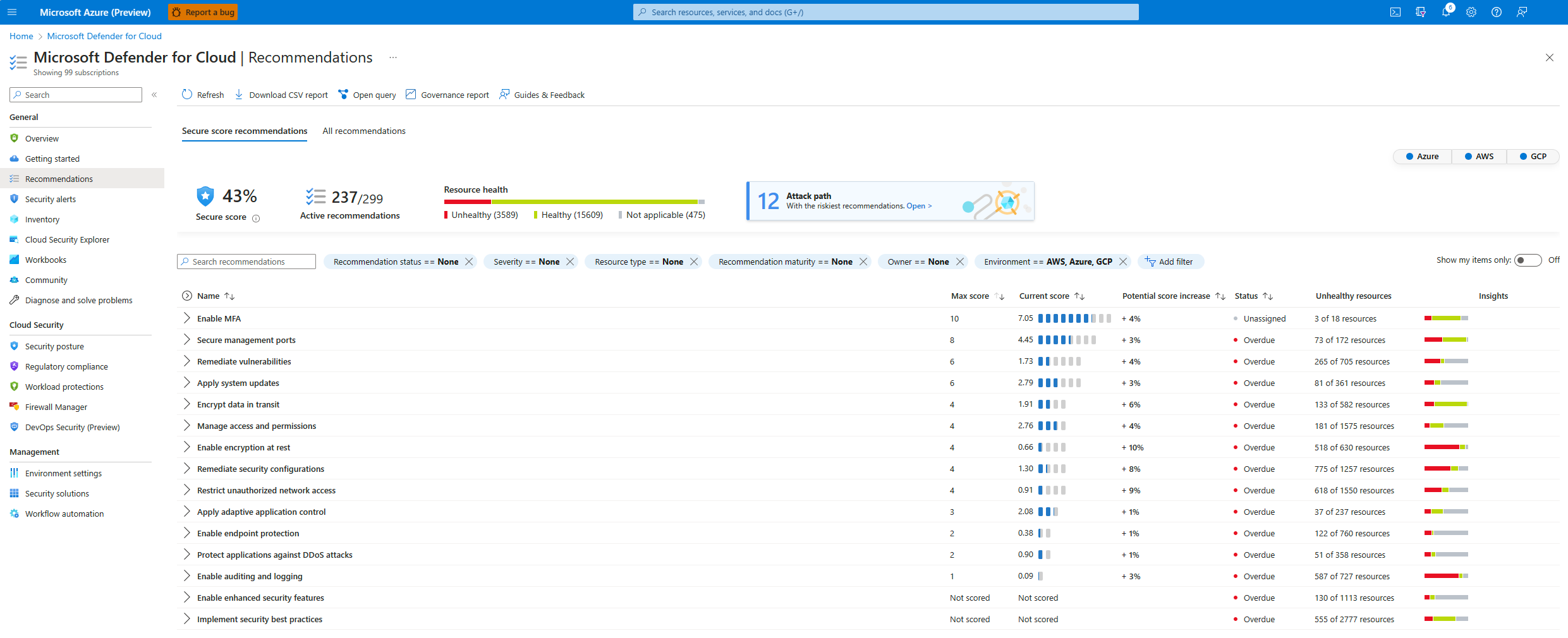

Na página Recomendações do Defender for Cloud, a guia Recomendações de pontuação segura mostra como os controles de conformidade dentro do MCSB contribuem para a pontuação geral de segurança.

O Defender for Cloud calcula cada controle a cada oito horas para cada assinatura do Azure ou para cada conector de nuvem da AWS ou GCP.

Importante

As recomendações dentro de um controle são atualizadas com mais frequência do que o próprio controle. Você pode encontrar discrepâncias entre a contagem de recursos nas recomendações e a contagem de recursos no controle.

Pontuações de exemplo para um controle

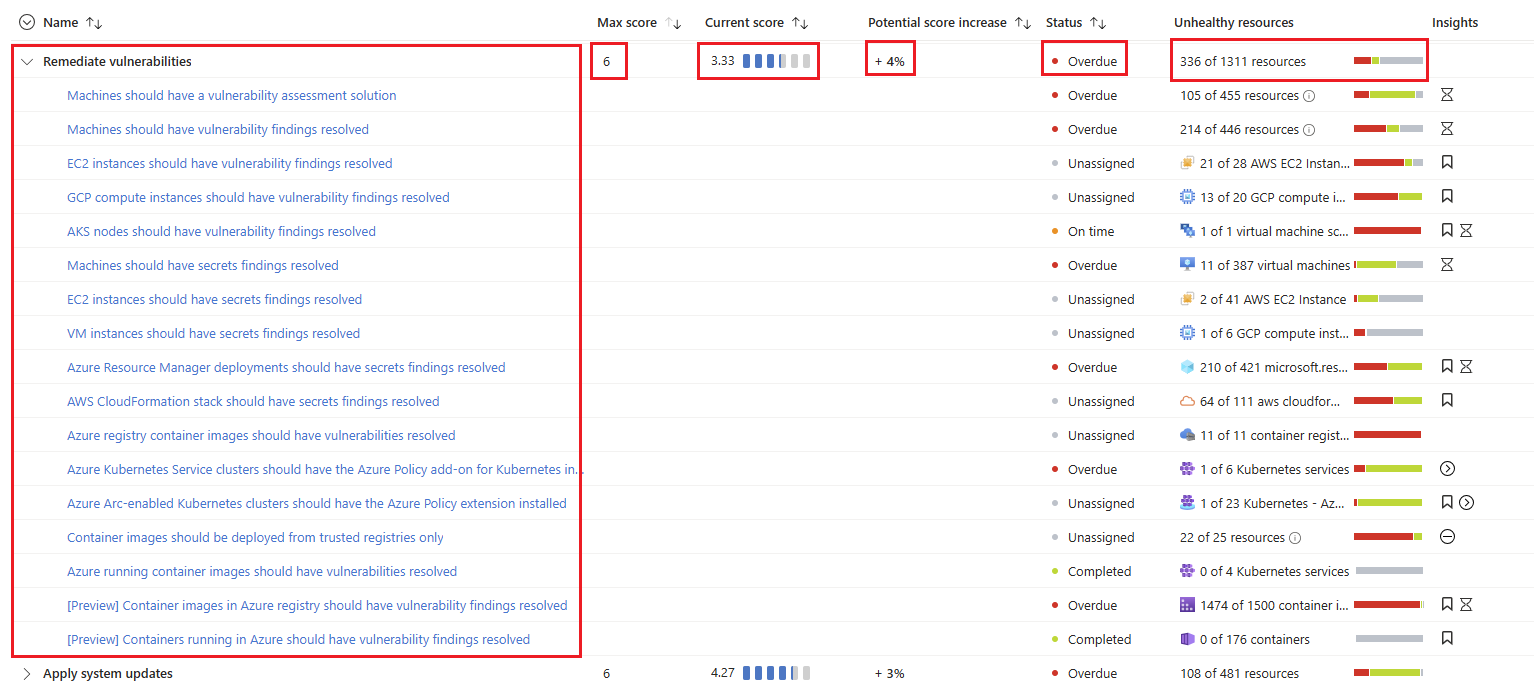

O exemplo a seguir se concentra em recomendações de pontuação segura para Corrigir vulnerabilidades.

Este exemplo ilustra os seguintes campos nas recomendações.

| Campo | Detalhes |

|---|---|

| Remediar vulnerabilidades | Um agrupamento de recomendações para descobrir e resolver vulnerabilidades conhecidas. |

| Pontuação máxima | O número máximo de pontos que você pode ganhar completando todas as recomendações dentro de um controle. A pontuação máxima para um controle indica a significância relativa desse controle e é fixada para cada ambiente. Use os valores nesta coluna para determinar em quais problemas trabalhar primeiro. |

| Pontuação atual | A pontuação atual para este controle. Pontuação atual = [Pontuação por recurso] * [Número de recursos íntegros] Cada controlo contribui para a pontuação total. Neste exemplo, o controle está contribuindo com 3,33 pontos para a pontuação total atual. |

| Potencial aumento da pontuação | Os pontos restantes disponíveis para você dentro do controle. Se você remediar todas as recomendações nesse controle, sua pontuação aumenta em 4%. Aumento potencial da pontuação = [Pontuação por recurso] * [Número de recursos não íntegros] |

| Informações | Detalhes adicionais para cada recomendação, tais como: - - - - |

Equações de cálculo de pontuação

Veja como as pontuações são calculadas.

Controlo de segurança

A equação para determinar a pontuação para um controle de segurança é:

A pontuação atual para cada controle é uma medida do status dos recursos dentro do controle. Cada controle de segurança individual contribui para a pontuação segura. Cada recurso afetado por uma recomendação dentro do controle contribui para a pontuação atual do controle. A pontuação segura não inclui recursos encontrados nas recomendações de visualização.

No exemplo a seguir, a pontuação máxima de 6 é dividida por 78 porque essa é a soma dos recursos saudáveis e insalubres. Assim, 6 / 78 = 0,0769. Multiplicando isso pelo número de recursos saudáveis (4) resulta na pontuação atual: 0,0769 * 4 = 0,31.

Assinatura única ou conector

A equação para determinar a pontuação segura para uma única assinatura ou conector é:

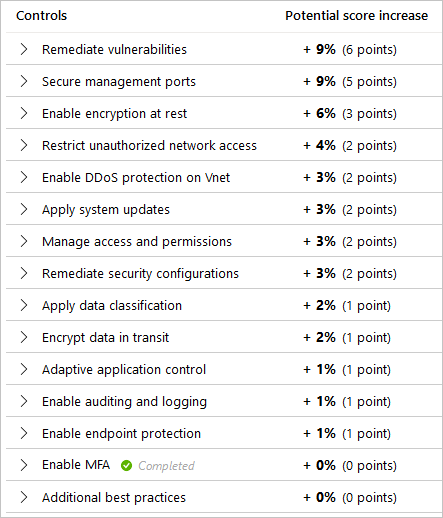

No exemplo a seguir, há uma única assinatura ou conector com todos os controles de segurança disponíveis (uma pontuação máxima potencial de 60 pontos). A pontuação mostra 29 pontos em 60 possíveis. Os restantes 31 pontos refletem-se nos valores de aumento de pontuação potencial dos controlos de segurança.

Esta equação é a mesma equação para um conector, com apenas a palavra assinatura substituída pela palavra conector.

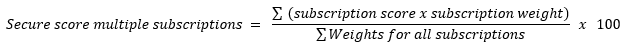

Várias assinaturas e conectores

A equação para determinar a pontuação segura para várias assinaturas e conectores é:

A pontuação combinada para várias assinaturas e conectores inclui um peso para cada assinatura e conector. O Defender for Cloud determina os pesos relativos para suas assinaturas e conectores com base em fatores como o número de recursos. A pontuação atual para cada assinatura e conector é calculada da mesma forma que para uma única assinatura ou conector, mas então o peso é aplicado como mostrado na equação.

Quando você visualiza várias assinaturas e conectores, a pontuação segura avalia todos os recursos dentro de todas as políticas habilitadas e os agrupa. Agrupá-los mostra como, juntos, eles afetam a pontuação máxima de cada controle de segurança.

A pontuação combinada não é uma média. Em vez disso, é a postura avaliada do status de todos os recursos em todas as assinaturas e conectores. Se você acessar a página Recomendações e somar os pontos potenciais disponíveis, descobrirá que é a diferença entre a pontuação atual (22) e a pontuação máxima disponível (58).

Melhorar uma pontuação segura

O MCSB consiste numa série de controlos de conformidade. Cada controle é um grupo lógico de recomendações de segurança relacionadas e reflete suas superfícies de ataque vulneráveis.

Para ver o quão bem sua organização está protegendo cada superfície de ataque individual, revise as pontuações de cada controle de segurança. Sua pontuação só melhora quando você corrige todas as recomendações.

Para obter todos os pontos possíveis para um controle de segurança, todos os seus recursos devem estar em conformidade com todas as recomendações de segurança dentro do controle de segurança. Por exemplo, o Defender for Cloud tem várias recomendações sobre como proteger suas portas de gerenciamento. Você precisa remediá-los todos para fazer a diferença em sua pontuação segura.

Você pode melhorar sua pontuação segura usando um destes métodos:

- Corrija as recomendações de segurança na sua lista de recomendações. Você pode corrigir cada recomendação manualmente para cada recurso ou usar a opção Corrigir (quando disponível) para resolver um problema em vários recursos rapidamente.

- Imponha ou negue recomendações para melhorar sua pontuação e garantir que seus usuários não criem recursos que afetem negativamente sua pontuação.

Controles de pontuação seguros

A tabela a seguir lista os controles de segurança no Microsoft Defender for Cloud. Para cada controle, você pode ver o número máximo de pontos que você pode adicionar à sua pontuação segura se corrigir todas as recomendações listadas no controle, para todos os seus recursos.

| Classificação de segurança | Controlo de segurança |

|---|---|

| 10 | Ativar MFA: o Defender for Cloud atribui um alto valor ao MFA. Utilize estas recomendações para ajudar a proteger os utilizadores das suas subscrições. Há três maneiras de habilitar a MFA e estar em conformidade com as recomendações: padrões de segurança, atribuição por usuário e política de acesso condicional. |

| 8 | Portas de gerenciamento seguras: os ataques de força bruta geralmente têm como alvo as portas de gerenciamento. Use estas recomendações para reduzir sua exposição com ferramentas como acesso a VM just-in-time e grupos de segurança de rede. |

| 6 | Aplicar atualizações do sistema: não aplicar atualizações deixa vulnerabilidades não corrigidas e resulta em ambientes suscetíveis a ataques. Use essas recomendações para manter a eficiência operacional, reduzir as vulnerabilidades de segurança e fornecer um ambiente mais estável para seus usuários. Para implantar atualizações do sistema, você pode usar o Azure Update Manager para gerenciar patches e atualizações para suas máquinas. |

| 6 | Corrigir vulnerabilidades: Quando sua ferramenta de avaliação de vulnerabilidades relata vulnerabilidades ao Defender for Cloud, o Defender for Cloud apresenta as descobertas e informações relacionadas como recomendações. Use estas recomendações para corrigir as vulnerabilidades identificadas. |

| 4 | Remediar configurações de segurança: ativos de TI mal configurados têm um risco maior de serem atacados. Use estas recomendações para proteger as configurações incorretas identificadas em toda a sua infraestrutura. |

| 4 | Gerenciar acesso e permissões: uma parte essencial de um programa de segurança é garantir que seus usuários tenham apenas o acesso necessário para fazer seus trabalhos: o modelo de acesso com privilégios mínimos. Use estas recomendações para gerenciar seus requisitos de identidade e acesso. |

| 4 | Habilite a criptografia em repouso: use estas recomendações para garantir que você atenue as configurações incorretas em torno da proteção dos dados armazenados. |

| 4 | Criptografar dados em trânsito: use estas recomendações para ajudar a proteger os dados que estão se movendo entre componentes, locais ou programas. Esses dados são suscetíveis a ataques man-in-the-middle, escutas e sequestro de sessão. |

| 4 | Restringir o acesso não autorizado à rede: o Azure oferece um conjunto de ferramentas que o ajudam a fornecer elevados padrões de segurança para acesso na rede. Use estas recomendações para gerenciar a proteção de rede adaptável no Defender for Cloud, garantir que você configurou o Azure Private Link para todos os serviços relevantes de plataforma como serviço (PaaS), habilitar o Firewall do Azure em redes virtuais e muito mais. |

| 3 | Aplique o controle adaptativo de aplicativos: o controle de aplicativos adaptativo é uma solução inteligente, automatizada e completa para controlar quais aplicativos podem ser executados em suas máquinas. Também ajuda a proteger as suas máquinas contra malware. |

| 2 | Proteja aplicativos contra ataques DDoS: as soluções avançadas de segurança de rede no Azure incluem a Proteção contra DDoS do Azure, o Firewall de Aplicativo Web do Azure e o complemento de Política do Azure para Kubernetes. Use estas recomendações para ajudar a proteger seus aplicativos com essas ferramentas e outras. |

| 2 | Habilite a proteção de endpoints: o Defender for Cloud verifica os endpoints da sua organização em busca de soluções ativas de deteção e resposta a ameaças, como o Microsoft Defender for Endpoint ou qualquer uma das principais soluções mostradas nesta lista. Se nenhuma solução EDR (deteção e resposta de ponto final) estiver habilitada, use estas recomendações para implantar o Microsoft Defender for Endpoint. O Defender for Endpoint está incluído no plano Defender for Servers. Outras recomendações nesse controle ajudam a implantar agentes e configurar o monitoramento da integridade de arquivos. |

| 1 | Habilite a auditoria e o registro: os logs detalhados são uma parte crucial das investigações de incidentes e de muitas outras operações de solução de problemas. As recomendações desse controle se concentram em garantir que você habilitou os logs de diagnóstico sempre que eles forem relevantes. |

| 0 | Ativar recursos de segurança aprimorados: use estas recomendações para habilitar qualquer plano do Defender for Cloud. |

| 0 | Implementar práticas recomendadas de segurança: essa coleção de recomendações é importante para a segurança organizacional, mas não afeta sua pontuação de segurança. |