Verificação de malware ao carregar

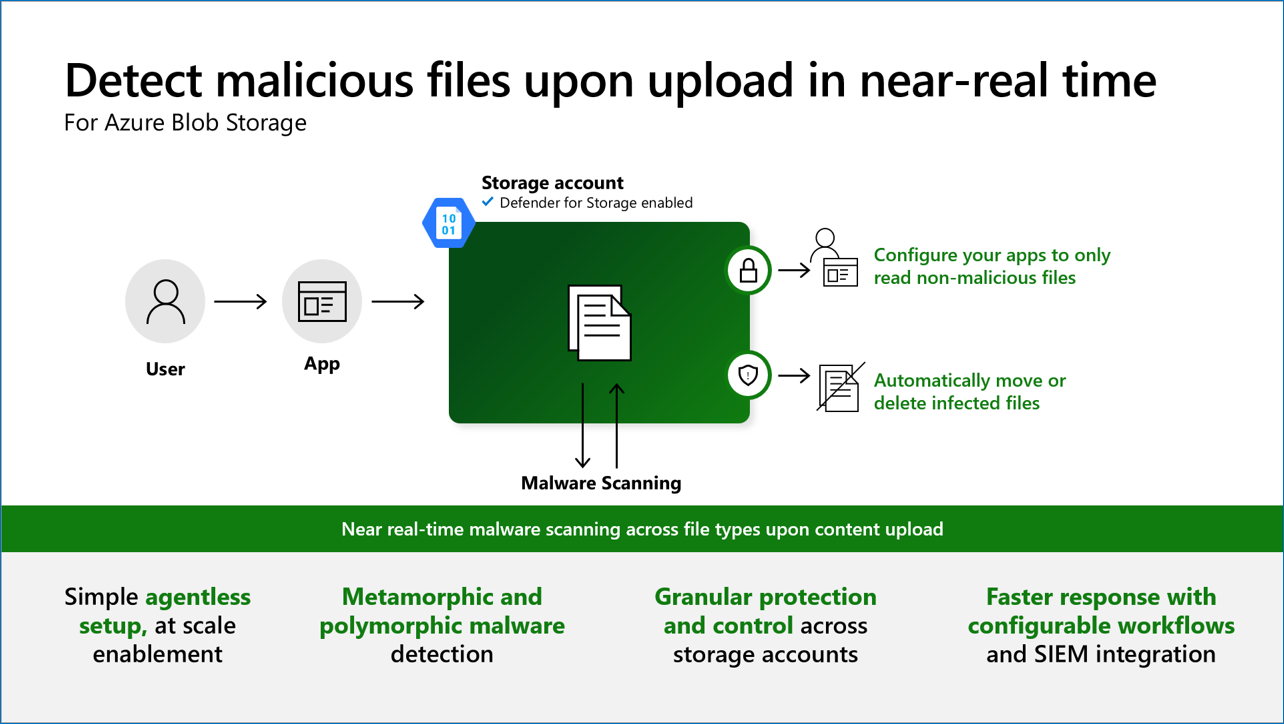

A verificação de malware ao carregar no Microsoft Defender for Storage verifica automaticamente os blobs quando eles são carregados ou modificados, fornecendo deteção quase em tempo real contra conteúdo mal-intencionado. Esta solução nativa da nuvem, baseada em SaaS, usa o Microsoft Defender Antivirus para executar verificações abrangentes de malware, garantindo que suas contas de armazenamento permaneçam seguras sem a necessidade de infraestrutura ou manutenção extra.

Ao integrar a varredura ao carregar em suas contas de armazenamento, você pode:

- Impeça carregamentos maliciosos: impeça que malware entre no seu ambiente de armazenamento no ponto de carregamento.

- Simplifique o gerenciamento de segurança: beneficie-se da verificação automática sem implantar ou gerenciar agentes.

- Melhore a conformidade: atenda aos requisitos regulamentares, garantindo que todos os dados carregados sejam verificados em busca de malware.

O upload de malware é uma das principais ameaças para o armazenamento em nuvem, pois arquivos mal-intencionados podem entrar e se espalhar dentro de uma organização por meio de serviços de armazenamento em nuvem. O Microsoft Defender for Storage fornece uma solução interna para reduzir esse risco com recursos antimalware abrangentes.

Casos de uso comuns para verificação de malware ao carregar

Aplicações Web: Efetue carregamentos seguros de conteúdos gerados pelo utilizador em aplicações Web, tais como aplicações fiscais, sites de carregamento de CV e carregamentos de recibos.

Distribuição de conteúdo: proteja ativos como imagens e vídeos compartilhados em escala por meio de hubs de conteúdo ou CDNs (Content Delivery Networks), que podem ser pontos comuns de distribuição de malware.

Requisitos de conformidade: atenda às normas regulamentares, como NIST, SWIFT e GDPR, verificando conteúdo não confiável, especialmente para setores regulamentados.

Integração de terceiros: certifique-se de que os dados de terceiros, como conteúdo de parceiros de negócios ou contratados, sejam verificados para evitar riscos à segurança.

Plataformas colaborativas: garanta uma colaboração segura entre equipes e organizações verificando o conteúdo compartilhado.

Pipelines de dados: mantenha a integridade dos dados em processos ETL (Extrair, Transformar, Carregar), garantindo que nenhum malware entre por meio de várias fontes de dados.

Dados de treinamento de aprendizado de máquina: proteja a qualidade dos dados de treinamento garantindo que os conjuntos de dados sejam limpos e seguros, especialmente se contiverem conteúdo gerado pelo usuário.

Nota

A verificação de malware é um serviço quase em tempo real. Os tempos de verificação podem variar dependendo do tamanho do arquivo, do tipo de arquivo, da carga de serviço e da atividade da conta de armazenamento.

Habilite a verificação de malware ao carregar

Pré-requisitos

- Permissões: função de Proprietário ou Colaborador na conta de assinatura ou armazenamento, ou funções específicas com as permissões necessárias.

- Defender for Storage: Deve estar habilitado na assinatura ou em contas de armazenamento individuais.

Para habilitar e configurar a verificação de malware em suas assinaturas, mantendo o controle detalhado sobre contas de armazenamento individuais, você pode usar um dos seguintes métodos:

- Usando a política interna do Azure = usando programaticamente a infraestrutura como modelos de código, incluindo modelos Terraform, Bíceps e ARM

- Usando o portal do Azure

- Utilizar o PowerShell

- Diretamente com a API REST

Quando a verificação de malware está habilitada, um recurso de Tópico do Sistema de Grade de Eventos é criado automaticamente no mesmo grupo de recursos que a conta de armazenamento. Isso é usado pelo serviço de verificação de malware para ouvir os gatilhos de upload de blob.

Para obter instruções detalhadas, consulte Implantar o Microsoft Defender para armazenamento.

Controle de custos para verificação de malware ao carregar

A verificação de malware é cobrada por GB verificado. Para fornecer previsibilidade de custos, a verificação de malware suporta a definição de um limite para a quantidade de GB digitalizados em um único mês por conta de armazenamento.

Importante

A verificação de malware no Defender for Storage não está incluída na primeira avaliação gratuita de 30 dias e será cobrada a partir do primeiro dia de acordo com o esquema de preços disponível na página de preços do Defender for Cloud.

O mecanismo de limitação define um limite de verificação mensal, medido em gigabytes (GB), para cada conta de armazenamento. Isso serve como uma medida eficaz de controle de custos. Se um limite de verificação predefinido for atingido para uma conta de armazenamento dentro de um único mês de calendário, a operação de verificação será interrompida automaticamente. Essa parada ocorre quando o limite é atingido, com um desvio de até 20 GB. Os ficheiros não são verificados em busca de malware para além deste ponto. O limite é reposto no final de cada mês, à meia-noite UTC. A atualização do limite normalmente leva até uma hora para entrar em vigor.

Por padrão, um limite de 5 TB (5.000 GB) é estabelecido se nenhum mecanismo de limite específico for definido.

Gorjeta

Você pode definir o mecanismo de limite em contas de armazenamento individuais ou em uma assinatura inteira (cada conta de armazenamento na assinatura receberá o limite definido no nível de assinatura).

Como funciona a verificação de malware

Fluxo de verificação de malware ao carregar

As verificações ao carregar são acionadas por qualquer operação que resulte em um BlobCreated evento, conforme especificado no Armazenamento de Blobs do Azure como uma documentação de origem da Grade de Eventos. Estas operações incluem:

- Carregando novos blobs: quando um novo blob é adicionado a um contêiner

- Substituindo blobs existentes: quando um blob existente é substituído por novo conteúdo

-

Finalizando alterações em blobs: operações como

PutBlockListouFlushWithCloseque confirmam alterações em um blob

Nota

Operações incrementais, como AppendFile no Azure Data Lake Storage Gen2 e PutBlock no Azure BlockBlob, não acionam uma verificação de malware independentemente. Uma verificação de malware ocorre somente quando essas adições são finalizadas por meio de operações de confirmação como PutBlockList ou FlushWithClose. Cada confirmação pode iniciar uma nova verificação, o que pode aumentar os custos se os mesmos dados forem verificados várias vezes devido a atualizações incrementais.

Processo de digitalização

-

Deteção de eventos: quando ocorre um

BlobCreatedevento, o serviço de verificação de malware deteta a alteração. - Recuperação de Blob: o serviço lê com segurança o conteúdo do blob na mesma região da sua conta de armazenamento.

- Verificação na memória: o conteúdo é verificado na memória usando o Microsoft Defender Antivirus com definições de malware atualizadas.

- Geração de resultados: O resultado da verificação é gerado e ações apropriadas são tomadas com base nos resultados.

- Eliminação de conteúdo: o conteúdo digitalizado não é retido e é eliminado imediatamente após a digitalização.

Taxa de transferência e capacidade de verificação de malware ao carregar

A verificação de malware ao carregar tem limites específicos de taxa de transferência e capacidade para garantir desempenho e eficiência em operações de grande escala. Esses limites ajudam a controlar o volume de dados que podem ser processados por minuto, garantindo um equilíbrio entre a proteção quase em tempo real e a carga do sistema.

- Limite de taxa de transferência de varredura: a verificação de malware ao carregar pode processar até 50 GB por minuto por conta de armazenamento. Se a taxa de uploads de blob exceder esse limite momentaneamente, o sistema enfileirará os arquivos e tentará examiná-los. No entanto, se a taxa de carregamento exceder consistentemente o limite, alguns blobs podem não ser verificados.

Aspetos compartilhados com varredura por solicitação

As seções a seguir são aplicáveis à verificação de malware sob demanda e ao upload.

- Custos adicionais Incluindo operações de leitura do Armazenamento do Azure, indexação de blob e notificações de Grade de Eventos.

- Visualizar e consumir resultados de verificação: métodos como tags de índice de Blob, alertas de segurança do Defender for Cloud, eventos de grade de eventos e análise de log.

- Automação de resposta: automatize ações como bloquear, excluir ou mover arquivos com base nos resultados da verificação.

- Conteúdo suportado e limitações: Abrange tipos de ficheiros, tamanhos, encriptação e limitações de região suportados.

- Acesso e privacidade de dados: detalhes sobre como o serviço acessa e processa seus dados, incluindo considerações de privacidade.

- Tratamento de falsos positivos e falsos negativos: etapas para enviar arquivos para revisão e criar regras de supressão.

- Varreduras de blob e impacto no IOPS: saiba como as verificações acionam operações de leitura adicionais e atualizam tags de índice de blob.

Para obter informações detalhadas sobre esses tópicos, consulte a página Introdução à verificação de malware.

Boas práticas e dicas

- Defina limites de controle de custos para contas de armazenamento, especialmente aquelas com alto tráfego de upload, para gerenciar e otimizar despesas de forma eficaz.

- Use o Log Analytics para acompanhar o histórico de varredura para fins de conformidade e auditoria.

- Se o seu caso de uso exigir um mecanismo de resposta, considere configurar respostas automatizadas (por exemplo, ações de quarentena ou exclusão) usando a Grade de Eventos e os Aplicativos Lógicos. Para obter orientações detalhadas sobre a configuração, consulte Configurar a resposta na verificação de malware.

Gorjeta

Incentivamos você a explorar o recurso de verificação de malware no Defender for Storage por meio de nosso laboratório prático. Siga as instruções de treinamento Ninja para obter um guia detalhado sobre configuração, teste e configuração de resposta.