Identificar e remediar caminhos de ataque

O Defender for Cloud usa um algoritmo proprietário para localizar possíveis caminhos de ataque específicos para seu ambiente multicloud. Em vez de procurar caminhos de ataque predefinidos, o Defender for Cloud usa seu algoritmo para detetar possíveis caminhos de ataque com base em seu gráfico de segurança multicloud. A análise do caminho de ataque ajuda você a se concentrar nos problemas de segurança mais críticos que podem levar a uma violação.

Você pode usar a análise de caminho de ataque para resolver problemas de segurança que representam ameaças imediatas e têm o maior potencial de exploração em seu ambiente. O Defender for Cloud analisa quais problemas de segurança fazem parte de possíveis caminhos de ataque que os invasores podem usar para invadir seu ambiente. Ele também destaca as recomendações de segurança que você precisa resolver para mitigar esses problemas.

Por padrão, os caminhos de ataque são organizados por nível de risco. O nível de risco é determinado por um mecanismo de priorização de risco sensível ao contexto que considera os fatores de risco de cada recurso. Saiba mais sobre como o Defender for Cloud prioriza as recomendações de segurança.

Pré-requisitos

Você deve habilitar o Defender Cloud Security Posture Management (CSPM) e ter a verificação sem agente habilitada.

Funções e permissões necessárias: Leitor de Segurança, Administrador de Segurança, Leitor, Colaborador ou Proprietário.

Para exibir caminhos de ataque relacionados a contêineres:

Você deve habilitar a extensão de postura de contêiner sem agente no Defender CSPM ou

Você pode habilitar o Defender for Containers e instalar os agentes relevantes para exibir caminhos de ataque relacionados a contêineres. Isso também oferece a capacidade de consultar cargas de trabalho de plano de dados de contêineres no security explorer.

Funções e permissões necessárias: Leitor de Segurança, Administrador de Segurança, Leitor, Colaborador ou Proprietário.

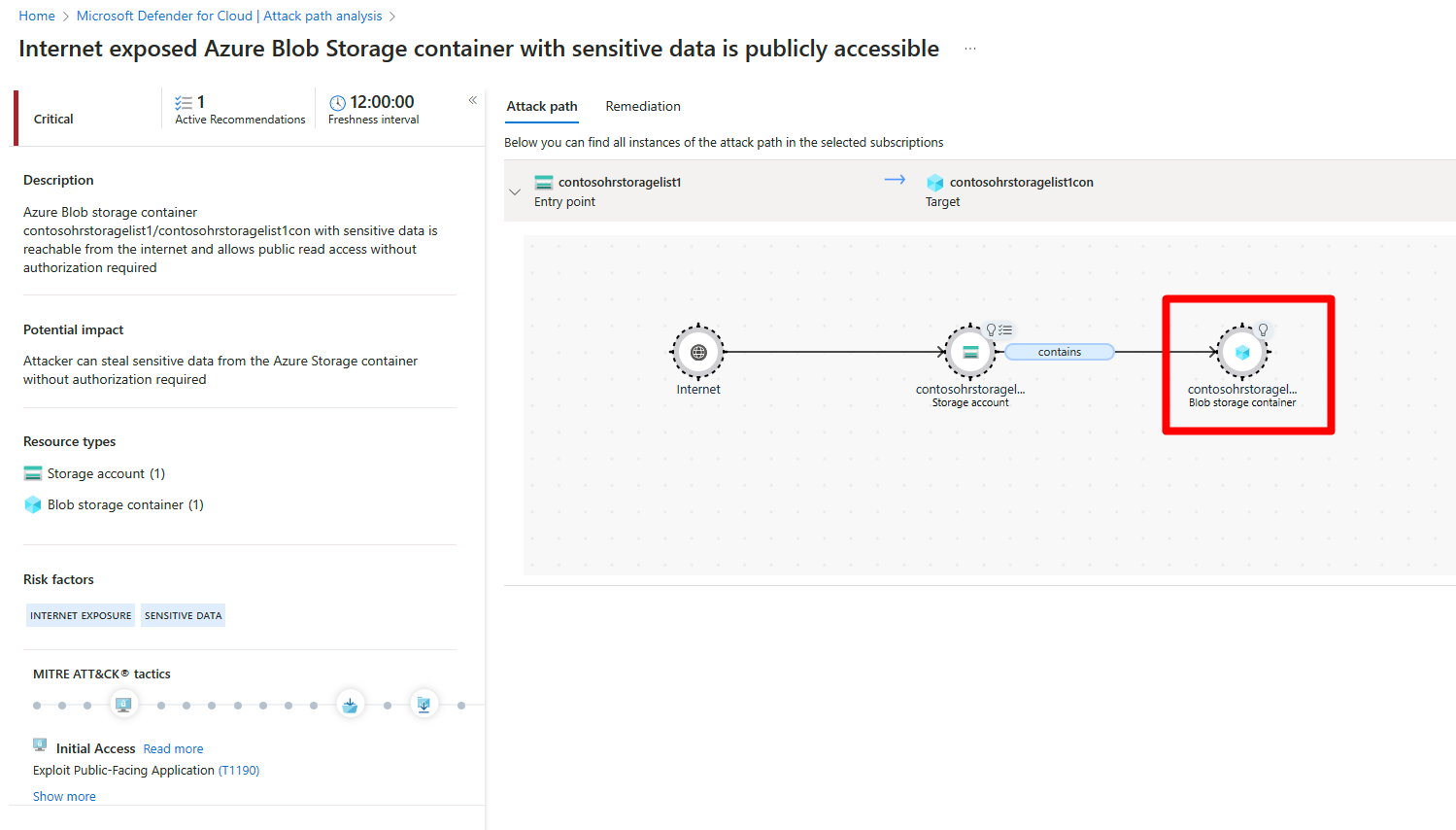

Identificar caminhos de ataque

A página de caminho de ataque mostra uma visão geral de todos os seus caminhos de ataque. Você também pode ver seus recursos afetados e uma lista de caminhos de ataque ativos.

Você pode usar a análise de caminho de ataque para localizar os maiores riscos ao seu ambiente e corrigi-los.

Para identificar caminhos de ataque:

Inicie sessão no portal do Azure.

Navegue até Análise de caminho do Microsoft Defender for Cloud>Attack.

Selecione um caminho de ataque.

Selecione um nó.

Selecione Insight para visualizar os insights associados a esse nó.

Selecione Recomendações.

Selecione uma recomendação.

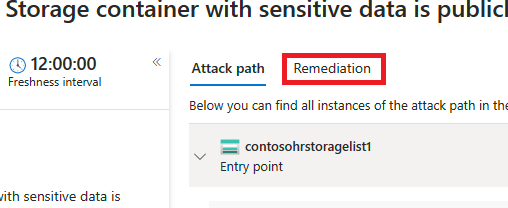

Remediar caminhos de ataque

Depois de concluir a investigação de um caminho de ataque e revisar todas as descobertas e recomendações associadas, você poderá começar a corrigir o caminho de ataque.

Para corrigir um caminho de ataque:

Navegue até Análise de caminho do Microsoft Defender for Cloud>Attack.

Selecione um caminho de ataque.

Selecione Remediação.

Selecione uma recomendação.

Depois que um caminho de ataque é resolvido, pode levar até 24 horas para que um caminho de ataque seja removido da lista.

Corrigir todas as recomendações dentro de um caminho de ataque

A análise de caminho de ataque concede a capacidade de ver todas as recomendações por caminho de ataque sem ter que verificar cada nó individualmente. Você pode resolver todas as recomendações sem ter que visualizar cada nó individualmente.

O caminho de remediação contém dois tipos de recomendação:

- Recomendações - Recomendações que atenuam o caminho de ataque.

- Recomendações adicionais - Recomendações que reduzem os riscos de exploração, mas não atenuam o caminho de ataque.

Para resolver todas as recomendações:

Inicie sessão no portal do Azure.

Navegue até Análise de caminho do Microsoft Defender for Cloud>Attack.

Selecione um caminho de ataque.

Selecione Remediação.

Expanda Recomendações adicionais.

Selecione uma recomendação.

Depois que um caminho de ataque é resolvido, pode levar até 24 horas para que um caminho de ataque seja removido da lista.

Passo Seguinte

Crie consultas com o explorador de segurança na nuvem.