Visão geral do Microsoft Defender for Storage (clássico)

Nota

Atualize para o novo plano Microsoft Defender for Storage. Ele inclui novos recursos, como verificação de malware e deteção de ameaças de dados confidenciais. Este plano também fornece uma estrutura de preços mais previsível para um melhor controlo da cobertura e dos custos. Adicionalmente, todas as novas funcionalidades do Defender para Armazenamento apenas serão lançadas no novo plano. Migrar para o novo plano é um processo simples, leia aqui sobre como migrar do plano clássico. Se você estiver usando o Defender for Storage (clássico) com preços por transação ou por conta de armazenamento, precisará migrar para o novo plano do Defender for Storage (clássico) para acessar esses recursos e preços. Saiba mais sobre os benefícios da migração para o novo plano Defender for Storage.

O Microsoft Defender for Storage (clássico) é uma camada nativa do Azure de inteligência de segurança que deteta tentativas incomuns e potencialmente prejudiciais de acessar ou explorar suas contas de armazenamento. Ele usa recursos avançados de deteção de ameaças e dados do Microsoft Threat Intelligence para fornecer alertas de segurança contextuais. Esses alertas também incluem passos para mitigar as ameaças detetadas e evitar ataques futuros.

Você pode habilitar o Microsoft Defender for Storage (clássico) no nível de assinatura (recomendado) ou no nível de recurso.

O Defender for Storage (clássico) analisa continuamente o fluxo de dados gerado pelos serviços de Armazenamento de Blobs do Azure, Arquivos do Azure e Armazenamento do Azure Data Lake. Quando são detetadas atividades potencialmente maliciosas, são gerados alertas de segurança. Esses alertas são exibidos no Microsoft Defender for Cloud. Quaisquer detalhes de atividades suspeitas, juntamente com as etapas de investigação relevantes, ações de correção e recomendações de segurança são apresentados aqui.

Os dados analisados do Armazenamento de Blobs do Azure incluem tipos de operação como Get Blob, Put Blob, Get Container ACL, List Blobse Get Blob Properties. Exemplos de tipos de operação de Arquivos do Azure analisados incluem Get File, Create File, List Files, Get File Propertiese Put Range.

O Defender for Storage (clássico) não acessa os dados da conta de armazenamento e não tem efeito sobre seu desempenho.

Para saber mais, assista a este vídeo da série de vídeos Defender for Cloud in the Field:

Para obter mais esclarecimentos sobre o Defender for Storage (clássico), consulte as perguntas frequentes.

Disponibilidade

| Aspeto | Detalhes |

|---|---|

| Estado de lançamento: | Disponibilidade geral (GA) |

| Preços: | O Microsoft Defender for Storage (clássico) é cobrado conforme mostrado na página de preços |

| Tipos de armazenamento protegidos: |

Armazenamento de Blobs (Standard/Premium StorageV2, Blobs de Bloco) Arquivos do Azure (sobre API REST e SMB) Azure Data Lake Storage Gen2 (contas Standard/Premium com namespaces hierárquicos habilitados) |

| Nuvens: |

|

Quais são os benefícios do Microsoft Defender for Storage (clássico)?

O Defender for Storage (clássico) oferece:

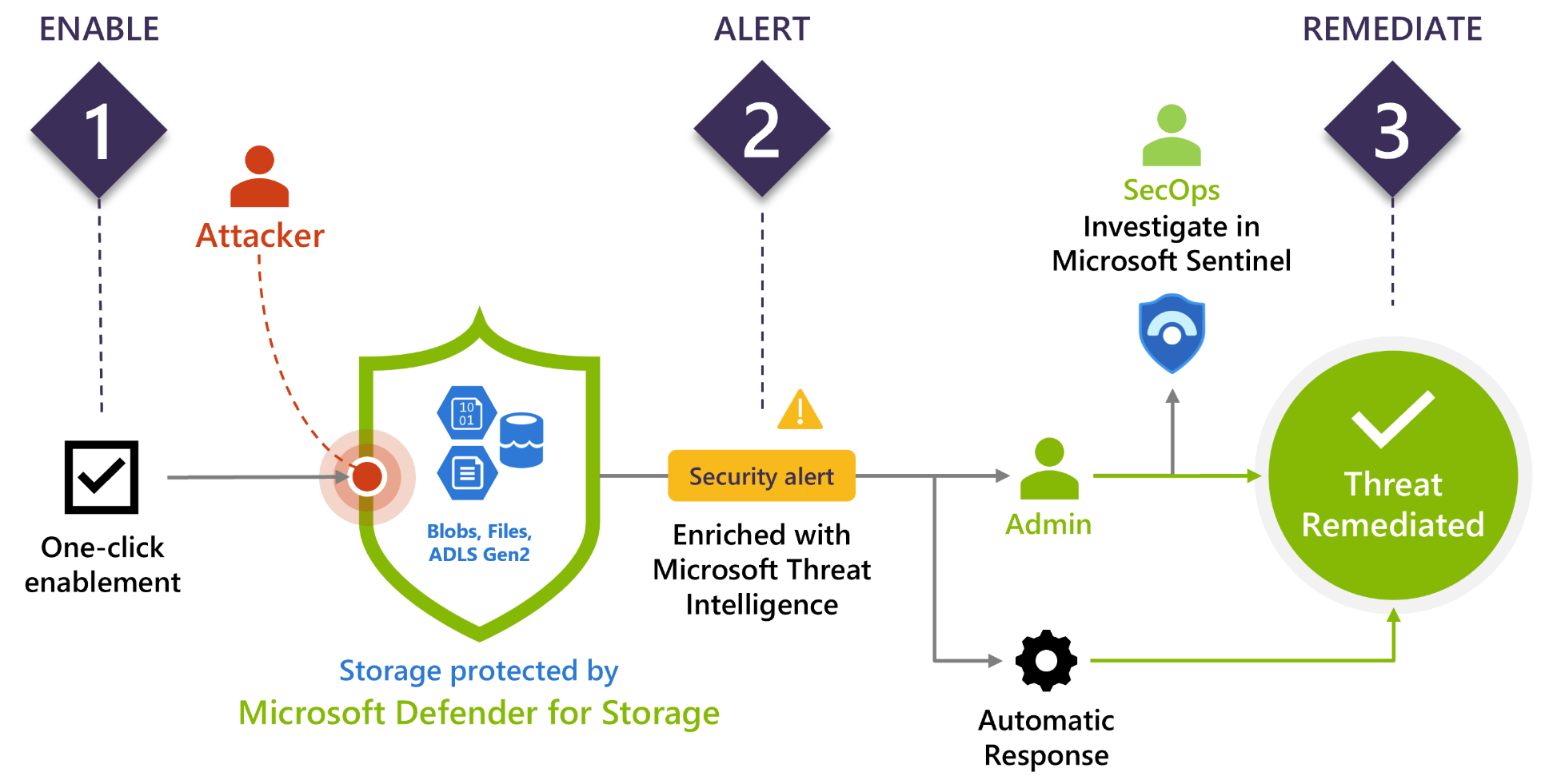

Segurança nativa do Azure - Com a ativação de 1 clique, o Defender for Storage (clássico) protege os dados armazenados no Blob do Azure, nos Arquivos do Azure e nos Data Lakes. Como um serviço nativo do Azure, o Defender for Storage (clássico) fornece segurança centralizada em todos os ativos de dados que o Azure gerencia e é integrado a outros serviços de segurança do Azure, como o Microsoft Sentinel.

Pacote de deteção avançado - Com tecnologia Microsoft Threat Intelligence, as deteções no Defender for Storage (clássico) abrangem as principais ameaças de armazenamento, como acesso não autenticado, credenciais comprometidas, ataques de engenharia social, exfiltração de dados, abuso de privilégios e conteúdo mal-intencionado.

Resposta em escala - As ferramentas de automação do Defender for Cloud facilitam a prevenção e a resposta a ameaças identificadas. Saiba mais em Automatizar respostas aos gatilhos do Defender for Cloud.

Ameaças à segurança em serviços de armazenamento baseados na nuvem

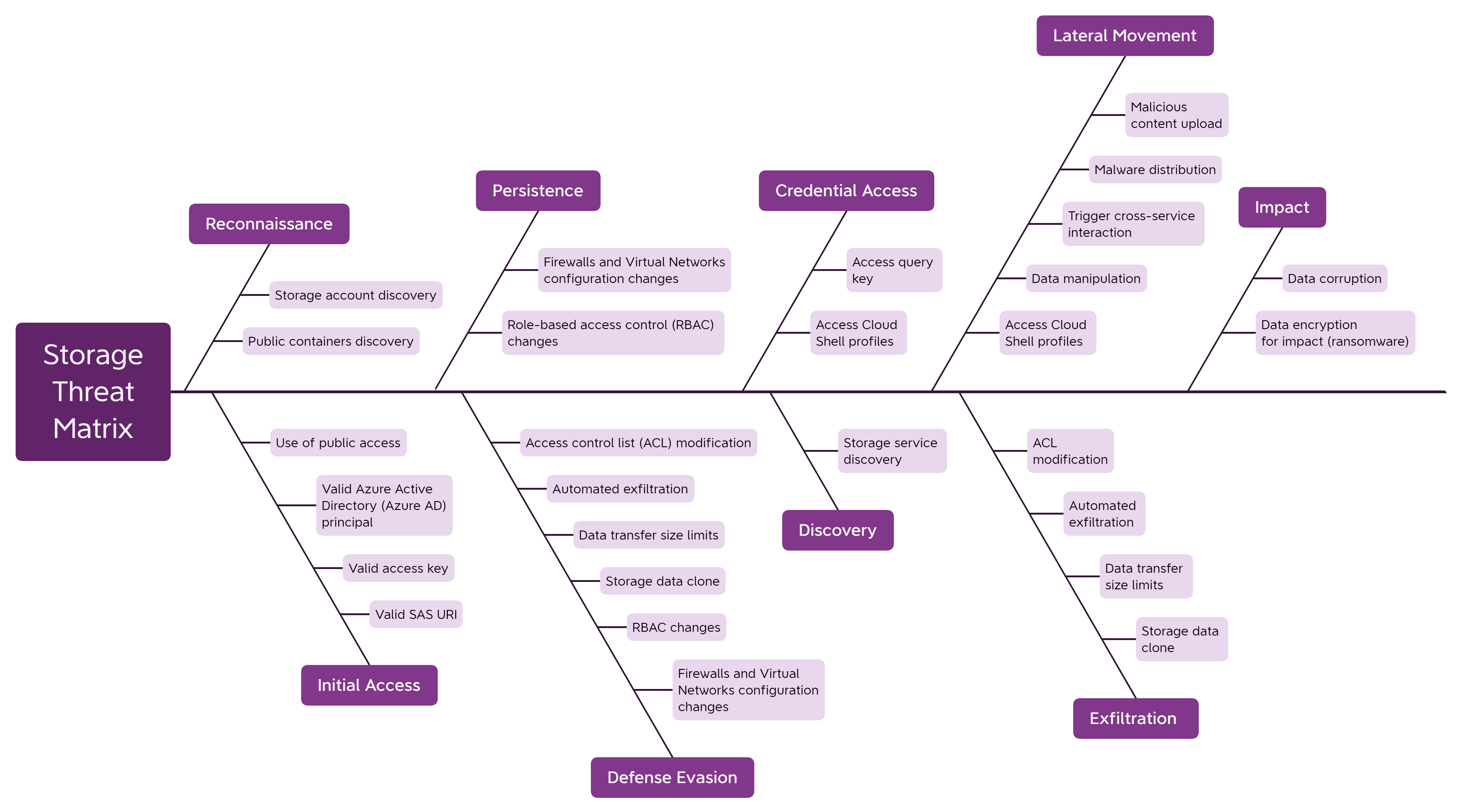

Os pesquisadores de segurança da Microsoft analisaram a superfície de ataque dos serviços de armazenamento. As contas de armazenamento podem estar sujeitas a corrupção de dados, exposição de conteúdo confidencial, distribuição de conteúdo malicioso, exfiltração de dados, acesso não autorizado e muito mais.

Os potenciais riscos de segurança são descritos na matriz de ameaças para serviços de armazenamento baseados em nuvem e são baseados na estrutura MITRE ATT&CK®, uma base de conhecimento para as táticas e técnicas empregadas em ataques cibernéticos.

Que tipo de alertas o Microsoft Defender for Storage (clássico) fornece?

Os alertas de segurança são acionados para os seguintes cenários (normalmente de 1 a 2 horas após o evento):

| Tipo de ameaça | Description |

|---|---|

| Acesso incomum a uma conta | Por exemplo, acesso a partir de um nó de saída TOR, endereços IP suspeitos, aplicações incomuns, localizações incomuns e acesso anónimo sem autenticação. |

| Comportamento incomum em uma conta | Comportamento que se desvia de uma linha de base aprendida. Por exemplo, uma alteração de permissões de acesso em uma conta, inspeção de acesso incomum, exploração de dados incomum, exclusão incomum de blobs/arquivos ou extração de dados incomum. |

| Deteção de malware baseada na reputação de hash | Deteção de malware conhecido com base em blob/hash de arquivo completo. O que pode ajudar a detetar ransomware, vírus, spyware e outros malwares carregados em uma conta, impedir que ele entre na organização e se espalhe para mais usuários e recursos. Consulte também Limitações da análise de reputação de hash. |

| Carregamentos de ficheiros invulgares | Pacotes de serviços de nuvem incomuns e arquivos executáveis que foram carregados para uma conta. |

| Visibilidade pública | Possíveis tentativas de invasão por meio da varredura de contêineres e da extração de dados potencialmente confidenciais de contêineres acessíveis publicamente. |

| Campanhas de phishing | Quando o conteúdo hospedado no Armazenamento do Azure é identificado como parte de um ataque de phishing que está afetando os usuários do Microsoft 365. |

Gorjeta

Para obter uma lista abrangente de todos os alertas do Defender for Storage (clássicos), consulte a página de referência de alertas. É essencial rever os pré-requisitos, uma vez que determinados alertas de segurança só estão acessíveis ao abrigo do novo plano Defender for Storage. As informações na página de referência são benéficas para os proprietários de carga de trabalho que procuram entender as ameaças detetáveis e permitem que as equipes do Security Operations Center (SOC) se familiarizem com as deteções antes de conduzir investigações. Saiba mais sobre o que há em um alerta de segurança do Defender for Cloud e como gerenciar seus alertas em Gerenciar e responder a alertas de segurança no Microsoft Defender for Cloud.

Os alertas incluem detalhes do incidente que os desencadeou e recomendações sobre como investigar e remediar ameaças. Os alertas podem ser exportados para o Microsoft Sentinel ou qualquer outro SIEM de terceiros ou qualquer outra ferramenta externa. Saiba mais em Alertas de fluxo para uma solução de modelo de implantação clássica SIEM, SOAR ou TI.

Limitações da análise de reputação de hash

Gorjeta

Se você deseja que seus blobs carregados sejam verificados em busca de malware quase em tempo real, recomendamos que atualize para o novo plano do Defender for Storage. Saiba mais sobre a verificação de malware.

A reputação de hash não é uma inspeção profunda de arquivos - o Microsoft Defender for Storage (clássico) usa a análise de reputação de hash suportada pelo Microsoft Threat Intelligence para determinar se um arquivo carregado é suspeito. As ferramentas de proteção contra ameaças não verificam os arquivos carregados; em vez disso, eles analisam os dados gerados a partir dos serviços de Armazenamento de Blobs e Arquivos. O Defender for Storage (clássico) compara os hashes dos ficheiros recém-carregados com hashes de vírus conhecidos, trojans, spyware e ransomware.

A análise de reputação de hash não é suportada para todos os protocolos de arquivos e tipos de operação - Alguns, mas não todos, dos logs de dados contêm o valor de hash do blob ou arquivo relacionado. Em alguns casos, os dados não contêm um valor de hash. Como resultado, algumas operações não podem ser monitoradas para uploads de malware conhecidos. Exemplos de tais casos de uso sem suporte incluem compartilhamentos de arquivos SMB e quando um blob é criado usando Put Block e Put blocklist.

Próximos passos

Neste artigo, você aprendeu sobre o Microsoft Defender for Storage (clássico).

- Ativar o Defender for Storage (clássico)

- Confira as perguntas comuns sobre o Defender for Storage classic.